Panoramica

Questa Politica di protezione degli endpoint / anti-malware descrive le misure obbligatorie per prevenire, rilevare, contenere e rispondere alle minacce malware che impattano gli endpoint dell’organizzazione, garantendo la conformità alle norme globali e supportando la resilienza operativa.

Sicurezza degli endpoint robusta

Impone controlli anti-malware obbligatori e protezione in tempo reale su tutti gli endpoint.

Allineamento normativo

Supporta la conformità ai requisiti di ISO/IEC 27001:2022, GDPR, NIS2, DORA e COBIT 2019.

Monitoraggio centralizzato

Richiede l’integrazione della telemetria degli endpoint con SIEM per visibilità continua e risposta rapida.

Leggi panoramica completa

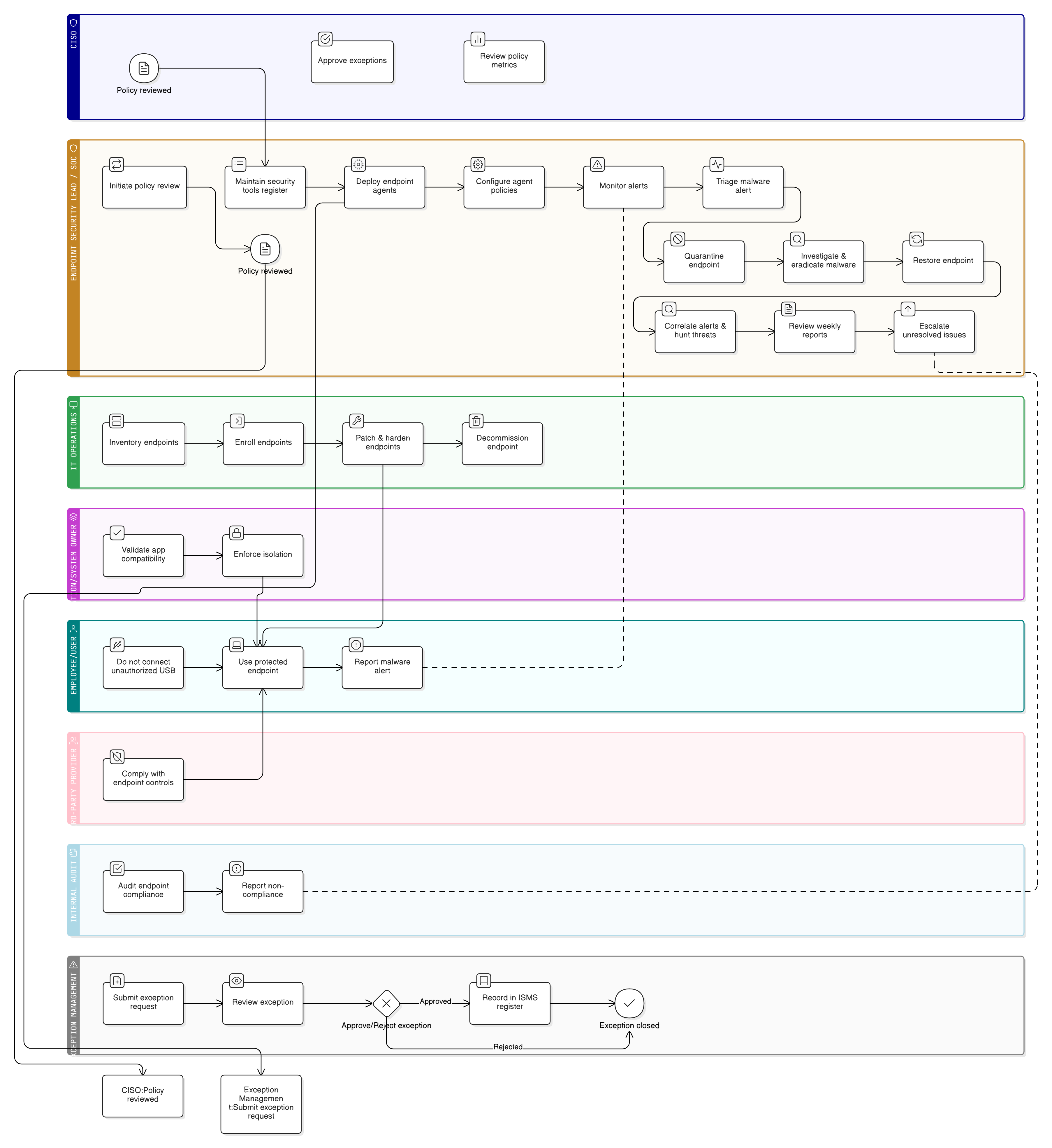

Diagramma della Policy

Fare clic sul diagramma per visualizzarlo a dimensione completa

Contenuto

Ambito di applicazione e controlli obbligatori

Ruoli e responsabilità

Requisiti tecnici e di governance

Norme di rilevamento e risposta al malware

Processo di gestione delle eccezioni e trattamento del rischio

Procedure di conformità e riesame

Conformità ai framework

🛡️ Standard e framework supportati

Questo prodotto è allineato ai seguenti framework di conformità, con mappature dettagliate di clausole e controlli.

Politiche correlate

Politica per la sicurezza delle informazioni

Stabilisce principi fondamentali per la protezione di sistemi, dati e reti. Questa politica applica tali principi a livello di endpoint tramite controlli tecnici e procedurali anti-malware.

Politica di controllo degli accessi

Definisce restrizioni di accesso degli utenti applicate a livello di endpoint, incluse protezioni contro l’elevazione dei privilegi e installazioni non autorizzate di software non verificato.

P05 Politica di gestione dei cambiamenti

Garantisce che gli aggiornamenti al software di protezione degli endpoint, alle regole di policy o alle configurazioni degli agenti siano soggetti ad approvazione e a processi di deployment controllati.

Politica di gestione degli asset

Fornisce la baseline di classificazione degli asset e inventario degli asset necessaria per la visibilità degli endpoint, la copertura delle patch e la definizione dell’ambito di applicazione della protezione anti-malware.

Politica di registrazione e monitoraggio

Consente l’integrazione di allerte degli endpoint, stato di salute degli agenti e threat intelligence in sistemi SIEM centralizzati per rilevamento in tempo reale e tracciabilità forense.

Politica di risposta agli incidenti (P30)

Collega gli incidenti malware basati su endpoint a workflow standardizzati di contenimento, eradicazione, indagine e ripristino con ruoli assegnati e soglie di escalation.

Informazioni sulle Policy Clarysec - Politica di protezione degli endpoint e anti-malware

Una governance della sicurezza efficace richiede più che parole: richiede chiarezza, responsabilità e una struttura che cresca con la tua organizzazione. I modelli generici spesso falliscono, creando ambiguità con paragrafi lunghi e ruoli non definiti. Questa politica è progettata per essere la spina dorsale operativa del tuo programma di sicurezza. Assegniamo responsabilità ai ruoli specifici presenti in un’impresa moderna, inclusi il Responsabile della sicurezza delle informazioni (CISO), la sicurezza IT e i comitati pertinenti, garantendo una responsabilità chiara. Ogni requisito è una clausola numerata in modo univoco (ad es. 5.1.1, 5.1.2). Questa struttura atomica rende la politica facile da implementare, da verificare rispetto a controlli specifici e da personalizzare in sicurezza senza compromettere l’integrità del documento, trasformandola da documento statico a quadro dinamico e attuabile.

Assegnazione chiara dei ruoli

Definisce con precisione le responsabilità di sicurezza degli endpoint per il Responsabile della sicurezza delle informazioni (CISO), SOC, operazioni IT, utenti e fornitori terzi.

Playbook di risposta attuabile

Include un playbook dettagliato sugli incidenti che copre validazione delle allerte, contenimento e ripristino per eventi malware.

Processo di gestione delle eccezioni

Framework integrato per documentare, approvare e riesaminare eccezioni alla protezione degli endpoint e rischio residuo.

Domande frequenti

Creato per Leader, dai Leader

Questa policy è stata redatta da un leader della sicurezza con oltre 25 anni di esperienza nell’implementazione e nell’audit di framework ISMS per organizzazioni globali. È progettata non solo come documento, ma come un framework difendibile che resiste alla verifica degli auditor.

Redatto da un esperto in possesso di:

Copertura & Argomenti

🏢 Dipartimenti target

🏷️ Copertura tematica

Questa policy è 1 di 37 nel Pacchetto Enterprise completo

Risparmia il 67%Ottieni tutte le 37 policy Enterprise per €599, invece di €1.813 acquistandole singolarmente.

Vedi Pacchetto Enterprise completo →