Áttekintés

Ez a Végpontvédelem / kártevők elleni védelem szabályzat kötelező intézkedéseket részletez a szervezeti végpontokat érintő kártevő-fenyegetések megelőzésére, észlelésére, elszigetelésére és kezelésére, biztosítva a globális szabványoknak való megfelelést és támogatva az operatív ellenállóképességet.

Robusztus végpontbiztonság

Kötelező kártékony kód elleni védelemkontrollokat és valós idejű védelmet érvényesít valamennyi végponton.

Szabályozási összehangolás

Támogatja az ISO/IEC 27001:2022, a GDPR, a NIS2, a DORA és a COBIT 2019 követelményeinek való megfelelést.

Központosított monitorozás

Előírja a végponti telemetriai adatok SIEM-mel történő integrációját a folyamatos láthatóság és a gyors reagálás érdekében.

Teljes áttekintés olvasása

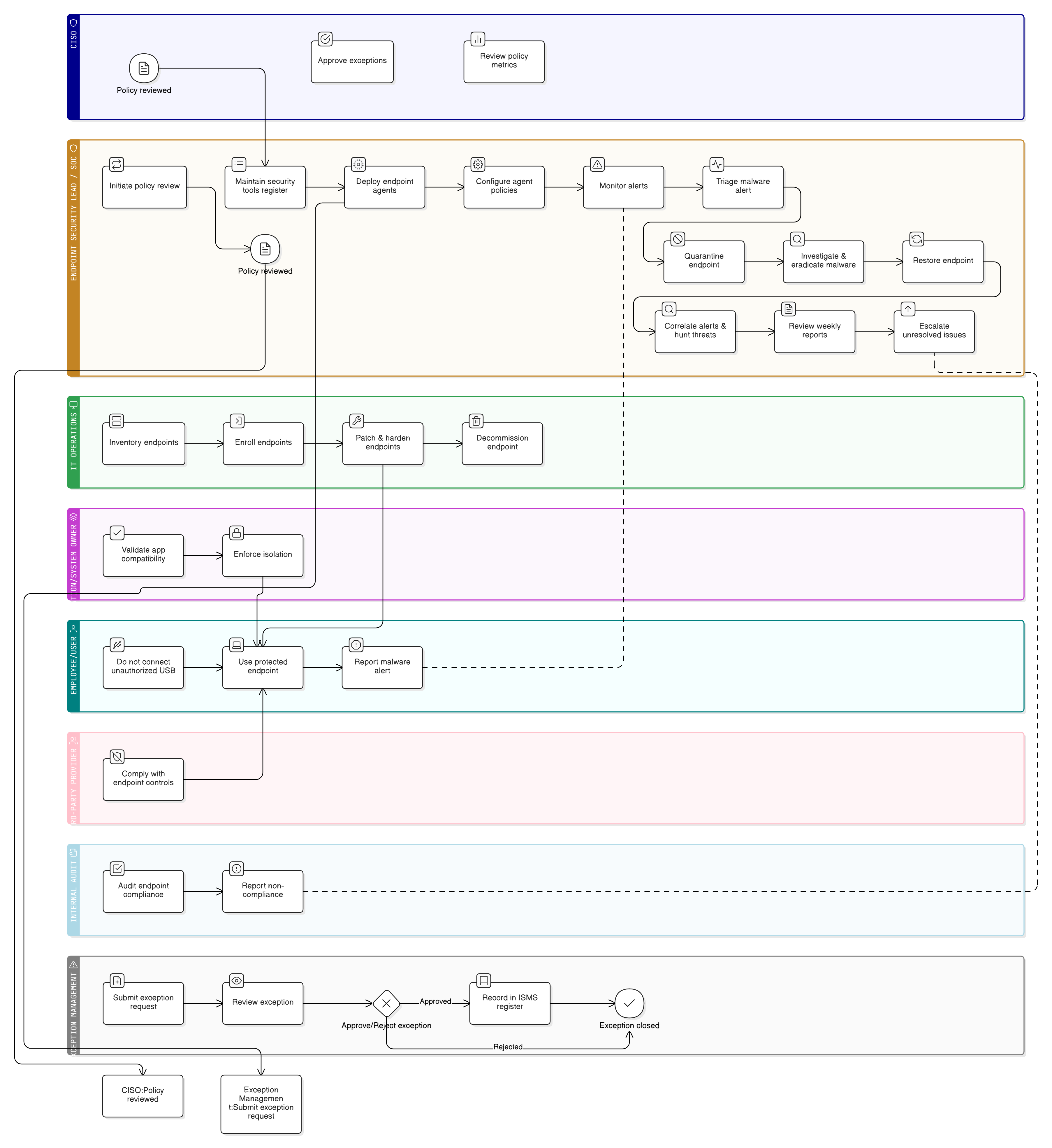

Irányelv-diagram

Kattintson a diagramra a teljes méret megtekintéséhez

Tartalom

Hatókör és kötelező kontrollok

Szerepkörök és felelősségek

Technikai és irányítási követelmények

Kártevő-észlelési és -reagálási szabványok

Kivételkezelés és kockázatkezelési folyamat

Megfelelési és felülvizsgálati eljárások

Keretrendszer-megfelelőség

🛡️ Támogatott szabványok és keretrendszerek

Ez a termék a következő megfelelőségi keretrendszerekhez igazodik, részletes záradék- és vezérlőleképezésekkel.

Kapcsolódó irányelvek

Információbiztonsági politika

Meghatározza a rendszerek, adatok és hálózatok védelmének alapelveit. Ez a szabályzat ezeket az elveket a végpont szintjén érvényesíti technikai és eljárási kártevő-kontrollokkal.

Hozzáférés-vezérlési szabályzat

Meghatározza a felhasználói hozzáférési korlátozásokat, amelyeket a végpont rétegben is érvényesíteni kell, beleértve a rendszerszintű jogosultság-eszkaláció és a nem engedélyezett, nem ellenőrzött szoftvertelepítések elleni védelmet.

Változáskezelési szabályzat

Biztosítja, hogy a végpontvédelmi szoftverek, szabályzati szabályok vagy ügynökkonfigurációk frissítései jóváhagyáshoz kötöttek és kontrollált telepítési folyamatok szerint történnek.

Eszközkezelési szabályzat

Biztosítja az eszközosztályozási és eszközleltár-alapvonalat, amely szükséges a végpontláthatósághoz, a javítások telepítése lefedettségéhez és a kártevők elleni védelem hatókörének meghatározásához.

Naplózási és monitorozási szabályzat

Lehetővé teszi a végponti riasztások, az ügynökök állapotának és a fenyegetésintelligenciának a központosított SIEM rendszerekbe történő integrációját valós idejű észlelés és forenzikus nyomon követhetőség érdekében.

Incidenskezelési szabályzat

Összekapcsolja a végpont-alapú kártevő-incidenseket a szabványos triázs, elszigetelés, vizsgálat és helyreállítás munkafolyamatokkal, kijelölt szerepkörökkel és eszkalációs küszöbértékekkel.

A Clarysec irányelveiről - Végpontvédelem és kártevők elleni védelem szabályzat

A hatékony biztonsági irányítás több mint puszta megfogalmazás; egyértelműséget, elszámoltathatóságot és a szervezettel együtt skálázható struktúrát igényel. Az általános sablonok gyakran nem működnek, mert kétértelműséget teremtenek hosszú bekezdésekkel és nem definiált szerepkörökkel. Ez a szabályzat úgy készült, hogy a biztonsági program üzemeltetési gerincét adja. A felelősségeket a modern vállalatokban ténylegesen meglévő szerepkörökhöz rendeljük, beleértve az információbiztonsági vezető (CISO) szerepét, az IT-biztonságot és a releváns bizottságokat, biztosítva az egyértelmű elszámoltathatóságot. Minden követelmény egyedileg számozott záradék (pl. 5.1.1, 5.1.2). Ez az atomi struktúra megkönnyíti a szabályzat bevezetését, az egyes kontrollok szerinti auditálást, valamint a dokumentum integritásának sérülése nélküli biztonságos testreszabást, így a szabályzat statikus dokumentumból dinamikus, végrehajtható keretrendszerré válik.

Egyértelmű szerepkör-hozzárendelés

Pontosan meghatározza a végpontbiztonsági felelősségeket az információbiztonsági vezető (CISO), a SOC, az informatikai üzemeltetés, a felhasználók és a harmadik fél szolgáltatók számára.

Végrehajtható reagálási forgatókönyv

Részletes incidensforgatókönyvet tartalmaz, amely lefedi a riasztások validálását, az elszigetelést és a helyreállítást kártevő-események esetén.

Kivételkezelési folyamat

Beépített keretrendszer a végpontvédelemmel kapcsolatos kivételek és a maradék kockázat dokumentálására, jóváhagyására és felülvizsgálatára.

Gyakran ismételt kérdések

Vezetőknek, vezetők által

Ez az irányelv egy biztonsági vezető által készült, aki több mint 25 éves tapasztalattal rendelkezik ISMS keretrendszerek bevezetésében és auditálásában globális vállalatoknál. Nem csupán dokumentumként készült, hanem olyan védhető keretrendszerként, amely megfelel az auditorok vizsgálatának.

Az alábbi képesítésekkel rendelkező szakértő készítette:

Lefedettség és témák

🏢 Célterületek

🏷️ Témafedezet

Ez az irányelv 1 a 37-ből a teljes Enterprise-csomagban

Spóroljon 67%-otSzerezze be mind a 37 Enterprise-irányelvet €599-ért. ahelyett hogy egyenként €1 813-t fizetne.

Teljes Enterprise-csomag megtekintése →