Преглед

Тази политика за защита на крайните точки / зловреден софтуер описва задължителни мерки за предотвратяване, откриване, ограничаване и реагиране на заплахи от зловреден софтуер, засягащи крайните точки на организацията, като осигурява съответствие с глобални стандарти и подпомага оперативната устойчивост.

Надеждна сигурност на крайните точки

Налага задължителни контроли за защита от зловреден софтуер и защита в реално време за всички крайни точки.

Регулаторно съгласуване

Подпомага съответствието с изискванията на ISO/IEC 27001:2022, GDPR, NIS2, DORA и COBIT 2019.

Централизиран мониторинг

Изисква интеграция на телеметрични данни от крайни точки със SIEM за непрекъсната видимост и бързо реагиране.

Прочетете пълния преглед

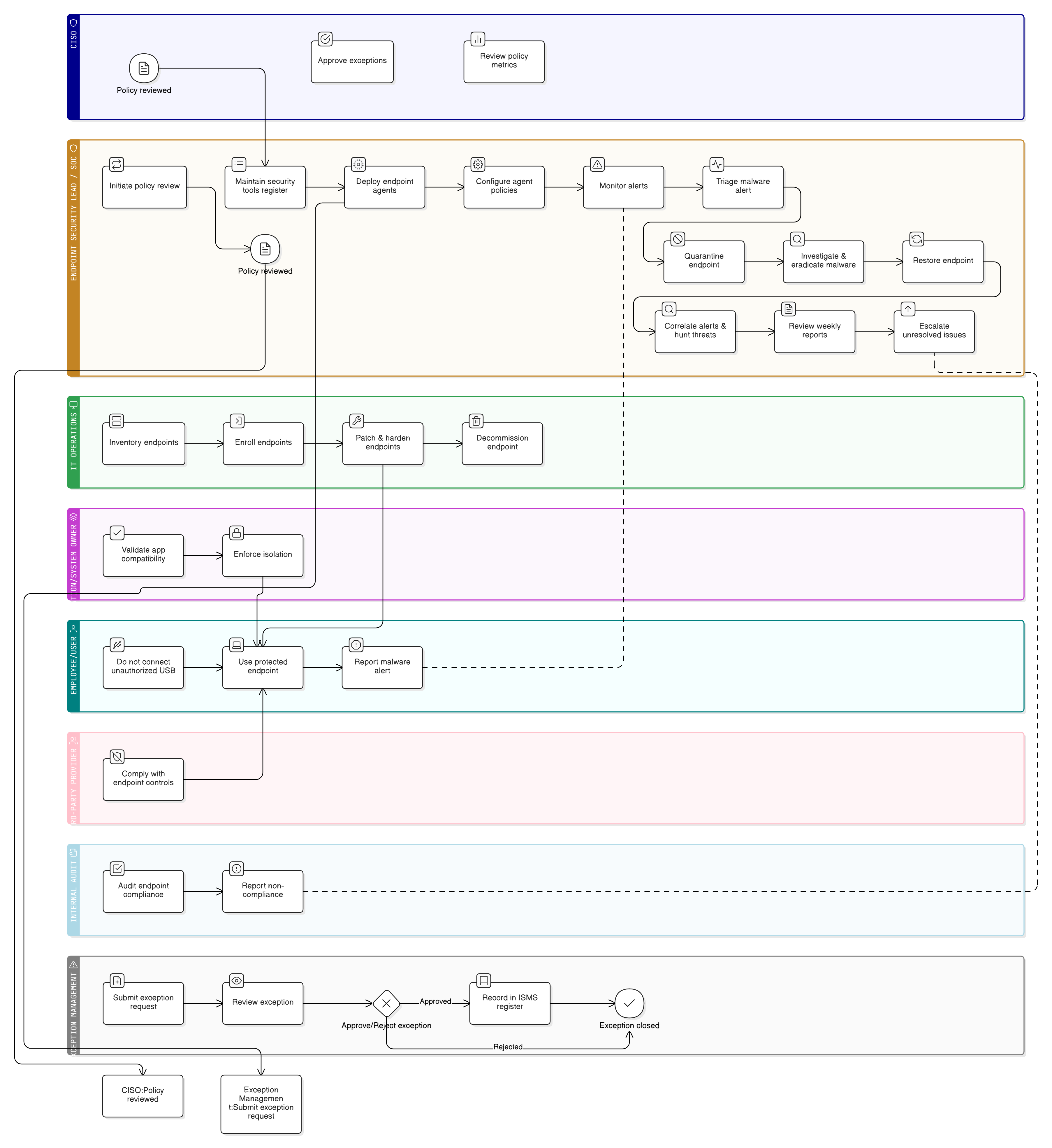

Диаграма на политиката

Кликнете върху диаграмата, за да я видите в пълен размер

Съдържание

Обхват и задължителни контроли

Роли и отговорности

Технически и управленски изисквания

Стандарти за откриване и реагиране при зловреден софтуер

Процес за изключения и третиране на риска

Процедури за съответствие и преглед

Съответствие с рамката

🛡️ Поддържани стандарти и рамки

Този продукт е съобразен със следните рамки за съответствие, с подробно съпоставяне на клаузи и контроли.

Свързани политики

Политика за информационна сигурност

Установява основни принципи за защита на системи, данни и мрежи. Тази политика прилага тези принципи на ниво крайни точки чрез технически и процедурни контроли за зловреден софтуер.

Политика за контрол на достъпа

Дефинира ограничения за потребителски достъп, които се прилагат на ниво крайни точки, включително защити срещу ескалация на привилегии и неоторизирани инсталации на непроверен софтуер.

Политика за управление на промените

Гарантира, че актуализациите на софтуера за защита на крайните точки, правилата на политиката или конфигурациите на агенти подлежат на одобрение и контролирани процеси за разгръщане.

Политика за управление на активи

Осигурява базата за класификация и регистър на активите, необходима за видимост на крайните точки, покритие на корекциите и дефиниране на обхвата на защитата от зловреден софтуер.

Политика за регистриране и мониторинг

Позволява интеграция на предупреждения от крайни точки, статус на здравето на агенти и разузнавателна информация за заплахи в централизираните SIEM системи за откриване в реално време и форензична проследимост.

Политика за реагиране при инциденти

Свързва инциденти със зловреден софтуер на ниво крайни точки със стандартизирани работни потоци за ограничаване, изкореняване, разследване и възстановяване с определени роли и прагове за ескалация.

Относно политиките на Clarysec - Политика за защита на крайните точки и зловреден софтуер

Ефективното управление на сигурността изисква повече от думи; то изисква яснота, отчетност и структура, която се мащабира с организацията. Общите шаблони често се провалят, създавайки неяснота чрез дълги параграфи и недефинирани роли. Тази политика е проектирана да бъде оперативният гръбнак на вашата програма за сигурност. Ние възлагаме отговорности на конкретните роли, срещани в съвременно предприятие, включително директор по информационна сигурност (CISO), ИТ сигурност и съответните комитети, като осигуряваме ясна отчетност. Всяко изискване е уникално номерирана клауза (напр. 5.1.1, 5.1.2). Тази атомарна структура прави политиката лесна за внедряване, за одит спрямо конкретни контроли и за безопасно адаптиране, без да се засяга целостта на документа, като я трансформира от статичен документ в динамична, приложима рамка.

Ясно възлагане на роли

Прецизно дефинира отговорностите за сигурност на крайните точки за директор по информационна сигурност (CISO), SOC, ИТ операции, потребители и доставчици от трети страни.

Приложим playbook за реагиране

Включва подробен playbook за инциденти, обхващащ валидиране на предупреждения, ограничаване и възстановяване при събития със зловреден софтуер.

Процес за обработване на изключения

Вградена рамка за документиране, одобряване и преглед на изключенията за защита на крайните точки и остатъчен риск.

Често задавани въпроси

Създадено за лидери, от лидери

Тази политика е разработена от ръководител по сигурността с над 25 години опит в внедряването и одитирането на ISMS рамки в глобални организации. Тя е създадена не само като документ, а като защитима рамка, която издържа на одиторски преглед.

Разработено от експерт със следните квалификации:

Обхват и теми

🏢 Целеви отдели

🏷️ Тематично покритие

Тази политика е 1 от 37 в пълния пакет Enterprise

Спестете 67%Вземете всичките 37 политики Enterprise за €599, вместо €1 813 при индивидуален покупка.

Вижте пълния пакет Enterprise →