Apžvalga

Ši galinių įrenginių apsaugos / apsaugos nuo kenkėjiškos programinės įrangos politika apibrėžia privalomas priemones, skirtas užkirsti kelią, aptikti, lokalizuoti ir reaguoti į kenkėjiškos programinės įrangos grėsmes, darančias poveikį organizacijos galiniams įrenginiams, užtikrinant atitiktį pasauliniams standartams ir palaikant veiklos atsparumą.

Tvirtas galinių įrenginių saugumas

Įgyvendina privalomas apsaugos nuo kenkėjiškos programinės įrangos priemones ir realaus laiko apsaugą visuose galiniuose įrenginiuose.

Suderinamumas su reglamentavimu

Palaiko atitiktį ISO/IEC 27001:2022, GDPR, NIS2, DORA ir COBIT 2019 reikalavimams.

Centralizuota stebėsena

Reikalauja galinių įrenginių telemetrijos duomenų integracijos su SIEM, kad būtų užtikrintas nuolatinis matomumas ir greitas reagavimas.

Skaityti visą apžvalgą

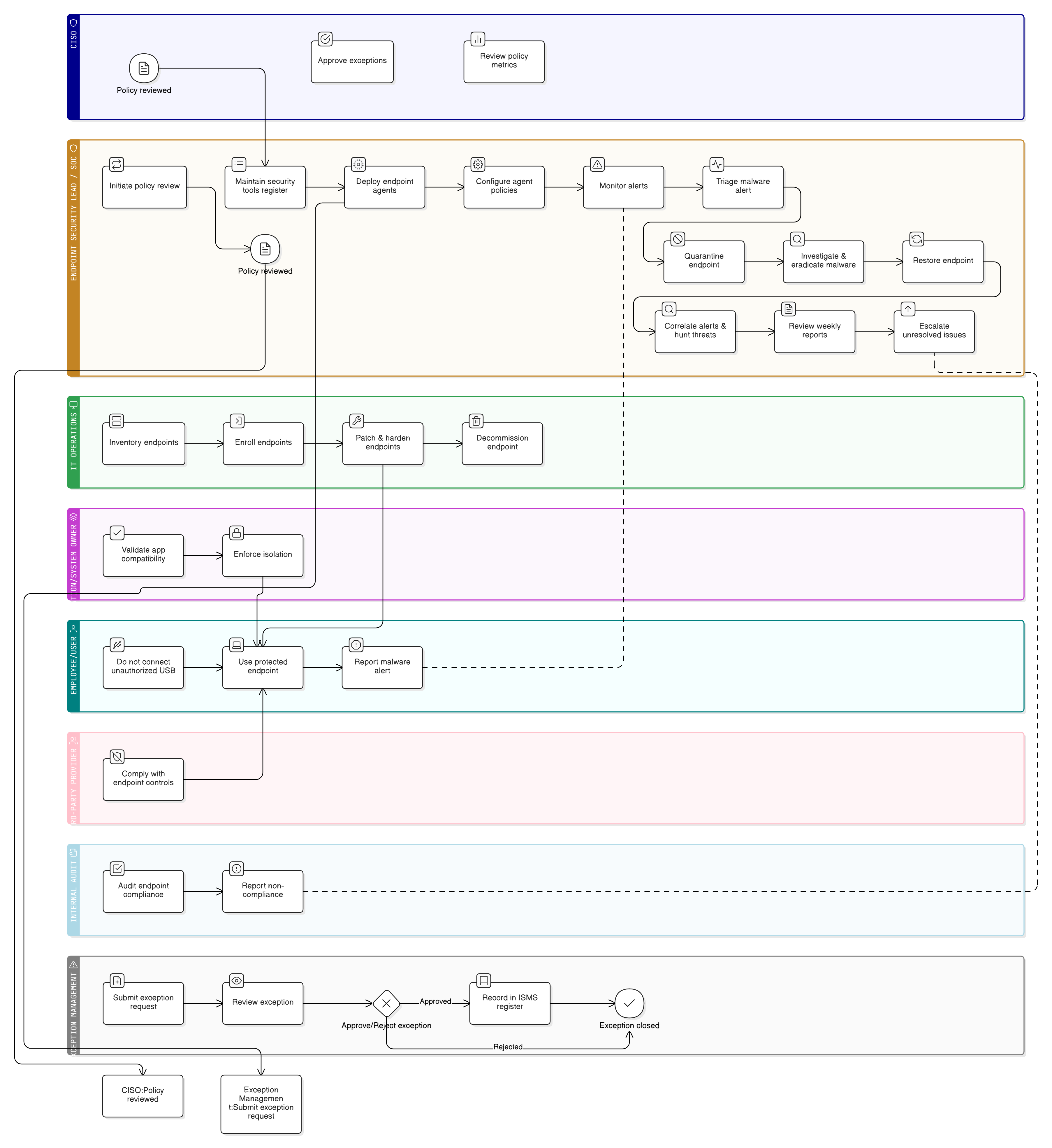

Politikos diagrama

Spustelėkite diagramą, kad peržiūrėtumėte visu dydžiu

Turinys

Taikymo sritis ir privalomos kontrolės priemonės

Vaidmenys ir atsakomybės

Technologiniai ir valdysenos reikalavimai

Kenkėjiškos programinės įrangos aptikimo ir reagavimo standartai

Išimčių ir rizikos tvarkymo procesas

Atitikties ir peržiūros procedūros

Sistemos atitiktis

🛡️ Palaikomi standartai ir sistemos

Šis produktas yra suderintas su šiomis atitikties sistemomis su išsamiu sąlygų ir kontrolės susiejimu.

Susijusios politikos

P01 Informacijos saugumo politika

Nustato pagrindinius sistemų, duomenų ir tinklų apsaugos principus. Ši politika įgyvendina tuos principus galinių įrenginių lygmeniu, taikydama technologines ir procedūrines apsaugos nuo kenkėjiškos programinės įrangos kontrolės priemones.

Prieigos kontrolės politika

Apibrėžia naudotojų prieigos apribojimus, kurie įgyvendinami galinių įrenginių lygmeniu, įskaitant apsaugą nuo sistemos privilegijų eskalavimo ir neautorizuotos, nepatikrintos programinės įrangos diegimo.

P05 Pakeitimų valdymo politika

Užtikrina, kad galinių įrenginių apsaugos programinės įrangos, politikos taisyklių ar agentų konfigūracijų atnaujinimai būtų vykdomi taikant patvirtinimo darbo eigas ir kontroliuojamus diegimo procesus.

Turto valdymo politika

Suteikia turto klasifikavimo ir turto inventoriaus bazę, reikalingą galinių įrenginių matomumui, pataisų aprėpčiai ir apsaugos nuo kenkėjiškos programinės įrangos taikymo srities apibrėžimui.

Žurnalinimo ir stebėsenos politika

Įgalina galinių įrenginių įspėjimų, agentų būklės ir grėsmių žvalgybos integraciją į centralizuotas SIEM sistemas realaus laiko aptikimui ir kriminalistiniam atsekamumui.

Reagavimo į incidentus politika

Susieja galinių įrenginių kenkėjiškos programinės įrangos incidentus su standartizuotomis lokalizavimo, pašalinimo, tyrimo ir atkūrimo darbo eigomis, priskirtais vaidmenimis ir eskalavimo slenksčiais.

Apie Clarysec politikas - Galinių įrenginių apsaugos ir apsaugos nuo kenkėjiškos programinės įrangos politika

Efektyvi saugumo valdysena reikalauja daugiau nei tik žodžių; jai būtinas aiškumas, atskaitomybė ir struktūra, kuri plečiasi kartu su organizacija. Bendriniai šablonai dažnai nepasiteisina, nes sukuria dviprasmybių dėl ilgų pastraipų ir neapibrėžtų vaidmenų. Ši politika sukurta kaip jūsų saugumo programos operacinis pagrindas. Atsakomybes priskiriame konkretiems vaidmenims, būdingiems šiuolaikinei įmonei, įskaitant vyriausiąjį informacijos saugumo pareigūną (CISO), IT ir informacijos saugumo komandas ir atitinkamus komitetus, užtikrinant aiškią atskaitomybę. Kiekvienas reikalavimas pateikiamas kaip unikaliai sunumeruota nuostata (pvz., 5.1.1, 5.1.2). Tokia atominė struktūra leidžia politiką lengvai įgyvendinti, audituoti pagal konkrečias kontrolės priemones ir saugiai pritaikyti nepaveikiant dokumento vientisumo, paverčiant ją iš statinio dokumento į dinamišką, įgyvendinamą sistemą.

Aiškus vaidmenų priskyrimas

Tiksliai apibrėžia galinių įrenginių saugumo atsakomybes vyriausiajam informacijos saugumo pareigūnui (CISO), SOC, IT operacijoms, naudotojams ir trečiųjų šalių paslaugų teikėjams.

Įgyvendinamas reagavimo veiksmų planas

Apima išsamų incidentų veiksmų planą, apimantį įspėjimų validavimą, lokalizavimą ir atkūrimą kenkėjiškos programinės įrangos įvykiams.

Išimčių tvarkymo procesas

Integruota sistema galinių įrenginių apsaugos išimčių ir likutinės rizikos dokumentavimui, tvirtinimui ir peržiūrai.

Dažniausiai užduodami klausimai

Sukurta lyderiams, lyderių

Šią politiką parengė saugumo lyderis, turintis daugiau nei 25 metų patirtį diegiant ir audituojant ISMS sistemas tarptautinėse organizacijose. Ji sukurta ne tik kaip dokumentas, bet kaip pagrįsta sistema, atlaikanti auditoriaus vertinimą.

Parengė ekspertas, turintis šias kvalifikacijas:

Aprėptis ir temos

🏢 Tiksliniai skyriai

🏷️ Teminė aprėptis

Ši politika yra 1 iš 37 pilname Enterprise pakete

Sutaupykite 67%Gaukite visas 37 Enterprise politikas už €599, vietoje €1 813 perkant po vieną.

Peržiūrėti pilną Enterprise paketą →