Descripción general

Esta Política de protección de endpoints / malware detalla medidas obligatorias para prevenir, detectar, contener y responder a amenazas de software malicioso que afecten a los endpoints de la organización, garantizando el cumplimiento de normas globales y apoyando la resiliencia operativa.

Seguridad de endpoints robusta

Aplica controles obligatorios de protección contra el software malicioso y protección en tiempo real en todos los endpoints.

Alineación normativa

Apoya el cumplimiento de los requisitos de ISO/IEC 27001:2022, GDPR, NIS2, DORA y COBIT 2019.

Monitorización centralizada

Requiere la integración de los datos de telemetría de endpoints con SIEM para visibilidad continua y respuesta rápida.

Leer descripción completa

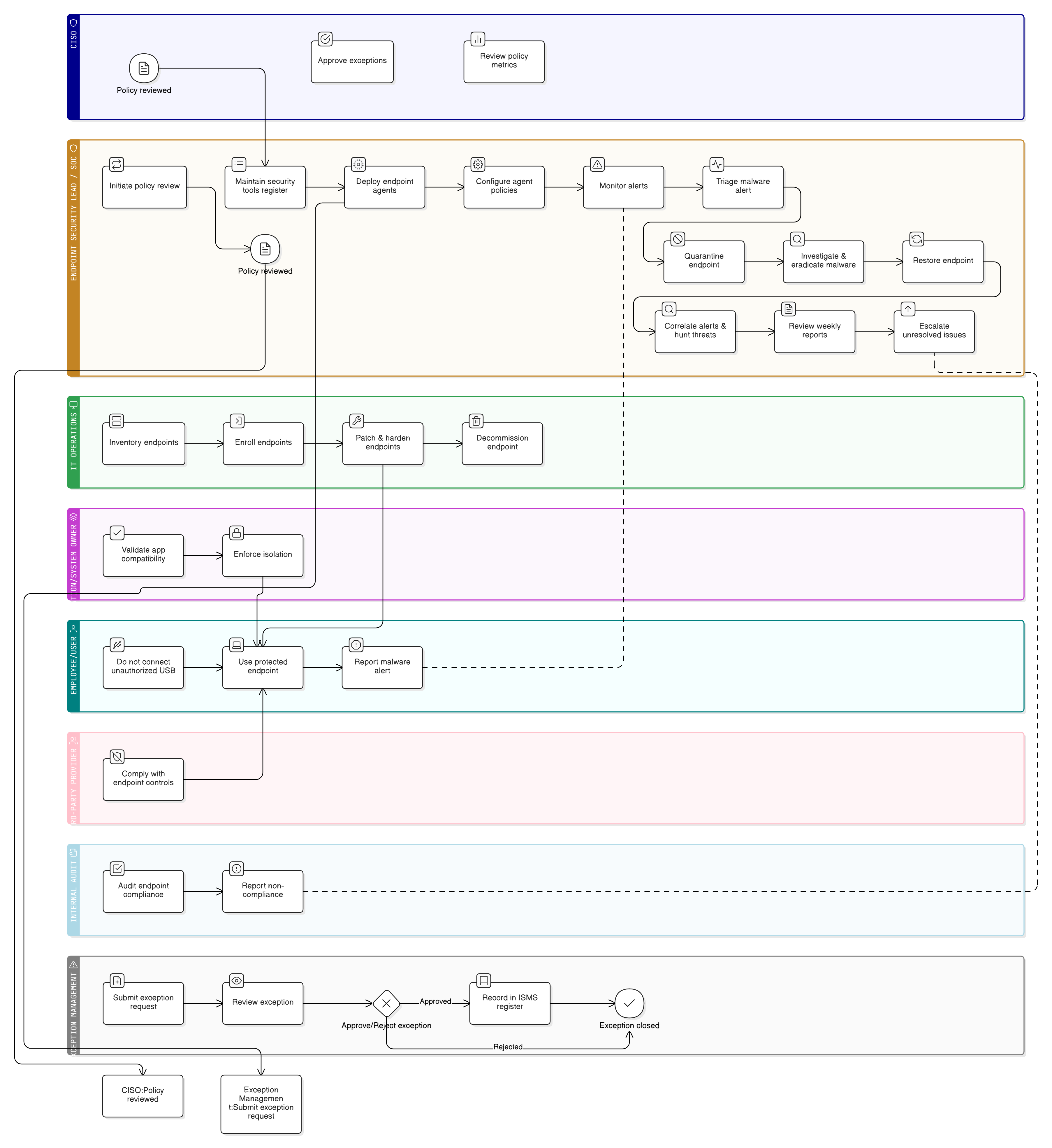

Diagrama de la Política

Haga clic en el diagrama para verlo en tamaño completo

Contenido

Alcance y controles obligatorios

Roles y responsabilidades

Requisitos técnicos y de gobernanza

Normas de detección y respuesta ante software malicioso

Proceso de gestión de excepciones y tratamiento de riesgos

Procedimientos de cumplimiento y revisión

Cumplimiento de marcos

🛡️ Estándares y marcos compatibles

Este producto está alineado con los siguientes marcos de cumplimiento, con mapeos detallados de cláusulas y controles.

Políticas relacionadas

Política de seguridad de la información

Establece principios fundamentales para la protección de sistemas, datos y redes. Esta política aplica esos principios a nivel de endpoint mediante controles técnicos y procedimentales de software malicioso.

Política de control de acceso

Define restricciones de acceso de usuarios que se aplican en la capa de endpoint, incluidas protecciones frente a la elevación de privilegios del sistema y la instalación no autorizada de software no autorizado.

Política de gestión de cambios

Garantiza que las actualizaciones del software de protección de endpoints, las reglas de la política o los ajustes de configuración de agentes estén sujetas a aprobación y a procesos de despliegue controlados.

Política de gestión de activos

Proporciona la clasificación de activos y la línea base de inventario de activos necesarias para la visibilidad de endpoints, la cobertura de parches y la definición del alcance de la protección frente a software malicioso.

Política de registro y monitorización

Permite la integración de alertas de endpoints, el estado de salud de los agentes y la inteligencia de amenazas en sistemas SIEM centralizados para detección en tiempo real y trazabilidad forense.

Política de respuesta a incidentes (P30)

Vincula los incidentes de software malicioso basados en endpoints con flujos de trabajo estandarizados de contención, erradicación, investigación y recuperación, con roles asignados y umbrales de escalado.

Sobre las Políticas de Clarysec - Política de protección de endpoints y malware

Una gobernanza de seguridad eficaz requiere más que palabras; exige claridad, rendición de cuentas y una estructura que escale con su organización. Las plantillas genéricas suelen fallar, creando ambigüedad con párrafos largos y roles no definidos. Esta política está diseñada para ser la columna vertebral operativa de su programa de seguridad. Asignamos responsabilidades a los roles específicos presentes en una empresa moderna, incluido el Director de Seguridad de la Información (CISO), los equipos de TI y de seguridad de la información y los comités pertinentes, garantizando una rendición de cuentas clara. Cada requisito es una cláusula numerada de forma única (p. ej., 5.1.1, 5.1.2). Esta estructura atómica hace que la política sea fácil de implementar, auditar frente a controles específicos y personalizar de forma segura sin afectar a la integridad del documento, transformándola de un documento estático en un marco dinámico y accionable.

Asignación clara de roles

Define con precisión las responsabilidades de seguridad de endpoints para el Director de Seguridad de la Información (CISO), el Centro de operaciones de seguridad (SOC), Operaciones de TI, usuarios y proveedores terceros.

Playbook de respuesta accionable

Incluye un playbook de incidentes detallado que cubre la validación de alertas, la contención y la recuperación para eventos de software malicioso.

Proceso de gestión de excepciones

Marco integrado para documentar, aprobar y revisar excepciones de protección de endpoints y riesgo residual.

Preguntas frecuentes

Diseñado para Líderes, por Líderes

Esta política ha sido elaborada por un líder en seguridad con más de 25 años de experiencia en la implementación y auditoría de marcos ISMS en organizaciones globales. Está diseñada no solo como un documento, sino como un marco defendible que resiste el escrutinio de los auditores.

Elaborado por un experto que cuenta con:

Cobertura y temas

🏢 Departamentos objetivo

🏷️ Cobertura temática

Esta política es 1 de 37 en el Pack Empresarial completo

Ahorre un 67%Obtenga las 37 políticas Empresariales por €599, en lugar de €1.813 individualmente.

Ver Pack Empresarial completo →