Pārskats

Šī galapunktu aizsardzības / aizsardzības pret ļaunprogrammatūru politika nosaka obligātos pasākumus, lai novērstu, atklātu, ierobežotu un reaģētu uz ļaunprogrammatūras draudiem, kas ietekmē organizācijas galapunktus, nodrošinot atbilstību globālajiem standartiem un atbalstot operatīvo noturību.

Stingra galapunktu drošība

Nosaka obligātus aizsardzības līdzekļus pret ļaunprogrammatūru un reāllaika aizsardzību visos galapunktos.

Regulatīvā saskaņotība

Atbalsta atbilstību ISO/IEC 27001:2022, GDPR, NIS2, DORA un COBIT 2019 prasībām.

Centralizēta uzraudzība

Pieprasa galapunktu telemetrijas datu integrāciju ar SIEM nepārtrauktai redzamībai un ātrai reaģēšanai.

Lasīt pilnu pārskatu

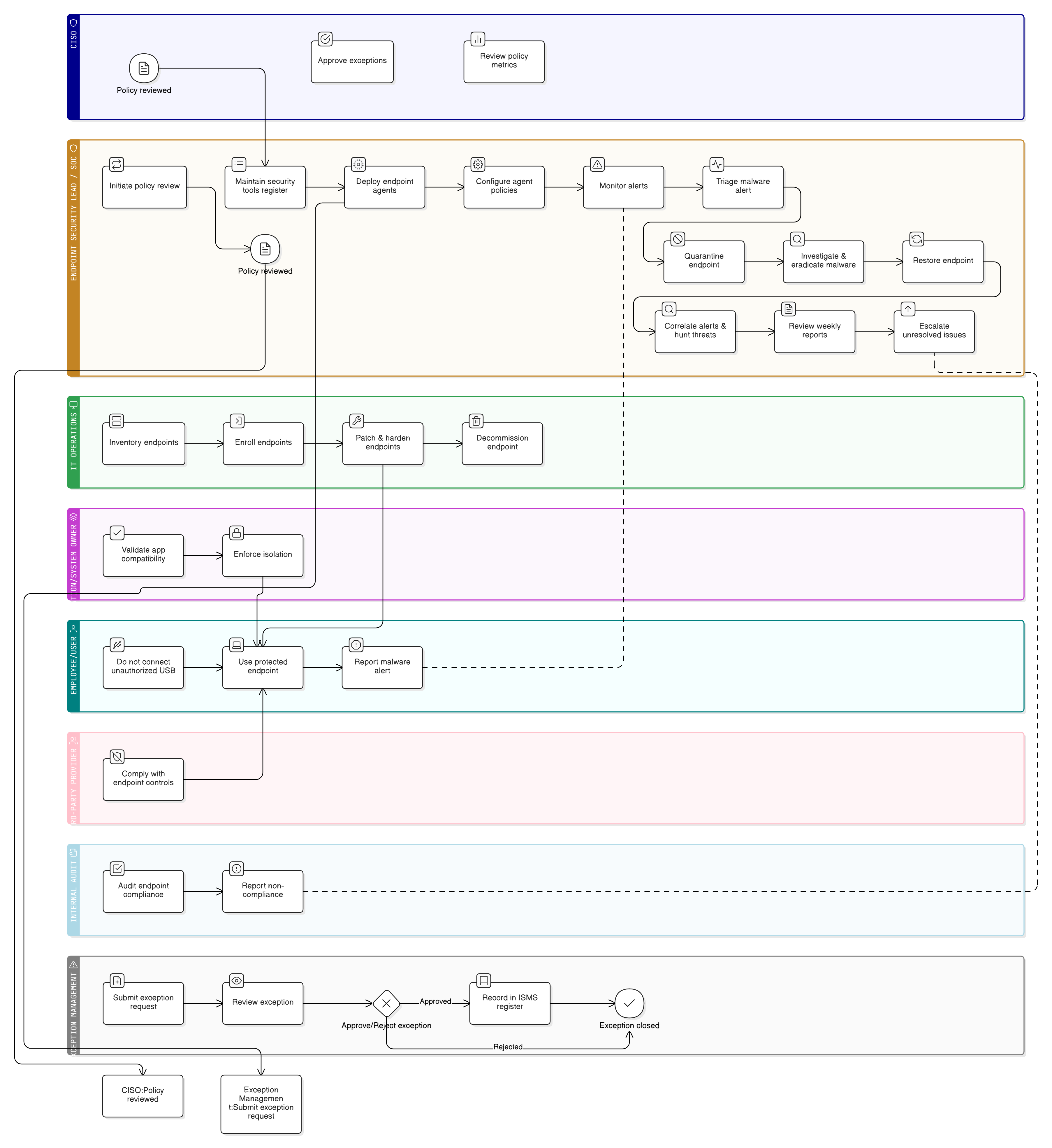

Politikas diagramma

Noklikšķiniet uz diagrammas, lai skatītu pilnā izmērā

Saturs

Darbības joma un obligātie kontroles pasākumi

Lomas un pienākumi

Tehniskās un pārvaldības prasības

Ļaunprogrammatūras atklāšanas un reaģēšanas standarti

Izņēmumu un riska apstrādes process

Atbilstības un pārskatīšanas procedūras

Atbilstība ietvaram

🛡️ Atbalstītie standarti un ietvari

Šis produkts ir saskaņots ar šādiem atbilstības ietvariem ar detalizētu klauzulu un kontroles kartēšanu.

Saistītās politikas

Informācijas drošības politika

Nosaka pamatprincipus sistēmu, datu un tīklu aizsardzībai. Šī politika īsteno šos principus galapunktu līmenī, izmantojot tehniskos un procesuālos aizsardzības līdzekļus pret ļaunprogrammatūru kontroles pasākumus.

Piekļuves kontroles politika

Definē lietotāju piekļuves ierobežojumus, kas tiek īstenoti galapunktu slānī, tostarp aizsardzību pret privilēģiju paaugstināšanu un neatļautu nepārbaudītas programmatūras instalēšanu.

Izmaiņu pārvaldības politika

Nodrošina, ka galapunktu aizsardzības programmatūras atjauninājumi, politikas noteikumi vai aģentu konfigurācijas ir pakļautas apstiprināšanai un kontrolētiem izvietošanas procesiem.

Aktīvu pārvaldības politika

Nodrošina aktīvu klasifikācijas un aktīvu uzskaites bāzlīniju, kas nepieciešama galapunktu redzamībai, ielāpu pārklājumam un aizsardzības pret ļaunprogrammatūru darbības jomas definēšanai.

Žurnālfiksēšanas un uzraudzības politika

Nodrošina galapunktu brīdinājumu, aģentu veselības statusa un draudu izlūkošanas integrāciju centralizētās SIEM sistēmās reāllaika detektēšanai un kriminālistiskai izsekojamībai.

Incidentu reaģēšanas politika (P30)

Sasaista galapunktos balstītus ļaunprogrammatūras incidentus ar standartizētām triāžas, ierobežošanas, izmeklēšanas un atjaunošanas darbplūsmām, ar piešķirtām lomām un eskalācijas sliekšņiem.

Par Clarysec politikām - Galapunktu aizsardzības un aizsardzības pret ļaunprogrammatūru politika

Efektīvai drošības pārvaldībai ir nepieciešams vairāk nekā tikai vārdi; tai ir vajadzīga skaidrība, pārskatatbildība un struktūra, kas mērogojas līdz ar jūsu organizāciju. Vispārīgas veidnes bieži neizdodas, radot neskaidrības ar gariem rindkopu blokiem un nedefinētām lomām. Šī politika ir izstrādāta kā jūsu drošības programmas operatīvais pamats. Mēs piešķiram pienākumus konkrētām lomām, kas sastopamas mūsdienīgā uzņēmumā, tostarp galvenajam informācijas drošības vadītājam (CISO), IT drošībai un attiecīgajām komitejām, nodrošinot skaidru pārskatatbildību. Katra prasība ir unikāli numurēta klauzula (piem., 5.1.1, 5.1.2). Šī atomārā struktūra padara politiku viegli ieviešamu, auditējamu pret konkrētiem kontroles pasākumiem un droši pielāgojamu, neietekmējot dokumenta integritāti, pārvēršot to no statiska dokumenta par dinamisku, izpildāmu ietvaru.

Skaidra lomu piešķiršana

Precīzi definē galapunktu drošības pienākumus galvenajam informācijas drošības vadītājam (CISO), Drošības operāciju centram (SOC), IT operācijām, lietotājiem un trešo pušu pakalpojumu sniedzējiem.

Izpildāma reaģēšanas rokasgrāmata

Ietver detalizētu incidentu rokasgrāmatu, kas aptver brīdinājumu validāciju, ierobežošanu un atjaunošanu ļaunprogrammatūras notikumiem.

Izņēmumu apstrādes process

Iebūvēts ietvars galapunktu aizsardzības izņēmumu un atlikušā riska dokumentēšanai, apstiprināšanai un pārskatīšanai.

Biežāk uzdotie jautājumi

Izstrādāts līderiem, līderu veidots

Šo politiku ir izstrādājis drošības līderis ar vairāk nekā 25 gadu pieredzi ISMS ietvaru ieviešanā un auditēšanā globālos uzņēmumos. Tā ir paredzēta ne tikai kā dokuments, bet kā aizstāvams ietvars, kas iztur auditoru pārbaudi.

Izstrādājis eksperts ar šādām kvalifikācijām:

Pārklājums un tēmas

🏢 Mērķa departamenti

🏷️ Tematiskais pārklājums

Šī politika ir 1 no 37 pilnajā Enterprise paketē

Ietaupiet 67%Iegūstiet visas 37 Enterprise politikas par €599, nevis €1 813 iegādājoties atsevišķi.

Skatīt pilno Enterprise paketi →