Übersicht

Diese Richtlinie zu Endpunktschutz / Schutz vor Schadsoftware beschreibt verbindliche Maßnahmen zur Prävention, Erkennung, Eindämmung und Reaktion auf Schadsoftware-Bedrohungen, die organisatorische Endpunkte betreffen, stellt die Einhaltung globaler Normen sicher und unterstützt die operative Resilienz.

Robuste Endgerätesicherheit

Setzt verbindliche Kontrollen zum Schutz vor Schadsoftware und Echtzeitschutz auf allen Endpunkten durch.

Regulatorische Ausrichtung

Unterstützt die Einhaltung von ISO/IEC 27001:2022, DSGVO, NIS2, DORA und COBIT-2019-Anforderungen.

Zentralisierte Überwachung

Erfordert die Integration von Endpunkt-Telemetriedaten in SIEM für kontinuierliche Transparenz und schnelle Reaktion.

Vollständige Übersicht lesen

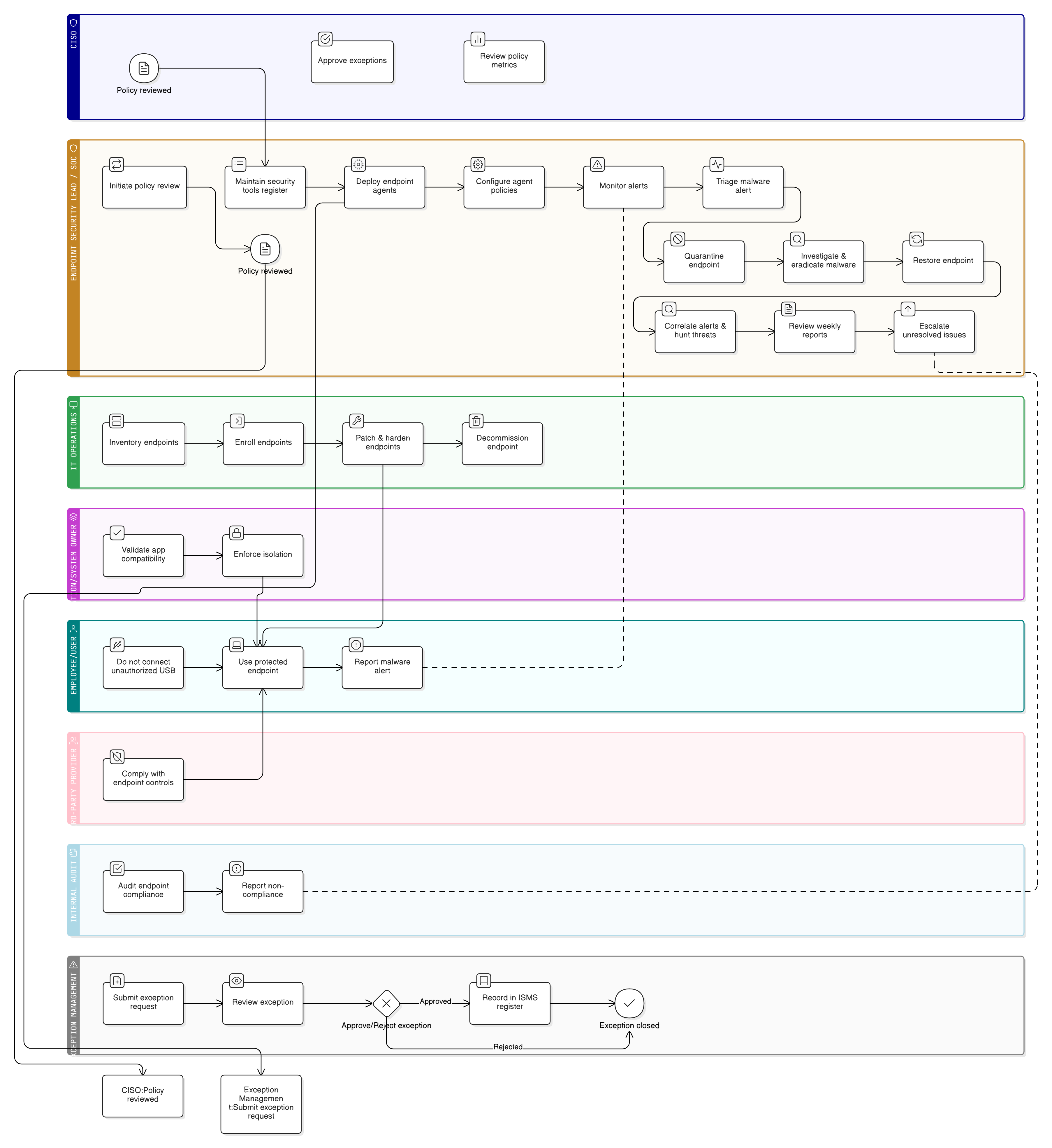

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und verbindliche Kontrollen

Rollen und Verantwortlichkeiten

Technische Anforderungen und Governance-Anforderungen

Normen für Schadsoftware-Erkennung und -Reaktion

Ausnahme- und Risikobehandlungsprozess

Compliance- und Überprüfungsverfahren

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

Verwandte Richtlinien

Informationssicherheitsleitlinie

Legt grundlegende Prinzipien für den Schutz von Systemen, Daten und Netzwerken fest. Diese Richtlinie setzt diese Prinzipien auf Endpunktebene durch technische und verfahrensbezogene Kontrollen zum Schutz vor Schadsoftware durch.

Zugriffskontrollrichtlinie

Definiert Einschränkungen für Zugriffsrechte von Benutzern, die auf der Endpunktebene durchgesetzt werden, einschließlich Schutz vor System-Privilegieneskalation und nicht autorisierten Installationen nicht geprüfter Software.

Änderungsmanagement-Richtlinie

Stellt sicher, dass Aktualisierungen von Endpunktschutzsoftware, Richtlinienregeln oder Agentenkonfigurationen einem Genehmigungs-Workflow und kontrollierten Bereitstellungsprozessen unterliegen.

Asset-Management-Richtlinie

Stellt die Asset-Klassifizierung und das Inventar der Werte-Basislinie bereit, die für Endpunkt-Transparenz, Patch-Abdeckung und die Definition des Geltungsbereichs des Schutzes vor Schadsoftware erforderlich ist.

Protokollierungs- und Überwachungsrichtlinie

Ermöglicht die Integration von Endpunkt-Warnmeldungen, Agenten-Integritätsstatus und Bedrohungsinformationen in zentralisierte SIEM-Systeme für Echtzeit-Erkennung und forensische Nachvollziehbarkeit.

Incident-Response-Richtlinie (P30)

Verknüpft endpunktbasierte Schadsoftware-Sicherheitsvorfälle mit standardisierten Workflows für Eindämmung, Beseitigung, Untersuchung und Wiederherstellung mit zugewiesenen Rollen und Eskalationsschwellenwerten.

Über Clarysec-Richtlinien - Richtlinie zu Endpunktschutz und Schutz vor Schadsoftware

Wirksame Sicherheitsgovernance erfordert mehr als nur Worte; sie verlangt Klarheit, Rechenschaftspflicht und eine Struktur, die mit Ihrer Organisation skaliert. Generische Vorlagen scheitern häufig und schaffen Unklarheit durch lange Absätze und undefinierte Rollen. Diese Richtlinie ist so konzipiert, dass sie das operative Rückgrat Ihres Sicherheitsprogramms bildet. Wir weisen Verantwortlichkeiten den spezifischen Rollen zu, die in einem modernen Unternehmen vorkommen, einschließlich des Chief Information Security Officer (CISO), der IT-Sicherheit und relevanter Ausschüsse, und stellen so klare Rechenschaftspflicht sicher. Jede Anforderung ist eine eindeutig nummerierte Klausel (z. B. 5.1.1, 5.1.2). Diese atomare Struktur macht die Richtlinie leicht umsetzbar, ermöglicht Audits gegen spezifische Kontrollen und erlaubt eine sichere Anpassung, ohne die Dokumentintegrität zu beeinträchtigen – und verwandelt sie von einem statischen Dokument in ein dynamisches, umsetzbares Rahmenwerk.

Klare Rollenzuweisung

Definiert präzise Verantwortlichkeiten für Endgerätesicherheit für den Chief Information Security Officer (CISO), das Security Operations Center (SOC), den IT-Betrieb, Benutzer und Drittdienstleister.

Umsetzbares Response-Playbook

Enthält ein detailliertes Vorfalls-Playbook zur Warnmeldungsvalidierung, Eindämmung und Wiederherstellung bei Schadsoftware-Ereignissen.

Prozess zur Ausnahmebehandlung

Integriertes Rahmenwerk zur Dokumentation, Genehmigung und Überprüfung von Ausnahmen beim Endpunktschutz und Restrisiko.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen Enterprise-Paket

67% sparenAlle 37 Enterprise-Richtlinien für €599, statt €1.813 beim Einzelkauf.

Zum vollständigen Enterprise-Paket →