Prezentare generală

Această Politică de protecție a punctelor terminale / anti-malware detaliază măsurile obligatorii pentru a preveni, detecta, conține și a răspunde la amenințările de tip malware care afectează punctele terminale ale organizației, asigurând conformitatea cu standardele globale și sprijinind reziliența operațională.

Securitatea punctelor terminale robustă

Impune măsuri anti-malware obligatorii și protecție în timp real pe toate punctele terminale.

Aliniere la reglementări

Sprijină conformitatea cu cerințele ISO/IEC 27001:2022, GDPR, NIS2, DORA și COBIT 2019.

Monitorizare centralizată

Solicită integrarea datelor de telemetrie ale punctelor terminale cu SIEM pentru vizibilitate continuă și răspuns rapid.

Citește prezentarea completă

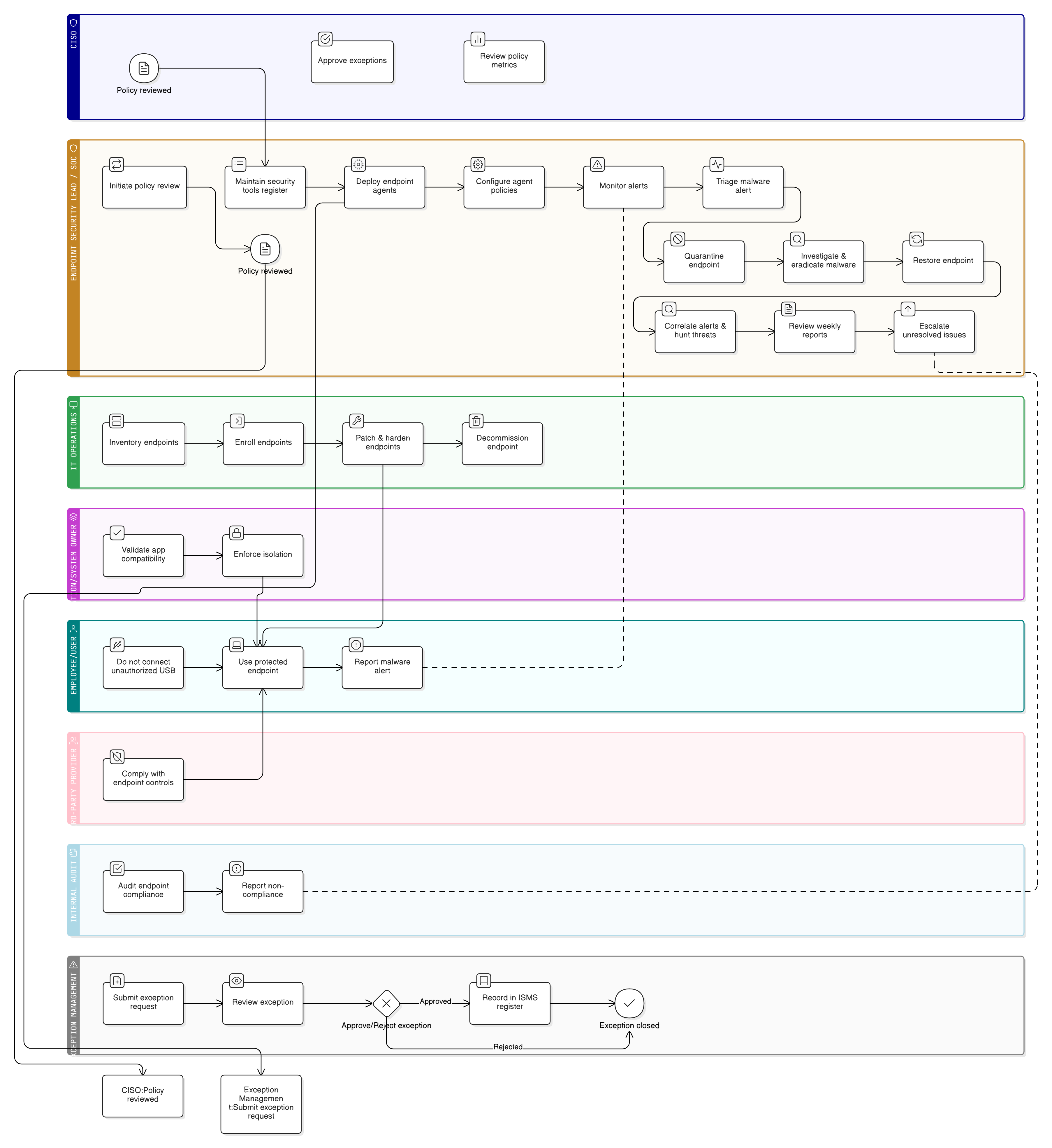

Diagramă politică

Faceți clic pe diagramă pentru a vizualiza dimensiunea completă

Conținut

Domeniu de aplicare și controale obligatorii

Roluri și responsabilități

Cerințe tehnice și de guvernanță

Standarde de detectare și răspuns la malware

Proces de gestionare a excepțiilor și tratament al riscului

Proceduri de conformitate și revizuire

Conformitate cu cadrul

🛡️ Standarde și cadre suportate

Acest produs este aliniat cu următoarele cadre de conformitate, cu mapări detaliate ale clauzelor și controalelor.

Politici conexe

Politica de securitate a informației

Stabilește principiile fundamentale pentru protecția sistemelor, datelor și rețelelor. Această politică aplică aceste principii la nivelul punctelor terminale prin controale tehnice și procedurale anti-malware.

Politica de control al accesului

Definește restricțiile de acces ale utilizatorilor care sunt aplicate la nivelul punctelor terminale, inclusiv protecții împotriva escaladării privilegiilor în sistem și a instalărilor neautorizate de software neaprobat.

Politica de management al schimbărilor

Asigură că actualizările pentru software-ul de protecție a punctelor terminale, regulile de politică sau configurațiile agenților sunt supuse aprobării și proceselor controlate de implementare.

Politica de management al activelor

Oferă baza de clasificare a activelor și inventarul activelor necesare pentru vizibilitatea punctelor terminale, acoperirea aplicării patch-urilor și definirea domeniului de aplicare al protecției anti-malware.

Politica de jurnalizare și monitorizare

Permite integrarea alertelor de la punctele terminale, a stării de sănătate a agenților și a informațiilor despre amenințări în sisteme SIEM centralizate pentru detecție în timp real și trasabilitate criminalistică.

Politica de răspuns la incidente

Conectează incidentele de tip malware bazate pe puncte terminale la fluxuri de lucru standardizate de triaj, conținere, investigare și recuperare, cu roluri alocate și praguri de escaladare.

Despre politicile Clarysec - Politica de protecție a punctelor terminale și anti-malware

Guvernanța eficientă a securității necesită mai mult decât simple formulări; necesită claritate, responsabilitate și o structură care se scalează odată cu organizația. Șabloanele generice eșuează adesea, creând ambiguitate prin paragrafe lungi și roluri nedefinite. Această politică este concepută pentru a fi coloana vertebrală operațională a programului dvs. de securitate. Atribuim responsabilități rolurilor specifice întâlnite într-o întreprindere modernă, inclusiv Ofițerului-șef pentru securitatea informațiilor (CISO), securității IT și comitetelor relevante, asigurând responsabilitate clară. Fiecare cerință este o clauză numerotată unic (de ex., 5.1.1, 5.1.2). Această structură atomică face politica ușor de implementat, de auditat în raport cu controale specifice și de personalizat în siguranță fără a afecta integritatea documentului, transformând-o dintr-un document static într-un cadru dinamic și aplicabil.

Atribuire clară a rolurilor

Definește precis responsabilitățile de securitate a punctelor terminale pentru Ofițerul-șef pentru securitatea informațiilor (CISO), SOC, Operațiuni IT, utilizatori și furnizori terți.

Playbook de răspuns aplicabil

Include un playbook detaliat pentru incidente care acoperă validarea alertelor, conținerea și recuperarea pentru evenimente de tip malware.

Proces de gestionare a excepțiilor

Cadru integrat pentru documentarea, aprobarea și revizuirea excepțiilor de protecție a punctelor terminale și a riscurilor reziduale.

Întrebări frecvente

Conceput pentru lideri, de către lideri

Această politică a fost elaborată de un lider în securitate cu peste 25 de ani de experiență în implementarea și auditarea cadrelor ISMS pentru organizații globale. Este concepută nu doar ca un document, ci ca un cadru defensibil, care rezistă analizei unui auditor.

Elaborat de un expert care deține:

Acoperire și subiecte

🏢 Departamente țintă

🏷️ Acoperire tematică

Această politică este 1 din 37 în Pachetul complet Enterprise

Economisiți 67%Obțineți toate cele 37 de politici Enterprise pentru €599, în loc de €1.813 individual.

Vezi Pachetul complet Enterprise →