Översikt

Denna policy för slutpunktsskydd/skydd mot skadlig kod beskriver obligatoriska åtgärder för att förebygga, upptäcka, begränsa och svara på hot från skadlig kod som påverkar organisationens slutpunkter, säkerställa efterlevnad av globala standarder och stödja operativ motståndskraft.

Robust slutpunktssäkerhet

Genomdriver obligatoriska kontroller för skydd mot skadlig kod och realtidsskydd över alla slutpunkter.

Regulatorisk anpassning

Stödjer efterlevnad av ISO/IEC 27001:2022, GDPR, NIS2, DORA och COBIT 2019-krav.

Centraliserad övervakning

Kräver integration av slutpunktstelemetri med SIEM för kontinuerlig synlighet och snabb respons.

Läs fullständig översikt

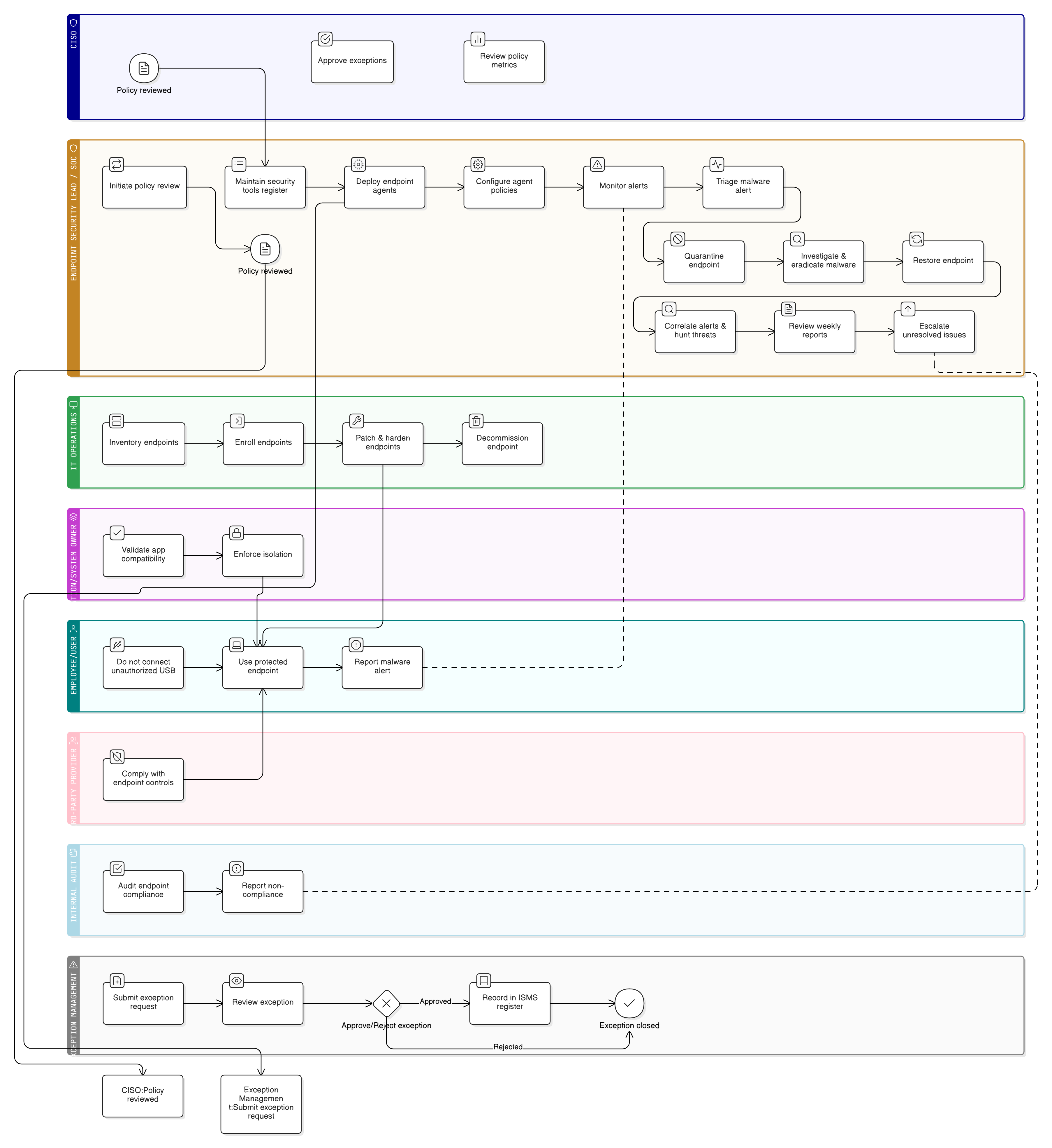

Policydiagram

Klicka på diagrammet för att visa i full storlek

Innehåll

Omfattning och obligatoriska kontroller

Roller och ansvar

Tekniska krav och styrningskrav

Standarder för detektering och respons av skadlig kod

Process för undantag och riskbehandling

Procedurer för regelefterlevnad och översyn

Ramverksefterlevnad

🛡️ Stödda standarder & ramverk

Den här produkten är anpassad till följande efterlevnadsramverk, med detaljerade klausul- och kontrollmappningar.

Relaterade policyer

Informationssäkerhetspolicy

Fastställer grundläggande principer för skydd av system, data och nätverk. Denna policy genomdriver dessa principer på slutpunktsnivå genom tekniska och procedurmässiga kontroller för skydd mot skadlig kod.

Åtkomstkontrollpolicy

Definierar begränsningar för användaråtkomst som genomdrivs på slutpunktsnivå, inklusive skydd mot eskalering av systemprivilegier och otillåtna installationer av icke-granskad programvara.

Ändringshanteringspolicy

Säkerställer att uppdateringar av programvara för slutpunktsskydd, policyregler eller agentkonfigurationer omfattas av godkännande och kontrollerade driftsättningsrutiner.

Policy för tillgångshantering

Tillhandahåller den baslinje för tillgångsklassificering och tillgångsförteckning som krävs för slutpunktssynlighet, patchtäckning och definition av omfattning för skydd mot skadlig kod.

Loggnings- och övervakningspolicy

Möjliggör integration av slutpunktslarm, agenthälsostatus och hotinformation i centraliserade SIEM-system för realtidsdetektering och forensisk spårbarhet.

Policy för incidenthantering (P30)

Kopplar slutpunktsbaserade informationssäkerhetsincidenter med skadlig kod till standardiserade arbetsflöden för begränsning, utrotning, utredning och återhämtning med tilldelade roller och eskaleringströsklar.

Om Clarysecs policyer - Policy för slutpunktsskydd och skydd mot skadlig kod

Effektiv säkerhetsstyrning kräver mer än bara ord; den kräver tydlighet, ansvarsskyldighet och en struktur som skalar med din organisation. Generiska mallar misslyckas ofta och skapar oklarheter med långa stycken och odefinierade roller. Denna policy är utformad för att vara den operativa ryggraden i ditt säkerhetsprogram. Vi tilldelar ansvar till de specifika roller som finns i ett modernt företag, inklusive informationssäkerhetschef (CISO), IT-säkerhet och relevanta kommittéer, vilket säkerställer tydligt ansvar. Varje krav är en unikt numrerad klausul (t.ex. 5.1.1, 5.1.2). Denna atomära struktur gör policyn enkel att implementera, revidera mot specifika kontroller och säkert anpassa utan att påverka dokumentets integritet, och omvandlar den från ett statiskt dokument till ett dynamiskt, handlingsinriktat ramverk.

Tydlig rolltilldelning

Definierar exakt ansvar för slutpunktssäkerhet för informationssäkerhetschef (CISO), SOC, IT-drift, användare och tredjepartsleverantörer.

Handlingsinriktad respons-playbook

Innehåller en detaljerad incident-playbook som omfattar åtkomstvalidering av larm, begränsning och återhämtning för händelser med skadlig kod.

Process för undantagshantering

Inbyggt ramverk för att dokumentera, godkänna och granska undantag för slutpunktsskydd och kvarstående risker.

Vanliga frågor

Byggd för ledare, av ledare

Denna policy har utarbetats av en säkerhetsledare med över 25 års erfarenhet av att implementera och revidera ISMS-ramverk för globala företag. Den är utformad inte bara som ett dokument, utan som ett robust ramverk som håller för granskning av revisorer.

Författad av en expert med följande meriter:

Täckning & Ämnen

🏢 Målavdelningar

🏷️ Ämnestäckning

Denna policy är 1 av 37 i det fullständiga Enterprise-paketet

Spara 67%Få alla 37 Enterprise-policyer för €599, istället för €1 813 om du köper separat.

Visa fullständigt Enterprise-paket →