Pregled

Ta politika zaščite končnih točk / zaščite pred zlonamerno programsko opremo podrobno opisuje obvezne ukrepe za preprečevanje, odkrivanje, zajezitev in odziv na grožnje zlonamerne programske opreme, ki vplivajo na organizacijske končne točke, ter zagotavlja skladnost z globalnimi standardi in podpira operativno odpornost.

Robustna varnost končnih točk

Uveljavlja obvezne kontrole zaščite pred zlonamerno programsko opremo in zaščito v realnem času na vseh končnih točkah.

Usklajenost s predpisi

Podpira skladnost z zahtevami ISO/IEC 27001:2022, GDPR, NIS2, DORA in COBIT 2019.

Centralizirano spremljanje

Zahteva integracijo telemetrijskih podatkov končnih točk s SIEM za stalno vidljivost in hiter odziv.

Preberi celoten pregled

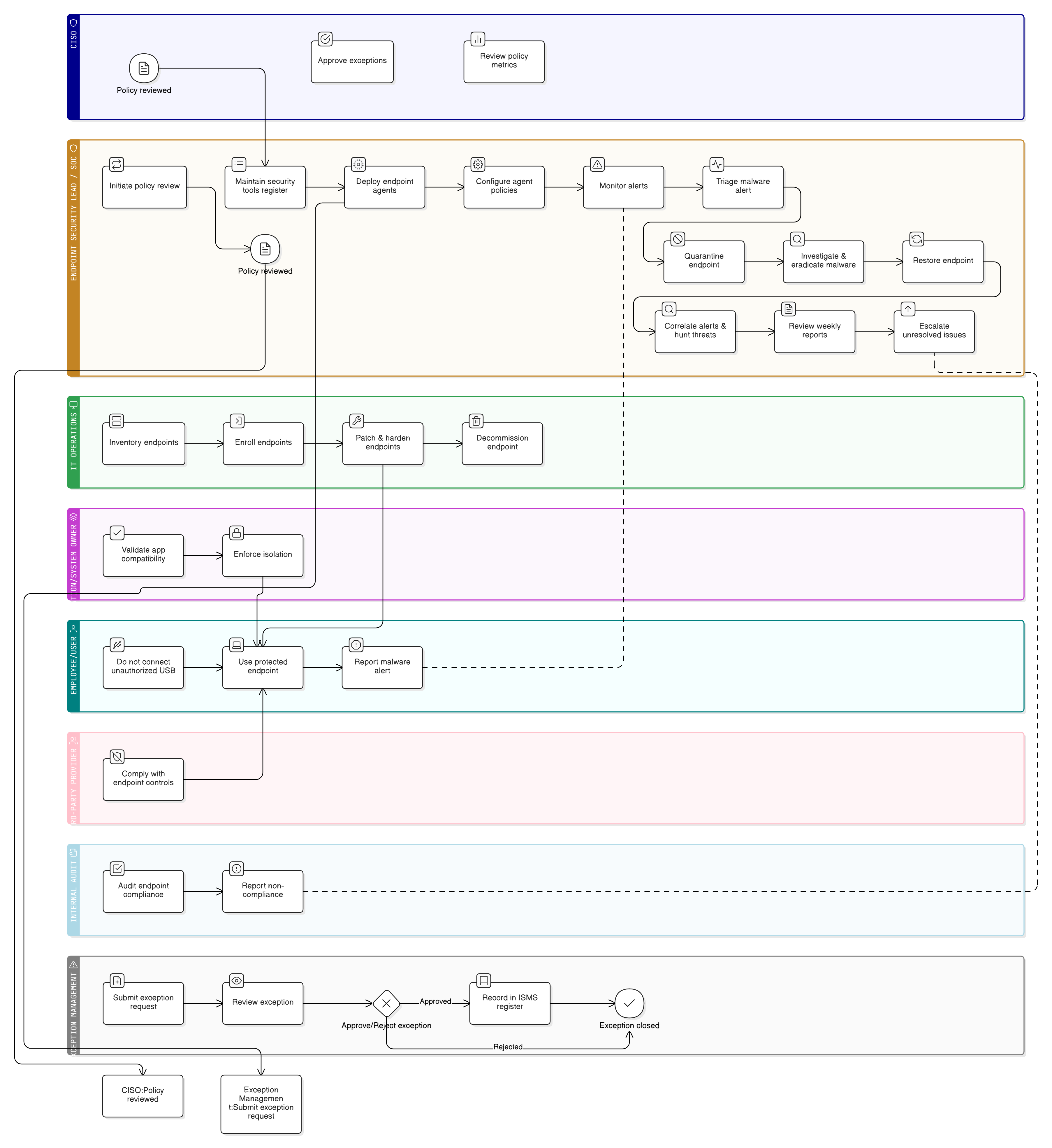

Diagram pravilnika

Kliknite diagram za ogled v polni velikosti

Vsebina

Obseg in obvezne kontrole

Vloge in odgovornosti

Tehnološke in upravljavske zahteve

Standardi zaznavanja in odziva na zlonamerno programsko opremo

Postopek obravnave izjem in obravnave tveganja

Postopki skladnosti in pregleda

Skladnost z okvirom

🛡️ Podprti standardi in okviri

Ta izdelek je usklajen z naslednjimi okviri skladnosti s podrobnimi preslikanji klavzul in kontrol.

Sorodne politike

Politika informacijske varnosti

Vzpostavlja temeljna načela za zaščito sistemov, podatkov in omrežij. Ta politika ta načela uveljavlja na ravni končnih točk s tehnološkimi in postopkovnimi kontrolami zlonamerne programske opreme.

Politika nadzora dostopa

Opredeljuje omejitve uporabniškega dostopa, ki se uveljavljajo na ravni končnih točk, vključno z zaščito pred povišanjem sistemskih pravic in nepooblaščenimi namestitvami nepreverjene programske opreme.

Politika upravljanja sprememb

Zagotavlja, da so posodobitve programske opreme za zaščito končnih točk, pravil politike ali konfiguracij agentov predmet odobritve in nadzorovanih procesov uvajanja.

Upravljanje sredstev

Zagotavlja klasifikacijo sredstev in popis sredstev, ki sta potrebna za vidljivost končnih točk, pokritost nameščanja popravkov in opredelitev obsega zaščite pred zlonamerno programsko opremo.

Politika beleženja in spremljanja

Omogoča integracijo opozoril končnih točk, stanja zdravja agentov in obveščevalnih podatkov o grožnjah v centralizirane sisteme SIEM za zaznavanje v realnem času in forenzično sledljivost.

Politika odzivanja na incidente (P30)

Povezuje incidente zlonamerne programske opreme na končnih točkah s standardiziranimi delovnimi tokovi triaže, zajezitve, preiskave, obnovitve ter z dodeljenimi vlogami in pragovi eskalacije.

O pravilnikih Clarysec - Politika zaščite končnih točk in zaščite pred zlonamerno programsko opremo

Učinkovito upravljanje varnosti zahteva več kot le besede; zahteva jasnost, odgovornost in strukturo, ki se širi skupaj z vašo organizacijo. Generične predloge pogosto odpovejo, saj ustvarjajo nejasnosti z dolgimi odstavki in neopredeljenimi vlogami. Ta politika je zasnovana kot operativna hrbtenica vašega varnostnega programa. Odgovornosti dodelimo specifičnim vlogam, ki jih najdemo v sodobnem podjetju, vključno z vodjo informacijske varnosti (CISO), ekipami IT in varnosti ter ustreznimi odbori, kar zagotavlja jasno odgovornost. Vsaka zahteva je enolično oštevilčena klavzula (npr. 5.1.1, 5.1.2). Ta atomska struktura omogoča enostavno implementacijo politike, presojo glede na specifične kontrole in varno prilagajanje brez vpliva na celovitost dokumenta, s čimer se politika iz statičnega dokumenta spremeni v dinamičen, izvedljiv okvir.

Jasna dodelitev vlog

Natančno opredeli odgovornosti za varnost končnih točk za vodjo informacijske varnosti (CISO), SOC, IT-operacije, uporabnike in zunanje ponudnike.

Izvedljiv priročnik odziva

Vključuje podroben priročnik za incidente, ki pokriva validacijo opozoril, zajezitev in obnovitev za dogodke zlonamerne programske opreme.

Postopek obravnave izjem

Vgrajen okvir za dokumentiranje, odobritev in pregled izjem zaščite končnih točk ter preostalo tveganje.

Pogosto zastavljena vprašanja

Zasnovano za vodje, s strani vodij

Ta pravilnik je pripravil varnostni vodja z več kot 25 leti izkušenj pri uvajanju in presojanju ISMS ogrodij za globalna podjetja. Zasnovan ni le kot dokument, temveč kot zagovorno ogrodje, ki prestane presojo revizorjev.

Pripravil strokovnjak z naslednjimi kvalifikacijami:

Pokritost in teme

🏢 Ciljni oddelki

🏷️ Tematska pokritost

Ta politika je 1 od 37 v celotnem paketu Enterprise

Prihranite 67%Pridobite vseh 37 politik Enterprise za €599, namesto €1.813 pri posamičnem nakupu.

Oglejte si celoten paket Enterprise →