Oversigt

Denne politik for endepunktsbeskyttelse/malware beskriver obligatoriske foranstaltninger til at forebygge, detektere, inddæmme og reagere på malwaretrusler, der påvirker organisationens endepunkter, og sikrer overholdelse af globale standarder samt understøtter operationel robusthed.

Robust endepunktssikkerhed

Håndhæver obligatoriske malwarebeskyttelseskontroller og realtidsbeskyttelse på tværs af alle endepunkter.

Regulatorisk harmonisering

Understøtter overholdelse af ISO/IEC 27001:2022, GDPR, NIS2, DORA og COBIT 2019-krav.

Centraliseret overvågning

Kræver integration af endepunkttelemetri med SIEM for løbende synlighed og hurtig respons.

Læs fuld oversigt

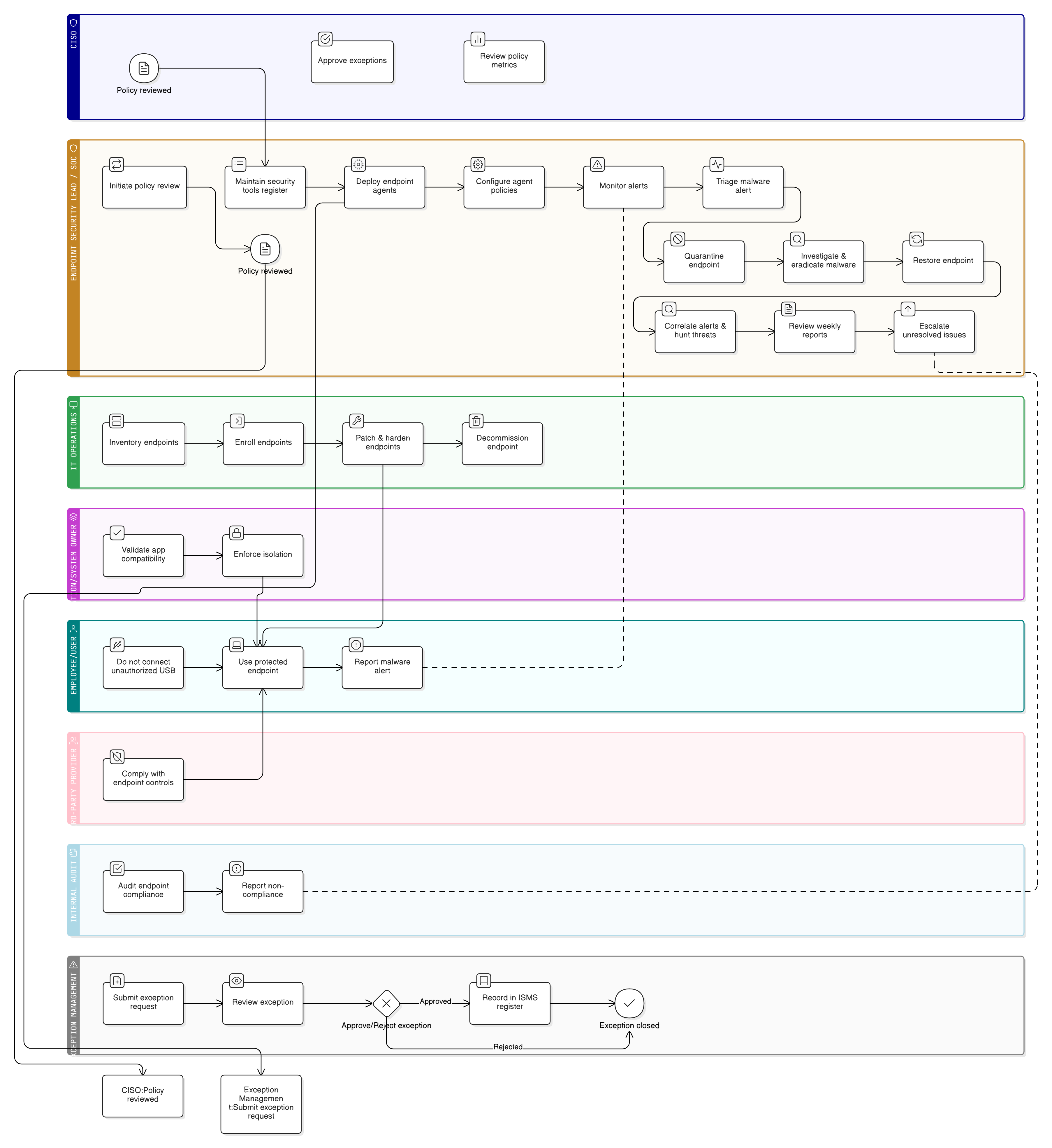

Politikdiagram

Klik på diagrammet for at se det i fuld størrelse

Indhold

Omfang og obligatoriske kontroller

Roller og ansvar

Tekniske krav og styringskrav

Standarder for malwaredetektion og respons

Proces for undtagelser og risikobehandling

Procedurer for compliance og gennemgang

Framework-overholdelse

🛡️ Understøttede standarder & frameworks

Dette produkt er tilpasset følgende overholdelsesrammer med detaljerede klausul- og kontrolkortlægninger.

Relaterede politikker

Informationssikkerhedspolitik

Etablerer grundlæggende principper for beskyttelse af systemer, data og netværk. Denne politik håndhæver disse principper på endepunktsniveau gennem tekniske og proceduremæssige malwarekontroller.

Adgangskontrolpolitik

Definerer begrænsninger for brugeradgang, som håndhæves på endepunktslaget, herunder beskyttelse mod eskalering af systemrettigheder og uautoriserede installationer af ikke-vurderet software.

Politik for ændringsstyring

Sikrer, at opdateringer til endepunktsbeskyttelsessoftware, politikregler eller agentkonfigurationer er underlagt godkendelse og kontrollerede udrulningsprocesser.

Politik for aktivstyring

Leverer det kontrolgrundlag for klassificering af aktiver og aktivfortegnelse, der kræves for endepunktssynlighed, patchdækning og definition af omfang for malwarebeskyttelse.

Lognings- og overvågningspolitik

Muliggør integration af endepunktsadvarsler, agentens helbredsstatus og trusselsintelligens i centraliserede SIEM-systemer til realtidsdetektion og forensisk sporbarhed.

Politik for hændelseshåndtering (P30)

Knytter endepunktsbaserede malwarehændelser til standardiserede arbejdsgange for triage, inddæmning, udryddelse, undersøgelse og genopretning med tildelte roller og eskaleringstærskler.

Om Clarysec-politikker - Politik for endepunktsbeskyttelse og malware

Effektiv sikkerhedsstyring kræver mere end blot ord; det kræver klarhed, ansvarlighed og en struktur, der kan skaleres med din organisation. Generiske skabeloner fejler ofte og skaber uklarhed med lange afsnit og udefinerede roller. Denne politik er konstrueret til at være den operationelle rygrad i dit sikkerhedsprogram. Vi tildeler ansvar til de specifikke roller, der findes i en moderne virksomhed, herunder informationssikkerhedschef (CISO), IT-sikkerhed og relevante udvalg, hvilket sikrer tydelig ansvarlighed. Hvert krav er en entydigt nummereret klausul (f.eks. 5.1.1, 5.1.2). Denne atomare struktur gør politikken nem at implementere, revidere op imod specifikke kontroller og sikkert tilpasse uden at påvirke dokumentets integritet, og forvandler den fra et statisk dokument til et dynamisk, handlingsorienteret rammeværk.

Tydelig rolletildeling

Definerer præcist ansvar for endepunktssikkerhed for informationssikkerhedschef (CISO), SOC, IT-drift, brugere og tredjepartsudbydere.

Handlingsorienteret respons-playbook

Indeholder en detaljeret playbook for hændelser, der dækker validering af advarsler, inddæmning og genopretning ved malwarehændelser.

Proces for undtagelseshåndtering

Indbygget rammeværk til dokumentation, godkendelse og gennemgang af undtagelser fra endepunktsbeskyttelse og restrisiko.

Ofte stillede spørgsmål

Udviklet for ledere, af ledere

Denne politik er udarbejdet af en sikkerhedsleder med over 25 års erfaring i implementering og audit af ISMS-rammeværker for globale organisationer. Den er ikke blot designet som et dokument, men som et forsvarligt rammeværk, der kan modstå revisors gennemgang.

Udarbejdet af en ekspert med følgende kvalifikationer:

Dækning & Emner

🏢 Måldepartement

🏷️ Emhedækning

Denne politik er 1 af 37 i den fulde Enterprise-pakke

Spar 67%Få alle 37 Enterprise-politikker for €599, i stedet for €1.813 ved individuelle køb.

Se fuld Enterprise-pakke →