Přehled

Tato Politika ochrany koncových bodů / ochrany proti malwaru stanovuje povinná opatření k prevenci, detekci, zamezení šíření a reakci na hrozby malwaru ovlivňující koncové body organizace, zajišťuje soulad s globálními normami a podporuje provozní odolnost.

Robustní zabezpečení koncových bodů

Vynucuje povinné kontroly ochrany před škodlivým kódem a ochranu v reálném čase napříč všemi koncovými body.

Sladění s regulačními požadavky

Podporuje soulad s požadavky ISO/IEC 27001:2022, GDPR, NIS2, DORA a COBIT 2019.

Centralizované monitorování

Vyžaduje integraci telemetrických dat koncových bodů se SIEM pro průběžnou viditelnost a rychlou reakci.

Přečíst celý přehled

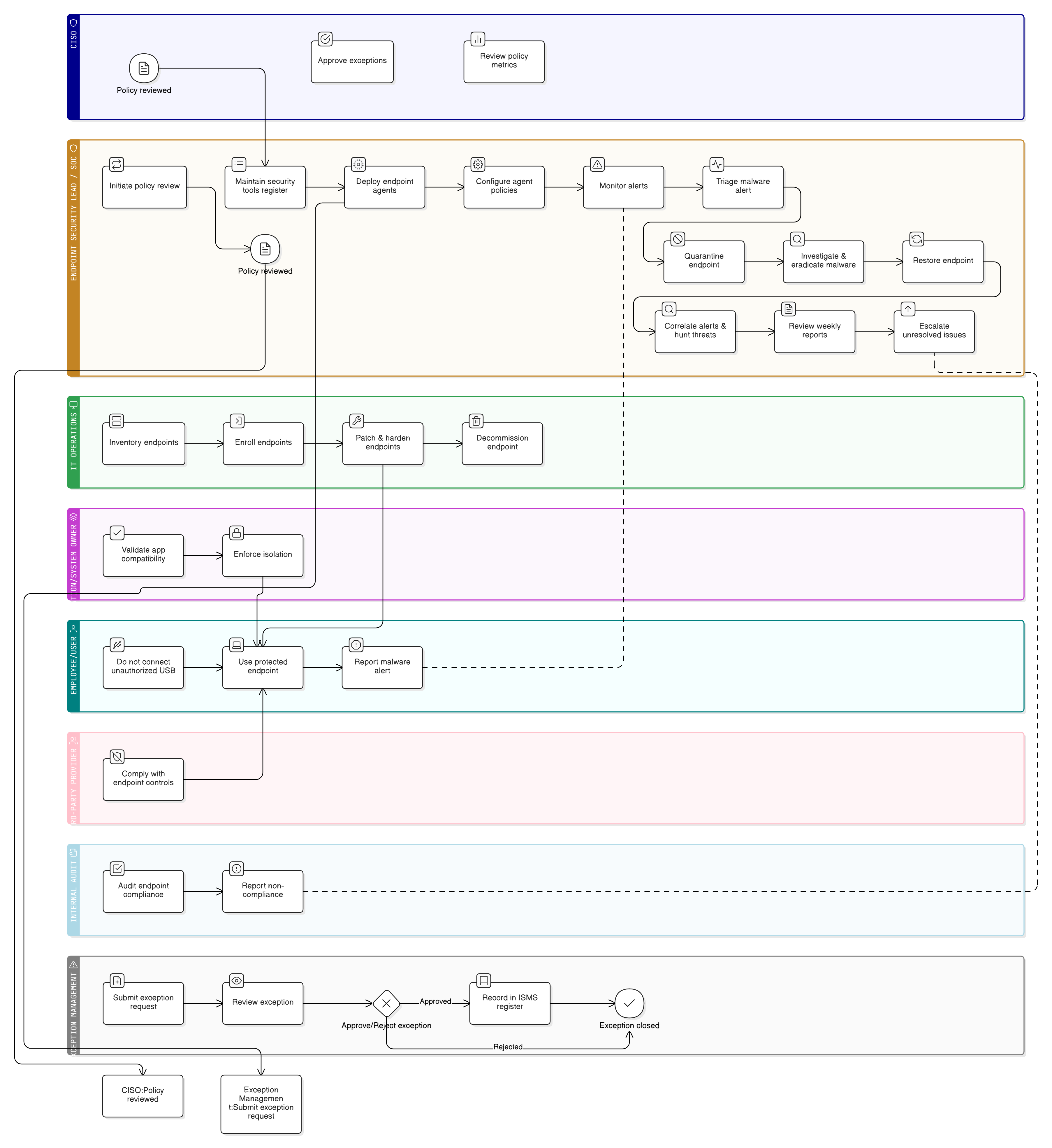

Diagram politiky

Klikněte na diagram pro zobrazení v plné velikosti

Obsah

Rozsah a povinné kontroly

Role a odpovědnosti

Technické a řídicí požadavky

Normy detekce a reakce na malware

Proces výjimek a ošetření rizik

Postupy souladu a přezkumu

Soulad s rámcem

🛡️ Podporované standardy a rámce

Tento produkt je v souladu s následujícími rámci dodržování předpisů s podrobnými mapováními doložek a kontrol.

Související zásady

P01 Politika informační bezpečnosti

Stanovuje základní principy ochrany systémů, dat a sítí. Tato politika tyto principy vynucuje na úrovni koncových bodů prostřednictvím technických a procesních kontrol malwaru.

Politika řízení přístupu

Definuje omezení přístupových práv uživatelů, která jsou vynucována na úrovni koncových bodů, včetně ochrany proti eskalaci systémových oprávnění a nepovoleným instalacím nepřezkoumaného softwaru.

P05 Politika řízení změn

Zajišťuje, že aktualizace softwaru ochrany koncových bodů, pravidel politiky nebo konfigurační nastavení agentů podléhají schválení a řízeným procesům nasazení.

Politika správy aktiv

Poskytuje klasifikaci aktiv a inventář aktiv jako výchozí stav potřebný pro viditelnost koncových bodů, pokrytí záplatami a definici rozsahu ochrany proti malwaru.

Politika protokolování a monitorování

Umožňuje integraci upozornění koncových bodů, stavu zdraví agentů a threat intelligence do centralizovaných systémů SIEM pro detekci v reálném čase a forenzní dohledatelnost.

Politika reakce na incidenty (P30)

Propojuje malware incidenty na úrovni koncových bodů se standardizovanými pracovními postupy triáže, zamezení šíření, vyšetřování a obnovy s přiřazenými rolemi a prahovými hodnotami pro eskalaci.

O politikách Clarysec - Politika ochrany koncových bodů a ochrany proti malwaru

Efektivní správa a řízení bezpečnosti vyžaduje více než jen slova; vyžaduje jasnost, odpovědnost a strukturu, která se škáluje s vaší organizací. Obecné šablony často selhávají a vytvářejí nejasnosti prostřednictvím dlouhých odstavců a nedefinovaných rolí. Tato politika je navržena jako provozní páteř vašeho bezpečnostního programu. Přiřazujeme odpovědnosti konkrétním rolím, které se v moderním podniku běžně vyskytují, včetně ředitele informační bezpečnosti (CISO), IT Security a relevantních výborů, čímž zajišťujeme jasnou odpovědnost. Každý požadavek je jedinečně očíslovaná klauzule (např. 5.1.1, 5.1.2). Tato atomická struktura usnadňuje implementaci politiky, audit vůči konkrétním kontrolám a bezpečné přizpůsobení bez narušení integrity dokumentu, čímž ji mění ze statického dokumentu na dynamický, proveditelný rámec.

Jasné přiřazení rolí

Přesně definuje odpovědnosti za zabezpečení koncových bodů pro ředitele informační bezpečnosti (CISO), Bezpečnostní operační centrum (SOC), provoz IT, uživatele a poskytovatele služeb třetích stran.

Proveditelný playbook reakce

Zahrnuje podrobný playbook incidentů pokrývající ověření přístupu, zamezení šíření a obnovu pro události malwaru.

Proces ošetření výjimek

Vestavěný rámec pro dokumentování, schvalování a přezkum výjimek ochrany koncových bodů a zbytkové riziko.

Nejčastější dotazy

Vytvořeno pro lídry, lídry

Tato politika byla vypracována bezpečnostním lídrem s více než 25 lety zkušeností s implementací a auditem rámců ISMS v globálních organizacích. Není navržena pouze jako dokument, ale jako obhajitelný rámec, který obstojí při auditu.

Vypracováno odborníkem s následujícími kvalifikacemi:

Pokrytí a témata

🏢 Cílová oddělení

🏷️ Tematické pokrytí

Tato politika je 1 z 37 v kompletním balíčku Enterprise

Ušetřete 67%Získejte všech 37 politik Enterprise za €599, místo €1 813 při individuálním nákupu.

Zobrazit kompletní balíček Enterprise →