Yleiskatsaus

Tämä päätelaitesuojaus- ja haittaohjelmapolitiikka kuvaa pakolliset toimenpiteet haittaohjelmauhkien ehkäisemiseksi, havaitsemiseksi, rajaamiseksi ja niihin reagoimiseksi organisaation päätelaitteissa, varmistaen vaatimustenmukaisuuden kansainvälisten standardien kanssa ja tukien toiminnan jatkuvuutta.

Vahva päätelaiteturvallisuus

Määrää pakolliset haittaohjelmasuojauskeinot ja reaaliaikaisen suojauksen kaikille päätelaitteille.

Sääntelyn mukaisuus

Tukee ISO/IEC 27001:2022-, GDPR-, NIS2-, DORA- ja COBIT 2019 -vaatimusten noudattamista.

Keskitetty seuranta

Edellyttää päätelaitteiden telemetriatietojen integrointia SIEM-järjestelmään jatkuvaa näkyvyyttä ja nopeaa reagointia varten.

Lue koko yleiskatsaus

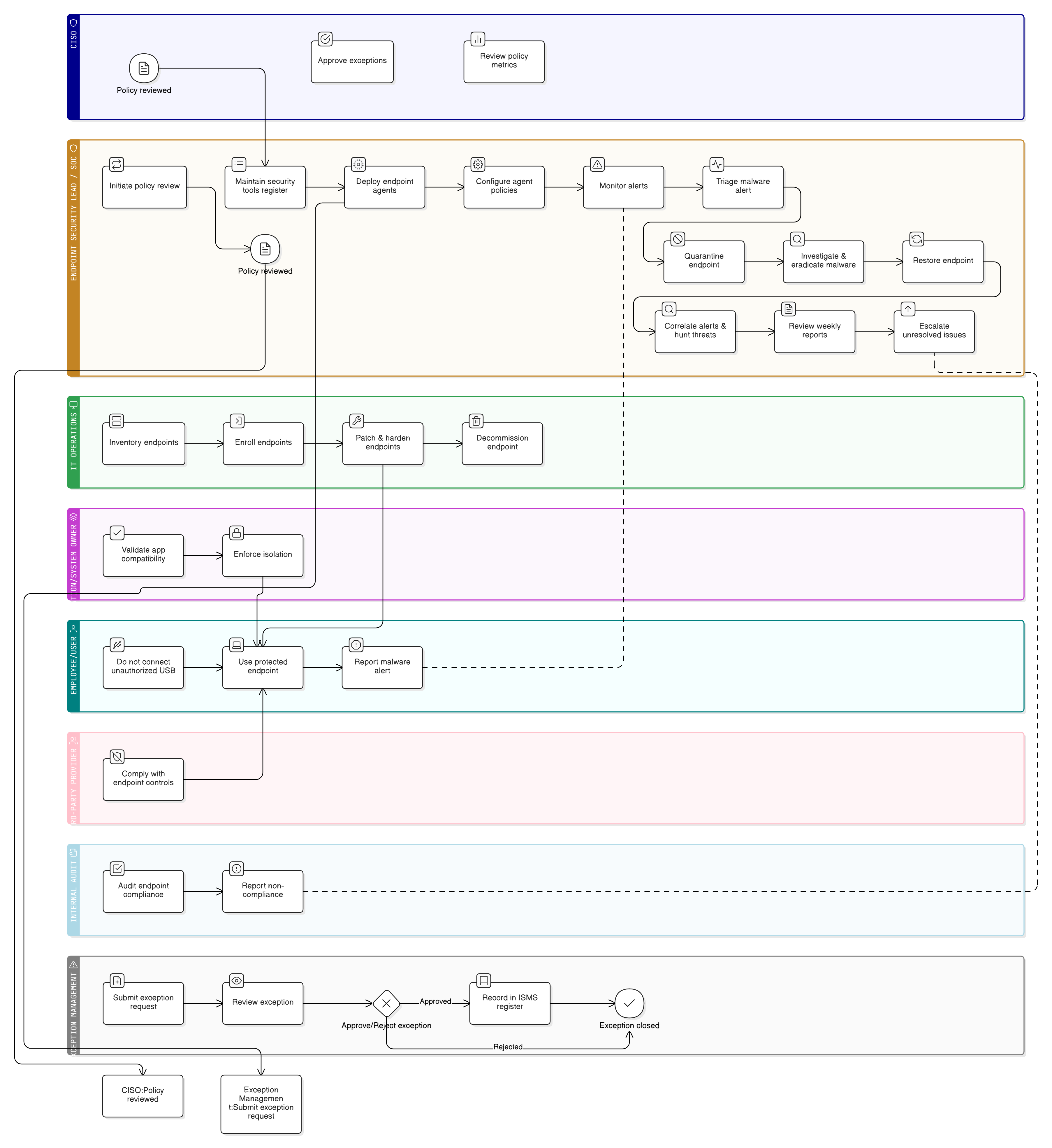

Käytäntökaavio

Napsauta kaaviota nähdäksesi sen täydessä koossa

Sisältö

Soveltamisala ja pakolliset hallintakeinot

Roolit ja vastuut

Tekniset ja hallintotavan vaatimukset

Haittaohjelmien havaitsemisen ja reagoinnin standardit

Poikkeus- ja riskien käsittelyprosessi

Vaatimustenmukaisuus- ja katselmointimenettelyt

Kehysmääräysten noudattaminen

🛡️ Tuetut standardit ja kehykset

Tämä tuote on linjassa seuraavien vaatimustenmukaisuuskehysten kanssa, yksityiskohtaisilla lauseke- ja valvontamappingeillä.

Liittyvät käytännöt

P01 Tietoturvapolitiikka

Määrittää järjestelmien, tietojen ja verkkojen suojaamisen perusperiaatteet. Tämä politiikka toimeenpanee nämä periaatteet päätelaitetasolla teknisten ja menettelyllisten haittaohjelmakontrollien avulla.

Pääsynhallintapolitiikka

Määrittää käyttäjien pääsyrajoitukset, joita toimeenpannaan päätelaitetasolla, mukaan lukien suojaukset oikeuksien korotusta ja arvioimattomien ohjelmistojen luvatonta asennusta vastaan.

P05 Muutoksenhallintapolitiikka

Varmistaa, että päätelaitesuojausohjelmiston, politiikkasääntöjen tai agenttien kokoonpanoasetusten päivitykset ovat hyväksynnän alaisia ja toteutetaan hallituissa käyttöönoton menettelyissä.

Omaisuudenhallintapolitiikka

Tarjoaa omaisuuden luokittelu- ja omaisuusluettelo-perustason, jota tarvitaan päätelaitenäkyvyyteen, korjauspäivitysten kattavuuteen ja haittaohjelmasuojauksen soveltamisalan määrittelyyn.

Lokitus- ja valvontapolitiikka

Mahdollistaa päätelaitteiden hälytysten, agenttien kunnon tilan ja uhkatiedustelun integroinnin keskitettyihin SIEM-järjestelmiin reaaliaikaista havaitsemista ja forensista jäljitettävyyttä varten.

Tietoturvapoikkeamiin reagoinnin politiikka (P30)

Kytkee päätelaitteisiin liittyvät haittaohjelmapoikkeamat standardoituihin triage-, rajaamis-, poistamis-, tutkinta- ja toipumistyönkulkuihin, joille on määritetty roolit ja eskalointikynnykset.

Tietoa Clarysecin käytännöistä - Päätelaitesuojaus- ja haittaohjelmapolitiikka

Tehokas tietoturvan hallinto edellyttää enemmän kuin pelkkiä kirjauksia; se vaatii selkeyttä, vastuunjakoa ja rakennetta, joka skaalautuu organisaatiosi mukana. Yleiset mallipohjat epäonnistuvat usein ja luovat epäselvyyttä pitkien kappaleiden ja määrittelemättömien roolien vuoksi. Tämä politiikka on suunniteltu tietoturvaohjelmasi operatiiviseksi selkärangaksi. Osoitamme vastuut nykyaikaisessa organisaatiossa esiintyville rooleille, mukaan lukien tietoturvajohtaja (CISO), IT- ja tietoturvatiimit sekä asiaankuuluvat toimikunnat, varmistaen selkeän vastuuvelvollisuuden. Jokainen vaatimus on yksilöllisesti numeroitu lauseke (esim. 5.1.1, 5.1.2). Tämä atominen rakenne tekee politiikasta helpon ottaa käyttöön, auditoida tiettyjä hallintakeinoja vasten ja räätälöidä turvallisesti vaikuttamatta asiakirjan eheyteen, muuttaen sen staattisesta dokumentista dynaamiseksi ja toimeenpantavaksi viitekehykseksi.

Selkeä roolien osoittaminen

Määrittää täsmällisesti päätelaiteturvallisuuden vastuut tietoturvajohtajalle (CISO), SOC:lle, IT-toiminnoille, käyttäjille ja kolmannen osapuolen palveluntarjoajille.

Toimeenpantava reagoinnin toimintaohje

Sisältää yksityiskohtaisen poikkeamien toimintaohjeen, joka kattaa hälytysten validoinnin, rajaamisen ja toipumisen haittaohjelmatapahtumissa.

Poikkeusten käsittelyprosessi

Sisäänrakennettu viitekehys päätelaitesuojauspoikkeusten ja jäännösriskien dokumentointiin, hyväksyntään ja katselmointiin.

Usein kysytyt kysymykset

Suunniteltu johtajille, johtajien toimesta

Tämän käytännön on laatinut tietoturvajohtaja, jolla on yli 25 vuoden kokemus ISMS-viitekehysten käyttöönotosta ja auditoinnista globaaleissa organisaatioissa. Se ei ole pelkkä asiakirja, vaan puolustettava viitekehys, joka kestää auditorin tarkastelun.

Laatinut asiantuntija, jolla on seuraavat pätevyydet:

Kattavuus & Aiheet

🏢 Kohdeosastot

🏷️ Aiheen kattavuus

Tämä käytäntö on 1/37 täydellisessä Enterprise-paketissa

Säästä 67%Hanki kaikki 37 Enterprise-käytäntöä €599:llä. sen sijaan että ostaisit ne yksitellen €1 813:lla.

Katso täydellinen Enterprise-paketti →