Ülevaade

See lõppseadmete kaitse / pahavara poliitika kirjeldab kohustuslikke meetmeid pahavaraohtude ennetamiseks, tuvastamiseks, ohjeldamiseks ja neile reageerimiseks, mis mõjutavad organisatsiooni lõppseadmeid, tagades vastavuse ülemaailmsetele standarditele ja toetades operatiivset vastupidavust.

Tugev lõppseadmete turve

Jõustab kohustuslikud pahavaratõrje kontrollimeetmed ja reaalajas kaitse kõigis lõppseadmetes.

Regulatiivne ühtlustamine

Toetab vastavust ISO/IEC 27001:2022, GDPR, NIS2, DORA ja COBIT 2019 nõuetele.

Tsentraliseeritud seire

Nõuab lõppseadmete telemeetriaandmete integreerimist SIEM-iga vastavuse pideva seire ja kiire reageerimise tagamiseks.

Loe täielikku ülevaadet

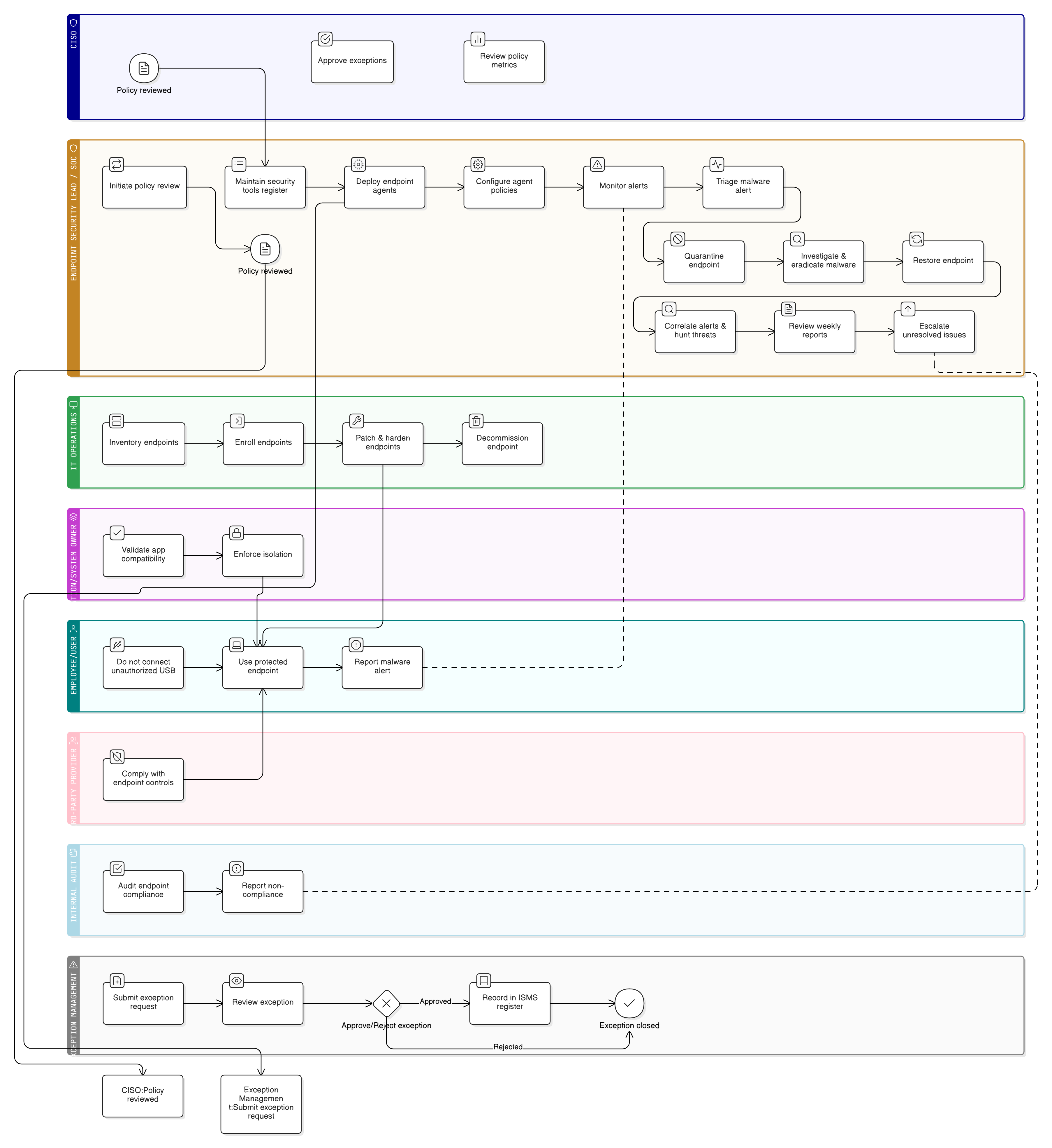

Poliitika diagramm

Klõpsake diagrammil, et vaadata seda täissuuruses

Sisu

Kohaldamisala ja kohustuslikud kontrollimeetmed

Rollid ja vastutused

Tehnilised ja juhtimisnõuded

Pahavara tuvastamise ja reageerimise standardid

Erandite ja riski käsitlemise protsess

Vastavuse ja läbivaatamise protseduurid

Raamistiku vastavus

🛡️ Toetatud standardid ja raamistikud

See toode on kooskõlas järgmiste vastavusraamistikkudega, üksikasjalike klauslite ja kontrolli kaardistustega.

Seotud poliitikad

Infoturbepoliitika

Kehtestab süsteemide, andmete ja võrkude kaitse aluspõhimõtted. See poliitika jõustab need põhimõtted lõppseadmete tasandil tehniliste ja protseduuriliste pahavarakontrollide kaudu.

Juurdepääsukontrolli poliitika

Määratleb kasutajate juurdepääsupiirangud, mida jõustatakse lõppseadmete kihis, sh kaitsed privilegeeritud õiguste tõstmise ja kontrollimata tarkvara autoriseerimata paigalduste vastu.

Muudatuste juhtimise poliitika

Tagab, et lõppseadmete kaitsetarkvara, poliitikareeglite või agentide konfiguratsiooniseadete uuendused alluvad heakskiitmisele ja kontrollitud juurutusprotsessidele.

Varade halduse poliitika

Annab varade klassifitseerimise ja vararegistri baastaseme, mis on vajalik lõppseadmete nähtavuseks, paikade katvuseks ja pahavarakaitse kohaldamisala määratlemiseks.

Logimis- ja seirepoliitika

Võimaldab lõppseadmete teavituste, agentide terviseoleku ja ohuteabe integreerimist tsentraliseeritud SIEM-süsteemidesse reaalajas tuvastamiseks ja kohtuekspertiisi jälgitavuseks.

Intsidentidele reageerimise poliitika (P30)

Seob lõppseadmetel põhinevad pahavaraintsidendid standardiseeritud ohjeldamise, kõrvaldamise, uurimise ja taastamise töövoogudega koos määratud rollide ja eskaleerimislävenditega.

Claryseci poliitikate kohta - Lõppseadmete kaitse ja pahavara poliitika

Tõhus turbejuhtimine nõuab enamat kui sõnastust; see nõuab selgust, aruandekohustust ja struktuuri, mis skaleerub koos teie organisatsiooniga. Üldised mallid ebaõnnestuvad sageli, tekitades ebaselgust pikkade lõikude ja määratlemata rollidega. See poliitika on kavandatud olema teie turbeprogrammi operatiivne selgroog. Me määrame vastutused kaasaegses ettevõttes levinud konkreetsetele rollidele, sh infoturbejuht, IT- ja infoturbemeeskonnad ning asjakohased komiteed, tagades selge aruandekohustuse. Iga nõue on unikaalselt nummerdatud klausel (nt 5.1.1, 5.1.2). See atomaarne struktuur muudab poliitika lihtsasti rakendatavaks, auditeeritavaks konkreetsete kontrollimeetmete vastu ning turvaliselt kohandatavaks ilma dokumendi terviklust mõjutamata, muutes selle staatilisest dokumendist dünaamiliseks, rakendatavaks raamistikuks.

Selge rollide määramine

Määratleb täpselt lõppseadmete turbe vastutused infoturbejuhi, turbeoperatsioonide keskuse, IT-operatsioonide, kasutajate ja kolmanda osapoole teenuseosutajate jaoks.

Rakendatav reageerimise käsiraamat

Sisaldab üksikasjalikku intsidentide käsiraamatut, mis katab teavituste valideerimise, ohjeldamise ja taastamise pahavara sündmuste korral.

Erandite käsitlemise protsess

Sisseehitatud raamistik lõppseadmete kaitse erandite ja jääkriskide dokumenteerimiseks, heakskiitmiseks ja läbivaatamiseks.

Korduma kippuvad küsimused

Loodud juhtidele, juhtide poolt

Selle poliitika on koostanud turbejuht, kellel on üle 25 aasta kogemust ISMS-raamistike juurutamisel ja auditeerimisel globaalsetes organisatsioonides. See ei ole mõeldud vaid dokumendina, vaid kaitstava raamistikuna, mis peab vastu audiitori kontrollile.

Koostanud ekspert järgmiste kvalifikatsioonidega:

Katvus ja teemad

🏢 Sihtosakond

🏷️ Temaatiline katvus

See poliitika on 1/37 täielikust Enterprise paketist

Säästa 67%Hangi kõik 37 Enterprise poliitikat €599 eest. selle asemel et osta ükshaaval €1 813 eest.

Vaata täielikku Enterprise paketti →