Prehľad

Táto Politika ochrany koncových bodov / malvéru stanovuje povinné opatrenia na prevenciu, detekciu, zamedzenie šírenia a reakciu na hrozby malvéru, ktoré ovplyvňujú koncové body organizácie, čím zabezpečuje súlad s globálnymi normami a podporuje prevádzkovú odolnosť.

Robustné zabezpečenie koncových bodov

Vynucuje povinné antimalvérové opatrenia a ochranu v reálnom čase na všetkých koncových bodoch.

Regulačné zosúladenie

Podporuje súlad s požiadavkami ISO/IEC 27001:2022, GDPR, NIS2, DORA a COBIT 2019.

Centralizované monitorovanie

Vyžaduje integráciu telemetrických údajov koncových bodov so SIEM na nepretržitú viditeľnosť a rýchlu reakciu.

Čítať celý prehľad

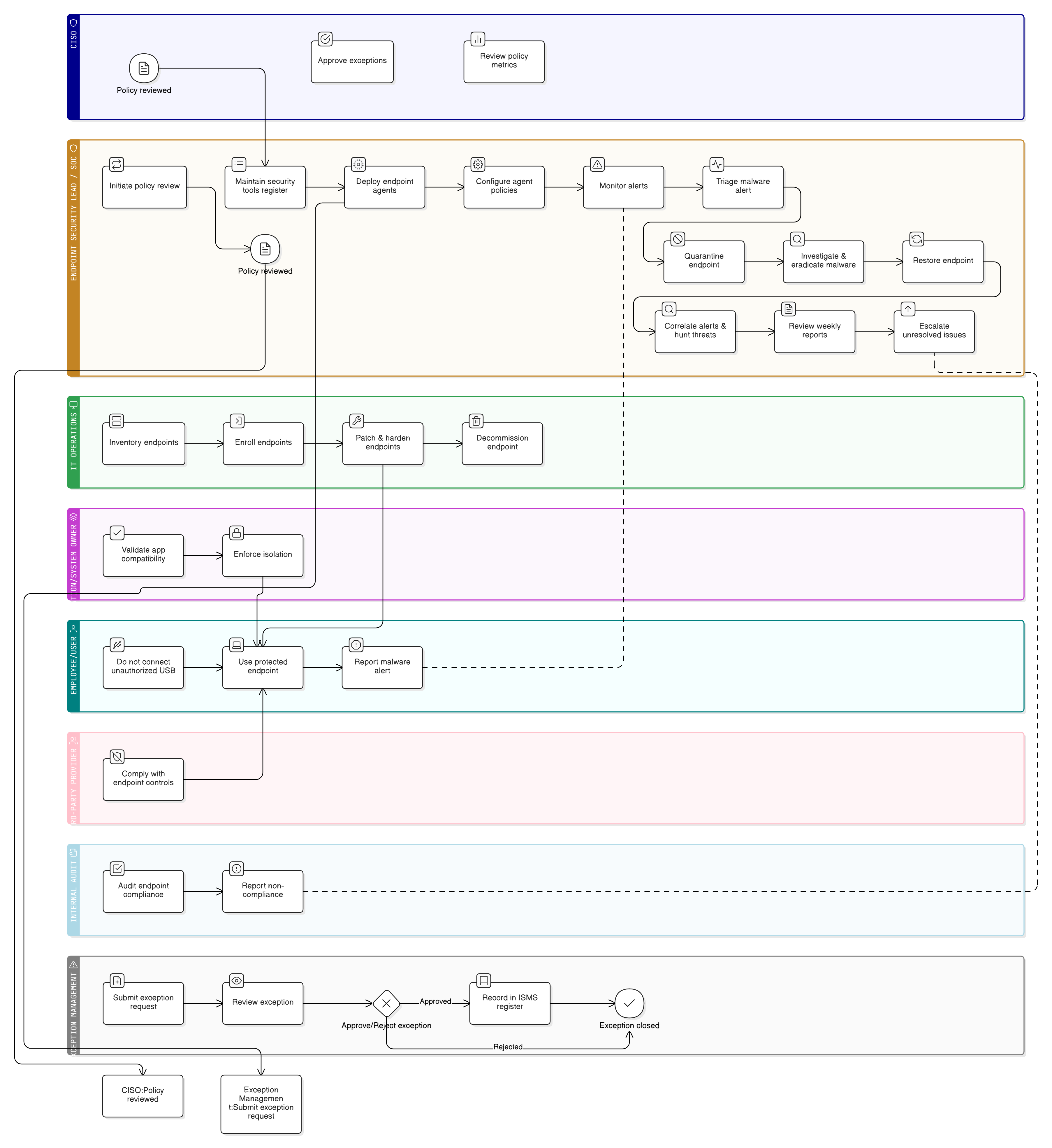

Diagram politiky

Kliknite na diagram pre zobrazenie v plnej veľkosti

Obsah

Rozsah a povinné kontrolné opatrenia

Roly a zodpovednosti

Technické požiadavky a požiadavky správy a riadenia

Normy detekcie a reakcie na malvér

Proces výnimiek a ošetrenia rizík

Postupy súladu a preskúmania

Súlad s rámcom

🛡️ Podporované štandardy a rámce

Tento produkt je v súlade s nasledujúcimi rámcami dodržiavania predpisov s podrobnými mapovaniami doložiek a kontrol.

Súvisiace zásady

Politika informačnej bezpečnosti

Stanovuje základné princípy ochrany systémov, údajov a sietí. Táto politika vynucuje tieto princípy na úrovni koncových bodov prostredníctvom technických a procesných antimalvérových opatrení.

Politika riadenia prístupu

Definuje obmedzenia prístupu používateľov, ktoré sa vynucujú na úrovni koncových bodov vrátane ochrany pred eskaláciou oprávnení a neautorizovanými inštaláciami neovereného softvéru.

Politika riadenia zmien

Zabezpečuje, aby aktualizácie softvéru ochrany koncových bodov, pravidiel politiky alebo konfigurácií agentov podliehali schváleniu a riadeným procesom nasadenia.

Politika správy aktív

Poskytuje klasifikáciu aktív a inventarizáciu aktív ako základ potrebný pre viditeľnosť koncových bodov, pokrytie záplatami a definovanie rozsahu ochrany pred malvérom.

Politika zaznamenávania a monitorovania

Umožňuje integráciu upozornení koncových bodov, stavu zdravia agentov a spravodajstva o hrozbách do centralizovaných systémov SIEM pre detekciu v reálnom čase a forenznú vysledovateľnosť.

Politika reakcie na incidenty (P30)

Prepája incidenty malvéru na koncových bodoch so štandardizovanými pracovnými postupmi triáže, obmedzenia, vyšetrovania a obnovy s priradenými rolami a prahovými hodnotami eskalácie.

O politikách Clarysec - Politika ochrany koncových bodov a malvéru

Efektívne riadenie bezpečnosti vyžaduje viac než len slová; vyžaduje jasnosť, zodpovednosť a štruktúru, ktorá sa škáluje s vašou organizáciou. Všeobecné šablóny často zlyhávajú a vytvárajú nejednoznačnosť prostredníctvom dlhých odsekov a nedefinovaných rolí. Táto politika je navrhnutá tak, aby bola prevádzkovou chrbticou vášho bezpečnostného programu. Priraďujeme zodpovednosti ku konkrétnym rolám, ktoré sa nachádzajú v modernom podniku, vrátane riaditeľa informačnej bezpečnosti (CISO), IT bezpečnosti a relevantných výborov, čím zabezpečujeme jasnú zodpovednosť. Každá požiadavka je jedinečne očíslovaná doložka (napr. 5.1.1, 5.1.2). Táto atómová štruktúra uľahčuje implementáciu politiky, auditovanie voči konkrétnym kontrolným opatreniam a bezpečné prispôsobenie bez narušenia integrity dokumentu, čím sa z nej stáva dynamický, vykonateľný rámec namiesto statického dokumentu.

Jasné priradenie rolí

Presne definuje zodpovednosti za zabezpečenie koncových bodov pre riaditeľa informačnej bezpečnosti (CISO), SOC, prevádzku IT, používateľov a poskytovateľov tretích strán.

Vykonateľný playbook reakcie

Obsahuje podrobný playbook incidentov pokrývajúci validáciu upozornení, zamedzenie šírenia a obnovu pri udalostiach malvéru.

Proces ošetrenia výnimiek

Vstavaný rámec na dokumentovanie, schvaľovanie a preskúmavanie výnimiek z ochrany koncových bodov a reziduálnych rizík.

Často kladené otázky

Vytvorené pre lídrov, lídrami

Táto politika bola vypracovaná bezpečnostným lídrom s viac ako 25-ročnými skúsenosťami s implementáciou a auditovaním rámcov ISMS pre globálne podniky. Nie je navrhnutá len ako dokument, ale ako obhájiteľný rámec, ktorý obstojí pri audítorskom preskúmaní.

Vypracované odborníkom s nasledovnými kvalifikáciami:

Pokrytie a témy

🏢 Cieľové oddelenia

🏷️ Tematické pokrytie

Táto politika je 1 z 37 v kompletnom balíku Enterprise

Ušetrite 67%Získajte všetkých 37 politík Enterprise za €599, namiesto €1 813 pri individuálnom nákupe.

Zobraziť kompletný balík Enterprise →