Przegląd

Niniejsza polityka określa minimalne, obowiązkowe wymagania bezpieczeństwa dla wszystkich aplikacji używanych przez organizację, wskazując środki kontrolne dla uwierzytelniania, szyfrowania, dostępu i rejestrowania. Jest usprawniona dla środowisk SME, przypisując ogólną odpowiedzialność dyrektorowi generalnemu oraz obejmując zarówno aplikacje rozwijane wewnętrznie, jak i dostarczane przez dostawców, aby osiągnąć zgodność i ograniczyć ryzyka bezpieczeństwa.

Kompleksowe środki kontroli bezpieczeństwa

Wymaga bazowych środków kontrolnych, takich jak uwierzytelnianie, szyfrowanie i rejestrowanie audytowe dla wszystkich aplikacji, chroniąc poufne dane.

Prostota dostosowana do SME

Dostosowana do małych i średnich firm dzięki uproszczonym rolom, scentralizowana pod dyrektorem generalnym, bez wymogu posiadania dedykowanych zespołów IT.

Zgodność dostawców i chmury obliczeniowej

Zapewnia, że oprogramowanie stron trzecich i usługi chmurowe spełniają minimalne kryteria bezpieczeństwa oraz są umownie związane z wymaganiami.

Prywatność danych i zgodność regulacyjna

Wspiera zgodność z GDPR, NIS2, DORA oraz ISO/IEC 27001 w zakresie ochrony na etapie projektowania i domyślnie.

Czytaj pełny przegląd

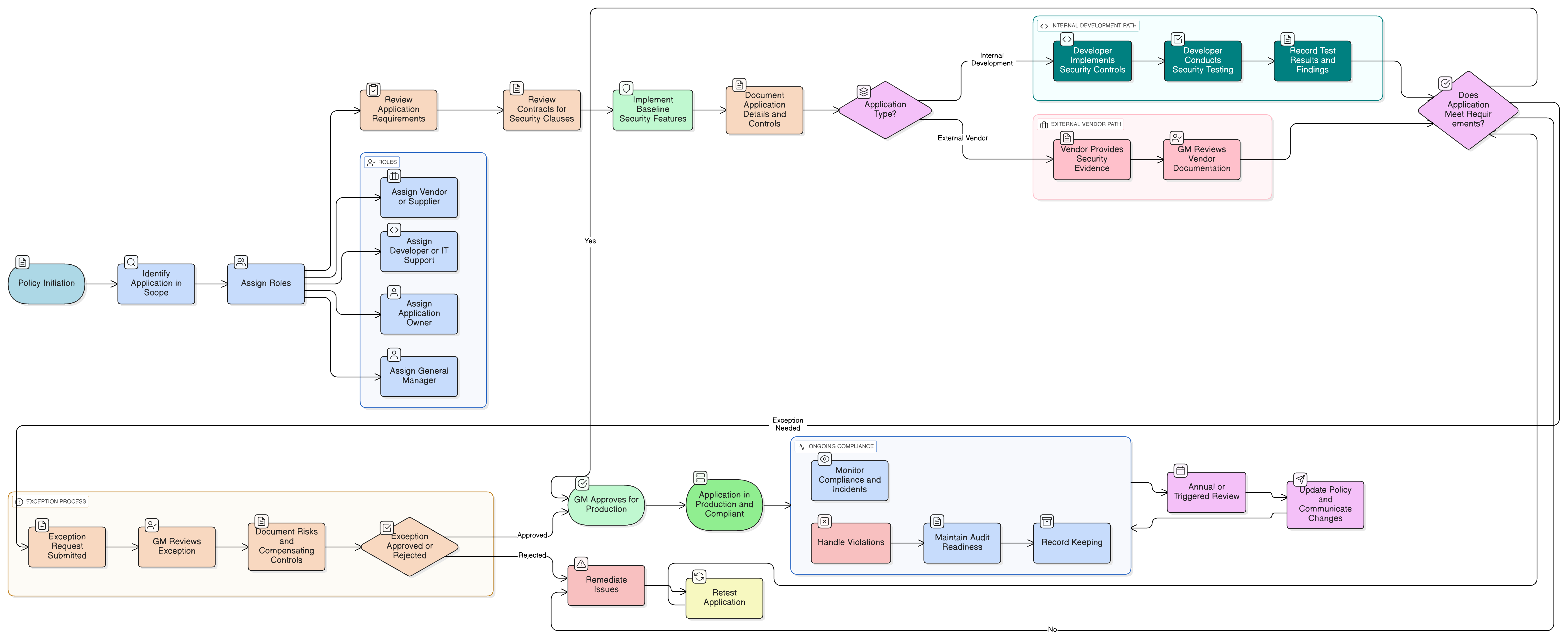

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i role (dyrektor generalny, programiści, dostawcy)

Obowiązkowe środki kontroli bezpieczeństwa aplikacji

Bezpieczeństwo aplikacji stron trzecich i chmury obliczeniowej

Wymagania dotyczące testowania i walidacji

Procedury prywatności danych i postępowania z danymi

Proces obsługi wyjątków i postępowania z ryzykiem

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

| Framework | Objęte klauzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 25

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Powiązane polityki

Polityka ról i odpowiedzialności w zarządzaniu - SME

Przypisuje odpowiedzialność za zatwierdzanie aplikacji, egzekwowanie polityki oraz zarządzanie dostawcami.

Polityka kontroli dostępu - SME

Zapewnia, że dostęp do aplikacji jest zgodny z zasadą najmniejszych uprawnień oraz zasadami kontroli sesji.

Polityka świadomości i szkoleń w zakresie bezpieczeństwa informacji - SME

Zapewnia, że użytkownicy i programiści są przeszkoleni w rozpoznawaniu i zgłaszaniu incydentów związanych z zagrożeniami dotyczącymi aplikacji.

Polityka ochrony danych i prywatności - SME

Zapewnia zabezpieczenia prywatności danych, które muszą być egzekwowane przez każdą aplikację przetwarzającą informacje osobowe.

Polityka retencji danych i utylizacji - SME

Reguluje, jak logi generowane przez aplikacje, kopie zapasowe i poufne dane muszą być przechowywane, archiwizowane i bezpiecznie niszczone.

Polityka reagowania na incydenty (P30) - SME

Określa kroki identyfikacji, zgłaszania incydentów oraz powstrzymania zdarzeń bezpieczeństwa związanych z aplikacjami.

O politykach Clarysec - Polityka wymagań bezpieczeństwa aplikacji - SME

Ogólne polityki bezpieczeństwa są często tworzone dla dużych korporacji, przez co małe firmy mają trudności z zastosowaniem złożonych zasad i niejasno zdefiniowanych ról. Ta polityka jest inna. Nasze polityki SME są projektowane od podstaw z myślą o praktycznym wdrożeniu w organizacjach bez dedykowanych zespołów bezpieczeństwa. Przypisujemy odpowiedzialności do ról, które faktycznie posiadasz, takich jak dyrektor generalny i Twój dostawca IT, a nie do armii specjalistów, których nie masz. Każde wymaganie jest rozbite na unikalnie ponumerowaną klauzulę (np. 5.2.1, 5.2.2). Dzięki temu polityka staje się jasną, krok po kroku listą kontrolną, co ułatwia wdrożenie, audyt i dostosowanie bez przepisywania całych sekcji.

Dokumentacja gotowa do audytu

Utrzymuje raporty z testów bezpieczeństwa, zapisy wyjątków oraz potwierdzenia dostawców dla łatwych kontroli zgodności i audytów.

Egzekwowany proces wyjątków

Odstępstwa od środków kontroli bezpieczeństwa wymagają formalnego zatwierdzenia GM, przeglądu ryzyka oraz dokumentacji — bez cichych luk.

Kontrola krytycznych komponentów stron trzecich

Open source i wtyczki są śledzone, skanowane i przeglądane corocznie. Ryzyka bez możliwości wdrożenia poprawek wymagają szybkiego usunięcia lub zastąpienia.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie MŚP

Oszczędź 78%Zdobądź wszystkie 37 polityk MŚP za €399, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet MŚP →