Přehled

Tato politika stanovuje minimální, povinné bezpečnostní požadavky pro všechny softwarové aplikace používané organizací a specifikuje kontroly pro autentizaci, šifrování, řízení přístupu a auditní protokolování. Je zjednodušena pro prostředí SME, přičemž celková odpovědnost je svěřena generálnímu řediteli, a pokrývá jak interně vyvíjené, tak dodavatelsky poskytované aplikace s cílem dosáhnout souladu a snížit bezpečnostní rizika.

Komplexní bezpečnostní kontroly

Nařizuje základní kontroly, jako je autentizace, šifrování a auditní protokolování, pro všechny aplikace a chrání citlivá data.

Jednoduchost přizpůsobená SME

Přizpůsobeno pro malé a střední podniky se zjednodušenými rolemi, centralizováno pod generálním ředitelem, bez požadavku na specializované týmy IT a bezpečnosti.

Soulad dodavatelů a cloudu

Zajišťuje, že software třetích stran a cloudové služby splňují minimální bezpečnostní kritéria a jsou smluvně vázány na požadavky.

Soulad s ochranou soukromí a regulacemi

Podporuje soulad s GDPR, NIS2, DORA a ISO/IEC 27001 pro ochranu již od návrhu a ve výchozím nastavení.

Přečíst celý přehled

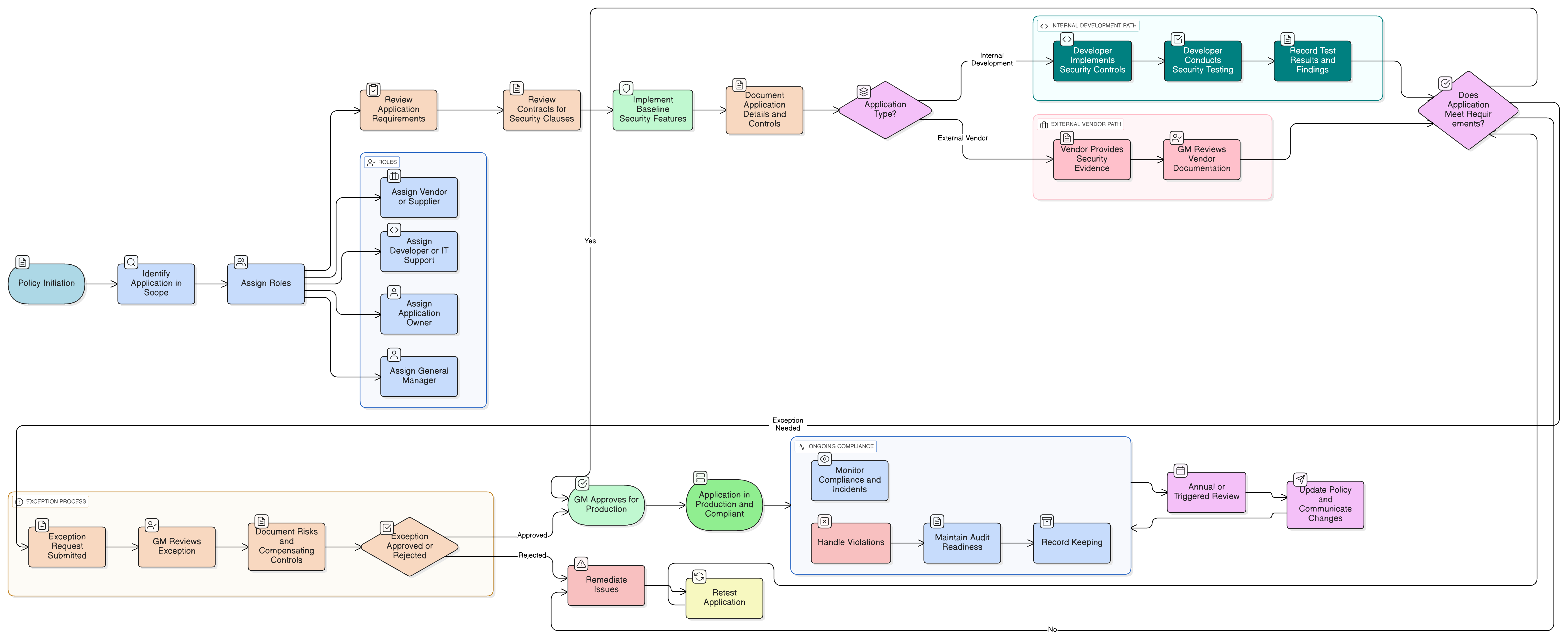

Diagram politiky

Klikněte na diagram pro zobrazení v plné velikosti

Obsah

Rozsah a role (generální ředitel, vývojáři, dodavatelé)

Povinné bezpečnostní kontroly aplikací

Zabezpečení aplikací třetích stran a cloudových aplikací

Požadavky na testování a validace

Postupy ochrany osobních údajů a nakládání s daty

Proces správy výjimek a ošetření rizik

Soulad s rámcem

🛡️ Podporované standardy a rámce

Tento produkt je v souladu s následujícími rámci dodržování předpisů s podrobnými mapováními doložek a kontrol.

| Rámec | Pokryté doložky / Kontroly |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 25

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Související zásady

Politika rolí a odpovědností správy a řízení - SME

Přiřazuje odpovědnost za schvalování aplikací, vynucování politiky a řízení dodavatelů.

Politika řízení přístupu - SME

Zajišťuje, že přístup k aplikacím odpovídá zásadě minimálních oprávnění a principům řízení relací.

Politika povědomí o bezpečnosti informací a školení - SME

Zajišťuje, že uživatelé a vývojáři jsou školeni v rozpoznávání a hlášení hrozeb souvisejících s aplikacemi.

Politika ochrany údajů a ochrany soukromí - SME

Poskytuje ochranná opatření ochrany osobních údajů, která musí být vynucována jakoukoli aplikací zpracovávající osobní údaje.

Politika uchovávání údajů a likvidace - SME

Řídí, jak musí být logy, zálohy a citlivá data generovaná aplikacemi uchovávána, archivována a bezpečně ničena.

Politika reakce na incidenty - SME

Popisuje kroky pro identifikaci, hlášení incidentů a zamezení šíření bezpečnostních událostí souvisejících s aplikacemi.

O politikách Clarysec - Politika požadavků na zabezpečení aplikací - SME

Obecné bezpečnostní politiky jsou často vytvářeny pro velké korporace, což malým firmám ztěžuje aplikaci složitých pravidel a nejasně definovaných rolí. Tato politika je jiná. Naše politiky pro SME jsou navrženy od základu pro praktickou implementaci v organizacích bez specializovaných bezpečnostních týmů. Přidělujeme odpovědnosti rolím, které skutečně máte, jako je generální ředitel a váš poskytovatel IT, nikoli armádě specialistů, které nemáte. Každý požadavek je rozdělen do jedinečně číslované doložky (např. 5.2.1, 5.2.2). To mění politiku v jasný, krok za krokem kontrolní seznam, který usnadňuje implementaci, auditovatelnost a přizpůsobení bez přepisování celých částí.

Dokumentace připravená na audit

Udržuje zprávy o bezpečnostním testování, záznamy o výjimkách a potvrzení dodavatelů pro snadné kontroly souladu a audity.

Vynucovaný proces výjimek

Výjimky z bezpečnostních kontrol vyžadují formální schválení GM, přezkum rizik a dokumentaci; žádné tiché mezery.

Kontrola kritických komponent třetích stran

Open source a pluginy jsou sledovány, skenovány a každoročně přezkoumávány. Nezáplatovatelná rizika vyžadují rychlé odstranění nebo nahrazení.

Nejčastější dotazy

Vytvořeno pro lídry, lídry

Tato politika byla vypracována bezpečnostním lídrem s více než 25 lety zkušeností s implementací a auditem rámců ISMS v globálních organizacích. Není navržena pouze jako dokument, ale jako obhajitelný rámec, který obstojí při auditu.

Vypracováno odborníkem s následujícími kvalifikacemi:

Pokrytí a témata

🏢 Cílová oddělení

🏷️ Tematické pokrytí

Tato politika je 1 z 37 v kompletním balíčku pro MSP

Ušetřete 78%Získejte všech 37 politik pro MSP za €399, místo €1 813 při individuálním nákupu.

Zobrazit kompletní balíček MSP →