Pregled

Ova politika postavlja minimalne, obvezne sigurnosne zahtjeve za sve softverske aplikacije koje organizacija koristi, navodeći kontrole za autentifikaciju, šifriranje, pristup i revizijsko bilježenje. Pojednostavljena je za SME okruženja, pri čemu se ukupna odgovornost dodjeljuje glavnom izvršnom direktoru te obuhvaća i interno razvijene i dobavljački isporučene aplikacije radi postizanja usklađenosti i smanjenja sigurnosnih rizika.

Sveobuhvatne sigurnosne kontrole

Propisuje polazne kontrole kao što su autentifikacija, šifriranje i revizijsko bilježenje za sve aplikacije, štiteći osjetljive podatke.

Jednostavnost prilagođena SME-u

Prilagođeno za mala i srednja poduzeća uz pojednostavljene uloge, centralizirano pod glavnim izvršnim direktorom, bez potrebe za namjenskim IT timovima.

Usklađenost dobavljača i oblaka

Osigurava da softver trećih strana i neovlaštene usluge u oblaku ispunjavaju minimalne sigurnosne kriterije i da su ugovorno vezani uz zahtjeve.

Usklađenost privatnosti i propisa

Podržava usklađenost s GDPR-om, NIS2, DORA-om i ISO/IEC 27001 za ugrađenu sigurnost i zadane postavke.

Pročitaj cijeli pregled

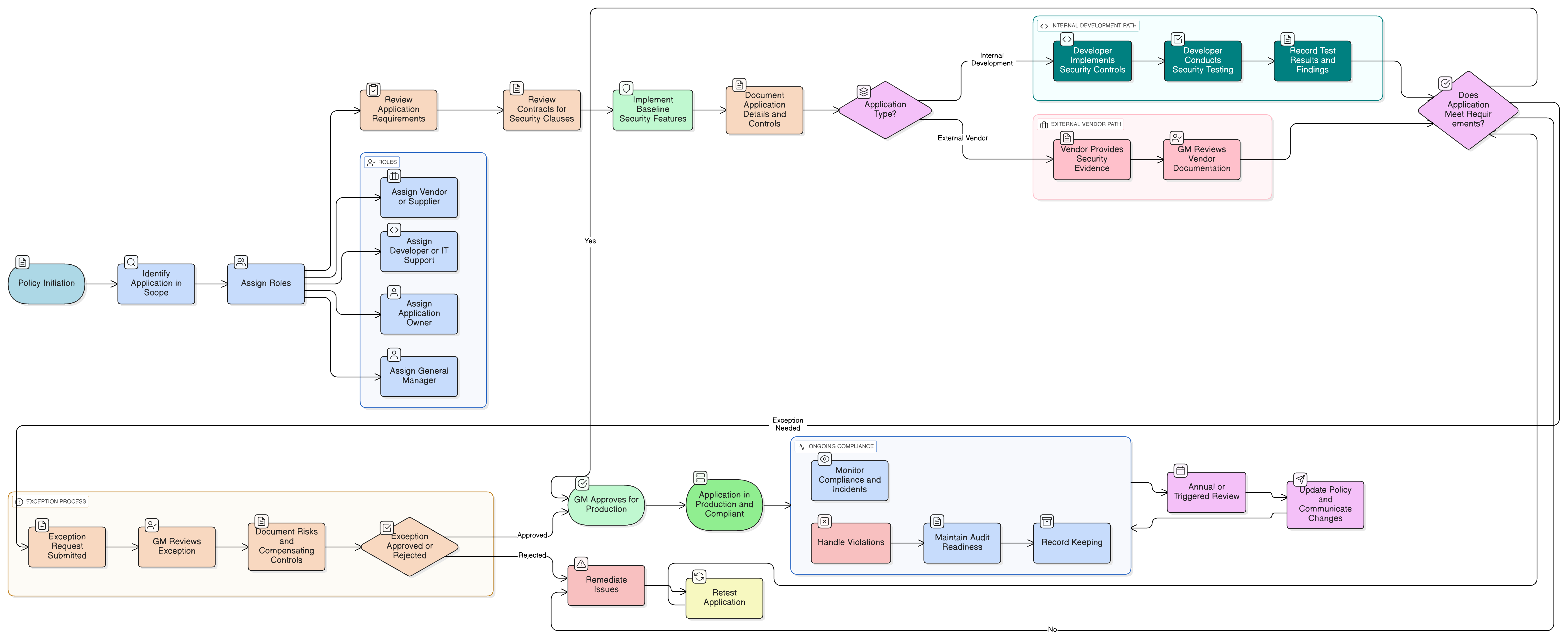

Dijagram politike

Kliknite na dijagram za prikaz u punoj veličini

Sadržaj

Opseg i uloge (glavni izvršni direktor, razvijatelji, dobavljači)

Obvezne sigurnosne kontrole aplikacija

Sigurnost aplikacija trećih strana i aplikacija u oblaku

Zahtjevi za testiranje i validacija

Postupci privatnosti podataka i postupanje s podacima

Postupak iznimki i obrada rizika

Usklađenost s okvirom

🛡️ Podržani standardi i okviri

Ovaj je proizvod usklađen sa sljedećim okvirima usklađenosti s detaljnim mapiranjem klauzula i kontrola.

| Okvir | Pokrivene klauzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 25

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Povezane politike

Politika uloga i odgovornosti upravljanja - SME

Dodjeljuje odgovornost za odobravanje aplikacija, provedbu politike i upravljanje dobavljačima.

Politika kontrole pristupa - SME

Osigurava da pristup aplikacijama bude usklađen s načelom najmanjih privilegija i načelima kontrole sesije.

Politika podizanja svijesti i osposobljavanja o informacijskoj sigurnosti - SME

Osigurava da su korisnici i razvijatelji osposobljeni za prepoznavanje i prijavljivanje prijetnji povezanih s aplikacijama.

Politike zaštite podataka i privatnosti - SME

Pruža zaštitne mjere privatnosti podataka koje mora provoditi svaka aplikacija koja obrađuje osobne informacije.

Politika zadržavanja podataka i zbrinjavanja - SME

Upravlja načinom na koji se log-zapisi, sigurnosne kopije i osjetljivi podaci koje generiraju aplikacije moraju zadržavati, arhivirati i sigurno uništavati.

Politika odgovora na incidente - SME

Opisuje korake za identifikaciju, prijavljivanje incidenata i ograničavanje sigurnosnih događaja povezanih s aplikacijama.

O Clarysec politikama - Politika zahtjeva za sigurnost aplikacija - SME

Generičke sigurnosne politike često su izrađene za velike korporacije, zbog čega se mala poduzeća teško snalaze u primjeni složenih pravila i nejasno definiranih uloga. Ova politika je drugačija. Naše SME politike osmišljene su od temelja za praktičnu implementaciju u organizacijama bez namjenskih sigurnosnih timova. Dodjeljujemo odgovornosti ulogama koje stvarno imate, poput glavnog izvršnog direktora i vašeg IT pružatelja, a ne vojsci stručnjaka koje nemate. Svaki zahtjev razložen je u jedinstveno numeriranu odredbu (npr. 5.2.1, 5.2.2). Time se politika pretvara u jasan, korak-po-korak kontrolni popis, što olakšava implementaciju, reviziju i prilagodbu bez prepisivanja cijelih odjeljaka.

Dokumentacija spremna za reviziju

Održava izvješća o sigurnosnom testiranju, zapise o iznimkama i potvrde dobavljača radi jednostavnih provjera usklađenosti i revizija.

Proveden postupak iznimki

Odstupanja od sigurnosnih kontrola zahtijevaju formalno odobrenje GM-a, pregled rizika i dokumentaciju, bez prešutnih praznina.

Kontrola kritičnih komponenti trećih strana

Otvoreni kod i dodaci se prate, skeniraju i pregledavaju godišnje. Rizici bez mogućnosti zakrpavanja zahtijevaju brzo uklanjanje ili zamjenu.

Često postavljana pitanja

Izrađeno za lidere, od lidera

Ovu politiku izradio je sigurnosni lider s više od 25 godina iskustva u implementaciji i auditiranju ISMS okvira u globalnim organizacijama. Osmišljena je ne samo kao dokument, već kao obrambeni okvir koji izdržava revizorski nadzor.

Izradio stručnjak s sljedećim kvalifikacijama:

Pokrivenost i teme

🏢 Ciljni odjeli

🏷️ Tematska pokrivenost

Ova politika je 1 od 37 u potpunom paketu za MSP

Uštedite 78%Nabavite svih 37 politika za MSP za €399, umjesto €1.813 pojedinačno.

Pogledaj potpuni paket MSP →