Przegląd

Ta Polityka retencji danych i utylizacji danych dla SME określa zasady przechowywania i bezpiecznej utylizacji wszystkich danych biznesowych i danych osobowych, przypisuje jasne odpowiedzialności oraz dostosowuje procesy do ISO/IEC 27001, GDPR i powiązanych norm. Zapewnia zgodność, pomaga zarządzać ryzykiem prawnym oraz wspiera efektywny ład informacyjny w organizacjach bez dedykowanych zespołów ds. bezpieczeństwa.

Zgodność regulacyjna

Zapewnia, że retencja danych i utylizacja danych są zgodne z ISO 27001, GDPR, NIS2 oraz innymi kluczowymi normami.

Role przyjazne dla SME

Zaprojektowana dla SME, przypisuje odpowiedzialność bez konieczności posiadania wyspecjalizowanych zespołów ds. bezpieczeństwa IT.

Bezpieczne zarządzanie cyklem życia

Prowadzi personel przez bezpieczną retencję, usuwanie i utylizację wszystkich formatów danych i nośników.

Ramy gotowe do audytu

Wspiera coroczne przeglądy, rzetelną dokumentację oraz przyjazne audytowi środki kontroli retencji.

Czytaj pełny przegląd

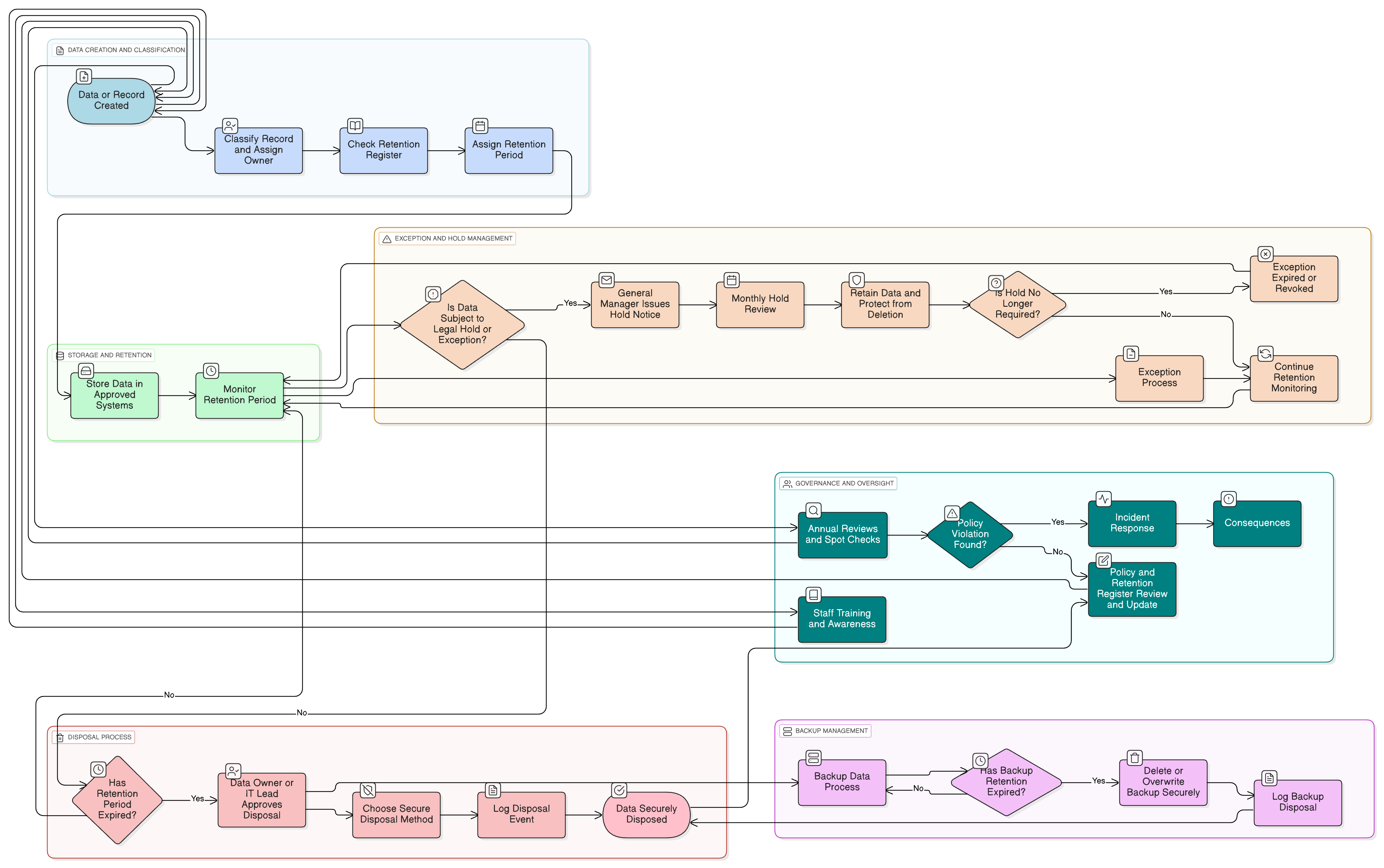

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i kategorie danych objęte polityką

Nadzór nad rejestrem retencji

Role: dyrektor generalny, właściciel danych, lider IT

Metodyka bezpiecznej utylizacji

Retencja i utylizacja kopii zapasowych

Mechanizmy ryzyka, wyjątków i audytu

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

| Framework | Objęte klauzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 | |

| EU GDPR |

Article 5(1)(e)Article 17

|

Powiązane polityki

Polityka ról i odpowiedzialności w zakresie zarządzania – SME

Definiuje własność polityki oraz uprawnienia do obsługi wyjątków.

Polityka klasyfikacji danych i etykietowania – SME

Określa, w jaki sposób zasady retencji są zgodne z klasyfikacją danych.

Polityka zarządzania aktywami – SME

Reguluje nośniki przechowywania zawierające dane podlegające retencji/utylizacji.

Polityka ochrony danych i prywatności – SME

Zapewnia ochronę i minimalizację danych oraz wspiera zgodne z prawem przetwarzanie informacji w ramach GDPR.

Polityka reagowania na incydenty – SME

Aktywowana, gdy nieskuteczność retencji lub utylizacji prowadzi do potencjalnej ekspozycji zewnętrznej danych.

O politykach Clarysec - Polityka retencji danych i utylizacji – SME

Ogólne polityki bezpieczeństwa są często tworzone z myślą o dużych korporacjach, przez co małe firmy mają trudność z zastosowaniem złożonych zasad i niejasno zdefiniowanych ról. Ta polityka jest inna. Nasze polityki dla SME są projektowane od podstaw z myślą o praktycznym wdrożeniu w organizacjach bez dedykowanych zespołów ds. bezpieczeństwa. Przypisujemy odpowiedzialności do ról, które faktycznie posiadasz, takich jak dyrektor generalny i Twój dostawca IT, a nie do armii specjalistów, których nie masz. Każde wymaganie jest rozbite na unikalnie ponumerowaną klauzulę (np. 5.2.1, 5.2.2). Dzięki temu polityka staje się jasną, krok po kroku listą kontrolną, co ułatwia wdrożenie, audyt i dostosowanie bez przepisywania całych sekcji.

Struktura rejestru retencji

Wykorzystuje ustrukturyzowany rejestr do dokumentowania okresów retencji, podstawy prawnej oraz metod utylizacji dla każdej kategorii danych.

Egzekwowane zabezpieczenie prawne i wstrzymanie usuwania

Wbudowany proces zabezpieczenia prawnego i wstrzymania usuwania w celu ochrony zapisów przed usunięciem podczas postępowania sądowego, audytów lub dochodzenia.

Automatyczne i ręczne egzekwowanie

Wspiera retencję i utylizację dzięki konfigurowalnej automatyzacji oraz ręcznym kontrolom dla systemów o ograniczonych możliwościach.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie MŚP

Oszczędź 78%Zdobądź wszystkie 37 polityk MŚP za €399, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet MŚP →