Översikt

Denna policy fastställer minimala, obligatoriska säkerhetskrav för alla programvaruapplikationer som används av organisationen och specificerar kontroller för autentisering, kryptering, åtkomst och revisionsloggning. Den är strömlinjeformad för SME-miljöer, lägger det övergripande ansvaret på verkställande direktör och omfattar både internt utvecklade och leverantörslevererade applikationer för att uppnå regelefterlevnad och minska säkerhetsrisker.

Omfattande säkerhetskontroller

Föreskriver baslinjekontroller som autentisering, kryptering och revisionsloggning för alla applikationer, vilket skyddar känsliga data.

SME-anpassad enkelhet

Anpassad för små och medelstora företag med förenklade roller, centraliserat under verkställande direktör, utan krav på dedikerade IT-team.

Leverantörs- och molnefterlevnad

Säkerställer att tredjepartsprogramvara och molntjänster uppfyller minimikrav på säkerhet och är avtalsmässigt bundna till kraven.

Dataskydd och regulatorisk anpassning

Stödjer regelefterlevnad med GDPR, NIS2, DORA och ISO/IEC 27001 för säkerhet genom design och som standard.

Läs fullständig översikt

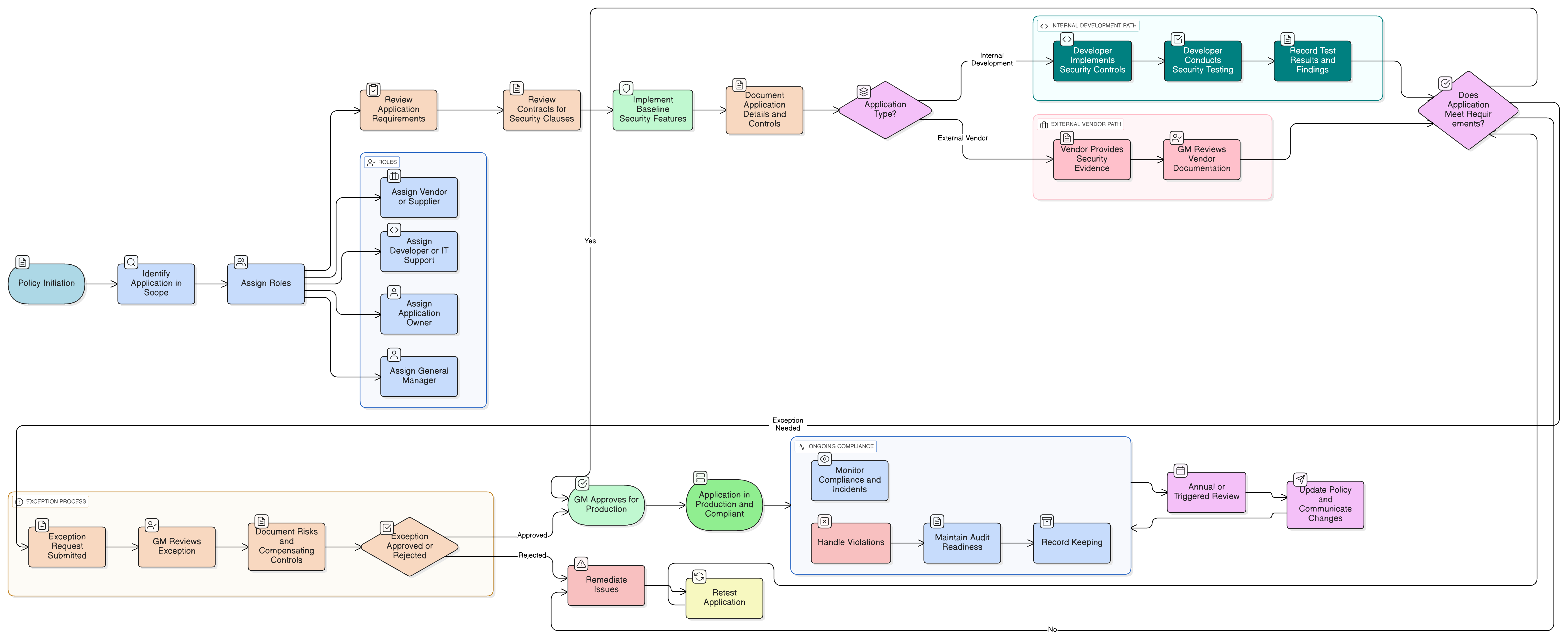

Policydiagram

Klicka på diagrammet för att visa i full storlek

Innehåll

Omfattning och roller (Verkställande direktör, Utvecklare, leverantörer)

Obligatoriska kontroller för applikationssäkerhet

Tredjeparts- och molnapplikationssäkerhet

Krav på testning och validering

Dataskydd och datahanteringsförfaranden

Process för undantag och riskbehandling

Ramverksefterlevnad

🛡️ Stödda standarder & ramverk

Den här produkten är anpassad till följande efterlevnadsramverk, med detaljerade klausul- och kontrollmappningar.

| Ramverk | Täckta klausuler / Kontroller |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 25

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Relaterade policyer

Policy för styrningsroller och ansvar – SME

Tilldelar ansvar för att godkänna applikationer, genomdriva policy och hantera leverantörer.

Åtkomstkontrollpolicy – SME

Säkerställer att applikationsåtkomst är i linje med principen om minsta privilegium och principer för sessionskontroll.

Informationssäkerhetsmedvetenhets- och utbildningspolicy – SME

Säkerställer att användare och utvecklare är utbildade i att känna igen och rapportera applikationsrelaterade hot.

Dataskydds- och integritetspolicy – SME

Tillhandahåller dataskyddsåtgärder som måste genomdrivas av varje applikation som behandlar personuppgifter.

Datalagrings- och bortskaffningspolicy – SME

Styr hur applikationsgenererade loggar, säkerhetskopior och känsliga data ska behållas, arkiveras och förstöras säkert.

Policy för incidenthantering (P30) – SME

Beskriver steg för att identifiera, rapportera och begränsa applikationsrelaterade säkerhetshändelser.

Om Clarysecs policyer - Policy för krav på applikationssäkerhet – SME

Generiska säkerhetspolicyer är ofta byggda för stora företag, vilket gör att små företag får svårt att tillämpa komplexa regler och otydliga roller. Denna policy är annorlunda. Våra SME-policyer är utformade från grunden för praktiskt införande i organisationer utan dedikerade säkerhetsteam. Vi tilldelar ansvar till de roller ni faktiskt har, som verkställande direktör och er IT-leverantör, inte en armé av specialister som ni inte har. Varje krav är uppdelat i en unikt numrerad klausul (t.ex. 5.2.1, 5.2.2). Detta gör policyn till en tydlig, steg-för-steg-checklista som är enkel att införa, revidera och anpassa utan att skriva om hela avsnitt.

Revisionsredo dokumentation

Upprätthåller säkerhetstestresultat, undantagsregister och leverantörsbekräftelser för enkla efterlevnadskontroller och revisioner.

Genomdriven undantagsprocess

Avsteg från säkerhetskontroller kräver formellt GM-godkännande, riskgranskning och dokumentation – inga tysta luckor.

Kontroll av kritiska tredjepartskomponenter

Öppen källkod och pluginer spåras, skannas och granskas årligen. Opatchbara risker kräver snabb borttagning eller ersättning.

Vanliga frågor

Byggd för ledare, av ledare

Denna policy har utarbetats av en säkerhetsledare med över 25 års erfarenhet av att implementera och revidera ISMS-ramverk för globala företag. Den är utformad inte bara som ett dokument, utan som ett robust ramverk som håller för granskning av revisorer.

Författad av en expert med följande meriter:

Täckning & Ämnen

🏢 Målavdelningar

🏷️ Ämnestäckning

Denna policy är 1 av 37 i det fullständiga SMF-paketet

Spara 78%Få alla 37 SMF-policyer för €399, istället för €1 813 om du köper separat.

Visa fullständigt SMF-paket →