Yleiskatsaus

Tämä politiikka asettaa vähimmäis- ja pakolliset tietoturvavaatimukset kaikille organisaation käyttämiille ohjelmistosovelluksille ja määrittää hallintakeinot todennukselle, salaukselle, pääsylle ja lokitukselle. Se on virtaviivaistettu pk-yritysympäristöihin, asettaa kokonaisvastuun toimitusjohtajalle ja kattaa sekä sisäisesti kehitetyt että toimittajien toimittamat sovellukset vaatimustenmukaisuuden saavuttamiseksi ja tietoturvariskien vähentämiseksi.

Kattavat tietoturvakontrollit

Määrää kaikille sovelluksille perustason hallintakeinot, kuten todennus, salaus ja tarkastuslokitus, ja suojaa arkaluonteiset tiedot.

Pk-yrityksille mukautettu yksinkertaisuus

Räätälöity pienille ja keskisuurille yrityksille yksinkertaistetuilla rooleilla; kokonaisvastuu keskitetään toimitusjohtajalle ilman erillisiä IT-tiimejä.

Toimittaja- ja pilvivaatimustenmukaisuus

Varmistaa, että kolmannen osapuolen ohjelmistot ja pilvipalvelut täyttävät vähimmäistietoturvakriteerit ja että vaatimukset sitovat niitä sopimuksellisesti.

Tietosuoja ja sääntelylinjaus

Tukee EU GDPR-, EU NIS2-, EU DORA- ja ISO/IEC 27001 -vaatimustenmukaisuutta sisäänrakennetun tietoturvan ja oletusarvoisen suojauksen periaatteiden mukaisesti.

Lue koko yleiskatsaus

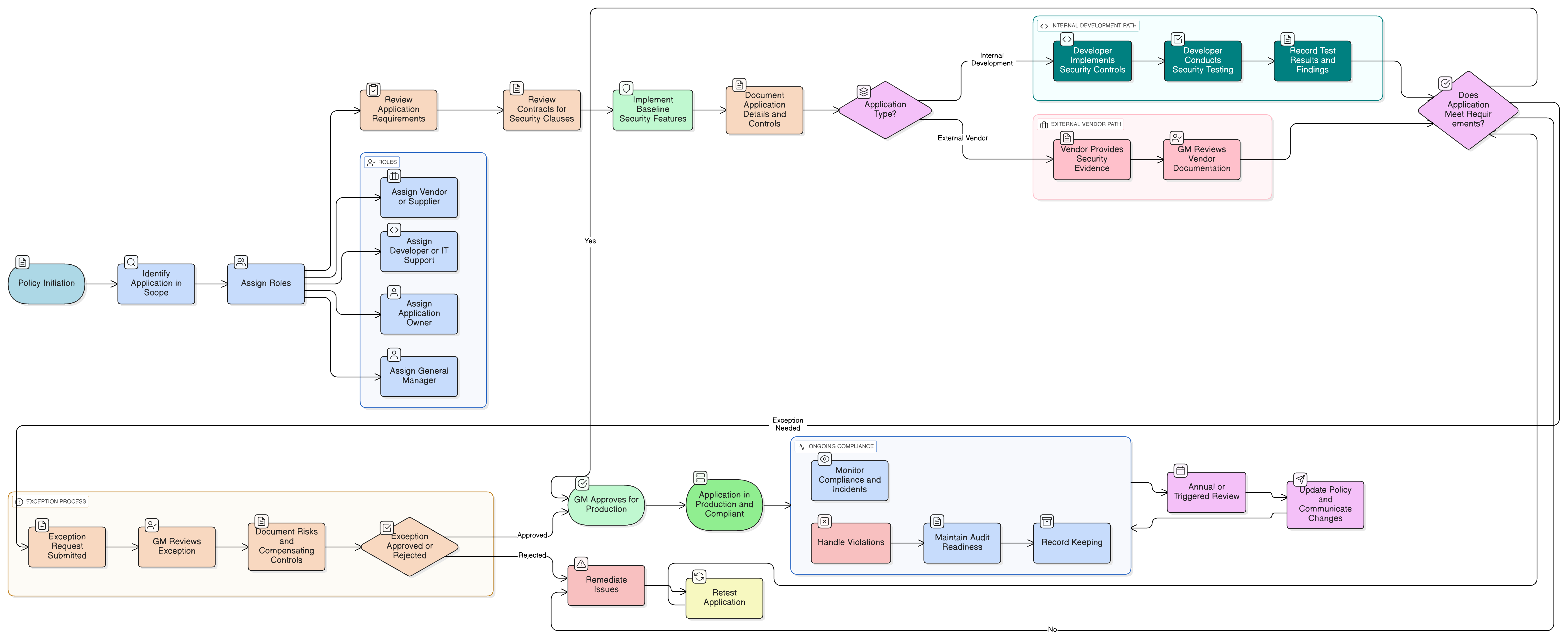

Käytäntökaavio

Napsauta kaaviota nähdäksesi sen täydessä koossa

Sisältö

Soveltamisala ja roolit (toimitusjohtaja, kehittäjät, toimittajat)

Pakolliset sovellusten tietoturvakontrollit

Kolmannen osapuolen ja pilvisovellusten tietoturva

Testaus ja validointi -vaatimukset

Tietosuoja ja tietojen käsittelymenettelyt

Poikkeusten ja riskien käsittelyprosessi

Kehysmääräysten noudattaminen

🛡️ Tuetut standardit ja kehykset

Tämä tuote on linjassa seuraavien vaatimustenmukaisuuskehysten kanssa, yksityiskohtaisilla lauseke- ja valvontamappingeillä.

| Kehys | Katetut lausekkeet / Kontrollit |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 25

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Liittyvät käytännöt

Hallintotavan roolit ja vastuut -politiikka-SME

Määrittää vastuut sovellusten hyväksymiselle, politiikan täytäntöönpanolle ja toimittajahallinnalle.

Pääsynhallintapolitiikka-SME

Varmistaa, että sovellusten käyttöoikeudet ovat linjassa vähimmän etuoikeuden periaatteen ja istuntojen valvonnan kanssa.

Tietoturvatietoisuus- ja koulutuspolitiikka-SME

Varmistaa, että käyttäjät ja kehittäjät on koulutettu tunnistamaan ja raportoimaan sovelluksiin liittyviä uhkia.

Tietosuoja- ja tietosuojapolitiikka-SME

Tarjoaa tietosuojan suojatoimet, jotka on pantava täytäntöön kaikissa sovelluksissa, jotka käsittelevät henkilötietoja.

Tietojen säilytys- ja hävityspolitiikka-SME

Määrittää, miten sovellusten tuottamat lokit, varmuuskopiot ja arkaluonteiset tiedot on säilytettävä, arkistoitava ja hävitettävä turvallisesti.

Tietoturvapoikkeamiin reagoinnin politiikka-SME

Määrittää vaiheet sovelluksiin liittyvien tietoturvatapahtumien tunnistamiseen, poikkeamien raportointiin ja rajaamiseen.

Tietoa Clarysecin käytännöistä - Sovellusten tietoturvavaatimusten politiikka - SME

Yleiset tietoturvapolitiikat on usein rakennettu suuryrityksille, jolloin pienet yritykset kamppailevat monimutkaisten sääntöjen ja määrittelemättömien roolien kanssa. Tämä politiikka on erilainen. SME-politiikkamme on suunniteltu alusta alkaen käytännön toteutukseen organisaatioissa, joilla ei ole erillisiä tietoturvatiimejä. Määritämme vastuut rooleille, joita teillä oikeasti on, kuten toimitusjohtajalle ja IT-palveluntarjoajalle, emme joukolle asiantuntijoita, joita teillä ei ole. Jokainen vaatimus on jaettu yksilöllisesti numeroituun lausekkeeseen (esim. 5.2.1, 5.2.2). Tämä muuttaa politiikan selkeäksi vaiheittaiseksi tarkistuslistaksi, mikä helpottaa käyttöönottoa, auditointia ja räätälöintiä ilman, että kokonaisia osioita tarvitsee kirjoittaa uudelleen.

Auditointivalmis dokumentaatio

Ylläpitää tietoturvatestiraportit, poikkeustallenteet ja toimittajien kirjalliset vahvistukset vaatimustenmukaisuustarkastuksia ja auditointeja varten.

Täytäntöönpantu poikkeusprosessi

Poikkeukset tietoturvakontrolleista edellyttävät toimitusjohtajan muodollista hyväksyntää, riskikatselmointia ja dokumentointia; ei hiljaisia aukkoja.

Kriittisten kolmannen osapuolen komponenttien hallinta

Avointa lähdekoodia ja liitännäisiä seurataan, skannataan ja katselmoidaan vuosittain. Paikkaamattomat riskit edellyttävät nopeaa poistamista tai korvaamista.

Usein kysytyt kysymykset

Suunniteltu johtajille, johtajien toimesta

Tämän käytännön on laatinut tietoturvajohtaja, jolla on yli 25 vuoden kokemus ISMS-viitekehysten käyttöönotosta ja auditoinnista globaaleissa organisaatioissa. Se ei ole pelkkä asiakirja, vaan puolustettava viitekehys, joka kestää auditorin tarkastelun.

Laatinut asiantuntija, jolla on seuraavat pätevyydet:

Kattavuus & Aiheet

🏢 Kohdeosastot

🏷️ Aiheen kattavuus

Tämä käytäntö on 1/37 täydellisessä PK-yrityspaketissa

Säästä 78%Hanki kaikki 37 PK-yrityksen käytäntöä €399:llä. sen sijaan että ostaisit ne yksitellen €1 813:lla.

Katso täydellinen PK-yrityspaketti →