Ülevaade

See poliitika kehtestab minimaalsed, kohustuslikud turvanõuded kõigile organisatsiooni kasutatavatele tarkvararakendustele, määratledes kontrollimeetmed autentimise, krüpteerimise, juurdepääsu ja logimise jaoks. See on VKE-keskkondade jaoks lihtsustatud, koondades üldise vastutuse tegevjuhi kätte ning hõlmates nii organisatsioonisiseselt arendatud kui ka tarnija poolt pakutavaid rakendusi, et saavutada vastavus ja vähendada turberiske.

Põhjalikud turvakontrollid

Kehtestab kõigi rakenduste jaoks baastaseme kontrollimeetmed, nagu autentimine, krüpteerimine ja auditilogimine, kaitstes tundlikke andmeid.

VKE-dele kohandatud lihtsus

Kohandatud väikestele ja keskmise suurusega ettevõtetele, kasutades lihtsustatud rolle ning koondades vastutuse tegevjuhi kätte, ilma et oleks vaja eraldi IT-meeskondi.

Tarnija ja pilve vastavus

Tagab, et kolmanda osapoole tarkvara ja pilveteenused vastavad minimaalsetele turbekriteeriumidele ning on lepinguliselt nõuetega seotud.

Andmekaitse ja regulatiivne kooskõla

Toetab GDPR-i, NIS2, DORA ja ISO/IEC 27001 nõuetele vastavust lõimitud turvalisuse ja vaikimisi turvalisuse põhimõtete kaudu.

Loe täielikku ülevaadet

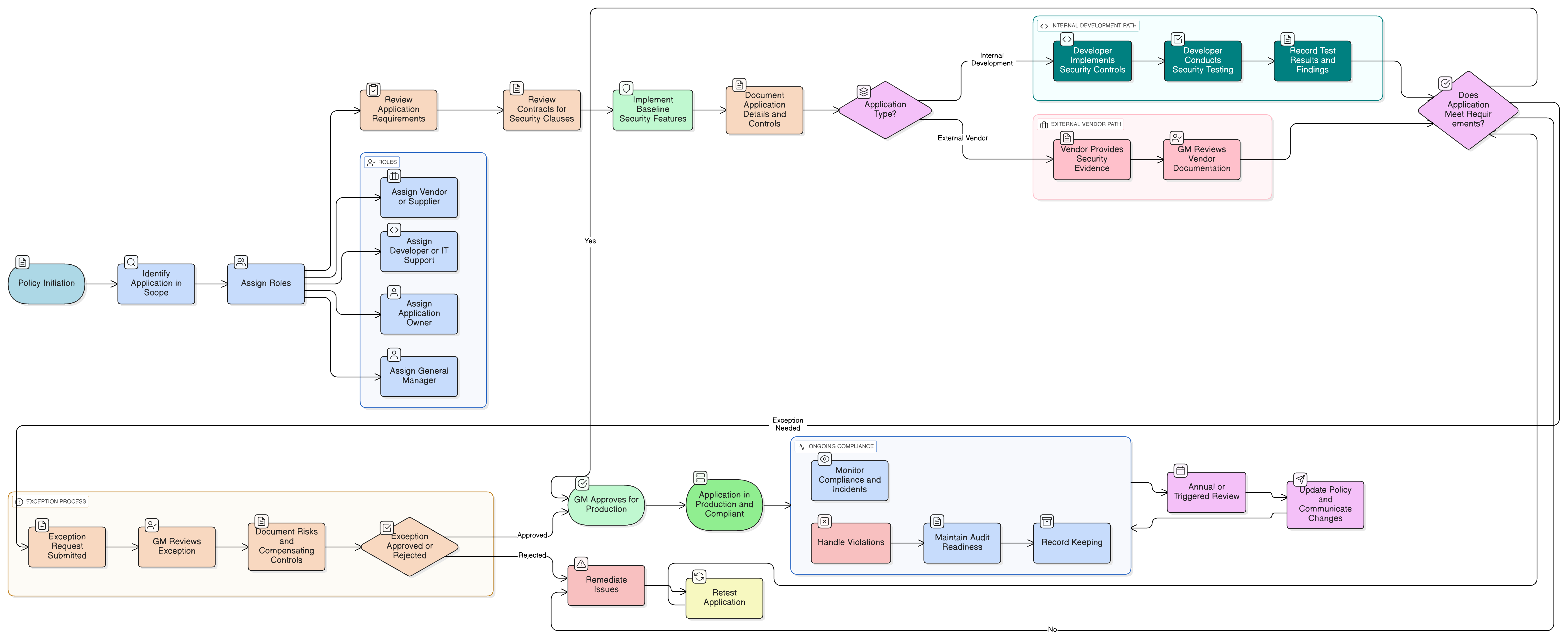

Poliitika diagramm

Klõpsake diagrammil, et vaadata seda täissuuruses

Sisu

Kohaldamisala ja rollid (Tegevjuht, arendajad, tarnijad)

Kohustuslikud rakenduste turvakontrollid

Kolmanda osapoole ja pilverakenduste turvalisus

Testimise ja valideerimise nõuded

Andmekaitse ja andmekäitluse protseduurid

Erandite ja riski käsitlemise protsess

Raamistiku vastavus

🛡️ Toetatud standardid ja raamistikud

See toode on kooskõlas järgmiste vastavusraamistikkudega, üksikasjalike klauslite ja kontrolli kaardistustega.

| Raamistik | Kaetud klauslid / Kontrollid |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 25

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Seotud poliitikad

Juhtimise rollide ja vastutuste poliitika – VKE

Määrab vastutuse rakenduste heakskiitmise, poliitika jõustamise ja tarnijate haldamise eest.

Juurdepääsukontrolli poliitika – VKE

Tagab, et rakenduste juurdepääs on kooskõlas vähimate privileegide põhimõtte ja sessioonikontrolli põhimõtetega.

Infoturbe teadlikkuse ja koolituse poliitika – VKE

Tagab, et kasutajad ja arendajad on koolitatud rakendustega seotud ohtude tuvastamiseks ja intsidentidest teavitamiseks.

Andmekaitse ja privaatsuse poliitika – VKE

Pakub andmekaitse kaitsemeetmeid, mida peab jõustama iga rakendus, mis töötleb isikuandmeid.

Andmete säilitamise ja kõrvaldamise poliitika – VKE

Reguleerib, kuidas rakenduste loodud logid, varukoopiad ja tundlikud andmed tuleb säilitada, arhiveerida ja turvaliselt hävitada.

Intsidentidele reageerimise poliitika – VKE

Kirjeldab samme rakendustega seotud turvasündmuste tuvastamiseks, intsidentidest teavitamiseks ja ohjeldamiseks.

Claryseci poliitikate kohta - Rakenduste turvanõuete poliitika – VKE

Üldised turbepoliitikad on sageli koostatud suurkorporatsioonide jaoks, jättes väikeettevõtted hätta keerukate reeglite ja määratlemata rollide rakendamisega. See poliitika on teistsugune. Meie VKE-poliitikad on loodud algusest peale praktiliseks rakendamiseks organisatsioonides, kus puuduvad pühendunud turvameeskonnad. Me määrame vastutused rollidele, mis teil tegelikult olemas on, nagu tegevjuht ja teie IT-teenuseosutaja, mitte spetsialistide armeele, mida teil ei ole. Iga nõue on jaotatud unikaalselt nummerdatud punktideks (nt 5.2.1, 5.2.2). See muudab poliitika selgeks samm-sammuliseks kontrollnimekirjaks, mida on lihtne rakendada, auditeerida ja kohandada ilma tervete jaotiste ümberkirjutamiseta.

Auditivalmis dokumentatsioon

Säilitab turbetestide aruanded, erandikirjed ja tarnijate kinnitused, et lihtsustada vastavuskontrolle ja auditeid.

Jõustatud erandite protsess

Turvakontrollidest loobumised nõuavad GM-i ametlikku heakskiitu, riskide läbivaatamist ja dokumenteerimist – ilma vaiksete lünkadeta.

Kriitiliste kolmanda osapoole komponentide kontroll

Avatud lähtekood ja pluginad on jälgitavad, skaneeritavad ja igal aastal üle vaadatavad. Paigatamatud riskid nõuavad kiiret eemaldamist või asendamist.

Korduma kippuvad küsimused

Loodud juhtidele, juhtide poolt

Selle poliitika on koostanud turbejuht, kellel on üle 25 aasta kogemust ISMS-raamistike juurutamisel ja auditeerimisel globaalsetes organisatsioonides. See ei ole mõeldud vaid dokumendina, vaid kaitstava raamistikuna, mis peab vastu audiitori kontrollile.

Koostanud ekspert järgmiste kvalifikatsioonidega:

Katvus ja teemad

🏢 Sihtosakond

��️ Temaatiline katvus

See poliitika on 1/37 täielikust VKE paketist

Säästa 78%Hangi kõik 37 VKE poliitikat €399 eest. selle asemel et osta ükshaaval €1 813 eest.

Vaata täielikku VKE paketti →