Przegląd

Polityka kontroli dostępu dla SME (P04S) definiuje, w jaki sposób zarządzany jest dostęp do systemów, danych i obiektów, zapewniając, że tylko upoważnieni użytkownicy uzyskują dostęp, przy jednoczesnym egzekwowaniu zasady najmniejszych uprawnień oraz zgodności z ISO/IEC 27001:2022. Określa jasne role, coroczne przeglądy oraz standardy zgodności dla organizacji bez dedykowanych zespołów bezpieczeństwa.

Zasada najmniejszych uprawnień

Ogranicza dostęp użytkowników wyłącznie do tego, co jest niezbędne dla ról zawodowych, zmniejszając ryzyko nieuprawnionego dostępu.

Jasna kontrola dostępu oparta na rolach (RBAC)

Definiuje odpowiedzialności dla dyrektora generalnego, kierownika ds. zmian, kierowników działów oraz personelu w celu sprawnego zarządzania dostępem użytkowników.

Coroczny przegląd i audyt

Wymaga przeglądów dostępu co najmniej raz w roku oraz solidnej ścieżki audytu, aby zapewnić ciągłą zgodność.

Polityka BYOD i dostęp fizyczny

Chroni aktywa fizyczne i korporacyjne aktywa IT w urządzeniach i lokalizacjach, w tym wykorzystywanie prywatnych urządzeń (BYOD) oraz bezpieczne obszary.

Czytaj pełny przegląd

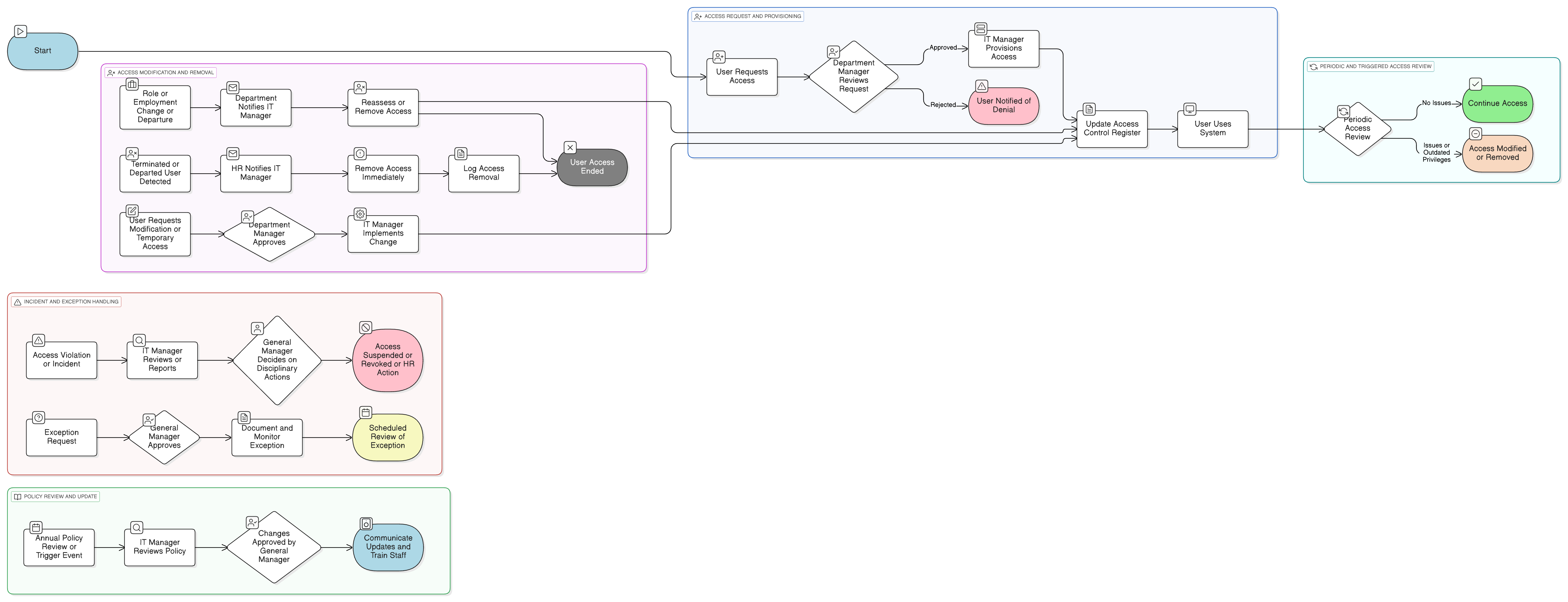

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i role zaangażowania

Procedury cyklu życia użytkownika (nadawanie dostępu/wycofywanie dostępu)

Okresowe przeglądy uprawnień dostępu i audyt

Zarządzanie dostępem uprzywilejowanym (PAM)

Wymagania dotyczące wykorzystywania prywatnych urządzeń (BYOD) i dostępu fizycznego

Obsługa wyjątków i naruszeń

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

Powiązane polityki

Polityka dopuszczalnego użytkowania-SME

Zapewnia, że użytkownicy rozumieją dopuszczalne zachowania w ramach przyznanych praw dostępu.

Polityka zarządzania zmianami-SME

Zapewnia, że prawa dostępu są zgodne z zatwierdzonymi zmianami systemów.

Polityka zatrudniania i zakończenia współpracy-SME

Definiuje punkty wyzwalające nadawanie dostępu i wycofywanie dostępu użytkowników.

Polityki ochrony danych i prywatności-SME

Zapewnia, że kontrola dostępu jest zgodna z zabezpieczeniami ochrony danych.

Polityka reagowania na incydenty (P30)-SME

Definiuje, jak incydenty związane z dostępem (np. nadużycia lub naruszenia podlegające zgłoszeniu) są zarządzane i badane.

O politykach Clarysec - Polityka kontroli dostępu – SME

Ogólne polityki bezpieczeństwa są często tworzone z myślą o dużych korporacjach, przez co małe firmy mają trudność z zastosowaniem złożonych zasad i niejasno zdefiniowanych ról. Ta polityka jest inna. Nasze polityki dla SME są projektowane od podstaw z myślą o praktycznym wdrożeniu w organizacjach bez dedykowanych zespołów bezpieczeństwa. Przypisujemy odpowiedzialności do ról, które faktycznie posiadasz, takich jak dyrektor generalny i Twój dostawca IT, a nie do armii specjalistów, których nie masz. Każde wymaganie jest rozbite na unikalnie ponumerowaną klauzulę (np. 5.2.1, 5.2.2). Dzięki temu polityka staje się jasną listą kontrolną krok po kroku, co ułatwia wdrożenie, audyt i dostosowanie bez przepisywania całych sekcji.

Rejestr kontroli dostępu

Wymaga bezpiecznego śledzenia wszystkich zmian dostępu wraz ze szczegółowymi rejestrami zdarzeń, nazwą użytkownika, rolami, zatwierdzeniami i znakowaniem czasem.

Zautomatyzowane i ręczne nadawanie dostępu

Wspiera zarówno zautomatyzowane narzędzia, jak i ręczne szablony tworzenia kont, zapewniając elastyczność dla każdego środowiska SME.

Proces obsługi wyjątków

Odstępstwa muszą być zatwierdzone, udokumentowane i monitorowane pod kątem ryzyka, chroniąc zgodność bez zbędnej złożoności.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie MŚP

Oszczędź 78%Zdobądź wszystkie 37 polityk MŚP za €399, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet MŚP →