Übersicht

Diese Richtlinie legt minimale, verbindliche Sicherheitsanforderungen für alle von der Organisation genutzten Softwareanwendungen fest und spezifiziert Kontrollen für Authentifizierung, Verschlüsselung, Zugriff und Protokollierung. Sie ist für KMU-Umgebungen gestrafft, weist die Gesamtverantwortung dem General Manager (GM) zu und umfasst sowohl intern entwickelte als auch von Lieferanten bereitgestellte Anwendungen, um Compliance zu erreichen und Sicherheitsrisiken zu reduzieren.

Umfassende Sicherheitskontrollen

Schreibt Basiskontrollen wie Authentifizierung, Verschlüsselung und Audit-Protokollierung für alle Anwendungen vor und schützt sensible Daten.

KMU-angepasste Einfachheit

Auf kleine und mittlere Unternehmen zugeschnitten, mit vereinfachten Rollen und zentraler Verantwortung beim General Manager (GM), ohne Bedarf an dedizierten IT-Teams.

Lieferanten- und Cloud-Compliance

Stellt sicher, dass Drittanbieter-Software und Cloud-Dienste Mindestkriterien der Sicherheit erfüllen und vertraglich an Anforderungen gebunden sind.

Datenschutz- und regulatorische Ausrichtung

Unterstützt Compliance mit DSGVO, NIS2, DORA und ISO/IEC 27001 für Sicherheit durch Technikgestaltung und datenschutzfreundliche Voreinstellungen.

Vollständige Übersicht lesen

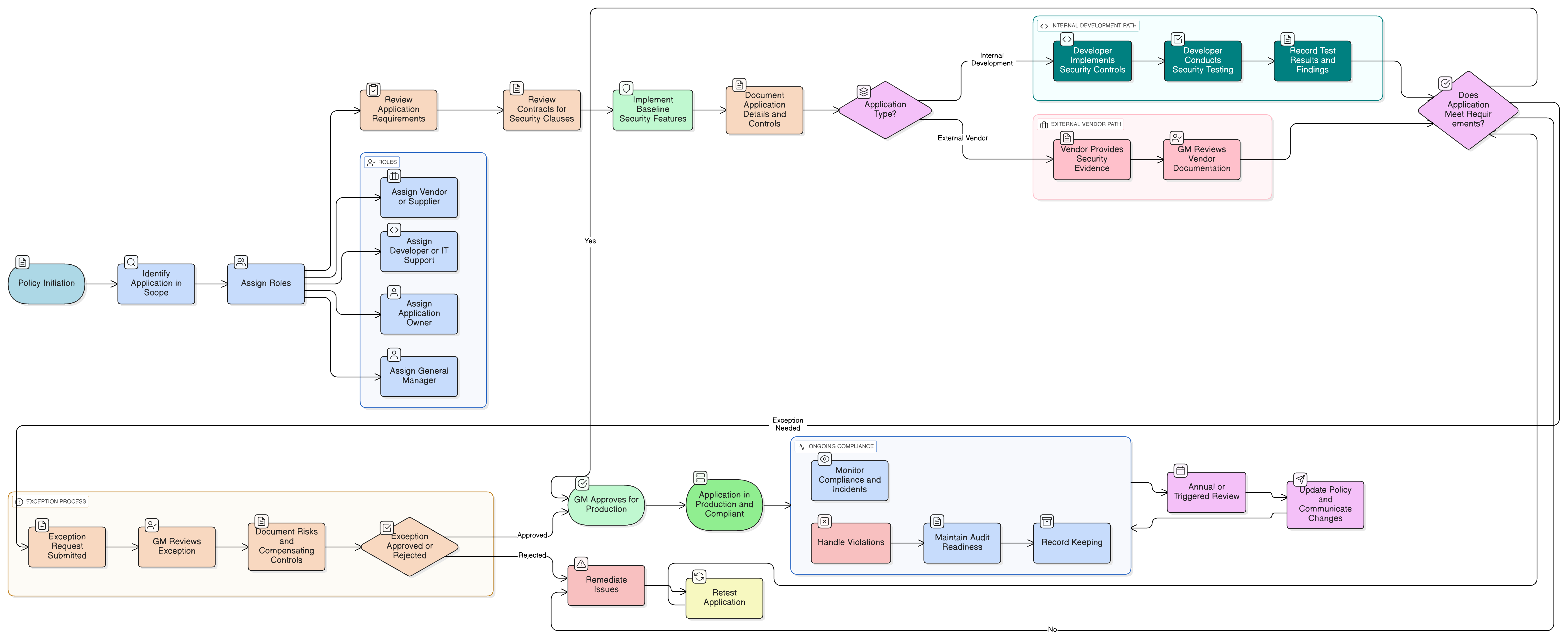

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Rollen (General Manager (GM), Entwickler, Drittanbieter)

Verbindliche Anwendungssicherheitskontrollen

Sicherheit von Drittanbieter- und Cloud-Anwendungen

Anforderungen an Tests und Validierung

Verfahren zu Datenschutz und Datenverarbeitung

Ausnahme- und Risikobehandlungsprozess

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

| Framework | Abgedeckte Klauseln / Kontrollen |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 25

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Verwandte Richtlinien

Governance-Rollen- und Verantwortlichkeitsrichtlinie – KMU

Weist Verantwortung für die Genehmigung von Anwendungen, die Durchsetzung der Richtlinie und das Lieferantenmanagement zu.

Zugriffskontrollrichtlinie – KMU

Stellt sicher, dass Anwendungszugriff dem Prinzip der minimalen Berechtigung und Grundsätzen zur Sitzungssteuerung entspricht.

Informationssicherheits-Sensibilisierungs- und Schulungsrichtlinie – KMU

Stellt sicher, dass Benutzer und Entwickler in der Erkennung und Vorfallsmeldung anwendungsbezogener Bedrohungen geschult sind.

Datenschutz- und Privatsphäre-Richtlinie – KMU

Stellt Datenschutzmaßnahmen bereit, die von jeder Anwendung durchgesetzt werden müssen, die personenbezogene Informationen verarbeitet.

Datenaufbewahrungs- und Entsorgungsrichtlinie – KMU

Regelt, wie anwendungsgenerierte Protokolle, Backups und sensible Daten aufbewahrt, archiviert und sicher vernichtet werden müssen.

Incident-Response-Richtlinie (P30) – KMU

Beschreibt Schritte zur Identifizierung, Vorfallsmeldung und Eindämmung anwendungsbezogener Sicherheitsereignisse.

Über Clarysec-Richtlinien - Richtlinie zu Anwendungssicherheitsanforderungen – KMU

Generische Sicherheitsrichtlinien sind häufig für große Konzerne gebaut, wodurch kleine Unternehmen Schwierigkeiten haben, komplexe Regeln und unklare Rollen anzuwenden. Diese Richtlinie ist anders. Unsere KMU-Richtlinien sind von Grund auf für die praktische Umsetzung in Organisationen ohne dedizierte Sicherheitsteams konzipiert. Wir weisen Verantwortlichkeiten den Rollen zu, die Sie tatsächlich haben – wie dem General Manager (GM) und Ihrem IT-Anbieter – nicht einer Vielzahl von Spezialisten, die Sie nicht haben. Jede Anforderung ist in eine eindeutig nummerierte Klausel (z. B. 5.2.1, 5.2.2) heruntergebrochen. Dadurch wird die Richtlinie zu einer klaren, schrittweisen Checkliste, die sich leicht umsetzen, auditieren und anpassen lässt, ohne ganze Abschnitte neu zu schreiben.

Auditbereite Dokumentation

Pflegt Sicherheits-Testberichte, Ausnahmeregister und Lieferantenbestätigungen für einfache Compliance-Prüfungen und Audits.

Durchgesetzter Ausnahmeprozess

Abweichungen von Sicherheitskontrollen erfordern eine formale GM-Genehmigung, Risikoprüfung und Dokumentation – keine stillen Lücken.

Kritische Kontrolle von Drittkomponenten

Open Source und Plugins werden nachverfolgt, gescannt und jährlich überprüft. Nicht patchbare Risiken erfordern eine zeitnahe Entfernung oder einen Ersatz.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen KMU-Paket

78% sparenAlle 37 KMU-Richtlinien für €399, statt €1.813 beim Einzelkauf.

Zum vollständigen KMU-Paket →