Prehľad

Táto politika stanovuje minimálne, povinné bezpečnostné požiadavky pre všetky softvérové aplikácie používané organizáciou a špecifikuje kontrolné opatrenia pre autentifikáciu, šifrovanie, riadenie prístupu a auditné logovanie. Je zjednodušená pre prostredia SME, pričom celkovú zodpovednosť zveruje výkonnému riaditeľovi a pokrýva interne vyvíjané aj dodávateľmi poskytované aplikácie s cieľom dosiahnuť súlad a znížiť riziká informačnej bezpečnosti.

Komplexné bezpečnostné kontrolné opatrenia

Nariaďuje základné kontrolné opatrenia, ako sú autentifikácia, šifrovanie a auditné logovanie pre všetky aplikácie, čím chráni citlivé údaje.

Jednoduchosť prispôsobená pre SME

Prispôsobené pre malé a stredné podniky so zjednodušenými rolami, centralizované pod výkonným riaditeľom, bez potreby vyhradených IT tímov.

Súlad dodávateľov a cloudu

Zabezpečuje, aby softvér tretích strán a cloudové služby spĺňali minimálne bezpečnostné kritériá a boli zmluvne viazané na požiadavky.

Zosúladenie s ochranou údajov a reguláciami

Podporuje súlad s GDPR, NIS2, DORA a ISO/IEC 27001 pre bezpečnosť už od návrhu a predvolené nastavenia.

Čítať celý prehľad

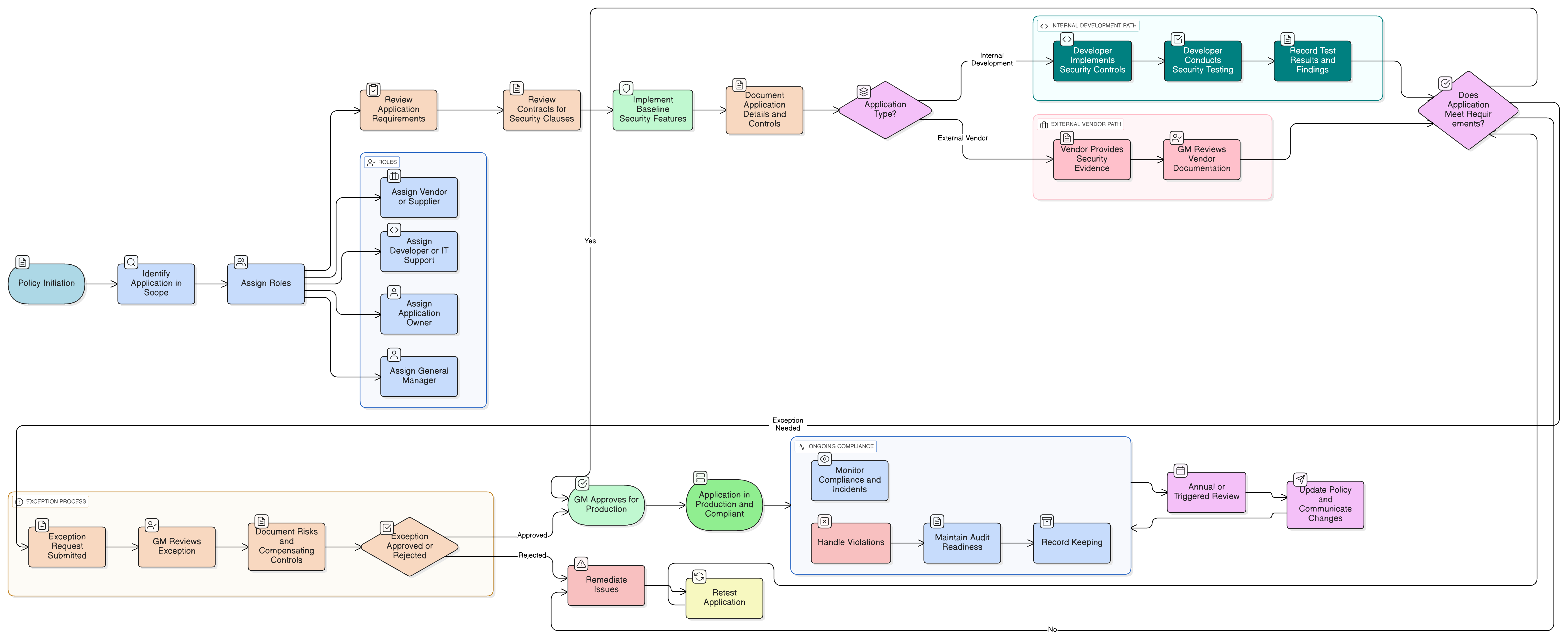

Diagram politiky

Kliknite na diagram pre zobrazenie v plnej veľkosti

Obsah

Rozsah a roly (výkonný riaditeľ, vývojári, dodávatelia)

Povinné bezpečnostné kontrolné opatrenia pre aplikácie

Bezpečnosť aplikácií tretích strán a cloudu

Požiadavky na testovanie a validáciu

Postupy ochrany údajov a nakladanie s údajmi

Proces výnimiek a ošetrenie rizík

Súlad s rámcom

🛡️ Podporované štandardy a rámce

Tento produkt je v súlade s nasledujúcimi rámcami dodržiavania predpisov s podrobnými mapovaniami doložiek a kontrol.

| Rámec | Pokryté doložky / Kontroly |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 25

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Súvisiace zásady

Politika rolí a zodpovedností správy a riadenia – SME

Priraďuje zodpovednosť za schvaľovanie aplikácií, vynucovanie politiky a riadenie dodávateľov.

Politika riadenia prístupu – SME

Zabezpečuje, aby prístup k aplikáciám bol v súlade so zásadou minimálnych oprávnení a zásadami kontroly relácií.

Politika povedomia a školenia o informačnej bezpečnosti – SME

Zabezpečuje, aby používatelia a vývojári absolvovali školenie bezpečnostného povedomia na rozpoznávanie a nahlasovanie hrozieb súvisiacich s aplikáciami.

Politika ochrany údajov a súkromia – SME

Poskytuje ochranné opatrenia na ochranu údajov, ktoré musia byť vynucované každou aplikáciou spracúvajúcou osobné informácie.

Politika uchovávania údajov a likvidácie – SME

Riadi, ako sa musia uchovávať, archivovať a bezpečne ničiť záznamy, zálohovacie systémy a citlivé údaje generované aplikáciami.

Politika reakcie na incidenty – SME

Opisuje kroky na identifikáciu, nahlasovanie incidentov a zamedzenie šírenia bezpečnostných udalostí súvisiacich s aplikáciami.

O politikách Clarysec - Politika požiadaviek na bezpečnosť aplikácií – SME

Generické bezpečnostné politiky sú často vytvorené pre veľké korporácie, čo malým podnikom sťažuje uplatnenie zložitých pravidiel a nejasných rolí. Táto politika je iná. Naše politiky pre SME sú navrhnuté od základu pre praktickú implementáciu v organizáciách bez vyhradených bezpečnostných tímov. Priraďujeme zodpovednosti rolám, ktoré skutočne máte, ako je výkonný riaditeľ a váš poskytovateľ IT, nie armáde špecialistov, ktorých nemáte. Každá požiadavka je rozdelená do jedinečne číslovanej doložky (napr. 5.2.1, 5.2.2). To mení politiku na jasný kontrolný zoznam krok za krokom, vďaka čomu je jednoduché ju implementovať, auditovať a prispôsobiť bez prepisovania celých častí.

Dokumentácia pripravená na audit

Udržiava správy o bezpečnostnom testovaní, záznamy o výnimkách a potvrdenia dodávateľov pre jednoduché kontroly súladu a audity.

Vynucovaný proces výnimiek

Odpustenia od bezpečnostných kontrolných opatrení vyžadujú formálne schválenie GM, preskúmanie rizika a dokumentáciu, bez tichých medzier.

Kontrola kritických komponentov tretích strán

Open source a pluginy sa evidujú, skenujú a ročne preskúmavajú. Nezáplatovateľné riziká vyžadujú promptné odstránenie alebo nahradenie.

Často kladené otázky

Vytvorené pre lídrov, lídrami

Táto politika bola vypracovaná bezpečnostným lídrom s viac ako 25-ročnými skúsenosťami s implementáciou a auditovaním rámcov ISMS pre globálne podniky. Nie je navrhnutá len ako dokument, ale ako obhájiteľný rámec, ktorý obstojí pri audítorskom preskúmaní.

Vypracované odborníkom s nasledovnými kvalifikáciami:

Pokrytie a témy

🏢 Cieľové oddelenia

🏷️ Tematické pokrytie

Táto politika je 1 z 37 v kompletnom balíku pre MSP

Ušetrite 78%Získajte všetkých 37 politík MSP za €399, namiesto €1 813 pri individuálnom nákupe.

Zobraziť kompletný balík MSP →