Descripción general

Esta política establece requisitos mínimos y obligatorios de seguridad para todas las aplicaciones de software utilizadas por la organización, especificando controles de autenticación, cifrado, control de acceso y registro de auditoría. Está simplificada para entornos de PYME, asignando la responsabilidad general al Director General y abarcando tanto aplicaciones desarrolladas internamente como aplicaciones suministradas por proveedores para lograr el cumplimiento y reducir los riesgos de seguridad.

Controles de seguridad integrales

Exige controles de referencia como autenticación, cifrado y registro de auditoría para todas las aplicaciones, protegiendo datos sensibles.

Simplicidad adaptada a las PYME

Adaptada para pequeñas y medianas empresas con roles simplificados, centralizada por el Director General, sin requerir equipos de operaciones de TI dedicados.

Cumplimiento de proveedores y nube

Garantiza que el software de terceros y los servicios en la nube cumplan criterios mínimos de seguridad y queden vinculados contractualmente a los requisitos.

Alineación con privacidad y normativa

Apoya el cumplimiento de GDPR, NIS2, DORA e ISO/IEC 27001 para la protección desde el diseño y por defecto.

Leer descripción completa

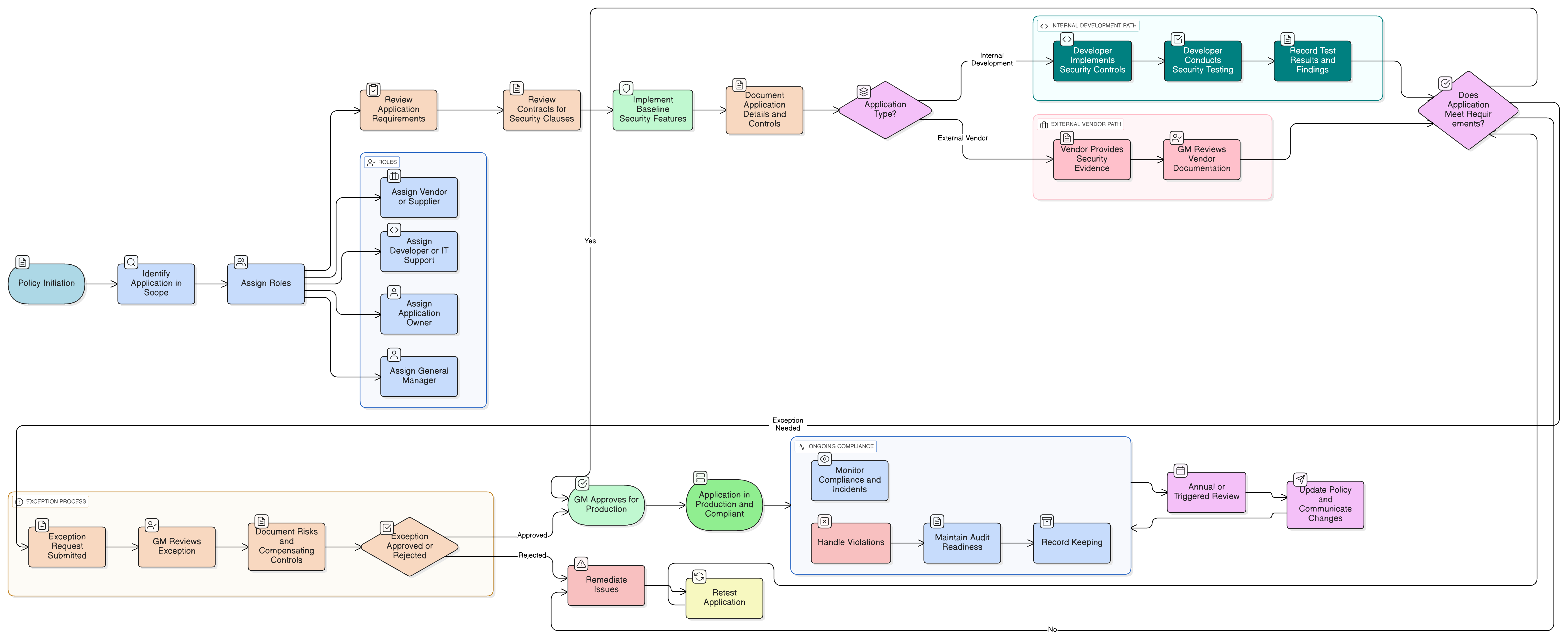

Diagrama de la Política

Haga clic en el diagrama para verlo en tamaño completo

Contenido

Alcance y roles (Director General, Desarrolladores, Proveedores)

Controles obligatorios de seguridad de aplicaciones

Seguridad de aplicaciones de terceros y en la nube

Requisitos de pruebas y validación

Procedimientos de privacidad de los datos y manejo de datos

Proceso de gestión de excepciones y tratamiento de riesgos

Cumplimiento de marcos

🛡️ Estándares y marcos compatibles

Este producto está alineado con los siguientes marcos de cumplimiento, con mapeos detallados de cláusulas y controles.

| Marco | Cláusulas / Controles cubiertos |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 25

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Políticas relacionadas

Política de roles y responsabilidades de gobernanza - PYME

Asigna la responsabilidad de aprobar aplicaciones, aplicar la política y gestionar proveedores.

Política de control de acceso - PYME

Garantiza que el acceso a las aplicaciones se alinee con el principio de mínimo privilegio y los principios de control de sesiones.

Política de concienciación y formación en seguridad de la información - PYME

Garantiza que usuarios y desarrolladores estén formados para reconocer y notificar amenazas relacionadas con aplicaciones.

Política de protección de datos y privacidad - PYME

Proporciona salvaguardas de privacidad de los datos que deben aplicarse en cualquier aplicación que trate información personal.

Política de conservación y eliminación de datos - PYME

Rige cómo deben conservarse, archivarse y destruirse de forma segura los archivos de registro, las copias de seguridad y los datos sensibles generados por aplicaciones.

Política de respuesta a incidentes (P30) - PYME

Describe los pasos para identificar, notificar y contener eventos de seguridad relacionados con aplicaciones.

Sobre las Políticas de Clarysec - Política de requisitos de seguridad de aplicaciones - PYME

Las políticas de seguridad genéricas suelen estar diseñadas para grandes corporaciones, lo que deja a las pequeñas empresas con dificultades para aplicar reglas complejas y roles indefinidos. Esta política es diferente. Nuestras políticas para PYME están diseñadas desde cero para una implantación práctica en organizaciones sin equipos de seguridad dedicados. Asignamos responsabilidades a los roles que realmente tienes, como el Director General y tu proveedor de TI, no a un ejército de especialistas que no tienes. Cada requisito se desglosa en una cláusula con numeración única (p. ej., 5.2.1, 5.2.2). Esto convierte la política en una lista de verificación clara, paso a paso, facilitando su implantación, auditoría y personalización sin reescribir secciones completas.

Documentación lista para auditoría

Mantiene informes de pruebas de seguridad, registros de excepciones y confirmaciones de proveedores para facilitar comprobaciones de cumplimiento y auditorías.

Proceso de excepciones aplicado

Las exenciones de controles de seguridad requieren aprobación formal del DG, revisión del riesgo y documentación; sin brechas silenciosas.

Control crítico de componentes de terceros

El código abierto y los complementos se registran, se someten a escaneos de vulnerabilidades y se revisan anualmente. Los riesgos sin parches requieren retirada o sustitución inmediata.

Preguntas frecuentes

Diseñado para Líderes, por Líderes

Esta política ha sido elaborada por un líder en seguridad con más de 25 años de experiencia en la implementación y auditoría de marcos ISMS en organizaciones globales. Está diseñada no solo como un documento, sino como un marco defendible que resiste el escrutinio de los auditores.

Elaborado por un experto que cuenta con:

Cobertura y temas

🏢 Departamentos objetivo

🏷️ Cobertura temática

Esta política es 1 de 37 en el Pack PYME completo

Ahorre un 78%Obtenga las 37 políticas PYME por €399, en lugar de €1.813 individualmente.

Ver Pack PYME completo →