Prezentare generală

Această politică stabilește cerințe minime și obligatorii de securitate pentru toate aplicațiile software utilizate de organizație, specificând controale pentru autentificare, criptare, controlul accesului și jurnalizare de audit. Este simplificată pentru medii IMM, plasând responsabilitatea generală la directorul general și acoperind atât aplicațiile dezvoltate intern, cât și cele furnizate de furnizori, pentru a obține conformitate și a reduce riscurile de securitate.

Controale de securitate cuprinzătoare

Impune controale de bază precum autentificare, criptare și jurnalizare de audit pentru toate aplicațiile, protejând datele sensibile.

Simplitate adaptată pentru IMM-uri

Adaptată pentru întreprinderi mici și mijlocii, cu roluri simplificate, centralizate la directorul general, fără a necesita echipe IT dedicate.

Conformitate pentru furnizori și cloud

Asigură că software-ul terților și serviciile cloud îndeplinesc criterii minime de securitate și sunt obligate contractual să respecte cerințele.

Aliniere la confidențialitate și reglementări

Sprijină conformitatea cu GDPR, NIS2, DORA și ISO/IEC 27001 pentru protecție prin proiectare și implicit.

Citește prezentarea completă

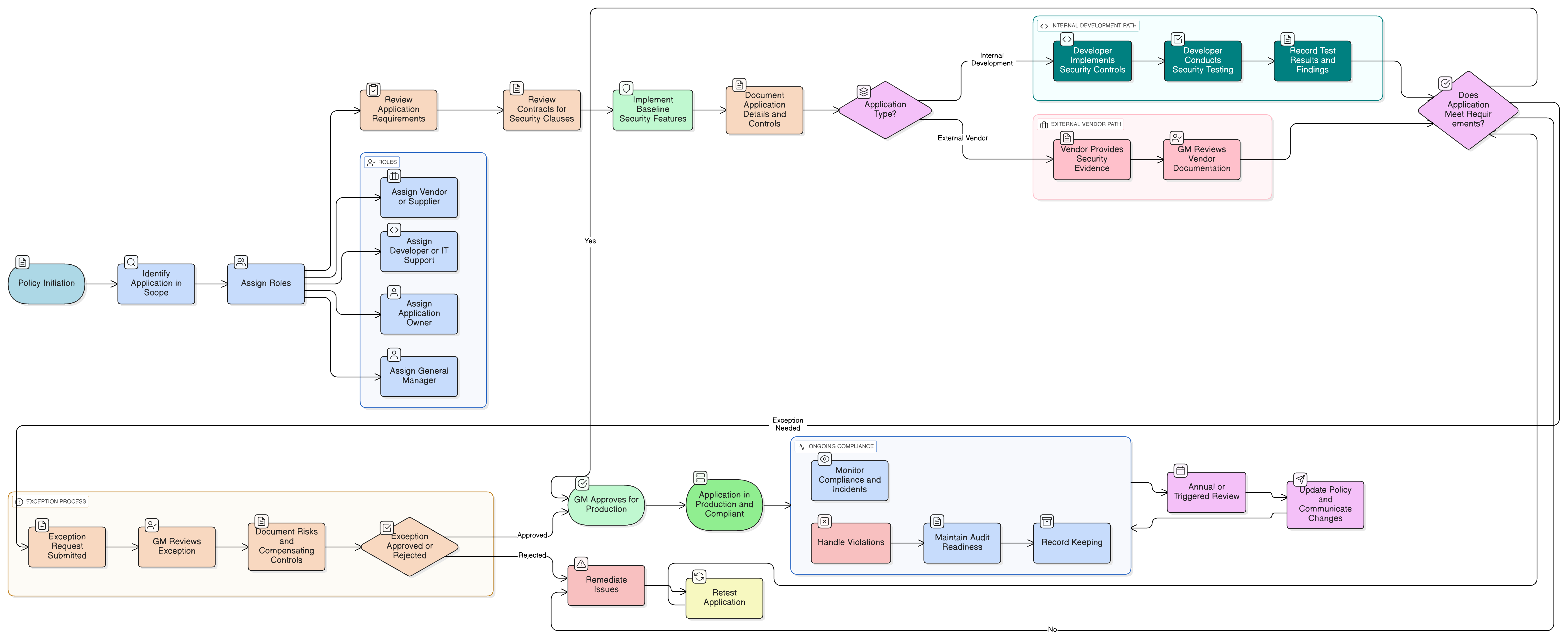

Diagramă politică

Faceți clic pe diagramă pentru a vizualiza dimensiunea completă

Conținut

Domeniu de aplicare și roluri (director general, dezvoltatori, furnizori)

Controale obligatorii de securitate a aplicațiilor

Securitatea aplicațiilor terților și din cloud

Cerințe de testare și validare

Proceduri de confidențialitate și gestionarea datelor

Proces de excepții și tratarea riscului

Conformitate cu cadrul

🛡️ Standarde și cadre suportate

Acest produs este aliniat cu următoarele cadre de conformitate, cu mapări detaliate ale clauzelor și controalelor.

| Cadru | Clauze / Controale acoperite |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 25

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Politici conexe

Politica privind rolurile și responsabilitățile de guvernanță - IMM

Atribuie responsabilitatea pentru aprobarea aplicațiilor, aplicarea politicii și managementul furnizorilor.

Politica de control al accesului - IMM

Asigură că accesul la aplicații se aliniază cu principiul privilegiului minim și principiile de control al sesiunilor.

Politica privind conștientizarea și instruirea în domeniul securității informației - IMM

Asigură că utilizatorii și dezvoltatorii sunt instruiți în recunoașterea și raportarea amenințărilor legate de aplicații.

Politica de protecție a datelor și confidențialitate - IMM

Oferă măsuri de protecție a confidențialității datelor care trebuie aplicate de orice aplicație care prelucrează informații personale.

Politica de păstrare și eliminare a datelor - IMM

Guvernează modul în care jurnalele generate de aplicații, copiile de rezervă și datele sensibile trebuie păstrate, arhivate și distruse în siguranță.

Politica de răspuns la incidente - IMM

Prezintă pașii pentru identificarea, raportarea incidentelor și conținerea evenimentelor de securitate legate de aplicații.

Despre politicile Clarysec - Politica privind cerințele de securitate a aplicațiilor - IMM

Politicile de securitate generice sunt adesea construite pentru corporații mari, lăsând întreprinderile mici să se lupte cu reguli complexe și roluri nedefinite. Această politică este diferită. Politicile noastre pentru IMM-uri sunt concepute de la zero pentru implementare practică în organizații fără echipe dedicate de securitate. Atribuim responsabilități rolurilor pe care le aveți în mod real, precum directorul general și furnizorul dvs. IT, nu unei armate de specialiști pe care nu o aveți. Fiecare cerință este împărțită într-o clauză numerotată unic (de ex., 5.2.1, 5.2.2). Acest lucru transformă politica într-o listă de verificare clară, pas cu pas, făcând-o ușor de implementat, auditat și personalizat fără a rescrie secțiuni întregi.

Documentație pregătită pentru audit

Menține rapoarte de testare de securitate, înregistrări ale excepțiilor și confirmări ale furnizorilor pentru verificări de conformitate și audituri.

Proces de excepții aplicat

Derogările de la controalele de securitate necesită aprobare formală a GM, revizuire bazată pe risc și documentație, fără lacune neînregistrate.

Control critic al componentelor terților

Open source și pluginurile sunt urmărite, scanate și revizuite anual. Riscurile fără patch necesită eliminare sau înlocuire promptă.

Întrebări frecvente

Conceput pentru lideri, de către lideri

Această politică a fost elaborată de un lider în securitate cu peste 25 de ani de experiență în implementarea și auditarea cadrelor ISMS pentru organizații globale. Este concepută nu doar ca un document, ci ca un cadru defensibil, care rezistă analizei unui auditor.

Elaborat de un expert care deține:

Acoperire și subiecte

🏢 Departamente țintă

🏷️ Acoperire tematică

Această politică este 1 din 37 în Pachetul complet IMM

Economisiți 78%Obțineți toate cele 37 de politici IMM pentru €399, în loc de €1.813 individual.

Vezi Pachetul complet IMM →