Pregled

Ta politika določa minimalne, obvezne varnostne zahteve za vse programske aplikacije, ki jih uporablja organizacija, ter opredeljuje kontrole za avtentikacijo, šifriranje, nadzor dostopa in revizijsko beleženje. Poenostavljena je za SME okolja, pri čemer je splošna odgovornost dodeljena glavnemu izvršnemu direktorju, in zajema tako interno razvite kot dobaviteljsko zagotovljene aplikacije za doseganje skladnosti in zmanjšanje varnostnih tveganj.

Celovite varnostne kontrole

Zahteva osnovne kontrole, kot so avtentikacija, šifriranje in revizijsko beleženje za vse aplikacije, s čimer ščiti občutljive podatke.

SME-prilagojena preprostost

Prilagojeno za mala in srednje velika podjetja s poenostavljenimi vlogami, centralizirano pri glavnem izvršnem direktorju, brez potrebe po namenskih ekipah IT.

Skladnost dobaviteljev in oblaka

Zagotavlja, da programska oprema tretjih oseb in storitve v oblaku izpolnjujejo minimalna varnostna merila ter so pogodbeno zavezane zahtevam.

Uskladitev z zasebnostjo in predpisi

Podpira skladnost z GDPR, NIS2, DORA in ISO/IEC 27001 za vgrajeno varnost in privzeto varnost.

Preberi celoten pregled

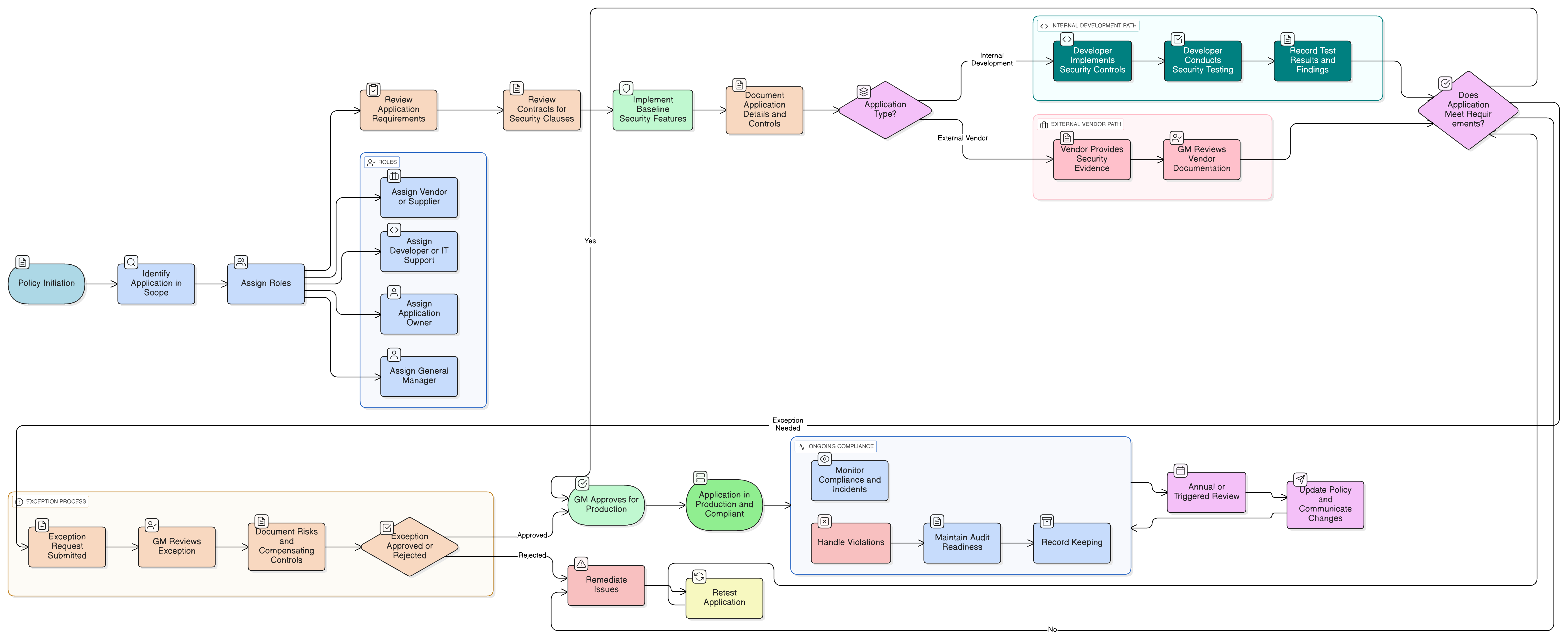

Diagram pravilnika

Kliknite diagram za ogled v polni velikosti

Vsebina

Obseg in vloge (glavni izvršni direktor, razvijalci, dobavitelji)

Obvezne varnostne kontrole aplikacij

Varnost aplikacij tretjih oseb in aplikacij v oblaku

Zahteve za testiranje in validacijo

Postopki varstva podatkov in ravnanja s podatki

Postopek upravljanja izjem in obravnave tveganja

Skladnost z okvirom

🛡️ Podprti standardi in okviri

Ta izdelek je usklajen z naslednjimi okviri skladnosti s podrobnimi preslikanji klavzul in kontrol.

| Okvir | Pokrite klavzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 25

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Sorodne politike

Politika upravljanja vlog in odgovornosti – SME

Dodeli odgovornost za odobritev aplikacij, uveljavljanje politike in upravljanje dobaviteljev.

Politika nadzora dostopa – SME

Zagotavlja, da dostop do aplikacij sledi načelu najmanjših privilegijev in načelom nadzora seje.

Politika ozaveščanja in usposabljanja za informacijsko varnost – SME

Zagotavlja, da so uporabniki in razvijalci usposobljeni za prepoznavanje in poročanje o grožnjah, povezanih z aplikacijami.

Politika varstva podatkov in zasebnosti – SME

Zagotavlja varovalne ukrepe zasebnosti podatkov, ki jih mora uveljavljati vsaka aplikacija, ki obdeluje osebne informacije.

Politika hrambe podatkov in odstranjevanja – SME

Ureja, kako je treba dnevnike, varnostne kopije in občutljive podatke, ki jih ustvarjajo aplikacije, hraniti, arhivirati in varno uničiti.

Politika odzivanja na incidente – SME

Opisuje korake za identifikacijo, poročanje in zajezitev varnostnih dogodkov, povezanih z aplikacijami.

O pravilnikih Clarysec - Politika zahtev za varnost aplikacij – SME

Generične varnostne politike so pogosto zasnovane za velike korporacije, zato se mala podjetja težko znajdejo pri uporabi kompleksnih pravil in nejasno opredeljenih vlog. Ta politika je drugačna. Naše politike za SME so zasnovane od začetka za praktično implementacijo v organizacijah brez namenskih varnostnih ekip. Odgovornosti dodelimo vlogam, ki jih dejansko imate, kot sta glavni izvršni direktor in vaš ponudnik IT, ne pa množici specialistov, ki jih nimate. Vsaka zahteva je razčlenjena v enolično oštevilčeno klavzulo (npr. 5.2.1, 5.2.2). To politiko spremeni v jasen kontrolni seznam po korakih, kar omogoča enostavno implementacijo, pripravljenost na revizijo in prilagajanje brez prepisovanja celotnih razdelkov.

Dokumentacija, pripravljena za revizijo

Vzdržuje poročila o varnostnem testiranju, zapise izjem in potrdila dobaviteljev za enostavne preglede skladnosti in presoje.

Uveljavljen postopek izjem

Odstopanja od varnostnih kontrol zahtevajo formalno odobritev GM, pregled tveganja in dokumentacijo, brez tihih vrzeli.

Kontrola kritičnih komponent tretjih oseb

Odprtokodne komponente in vtičniki se sledijo, skenirajo in letno pregledajo. Neodpravljiva tveganja zahtevajo hitro odstranitev ali zamenjavo.

Pogosto zastavljena vprašanja

Zasnovano za vodje, s strani vodij

Ta pravilnik je pripravil varnostni vodja z več kot 25 leti izkušenj pri uvajanju in presojanju ISMS ogrodij za globalna podjetja. Zasnovan ni le kot dokument, temveč kot zagovorno ogrodje, ki prestane presojo revizorjev.

Pripravil strokovnjak z naslednjimi kvalifikacijami:

Pokritost in teme

🏢 Ciljni oddelki

🏷️ Tematska pokritost

Ta politika je 1 od 37 v celotnem paketu za MSP

Prihranite 78%Pridobite vseh 37 politik MSP za €399, namesto €1.813 pri posamičnem nakupu.

Oglejte si celoten paket MSP →