Oversigt

Denne politik fastsætter minimums- og obligatoriske sikkerhedskrav for alle applikationer, der anvendes af organisationen, og specificerer kontroller for autentifikation, kryptering, adgang og logning. Den er strømlinet til SME-miljøer, placerer det overordnede ansvar hos den administrerende direktør og dækker både internt udviklede og leverandørleverede applikationer for at opnå overholdelse og reducere sikkerhedsrisici.

Omfattende sikkerhedskontroller

Pålægger baseline-kontroller som autentifikation, kryptering og revisionslogning for alle applikationer og beskytter følsomme data.

SME-tilpasset enkelhed

Tilpasset små og mellemstore virksomheder med forenklede roller, centraliseret hos den administrerende direktør, uden krav om dedikerede IT-teams.

Leverandør- og cloud-overholdelse

Sikrer, at tredjepartssoftware og cloud-tjenester opfylder minimumssikkerhedskriterier og er kontraktligt bundet til kravene.

Databeskyttelse og regulatorisk harmonisering

Understøtter overholdelse af GDPR, NIS2, DORA og ISO/IEC 27001 for sikkerhed ved design og som standard.

Læs fuld oversigt

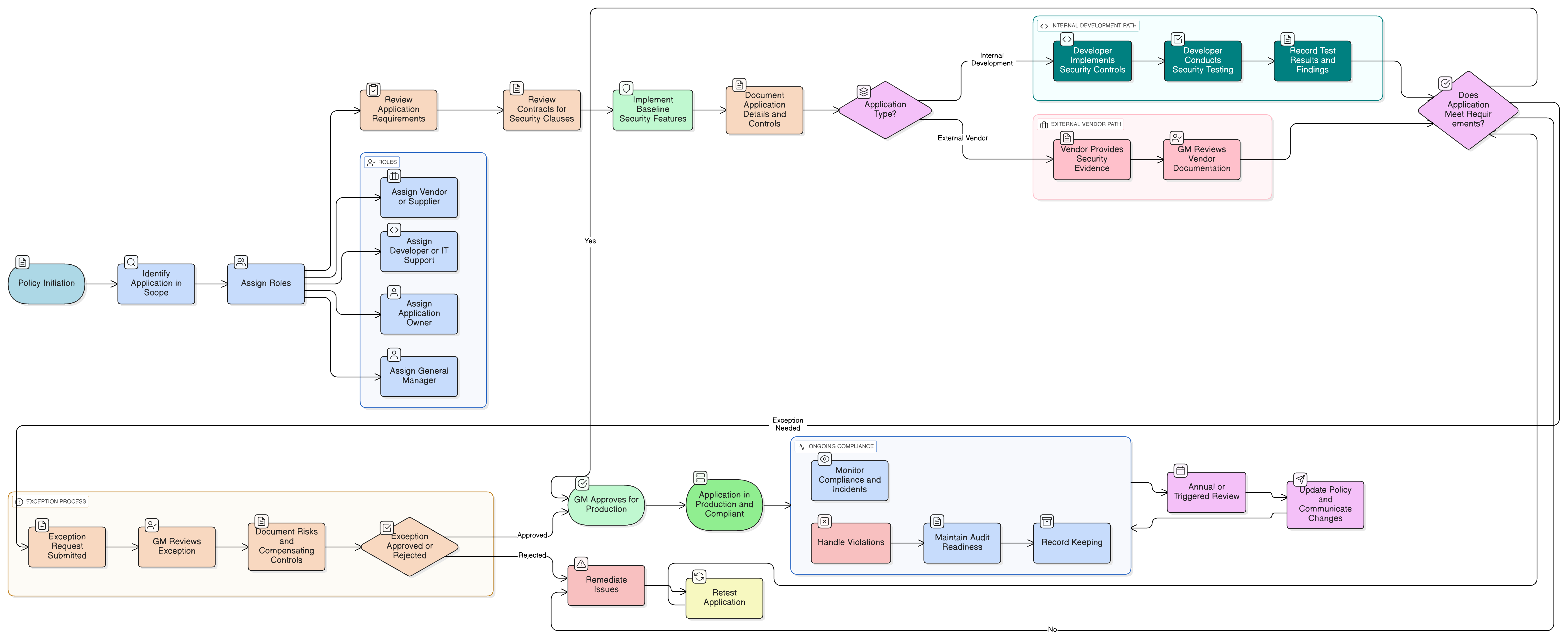

Politikdiagram

Klik på diagrammet for at se det i fuld størrelse

Indhold

Omfang og roller (administrerende direktør, udviklere, leverandører)

Obligatoriske applikationssikkerhedskontroller

Tredjeparts- og cloud-applikationssikkerhed

Krav til test og validering

Procedurer for databeskyttelse og datahåndtering

Undtagelses- og risikobehandlingsproces

Framework-overholdelse

🛡️ Understøttede standarder & frameworks

Dette produkt er tilpasset følgende overholdelsesrammer med detaljerede klausul- og kontrolkortlægninger.

| Framework | Dækkede klausuler / Kontroller |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 25

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Relaterede politikker

Styringspolitik for roller og ansvar - SME

Tildeler ansvar for godkendelse af applikationer, håndhævelse af politik og leverandørstyring.

Adgangskontrolpolitik - SME

Sikrer, at applikationsadgang er i overensstemmelse med princippet om mindste privilegium og principper for sessionskontrol.

Politik for informationssikkerhedsbevidsthed og -uddannelse - SME

Sikrer, at brugere og udviklere er uddannet i at genkende og rapportere applikationsrelaterede trusler.

Politik for databeskyttelse og databeskyttelse - SME

Leverer databeskyttelsesforanstaltninger, der skal håndhæves af enhver applikation, der behandler personoplysninger.

Politik for dataopbevaring og bortskaffelse - SME

Styrer, hvordan applikationsgenererede logfiler, systemer for sikkerhedskopiering og følsomme data skal opbevares, arkiveres og destrueres sikkert.

Politik for hændelseshåndtering (P30) - SME

Skitserer trin til at identificere, rapportere og inddæmme applikationsrelaterede sikkerhedshændelser.

Om Clarysec-politikker - Politik for applikationssikkerhedskrav - SME

Generiske sikkerhedspolitikker er ofte bygget til store virksomheder, hvilket efterlader små virksomheder med udfordringer i at anvende komplekse regler og udefinerede roller. Denne politik er anderledes. Vores SME-politikker er designet fra bunden til praktisk implementering i organisationer uden dedikerede sikkerhedsteams. Vi tildeler ansvar til de roller, I faktisk har, såsom den administrerende direktør og jeres IT-udbyder, ikke en hær af specialister, I ikke har. Hvert krav er opdelt i en entydigt nummereret klausul (f.eks. 5.2.1, 5.2.2). Det gør politikken til en klar, trinvis tjekliste, som gør den nem at implementere, revidere og tilpasse uden at omskrive hele afsnit.

Revisionsparat dokumentation

Vedligeholder sikkerhedstestresultater, undtagelsesregistre og leverandørbekræftelser for nemme compliance-kontroller og audits.

Håndhævet undtagelsesproces

Fritagelser fra sikkerhedskontroller kræver formel GM-godkendelse, risikogennemgang og dokumentation – ingen stille huller.

Kontrol af kritiske tredjepartskomponenter

Open source og plugins spores, scannes og gennemgås årligt. Risici, der ikke kan patches, kræver hurtig fjernelse eller udskiftning.

Ofte stillede spørgsmål

Udviklet for ledere, af ledere

Denne politik er udarbejdet af en sikkerhedsleder med over 25 års erfaring i implementering og audit af ISMS-rammeværker for globale organisationer. Den er ikke blot designet som et dokument, men som et forsvarligt rammeværk, der kan modstå revisors gennemgang.

Udarbejdet af en ekspert med følgende kvalifikationer:

Dækning & Emner

🏢 Måldepartement

🏷️ Emhedækning

Denne politik er 1 af 37 i den fulde SMV-pakke

Spar 78%Få alle 37 SMV-politikker for €399, i stedet for €1.813 ved individuelle køb.

Se fuld SMV-pakke →