Przegląd

Ta polityka ukierunkowana na MŚP opisuje, w jaki sposób role, obowiązki i nadzór w zakresie bezpieczeństwa informacji są przypisywane i utrzymywane, zapewniając zgodność i audytowalność nawet bez dedykowanego zespołu IT.

Jasna rozliczalność w zakresie bezpieczeństwa

Role, obowiązki i nadzór są udokumentowane dla pełnej przejrzystości i zgodności.

Prostota przyjazna dla MŚP

Dostosowana do organizacji bez dedykowanego zespołu IT lub bezpieczeństwa; umożliwia kierownikom utrzymanie zgodności.

Gotowość do audytu i zaufanie

Wspiera audyty, ogranicza niejasności i buduje zaufanie klientów dzięki formalnie określonym odpowiedzialnościom.

Czytaj pełny przegląd

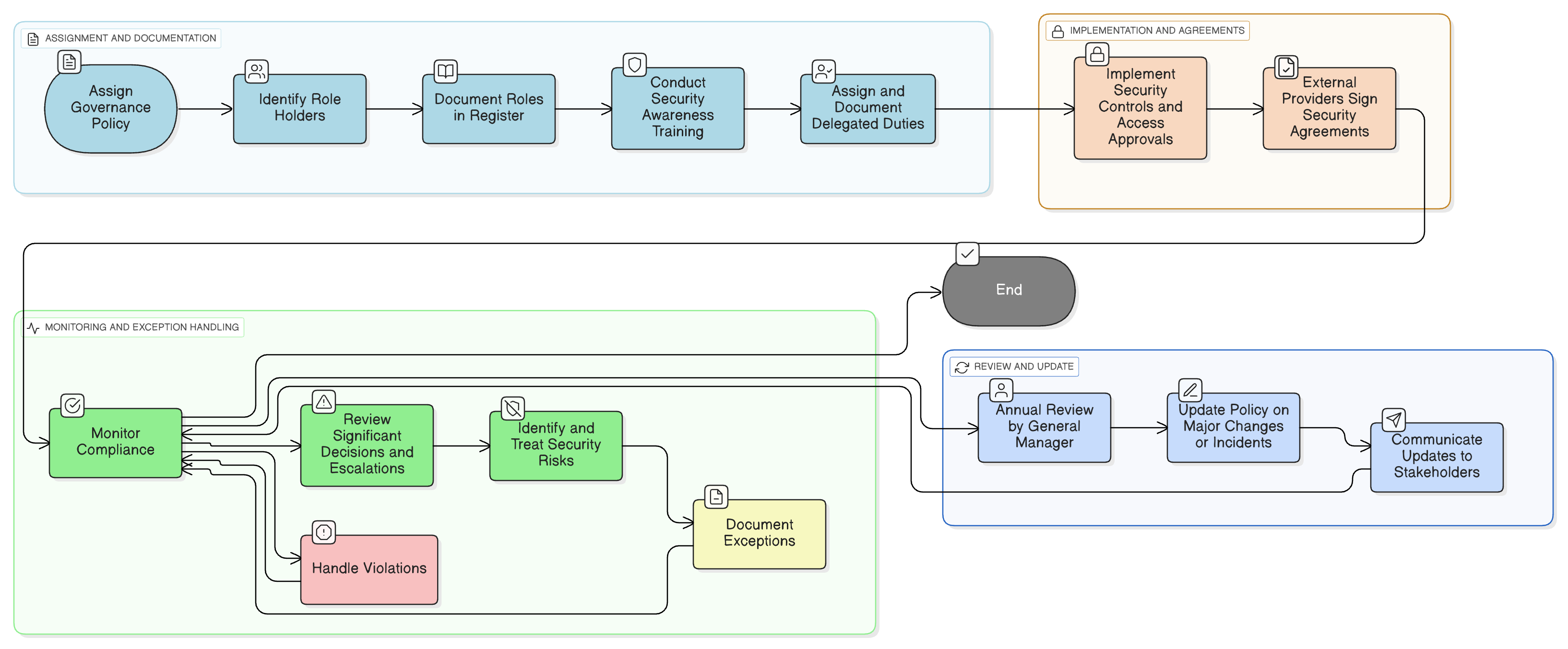

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i definicje ról

Zasady delegowania odpowiedzialności i nadzoru

Wytyczne dotyczące rejestru odpowiedzialności

Zobowiązania dostawców w zakresie bezpieczeństwa

Protokoły obsługi wyjątków i eskalacji

Procesy przeglądu i komunikacji

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

Powiązane polityki

Polityka kontroli dostępu – MŚP

Określa, w jaki sposób dostęp jest nadawany, zarządzany i cofany, co jest bezpośrednio powiązane z przypisanymi rolami i nadzorem.

Polityka świadomości i szkoleń w zakresie bezpieczeństwa informacji – MŚP

Wzmacnia odpowiedzialności i oczekiwania specyficzne dla roli.

Polityka ochrony danych i prywatności – MŚP

Określa obowiązki prawne wynikające z RODO, które są przypisywane do ról zdefiniowanych w tej polityce zarządzania.

Polityka reagowania na incydenty – MŚP

Wymaga zdefiniowanych odpowiedzialności za zgłaszanie incydentów, eskalację i rozwiązanie incydentów.

O politykach Clarysec - Polityka ról i odpowiedzialności w zarządzaniu – MŚP

Ogólne polityki bezpieczeństwa są często tworzone z myślą o dużych korporacjach, przez co małe firmy mają trudności z zastosowaniem złożonych zasad i niejednoznacznych ról. Ta polityka jest inna. Nasze polityki dla MŚP są projektowane od podstaw z myślą o praktycznym wdrożeniu w organizacjach bez dedykowanych zespołów bezpieczeństwa. Przypisujemy odpowiedzialności do ról, które faktycznie posiadasz, takich jak dyrektor generalny i Twój dostawca IT, a nie do armii specjalistów, których nie masz. Każde wymaganie jest rozbite na unikalnie ponumerowaną klauzulę (np. 5.2.1, 5.2.2). Dzięki temu polityka staje się jasną, krok po kroku listą kontrolną, co ułatwia wdrożenie, audyt i dostosowanie bez przepisywania całych sekcji.

Możliwy do prześledzenia proces delegowania odpowiedzialności

Wszystkie delegowania odpowiedzialności i wyjątki muszą być udokumentowane i przeglądane, co zapewnia, że decyzje dotyczące bezpieczeństwa są zawsze śledzone i rozliczalne.

Łatwa integracja z dostawcami IT

Zewnętrzni partnerzy IT mają jasne, umownie wiążące obowiązki, co upraszcza nadzór i eskalację dla MŚP.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie MŚP

Oszczędź 78%Zdobądź wszystkie 37 polityk MŚP za €399, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet MŚP →