Overzicht

Dit beleid stelt minimale, verplichte beveiligingsvereisten vast voor alle softwaretoepassingen die door de organisatie worden gebruikt, met specificatie van beheersmaatregelen voor authenticatie, encryptie, toegangsrechten en auditlogging. Het is gestroomlijnd voor MKB-omgevingen, legt de algehele verantwoordelijkheid bij de algemeen directeur en omvat zowel intern ontwikkelde als door leveranciers geleverde toepassingen om naleving te realiseren en beveiligingsrisico’s te verminderen.

Uitgebreide beveiligingsmaatregelen

Verplicht een baseline van beheersmaatregelen zoals authenticatie, encryptie en auditlogging voor alle toepassingen, ter bescherming van gevoelige gegevens.

MKB-aangepaste eenvoud

Afgestemd op kleine en middelgrote bedrijven met vereenvoudigde rollen, gecentraliseerd bij de algemeen directeur, zonder noodzaak voor toegewijde IT- en beveiligingsteams.

Naleving door leveranciers en cloud

Zorgt ervoor dat software van derden en clouddiensten voldoen aan minimale beveiligingscriteria en contractueel aan de eisen zijn gebonden.

Afstemming op privacy en regelgeving

Ondersteunt naleving van de AVG, NIS2, DORA en ISO/IEC 27001 voor beveiliging door ontwerp en standaardinstellingen.

Volledig overzicht lezen

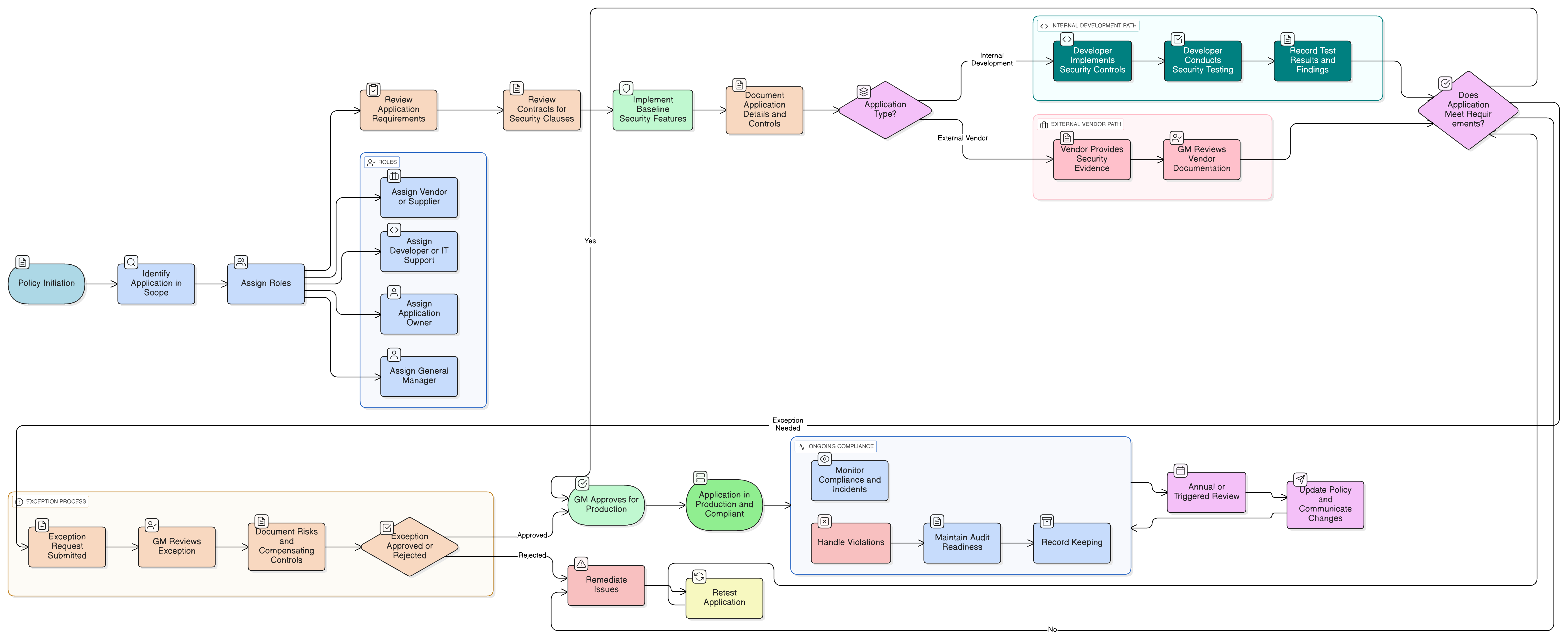

Beleidsdiagram

Klik op het diagram om het op volledige grootte te bekijken

Inhoud

Scope en rollen (algemeen directeur, ontwikkelaars, leveranciers)

Verplichte beveiligingsmaatregelen voor toepassingen

Beveiliging van toepassingen van derden en cloudtoepassingen

Eisen voor testen en validatie

Procedures voor gegevensprivacy en gegevensverwerking

Proces voor uitzonderingen en risicobehandeling

Framework-naleving

🛡️ Ondersteunde standaarden & frameworks

Dit product is afgestemd op de volgende compliance-frameworks, met gedetailleerde clausule- en controlemappings.

| Framework | Gedekte clausules / Controles |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 25

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Gerelateerde beleidsregels

Beleid inzake governance-rollen en -verantwoordelijkheden - MKB

Wijst verantwoordelijkheid toe voor het goedkeuren van toepassingen, handhaving van beleid en leveranciersbeheer.

Beleid inzake toegangscontrole - MKB

Zorgt ervoor dat toegang tot toepassingen aansluit op het principe van minimale privileges en sessiebeheersing.

Informatiebeveiligingsbewustzijns- en opleidingsbeleid - MKB

Zorgt ervoor dat gebruikers en ontwikkelaars zijn getraind in het herkennen en melden van applicatiegerelateerde dreigingen.

Beleid inzake gegevensbescherming en privacy - MKB

Biedt waarborgen voor gegevensprivacy die door elke toepassing die persoonsgegevens verwerkt, moeten worden afgedwongen.

Gegevensbewarings- en verwijderingsbeleid - MKB

Regelt hoe door toepassingen gegenereerde logs, back-ups en gevoelige gegevens moeten worden bewaard, gearchiveerd en veilig vernietigd.

Incidentresponsbeleid - MKB

Beschrijft stappen voor het identificeren, melden en indammen van applicatiegerelateerde security-events.

Over Clarysec-beleidsdocumenten - Beleid inzake beveiligingsvereisten voor toepassingen - MKB

Generieke beveiligingsbeleidslijnen zijn vaak opgesteld voor grote ondernemingen, waardoor kleine organisaties moeite hebben om complexe regels en onduidelijke rollen toe te passen. Dit beleid is anders. Onze MKB-beleidslijnen zijn vanaf de basis ontworpen voor praktische implementatie in organisaties zonder toegewijde beveiligingsteams. We wijzen verantwoordelijkheden toe aan de rollen die u daadwerkelijk heeft, zoals de algemeen directeur en uw IT-provider, niet aan een groot aantal specialisten. Elke eis is opgesplitst in een uniek genummerde clausule (bijv. 5.2.1, 5.2.2). Dit maakt van het beleid een duidelijke, stapsgewijze checklist, waardoor het eenvoudig is om te implementeren, te auditen en aan te passen zonder hele secties te herschrijven.

Auditgereed documentatie

Bevat beveiligingstestresultaten, uitzonderingsregistraties en schriftelijke bevestigingen van leveranciers voor eenvoudige nalevingscontroles en audits.

Afgedwongen uitzonderingsproces

Afwijkingen van beveiligingsmaatregelen vereisen formele goedkeuring door de GM, risicobeoordeling en documentatie; geen stille hiaten.

Beheersing van kritieke componenten van derden

Open source en plugins worden bijgehouden, gescand en jaarlijks beoordeeld. Niet te patchen risico’s vereisen snelle verwijdering of vervanging.

Veelgestelde vragen

Ontwikkeld voor leiders, door leiders

Dit beleid is opgesteld door een securityleider met meer dan 25 jaar ervaring in het implementeren en auditen van ISMS-frameworks voor wereldwijde ondernemingen. Het is niet alleen bedoeld als document, maar als een verdedigbaar kader dat standhoudt onder auditoronderzoek.

Opgesteld door een expert met de volgende kwalificaties:

Dekking & Onderwerpen

🏢 Doelafdelingen

🏷️ Onderwerpdekking

Dit beleid is 1 van 37 in het volledige KMO-pakket

Bespaar 78%Ontvang alle 37 KMO-beleidsregels voor €399, in plaats van €1.813 afzonderlijk.

Bekijk volledig KMO-pakket →