Преглед

Тази политика определя минимални, задължителни изисквания за сигурност за всички софтуерни приложения, използвани от организацията, като специфицира контроли за автентикация, шифроване, контрол на достъпа и логове. Тя е оптимизирана за среди на SME, като възлага общата отговорност на главния изпълнителен директор и обхваща както вътрешно разработени, така и доставени от доставчици приложения, за постигане на съответствие и намаляване на рисковете за сигурността.

Всеобхватни контролни мерки за сигурност

Налага базови контролни мерки като автентикация, шифроване и одитно регистриране за всички приложения, като защитава чувствителни данни.

Опростяване, адаптирано за SME

Адаптирана за малки и средни предприятия с опростени роли, централизирани при главния изпълнителен директор, без изискване за специализирани ИТ екипи.

Съответствие на доставчици и облак

Гарантира, че софтуерът на трети страни и облачните услуги отговарят на минимални критерии за сигурност и са договорно обвързани с изискванията.

Съгласуване със защита на данните и регулаторни изисквания

Подпомага съответствието с GDPR, NIS2, DORA и ISO/IEC 27001 за защита по замисъл и по подразбиране.

Прочетете пълния преглед

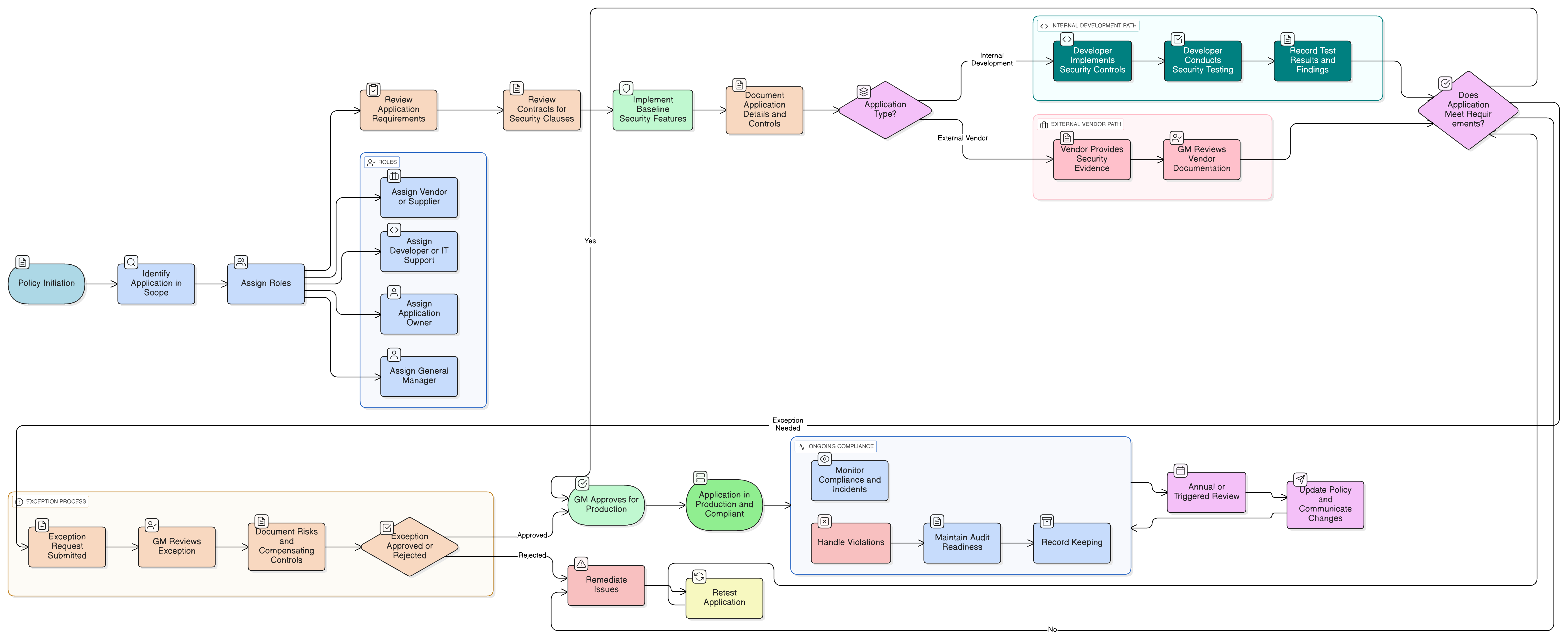

Диаграма на политиката

Кликнете върху диаграмата, за да я видите в пълен размер

Съдържание

Обхват и роли (главен изпълнителен директор, разработчици, доставчици)

Задължителни контролни мерки за сигурност на приложенията

Сигурност на приложения на трети страни и облачни приложения

Изисквания за тестване и валидация

Процедури за защита на личните данни и боравене с данни

Процес за изключения и план за третиране на риска

Съответствие с рамката

🛡️ Поддържани стандарти и рамки

Този продукт е съобразен със следните рамки за съответствие, с подробно съпоставяне на клаузи и контроли.

| Рамка | Обхванати клаузи / Контроли |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 25

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Свързани политики

Политика за роли и отговорности в управлението - SME

Определя отговорност за одобряване на приложения, прилагане на политиката и управление на доставчици.

Политика за контрол на достъпа - SME

Гарантира, че достъпът до приложения е съгласуван с принципа на минималните привилегии и принципи за наблюдение и запис на сесии.

Политика за осведоменост и обучение по информационна сигурност - SME

Гарантира, че потребителите и разработчиците са обучени да разпознават и докладват заплахи, свързани с приложения.

Политика за защита на данните и защита на личните данни - SME

Предоставя предпазни мерки за защита на личните данни, които трябва да се прилагат от всяко приложение, обработващо лична информация.

Политика за съхранение и унищожаване на данни - SME

Управлява как генерираните от приложения логове, резервни копия и чувствителни данни трябва да се съхраняват, архивират и унищожават сигурно.

Политика за реагиране при инциденти - SME

Очертава стъпки за идентифициране, докладване на инциденти и ограничаване на свързани с приложения събития по сигурността.

Относно политиките на Clarysec - Политика за изисквания за сигурност на приложенията - SME

Общите политики за сигурност често са изградени за големи корпорации, което оставя малките предприятия да се затрудняват с прилагането на сложни правила и неясни роли. Тази политика е различна. Нашите политики за SME са проектирани от самото начало за практическо внедряване в организации без специализирани екипи по сигурност. Ние възлагаме отговорности на ролите, които реално имате, като главния изпълнителен директор и вашия ИТ доставчик, а не на армия от специалисти, които нямате. Всяко изискване е разбито на уникално номерирана клауза (напр. 5.2.1, 5.2.2). Това превръща политиката в ясен, стъпка по стъпка контролен списък, което улеснява внедряването, одита и адаптирането без пренаписване на цели раздели.

Документация, готова за одит

Поддържа доклади от тестове за сигурност, записи за изключения и потвърждения от доставчици за лесни проверки за съответствие и одити.

Прилаган процес за изключения

Освобождаванията от контролни мерки за сигурност изискват формално одобрение от GM, преглед на риска и документация, без „тихи“ пропуски.

Контрол на критични компоненти на трети страни

Отворен код и плъгини се проследяват, подлагат се на сканирания за уязвимости и се преглеждат ежегодно. Непоправими рискове изискват своевременно премахване или замяна.

Често задавани въпроси

Създадено за лидери, от лидери

Тази политика е разработена от ръководител по сигурността с над 25 години опит в внедряването и одитирането на ISMS рамки в глобални организации. Тя е създадена не само като документ, а като защитима рамка, която издържа на одиторски преглед.

Разработено от експерт със следните квалификации:

Обхват и теми

🏢 Целеви отдели

🏷️ Тематично покритие

Тази политика е 1 от 37 в пълния пакет за МСП

Спестете 78%Вземете всичките 37 политики за МСП за €399, вместо €1 813 при индивидуален покупка.

Вижте пълния пакет за МСП →