Visão geral

Esta política define requisitos mínimos e obrigatórios de segurança para todas as aplicações de software utilizadas pela organização, especificando controlos para autenticação, cifragem, acesso e registo de auditoria. Está simplificada para ambientes de PME, atribuindo a responsabilidade global ao Diretor Executivo e abrangendo tanto aplicações desenvolvidas internamente como aplicações fornecidas por fornecedores, para alcançar conformidade e reduzir riscos de segurança.

Controlos de segurança abrangentes

Impõe controlos de base como autenticação, cifragem e registo de auditoria para todas as aplicações, protegendo dados regulamentados.

Simplicidade adaptada a PME

Adaptada a pequenas e médias empresas com papéis simplificados, centralizada no Diretor Executivo, sem exigir equipas de TI dedicadas.

Conformidade de fornecedores e nuvem

Assegura que software de terceiros e serviços de computação em nuvem cumprem critérios mínimos de segurança e ficam contratualmente vinculados aos requisitos.

Alinhamento com privacidade e regulamentação

Suporta conformidade com GDPR, NIS2, DORA e ISO/IEC 27001 para segurança desde a conceção e por defeito.

Ler visão geral completa

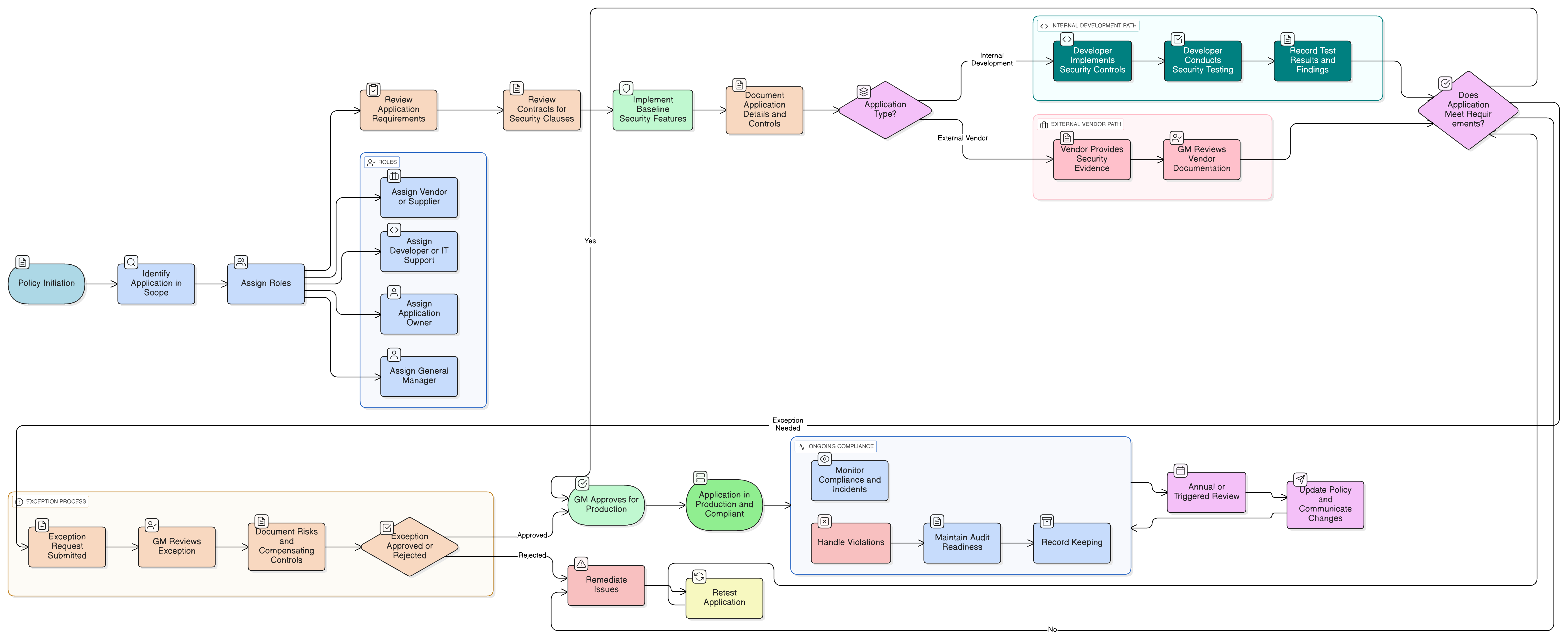

Diagrama da Política

Clique no diagrama para visualizar em tamanho completo

Conteúdo

Âmbito e papéis (Diretor Executivo, Desenvolvedores, Fornecedores)

Controlos obrigatórios de segurança de aplicações

Segurança de aplicações de terceiros e de nuvem

Requisitos de testes e validação

Procedimentos de privacidade de dados e tratamento de dados

Processo de gestão de exceções e tratamento de riscos

Conformidade com frameworks

🛡️ Padrões e frameworks suportados

Este produto está alinhado com os seguintes frameworks de conformidade, com mapeamentos detalhados de cláusulas e controles.

| Framework | Cláusulas / Controles cobertos |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 25

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Políticas relacionadas

Política de Papéis e Responsabilidades de Governação - PME

Atribui responsabilidade pela aprovação de aplicações, aplicação da política e gestão de fornecedores.

Política de Controlo de Acesso - PME

Assegura que o acesso às aplicações está alinhado com o princípio do privilégio mínimo e princípios de controlo de sessão.

Política de Sensibilização e Formação em Segurança da Informação - PME

Assegura que utilizadores e desenvolvedores recebem formação de sensibilização em segurança da informação para reconhecer e reportar ameaças relacionadas com aplicações.

Política de Proteção de Dados e Privacidade de Dados - PME

Fornece salvaguardas de proteção de dados que devem ser aplicadas por qualquer aplicação que trate informação pessoal.

Política de Retenção de Dados e Eliminação - PME

Define como registos, sistemas de cópia de segurança e dados sensíveis gerados por aplicações devem ser retidos, arquivados e destruídos de forma segura.

Política de Resposta a Incidentes (P30) - PME

Define passos para identificar, notificar e conter eventos de segurança relacionados com aplicações.

Sobre as Políticas Clarysec - Política de Requisitos de Segurança de Aplicações - PME

Políticas de segurança genéricas são frequentemente concebidas para grandes corporações, deixando pequenas empresas com dificuldade em aplicar regras complexas e papéis indefinidos. Esta política é diferente. As nossas políticas para PME são concebidas de raiz para implementação prática em organizações sem equipas de TI e Segurança da Informação dedicadas. Atribuímos responsabilidades aos papéis que realmente existem, como o Diretor Executivo e o seu prestador de serviços de TI, e não a um conjunto de especialistas. Cada requisito é decomposto numa cláusula com numeração única (por exemplo, 5.2.1, 5.2.2). Isto transforma a política numa lista de verificação clara e passo a passo, facilitando a implementação, a auditoria e a personalização sem reescrever secções inteiras.

Documentação pronta para auditoria

Mantém resultados dos testes de segurança, registos de exceções e confirmações de fornecedores para verificações de conformidade e auditorias.

Processo de exceção aplicado

Dispensas de controlos de segurança exigem aprovação formal do GM, revisão baseada no risco e documentação, sem lacunas silenciosas.

Controlo crítico de componentes de terceiros

Código aberto e plugins são registados, sujeitos a varreduras de vulnerabilidades e revistos anualmente. Riscos sem patch exigem remoção ou substituição imediata.

Perguntas frequentes

Criado para Líderes, por Líderes

Esta política foi elaborada por um líder de segurança com mais de 25 anos de experiência na implementação e auditoria de frameworks ISMS em organizações globais. Foi concebida não apenas como um documento, mas como um framework defensável que resiste ao escrutínio de auditores.

Elaborado por um especialista com as seguintes qualificações:

Cobertura e tópicos

🏢 Departamentos alvo

🏷️ Cobertura temática

Esta política é 1 de 37 no Pacote PME completo

Poupe 78%Obtenha todas as 37 políticas PME por €399, em vez de €1.813 individualmente.

Ver Pacote PME completo →