Áttekintés

Ez a szabályzat minimális, kötelező biztonsági követelményeket határoz meg a szervezet által használt valamennyi szoftveralkalmazásra, és rögzíti a hitelesítésre, titkosításra, hozzáférés-ellenőrzésre és naplózásra vonatkozó kontrollokat. KKV-környezetre egyszerűsített, az átfogó felelősséget a vezérigazgató viseli, és kiterjed mind a belső fejlesztésű, mind a beszállítók által szállított alkalmazásokra a megfelelés elérése és a biztonsági kockázatok csökkentése érdekében.

Átfogó biztonsági kontrollok

Kötelezővé teszi az olyan alapkontrollokat, mint a hitelesítés, titkosítás és auditnaplózás valamennyi alkalmazás esetében, védve a bizalmas adatokat.

KKV-környezetre szabott egyszerűség

Kis- és középvállalkozásokra optimalizálva, egyszerűsített szerepkörökkel; a felelősség a vezérigazgató alá van központosítva, dedikált IT- és információbiztonsági csapatok nélkül is alkalmazható.

Beszállítói és felhőmegfelelés

Biztosítja, hogy a harmadik fél szolgáltatók által szállított szoftverek és a felhőszolgáltatások teljesítsék a minimális biztonsági kritériumokat, és szerződéses megállapodás rögzítse a követelményeket.

Adatvédelem és szabályozási összehangolás

Támogatja a GDPR, NIS2, DORA és az ISO/IEC 27001 szerinti megfelelést a beépített biztonság és az alapértelmezett védelem elveinek érvényesítésével.

Teljes áttekintés olvasása

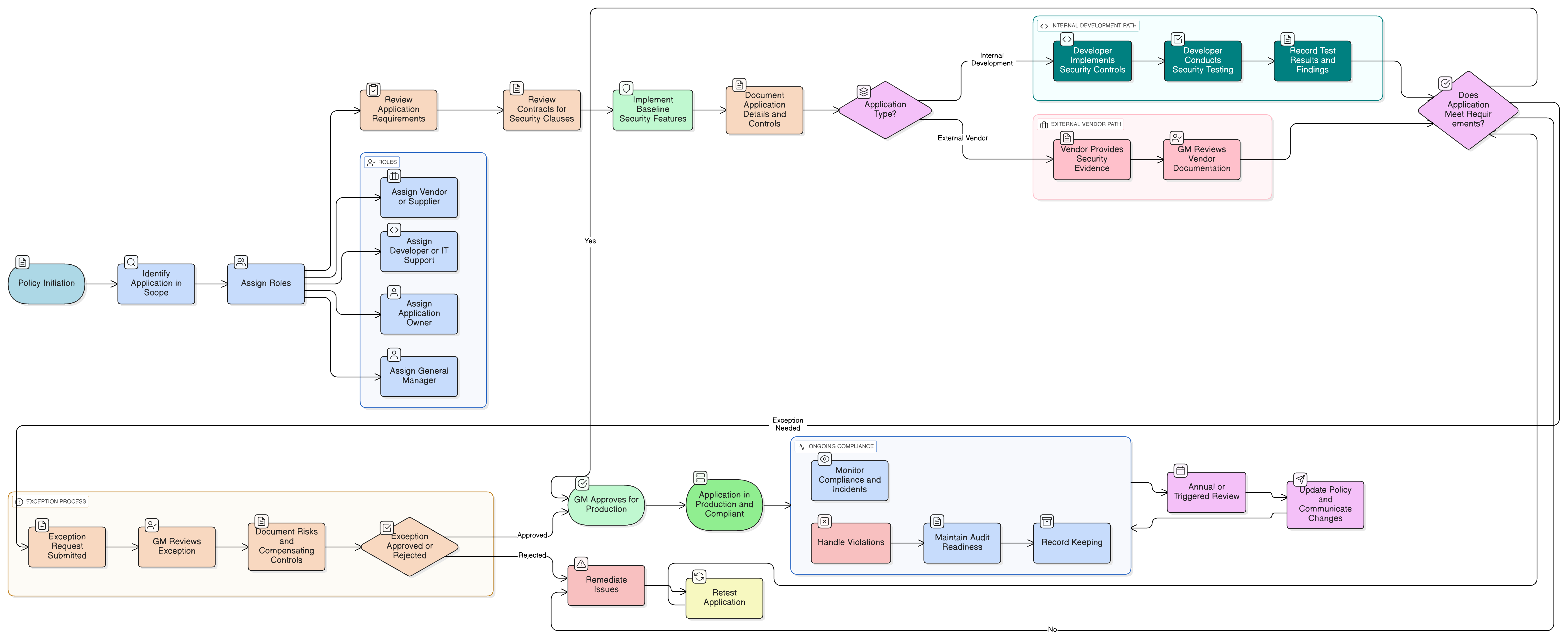

Irányelv-diagram

Kattintson a diagramra a teljes méret megtekintéséhez

Tartalom

Hatókör és szerepkörök (vezérigazgató, fejlesztők, beszállítók)

Kötelező alkalmazásbiztonsági kontrollok

Harmadik fél és felhőalkalmazások biztonsága

Tesztelési és validálási követelmények

Adatvédelem és adatkezelés eljárások

Kivételkezelés és kockázatkezelési folyamat

Keretrendszer-megfelelőség

🛡️ Támogatott szabványok és keretrendszerek

Ez a termék a következő megfelelőségi keretrendszerekhez igazodik, részletes záradék- és vezérlőleképezésekkel.

| Keretrendszer | Lefedett záradékok / Vezérlők |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 25

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Kapcsolódó irányelvek

Irányítási szerepkörök és felelősségek szabályzat – SME

Kijelöli a felelősséget az alkalmazások jóváhagyására, a szabályzat érvényesítésére és a beszállítók kezelésére.

Hozzáférés-vezérlési szabályzat – SME

Biztosítja, hogy az alkalmazáshozzáférés összhangban legyen a legkisebb jogosultság elvével, valamint a munkamenet nyomon követésének és rögzítésének alapelveivel.

Információbiztonsági tudatossági és képzési szabályzat – SME

Biztosítja, hogy a felhasználók és fejlesztők képzést kapjanak az alkalmazásokhoz kapcsolódó fenyegetések felismerésére és incidensbejelentésére.

Adatvédelem és adatvédelmi szabályzat – SME

Adatvédelmi intézkedéseket biztosít, amelyeket minden személyes információt kezelő alkalmazásnak érvényesítenie kell.

Adatmegőrzési szabályzat – SME

Szabályozza, hogy az alkalmazások által generált naplók, biztonsági mentések és bizalmas adatok hogyan kerüljenek megőrzésre, archiválásra és biztonságos megsemmisítésre.

Incidenskezelési szabályzat – SME

Ismerteti az alkalmazásokhoz kapcsolódó biztonsági események azonosításának, incidensbejelentésének és elszigetelésének lépéseit.

A Clarysec irányelveiről - Alkalmazásbiztonsági követelmények szabályzat – SME

Az általános biztonsági szabályzatok gyakran nagyvállalatokra készülnek, ezért a kisvállalkozások számára nehezen alkalmazható, összetett szabályokat és nem egyértelmű szerepköröket hagynak maguk után. Ez a szabályzat más. A KKV-szabályzatainkat eleve gyakorlati bevezetésre terveztük olyan szervezetekben, amelyek nem rendelkeznek dedikált biztonsági csapatokkal. A felelősségeket olyan szerepkörökhöz rendeljük, amelyek ténylegesen rendelkezésre állnak – például a vezérigazgatóhoz és az IT-szolgáltatóhoz –, nem pedig olyan specialisták „hadseregéhez”, akik nincsenek. Minden követelményt egyedi sorszámozású záradékokra bontunk (pl. 5.2.1, 5.2.2). Ez a szabályzatot egyértelmű, lépésről lépésre követhető ellenőrzőlistává alakítja, így könnyen bevezethető, auditálható és testreszabható anélkül, hogy teljes fejezeteket kellene újraírni.

Auditkész dokumentáció

Fenntartja a biztonsági tesztjelentéseket, a kivételkezelési feljegyzéseket és a beszállítói megerősítéseket az egyszerű megfelelőségi ellenőrzésekhez és auditokhoz.

Kikényszerített kivételkezelési folyamat

A biztonsági kontrollok alóli mentességekhez formális GM-jóváhagyás, kockázati felülvizsgálat és dokumentáció szükséges; nincsenek „csendes” hiányok.

Kritikus harmadik fél komponensek kontrollja

A nyílt forráskód és a bővítmények nyomon követettek, sérülékenységvizsgálatoknak alávetettek, és évente felülvizsgáltak. A nem javítható kockázatok azonnali eltávolítást vagy cserét igényelnek.

Gyakran ismételt kérdések

Vezetőknek, vezetők által

Ez az irányelv egy biztonsági vezető által készült, aki több mint 25 éves tapasztalattal rendelkezik ISMS keretrendszerek bevezetésében és auditálásában globális vállalatoknál. Nem csupán dokumentumként készült, hanem olyan védhető keretrendszerként, amely megfelel az auditorok vizsgálatának.

Az alábbi képesítésekkel rendelkező szakértő készítette:

Lefedettség és témák

🏢 Célterületek

🏷️ Témafedezet

Ez az irányelv 1 a 37-ből a teljes KKV-csomagban

Spóroljon 78%-otSzerezze be mind a 37 KKV-irányelvet €399-ért. ahelyett hogy egyenként €1 813-t fizetne.

Teljes KKV-csomag megtekintése →