Przegląd

Ta polityka reagowania na incydenty (P30) opisuje, jak MŚP mogą skutecznie wykrywać, zgłaszać incydenty i odzyskiwać po incydentach bezpieczeństwa informacji, określając role personelu, wymagania wobec stron trzecich oraz procedury gotowe do audytu.

Ukierunkowana na MŚP i zgodna z ISO/IEC 27001:2022

Zaprojektowana dla małych firm, z uproszczonymi rolami, aby spełnić wymagania ISO/IEC 27001:2022 dotyczące zarządzania incydentami.

Jasne obowiązki

Nadzór prowadzony przez dyrektora generalnego zapewnia terminowe zgłaszanie incydentów, powstrzymanie oraz wymagane powiadomienia.

Kompleksowe typy incydentów

Obejmuje złośliwe oprogramowanie, naruszenie ochrony danych, ataki phishingowe, awarie, utratę urządzeń oraz przypadkowe ujawnienia.

Świadomość i szkolenia personelu

Cały personel jest szkolony, aby rozpoznawać i zgłaszać incydenty bezpieczeństwa w ramach wdrażania oraz corocznego szkolenia przypominającego.

Prowadzenie zapisów gotowe do audytu

Dzienniki incydentów, przeglądy oraz dowody z audytu są utrzymywane w porządku na potrzeby audytów i kontroli zgodności.

Czytaj pełny przegląd

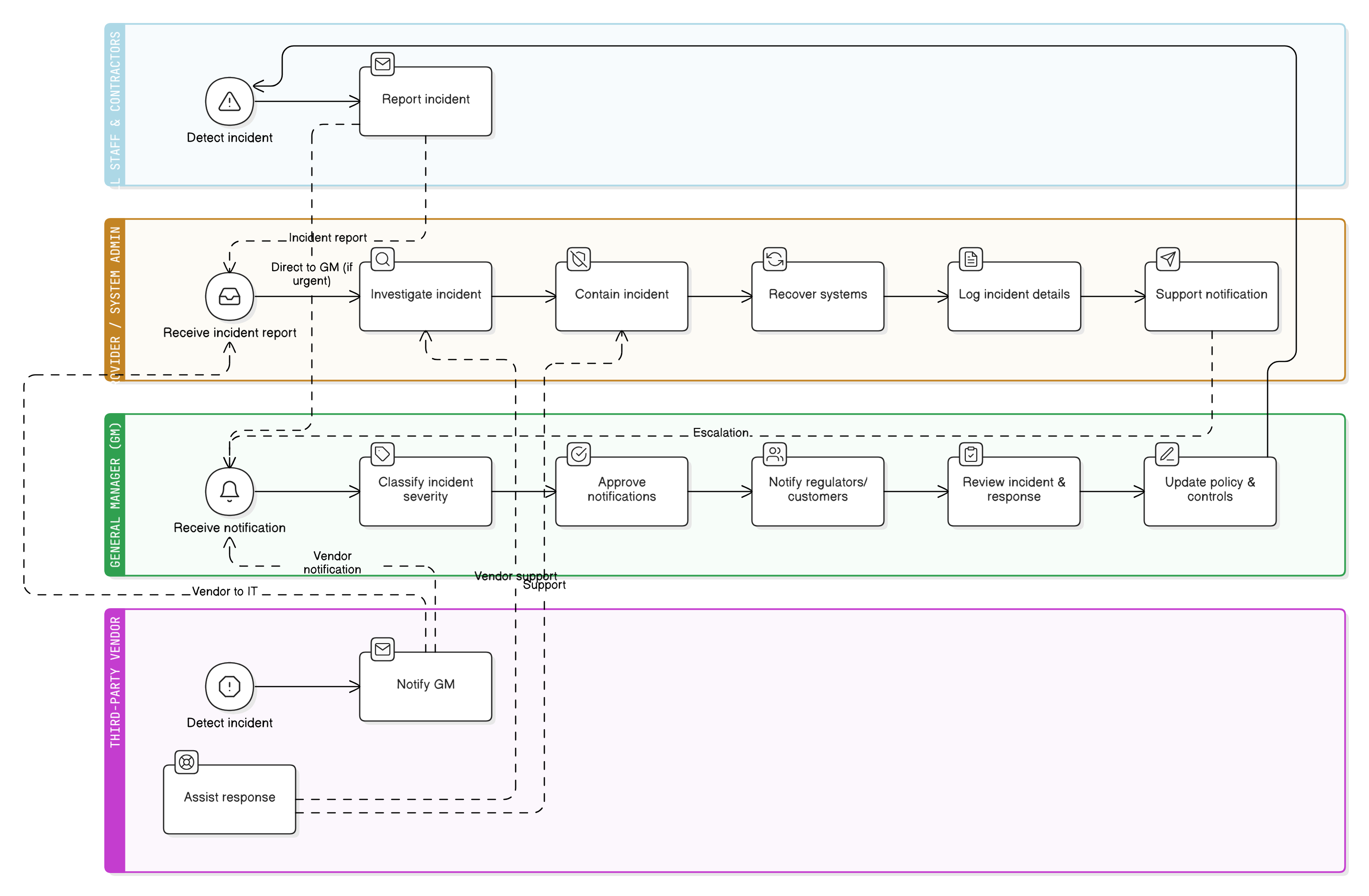

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Proces wykrywania i eskalacji incydentów

Role i odpowiedzialności dla MŚP

Zgłaszanie przez strony trzecie i dostawców

Wymagania dotyczące dziennika incydentów i prowadzenia zapisów

Zgodność, monitorowanie i egzekwowanie

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

Powiązane polityki

Polityka ról i odpowiedzialności w zakresie zarządzania – SME

Ustanawia struktury uprawnień i rozliczalność dla wykrywania, zgłaszania incydentów i eskalacji.

Polityka bezpieczeństwa informacji – SME

Określa ogólne oczekiwania dotyczące utrzymania poufności, integralności i dostępności podczas operacji, w tym obsługi incydentów.

Polityka kontroli dostępu – SME

Umożliwia natychmiastowe cofnięcie dostępu oraz cofnięcie uprawnień dostępu w trakcie działań reagowania na incydenty.

Polityka świadomości i szkoleń w zakresie bezpieczeństwa informacji – SME

Zapewnia, że wszyscy pracownicy potrafią identyfikować i skutecznie zgłaszać incydenty bezpieczeństwa.

Polityka ochrony danych i prywatności – SME

Wskazuje procedury prawnego powiadamiania o naruszeniach w ramach ochrony danych oraz wspiera zgodność regulacyjną podczas incydentów.

Polityka rejestrowania i monitorowania – SME

Zapewnia narzędzia i widoczność niezbędne do wykrywania, analizy oraz audytowania zdarzeń związanych z bezpieczeństwem.

Polityka gromadzenia dowodów i informatyki śledczej – SME

Wspiera dochodzenie oraz obronę prawną działań związanych z incydentami poprzez wskazanie właściwego postępowania z dowodami.

O politykach Clarysec - Polityka reagowania na incydenty – SME

Ogólne polityki bezpieczeństwa są często tworzone dla dużych korporacji, przez co małe firmy mają trudność z zastosowaniem złożonych zasad i niejednoznacznych ról. Ta polityka jest inna. Nasze polityki dla MŚP są projektowane od podstaw z myślą o praktycznym wdrożeniu w organizacjach bez dedykowanych zespołów ds. bezpieczeństwa informacji. Przypisujemy odpowiedzialności do ról, które faktycznie posiadasz, takich jak dyrektor generalny i Twój dostawca usług IT, a nie do armii specjalistów, których nie masz. Każde wymaganie jest rozbite na unikalnie ponumerowaną klauzulę (np. 5.2.1, 5.2.2). Dzięki temu polityka staje się jasną, krok po kroku listą kontrolną, co ułatwia wdrożenie, gotowość do audytu oraz dostosowanie bez przepisywania całych sekcji.

Szybka eskalacja incydentów

Incydenty muszą zostać zgłoszone i sklasyfikowane w ciągu 1 godziny, co umożliwia szybkie działania w celu minimalizacji szkód i ekspozycji regulacyjnej.

Zintegrowana obsługa stron trzecich

Zewnętrzni dostawcy są objęci tym samym pilnym procesem powiadamiania i reagowania na incydenty, co ogranicza ryzyko dostawcy.

Analiza przyczyn źródłowych i doskonalenie

Przegląd po incydencie wspiera bieżące aktualizacje polityki oraz działania korygujące, aby zapobiegać ponownemu wystąpieniu.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie MŚP

Oszczędź 78%Zdobądź wszystkie 37 polityk MŚP za €399, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet MŚP →