Panoramica

Questa politica stabilisce requisiti minimi e obbligatori di sicurezza per tutte le applicazioni software utilizzate dall’organizzazione, specificando controlli per autenticazione, cifratura, accesso e registrazione. È ottimizzata per ambienti PMI, attribuendo la responsabilità complessiva all’amministratore delegato e coprendo sia le applicazioni sviluppate internamente sia quelle fornite da fornitori, per raggiungere la conformità e ridurre i rischi di sicurezza.

Controlli di sicurezza completi

Impone controlli di base come autenticazione, cifratura e registrazione di audit per tutte le applicazioni, proteggendo i dati sensibili.

Semplicità adattata alle PMI

Pensata per piccole e medie imprese con ruoli semplificati, centralizzati dall’amministratore delegato, senza richiedere team IT dedicati.

Conformità di fornitori e cloud

Garantisce che il software di terze parti e i servizi cloud rispettino criteri minimi di sicurezza e siano vincolati contrattualmente ai requisiti.

Allineamento privacy e normativo

Supporta la conformità a GDPR, NIS2, DORA e ISO/IEC 27001 per la protezione fin dalla progettazione e per impostazione predefinita.

Leggi panoramica completa

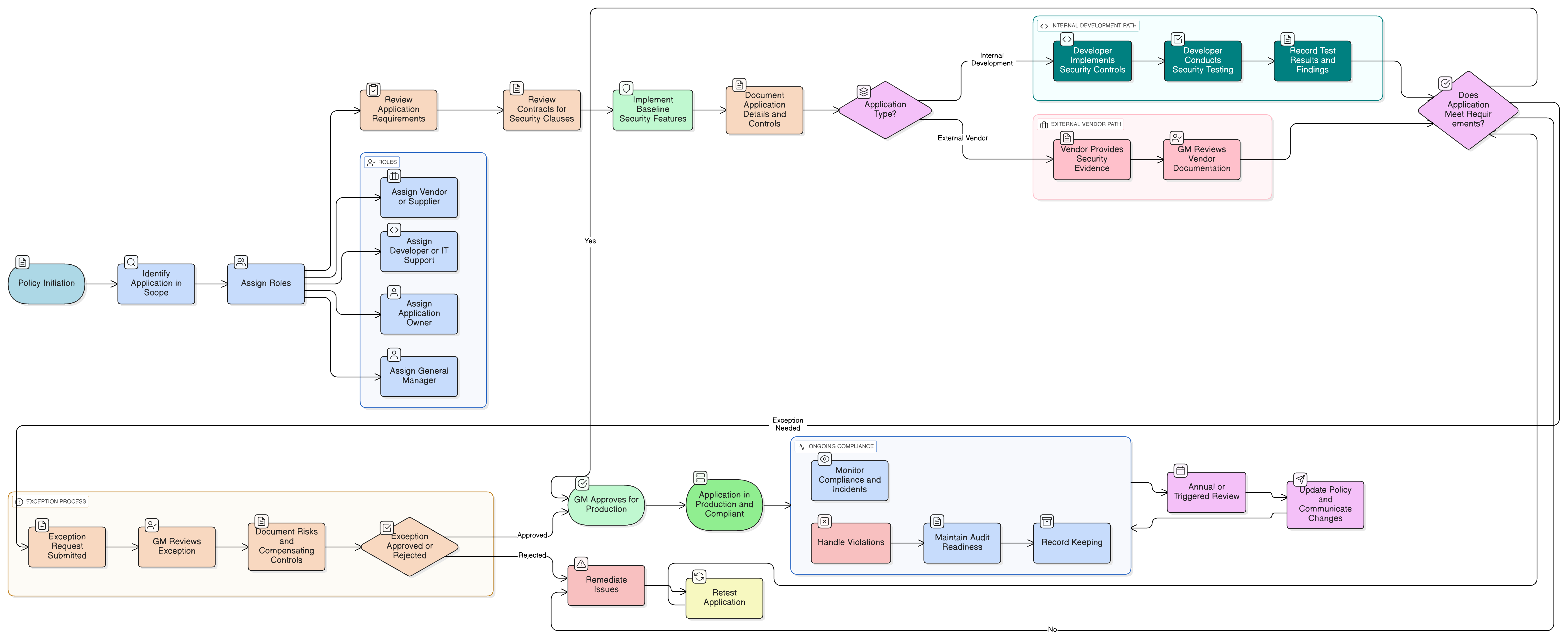

Diagramma della Policy

Fare clic sul diagramma per visualizzarlo a dimensione completa

Contenuto

Ambito e ruoli (amministratore delegato, sviluppatori, fornitori)

Controlli obbligatori di sicurezza delle applicazioni

Sicurezza delle applicazioni di terze parti e cloud

Requisiti di prove e convalida

Procedure di protezione dei dati e trattamento dei dati

Processo di gestione delle eccezioni e trattamento del rischio

Conformità ai framework

🛡️ Standard e framework supportati

Questo prodotto è allineato ai seguenti framework di conformità, con mappature dettagliate di clausole e controlli.

| Framework | Clausole / Controlli coperti |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 25

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Politiche correlate

Politica dei ruoli e delle responsabilità di governance - PMI

Assegna la responsabilità per approvare le applicazioni, applicare la politica e gestire i fornitori.

Politica di controllo degli accessi - PMI

Garantisce che l’accesso alle applicazioni sia allineato al principio del minimo privilegio e ai principi di controllo delle sessioni.

Politica di consapevolezza e formazione sulla sicurezza delle informazioni - PMI

Garantisce che utenti e sviluppatori siano formati nel riconoscere e segnalare minacce legate alle applicazioni.

Politica di protezione dei dati e privacy - PMI

Fornisce misure di protezione dei dati che devono essere applicate da qualsiasi applicazione che tratta informazioni personali.

Politica di conservazione e smaltimento dei dati - PMI

Disciplina come log, sistemi di backup e dati sensibili generati dalle applicazioni devono essere conservati, archiviati e distrutti in modo sicuro.

Politica di risposta agli incidenti - PMI

Definisce i passaggi per identificare, segnalare e contenere eventi di sicurezza legati alle applicazioni.

Informazioni sulle Policy Clarysec - Politica dei requisiti di sicurezza delle applicazioni - PMI

Le politiche di sicurezza generiche sono spesso costruite per grandi aziende, lasciando le piccole imprese in difficoltà nell’applicare regole complesse e ruoli non definiti. Questa politica è diversa. Le nostre politiche per PMI sono progettate da zero per un’implementazione pratica in organizzazioni senza team di sicurezza dedicati. Assegniamo responsabilità ai ruoli che avete realmente, come l’amministratore delegato e il vostro fornitore IT, non a un esercito di specialisti che non avete. Ogni requisito è suddiviso in una clausola con numerazione univoca (ad es. 5.2.1, 5.2.2). Questo trasforma la politica in una checklist chiara e passo passo, rendendola facile da implementare, sottoporre ad audit e personalizzare senza riscrivere intere sezioni.

Documentazione pronta per l’audit

Mantiene report dei test di sicurezza, registrazioni delle eccezioni e conferme dei fornitori per verifiche di conformità e audit.

Processo di eccezione applicato

Le deroghe ai controlli di sicurezza richiedono approvazione formale del GM, riesame del rischio e documentazione, senza lacune silenziose.

Controllo critico dei componenti di terze parti

Open source e plugin sono tracciati, sottoposti a scansioni di vulnerabilità e riesaminati annualmente. I rischi non patchabili richiedono rimozione o sostituzione tempestiva.

Domande frequenti

Creato per Leader, dai Leader

Questa policy è stata redatta da un leader della sicurezza con oltre 25 anni di esperienza nell’implementazione e nell’audit di framework ISMS per organizzazioni globali. È progettata non solo come documento, ma come un framework difendibile che resiste alla verifica degli auditor.

Redatto da un esperto in possesso di:

Copertura & Argomenti

🏢 Dipartimenti target

🏷️ Copertura tematica

Questa policy è 1 di 37 nel Pacchetto PMI completo

Risparmia il 78%Ottieni tutte le 37 policy PMI per €399, invece di €1.813 acquistandole singolarmente.

Vedi Pacchetto PMI completo →