Aperçu

Cette politique définit des exigences de sécurité minimales et obligatoires pour toutes les applications logicielles utilisées par l’organisation, en précisant des contrôles pour l’authentification, le chiffrement, le contrôle d'accès et la journalisation. Elle est rationalisée pour les environnements PME, en plaçant la responsabilité globale sous le Directeur général et en couvrant à la fois les applications développées en interne et celles fournies par des fournisseurs, afin d’atteindre la conformité et de réduire les risques de sécurité.

Contrôles de sécurité complets

Impose des contrôles de base tels que l’authentification, le chiffrement et la journalisation d’audit pour toutes les applications, afin de protéger les données sensibles.

Simplicité adaptée aux PME

Adaptée aux petites et moyennes entreprises avec des rôles simplifiés, centralisés par le Directeur général, sans exiger d’équipes informatiques dédiées.

Conformité des fournisseurs et du cloud

Garantit que les logiciels tiers et les services d’informatique en nuage respectent des critères de sécurité minimaux et sont contractuellement tenus de satisfaire aux exigences.

Alignement sur la protection des données et la réglementation

Soutient la conformité au RGPD, à NIS2, à DORA et à ISO/IEC 27001 pour une protection dès la conception et par défaut.

Lire l'aperçu complet

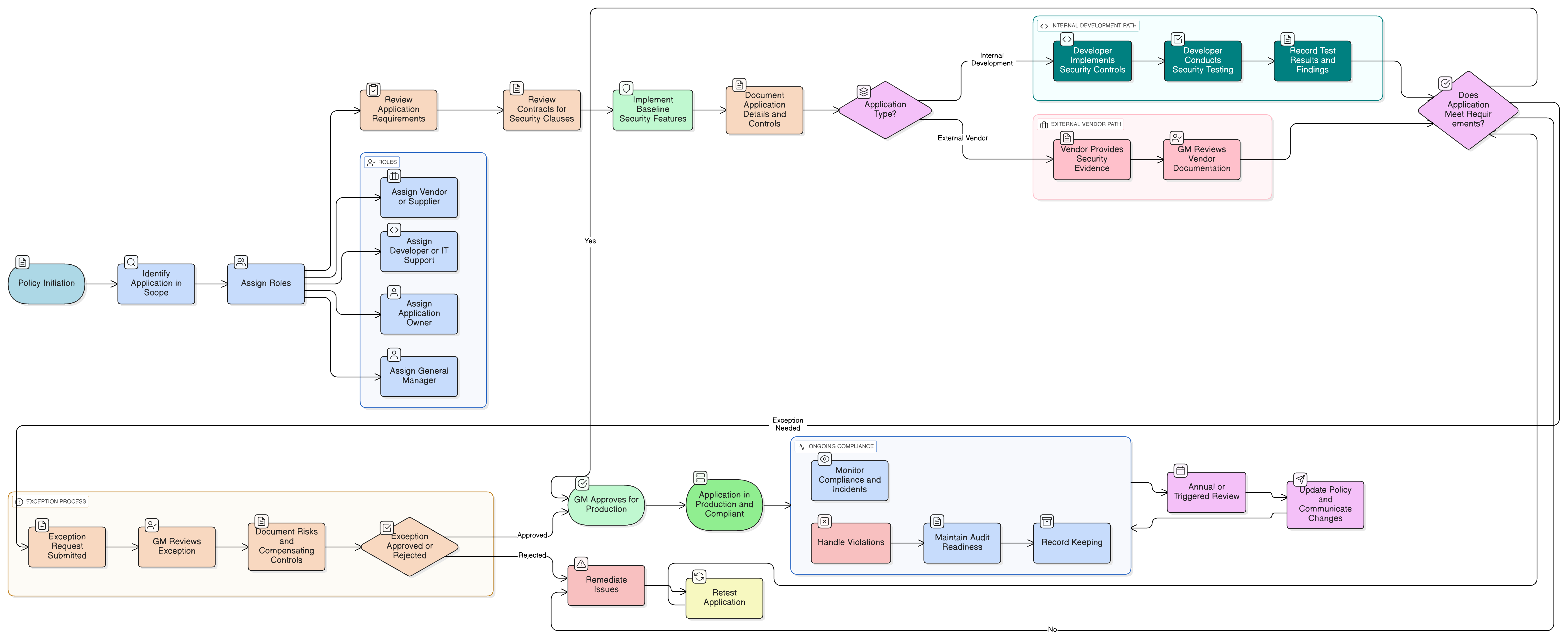

Diagramme de la politique

Cliquez sur le diagramme pour l’afficher en taille complète

Contenu

Champ d’application et rôles (Directeur général, Développeurs, fournisseurs)

Contrôles de sécurité des applications obligatoires

Sécurité des applications de tiers et du cloud

Exigences de tests et validation

Procédures de protection des données et de traitement des données

Processus de gestion des exceptions et de traitement des risques

Conformité aux frameworks

🛡️ Normes et frameworks pris en charge

Ce produit est aligné sur les frameworks de conformité suivants, avec des mappages détaillés de clauses et de contrôles.

| Framework | Clauses / Contrôles couverts |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 25

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Politiques associées

Politique des rôles et responsabilités de gouvernance - PME

Attribue la responsabilité de l’approbation des applications, de la mise en application de la politique et de la gestion des fournisseurs.

Politique de contrôle d’accès - PME

Garantit que l’accès aux applications est aligné sur le principe du moindre privilège et les principes de contrôle de session.

Politique de sensibilisation et de formation à la sécurité de l’information - PME

Garantit que les utilisateurs et les développeurs sont formés à reconnaître et à notifier les menaces liées aux applications.

Politique de protection des données et de confidentialité - PME

Fournit des mesures de protection des données qui doivent être appliquées par toute application traitant des données à caractère personnel.

Politique de conservation et d’élimination des données - PME

Régit la manière dont les journaux, systèmes de sauvegarde et données sensibles générés par les applications doivent être conservés, archivés et détruits de manière sécurisée.

Politique de réponse aux incidents (P30) - PME

Décrit les étapes d’identification, de notification et de confinement des événements de sécurité liés aux applications.

À propos des politiques Clarysec - Politique d’exigences de sécurité des applications - PME

Les politiques de sécurité génériques sont souvent conçues pour les grandes entreprises, laissant les petites entreprises en difficulté pour appliquer des règles complexes et des rôles non définis. Cette politique est différente. Nos politiques PME sont conçues dès le départ pour une mise en œuvre pratique dans des organisations sans équipes de sécurité dédiées. Nous attribuons les responsabilités aux rôles que vous avez réellement, comme le Directeur général et votre prestataire informatique, et non à une armée de spécialistes que vous n’avez pas. Chaque exigence est décomposée en une clause numérotée de manière unique (par ex., 5.2.1, 5.2.2). Cela transforme la politique en une liste de contrôle claire, étape par étape, facilitant la mise en œuvre, l’audit et la personnalisation sans réécrire des sections entières.

Documentation prête pour l’audit

Conserve les rapports de tests de sécurité, les enregistrements d’exceptions et les confirmations des fournisseurs pour faciliter les contrôles de conformité et les audits.

Processus d’exception appliqué

Les dérogations aux contrôles de sécurité exigent une approbation formelle du DG, une revue des risques et une documentation, sans lacunes implicites.

Contrôle critique des composants tiers

Les composants open source et les plugins sont suivis, soumis à des scans de vulnérabilités et revus annuellement. Les risques non corrigeables exigent un retrait ou un remplacement rapide.

Foire aux questions

Conçu pour les dirigeants, par des dirigeants

Cette politique a été rédigée par un responsable de la sécurité disposant de plus de 25 ans d’expérience dans le déploiement et l’audit de cadres ISMS pour des entreprises mondiales. Elle est conçue non seulement comme un document, mais comme un cadre défendable résistant à l’examen des auditeurs.

Rédigé par un expert titulaire de :

Couverture & Sujets

🏢 Départements cibles

🏷️ Couverture thématique

Cette politique est 1 sur 37 dans le Pack PME complet

Économisez 78%Obtenez les 37 politiques PME pour €399, au lieu de €1 813 à l'unité.

Voir le Pack PME complet →