Επισκόπηση

Η παρούσα πολιτική καθορίζει ελάχιστες, υποχρεωτικές απαιτήσεις ασφάλειας για όλες τις εφαρμογές λογισμικού που χρησιμοποιεί ο οργανισμός, προσδιορίζοντας ελέγχους για αυθεντικοποίηση, κρυπτογράφηση, πρόσβαση και καταγραφή ελέγχου. Είναι εξορθολογισμένη για περιβάλλοντα ΜΜΕ, αναθέτοντας τη συνολική ευθύνη στον Γενικό Διευθυντή και καλύπτοντας τόσο εφαρμογές που αναπτύσσονται εσωτερικά όσο και εφαρμογές που παρέχονται από προμηθευτές, ώστε να επιτυγχάνεται συμμόρφωση και να μειώνονται οι κίνδυνοι ασφάλειας.

Ολοκληρωμένοι έλεγχοι ασφάλειας

Επιβάλλει βασικούς ελέγχους όπως αυθεντικοποίηση, κρυπτογράφηση και καταγραφή ελέγχου για όλες τις εφαρμογές, προστατεύοντας ευαίσθητα δεδομένα.

Απλότητα προσαρμοσμένη για ΜΜΕ

Προσαρμοσμένη για μικρές και μεσαίες επιχειρήσεις με απλοποιημένους ρόλους, με κεντρική ευθύνη στον Γενικό Διευθυντή, χωρίς να απαιτούνται ειδικές ομάδες Πληροφορικής και Ασφάλειας.

Συμμόρφωση προμηθευτών και υπολογιστικού νέφους

Διασφαλίζει ότι λογισμικό τρίτων και υπηρεσίες υπολογιστικού νέφους πληρούν ελάχιστα κριτήρια ασφάλειας και δεσμεύονται συμβατικά στις απαιτήσεις.

Ευθυγράμμιση ιδιωτικότητας και κανονιστικών απαιτήσεων

Υποστηρίζει συμμόρφωση με GDPR, NIS2, DORA και ISO/IEC 27001 για προστασία εκ σχεδιασμού και εξ ορισμού.

Διαβάστε πλήρη επισκόπηση

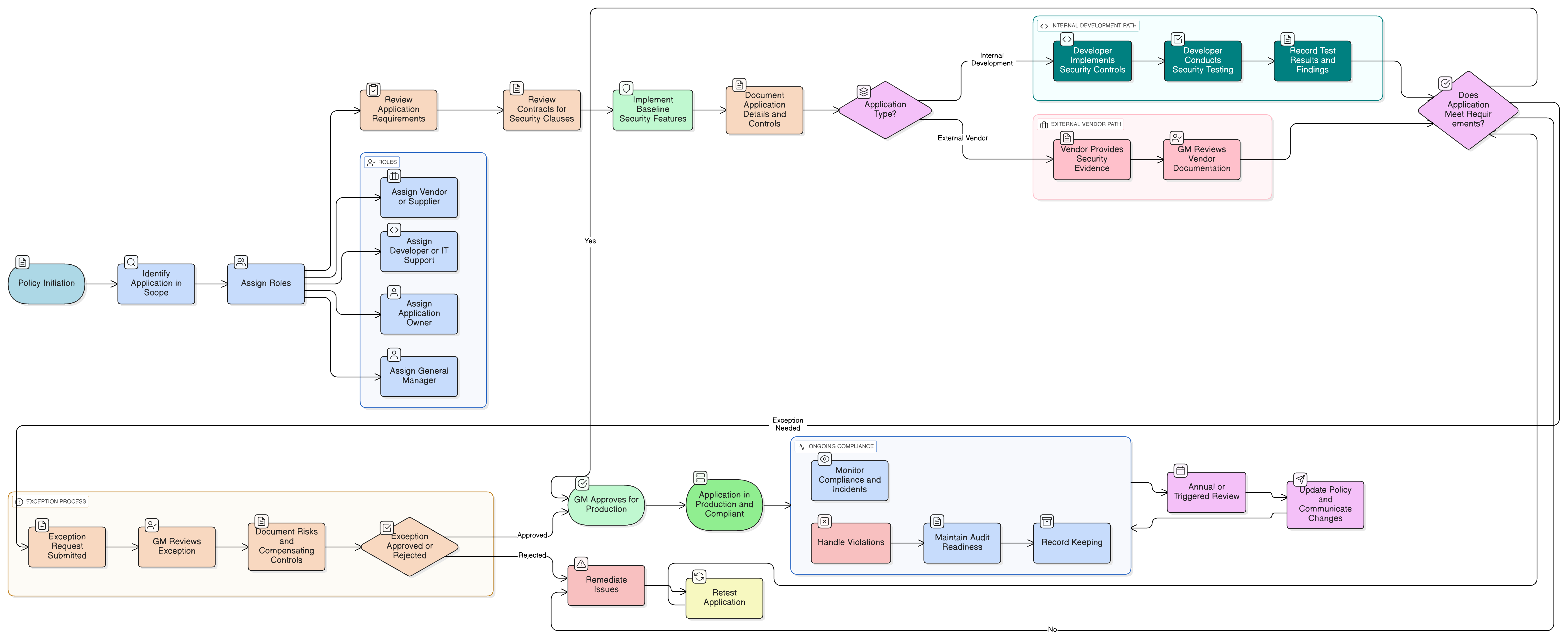

Διάγραμμα Πολιτικής

Κάντε κλικ στο διάγραμμα για προβολή σε πλήρες μέγεθος

Περιεχόμενα

Πεδίο εφαρμογής και ρόλοι (Γενικός Διευθυντής, Προγραμματιστές, Προμηθευτές)

Υποχρεωτικοί έλεγχοι ασφάλειας εφαρμογών

Ασφάλεια εφαρμογών τρίτων και υπολογιστικού νέφους

Απαιτήσεις δοκιμών και επικύρωσης

Διαδικασίες ιδιωτικότητας δεδομένων και χειρισμός δεδομένων

Διαδικασία διαχείρισης εξαιρέσεων και αντιμετώπισης κινδύνου

Συμμόρφωση με πλαίσιο

🛡️ Υποστηριζόμενα πρότυπα & πλαίσια

Αυτό το προϊόν είναι ευθυγραμμισμένο με τα ακόλουθα πλαίσια συμμόρφωσης, με λεπτομερείς αντιστοιχίσεις ρητρών και ελέγχων.

| Πλαίσιο | Καλυπτόμενες ρήτρες / Έλεγχοι |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 25

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Σχετικές πολιτικές

Πολιτική Ρόλων και Αρμοδιοτήτων Διακυβέρνησης - ΜΜΕ

Αναθέτει ευθύνη για την έγκριση εφαρμογών, την επιβολή της πολιτικής και τη διαχείριση προμηθευτών.

Πολιτική Ελέγχου Πρόσβασης - ΜΜΕ

Διασφαλίζει ότι η πρόσβαση στις εφαρμογές ευθυγραμμίζεται με την αρχή των ελαχίστων προνομίων και τις αρχές ελέγχου συνεδρίας.

Πολιτική Ευαισθητοποίησης και Εκπαίδευσης για την Ασφάλεια Πληροφοριών - ΜΜΕ

Διασφαλίζει ότι οι χρήστες και οι Προγραμματιστές εκπαιδεύονται στην αναγνώριση και αναφορά περιστατικών που σχετίζονται με απειλές εφαρμογών.

Πολιτική Προστασίας Δεδομένων και Ιδιωτικότητας - ΜΜΕ

Παρέχει μέτρα ιδιωτικότητας δεδομένων που πρέπει να επιβάλλονται από κάθε εφαρμογή που επεξεργάζεται προσωπικές πληροφορίες.

Πολιτική Διατήρησης Δεδομένων και Διάθεσης - ΜΜΕ

Διέπει τον τρόπο με τον οποίο τα αρχεία καταγραφής, τα συστήματα αντιγράφων ασφαλείας και τα ευαίσθητα δεδομένα που παράγονται από εφαρμογές πρέπει να διατηρούνται, να αρχειοθετούνται και να καταστρέφονται με ασφάλεια.

Πολιτική Αντιμετώπισης Περιστατικών - ΜΜΕ

Περιγράφει τα βήματα για την αναγνώριση, την αναφορά περιστατικών και τον περιορισμό συμβάντων ασφάλειας που σχετίζονται με εφαρμογές.

Σχετικά με τις Πολιτικές της Clarysec - Πολιτική Απαιτήσεων Ασφάλειας Εφαρμογών - ΜΜΕ

Οι γενικές πολιτικές ασφάλειας συχνά έχουν σχεδιαστεί για μεγάλες εταιρείες, αφήνοντας τις μικρές επιχειρήσεις να δυσκολεύονται να εφαρμόσουν σύνθετους κανόνες και ασαφείς ρόλους. Αυτή η πολιτική είναι διαφορετική. Οι πολιτικές μας για ΜΜΕ έχουν σχεδιαστεί εξαρχής για πρακτική υλοποίηση σε οργανισμούς χωρίς ειδικές ομάδες ασφάλειας. Αναθέτουμε αρμοδιότητες στους ρόλους που πραγματικά διαθέτετε, όπως ο Γενικός Διευθυντής και ο Πάροχος ΤΠ σας, όχι σε έναν στρατό ειδικών που δεν έχετε. Κάθε απαίτηση αναλύεται σε ρήτρα με μοναδική αρίθμηση (π.χ. 5.2.1, 5.2.2). Αυτό μετατρέπει την πολιτική σε μια σαφή, βήμα-βήμα λίστα ελέγχου, διευκολύνοντας την υλοποίηση, τον έλεγχο και την προσαρμογή χωρίς να απαιτείται επανεγγραφή ολόκληρων ενοτήτων.

Τεκμηρίωση έτοιμη για έλεγχο

Διατηρεί αποτελέσματα δοκιμών ασφάλειας, αρχεία εξαιρέσεων και επιβεβαιώσεις προμηθευτών για εύκολους ελέγχους συμμόρφωσης και ελέγχους.

Επιβαλλόμενη διαδικασία εξαιρέσεων

Οι παρεκκλίσεις από τους ελέγχους ασφάλειας απαιτούν επίσημη έγκριση GM, ανασκόπηση βάσει κινδύνου και τεκμηρίωση, χωρίς σιωπηρά κενά.

Έλεγχος κρίσιμων στοιχείων τρίτων

Το λογισμικό ανοικτού κώδικα και τα πρόσθετα καταγράφονται, υποβάλλονται σε σαρώσεις ευπαθειών και ανασκοπούνται ετησίως. Κίνδυνοι που δεν μπορούν να επιδιορθωθούν απαιτούν άμεση αφαίρεση ή αντικατάσταση.

Συχνές ερωτήσεις

Σχεδιασμένο για Ηγέτες, από Ηγέτες

Η παρούσα πολιτική έχει συνταχθεί από ηγετικό στέλεχος ασφάλειας με περισσότερα από 25 έτη εμπειρίας στην υλοποίηση και τον έλεγχο πλαισίων ISMS σε παγκόσμιους οργανισμούς. Δεν έχει σχεδιαστεί απλώς ως έγγραφο, αλλά ως ένα τεκμηριωμένο πλαίσιο που αντέχει στον έλεγχο των ελεγκτών.

Συντάχθηκε από ειδικό που κατέχει:

Κάλυψη & Θέματα

🏢 Τμήματα-στόχοι

🏷️ Θεματική κάλυψη

Αυτή η πολιτική είναι 1 από 37 στο πλήρες Πακέτο ΜΜΕ

Εξοικονομήστε 78%Αποκτήστε όλες τις 37 πολιτικές ΜΜΕ για €399, αντί για €1.813 αγοράζοντας ξεχωριστά.

Δείτε το πλήρες Πακέτο ΜΜΕ →