Преглед

Политиката за контрол на достъпа определя задължителни принципи и контроли за ограничаване и управление на достъпа до системи, съоръжения и данни въз основа на бизнес роли и регулаторни изисквания. Тя установява процеси за предоставяне, преглед и отнемане на достъп, като гарантира, че само оторизирани потребители имат разрешения, съгласувани с техните отговорности и нужди по длъжност.

Силни контроли за достъп, базирани на роли

Прилага принципа на най-малките привилегии, принципа на необходимостта да се знае и разделение на задълженията, за да защити системите и данните.

Интегриран жизнен цикъл на идентичността

Координира предоставяне на достъп, отнемане на достъп и актуализации с Човешки ресурси (ЧР) и технически работни потоци.

Регулаторно съгласуване

Създадена, за да отговаря на стандартите ISO/IEC 27001, NIST SP 800-53, GDPR, NIS2, DORA и COBIT.

Автоматизирани прегледи на правата за достъп

Изисква основани на одиторски доказателства тримесечни прегледи на правата за достъп за правата за достъп на потребителите и управление на привилегирован достъп.

Всеобхватен обхват

Прилага се за всички потребители, системи и хибридни среди, включително използване на лични устройства (BYOD) и достъп на трети страни.

Прочетете пълния преглед

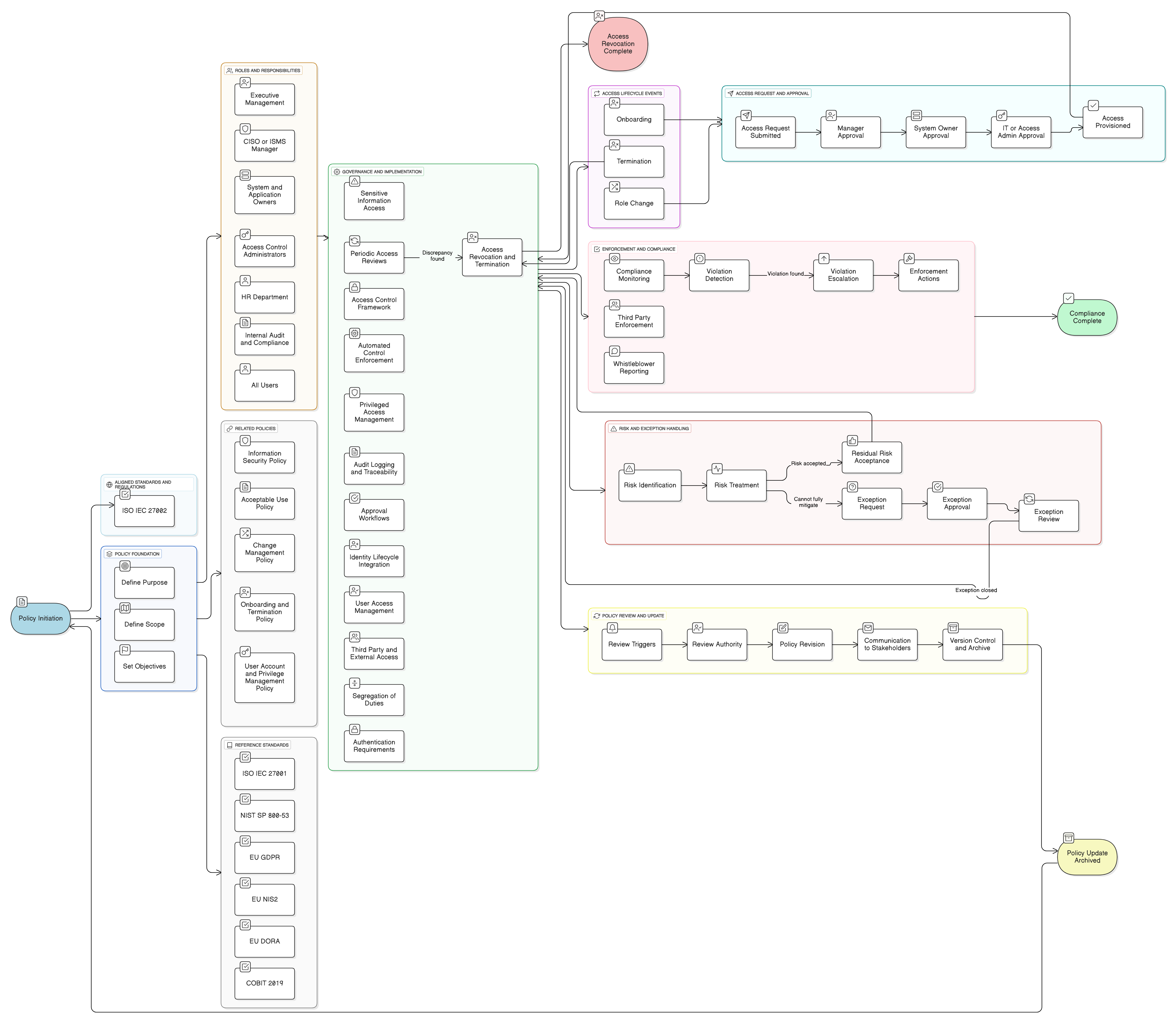

Диаграма на политиката

Кликнете върху диаграмата, за да я видите в пълен размер

Съдържание

Обхват и правила за ангажиране

Работни потоци за одобрение и отнемане на достъп

Управление на привилегирован достъп

Интеграция на жизнения цикъл на идентичността

Тестване на трети страни и доставчици

Периодични прегледи на правата за достъп

Съответствие с рамката

🛡️ Поддържани стандарти и рамки

Този продукт е съобразен със следните рамки за съответствие, с подробно съпоставяне на клаузи и контроли.

| Рамка | Обхванати клаузи / Контроли |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

5(1)(f)32(1)(b)Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Свързани политики

Политика за информационна сигурност

Определя ангажимента на организацията към сигурността и очакванията на високо ниво за контрола на достъпа.

Политика за допустимо използване

Определя поведенчески условия за достъп и отчетност на потребителите за отговорно използване на системите.

Политика за управление на промените

Управлява как промените в конфигурациите за достъп, ролите или структурите на групите трябва да бъдат внедрявани и тествани сигурно.

Политика за въвеждане в работата и прекратяване на правоотношенията

Задейства предоставянето и отнемането на достъп до права за достъп в съответствие със събития от жизнения цикъл на потребителя.

Политика за управление на потребителски акаунти и привилегии

Операционализира контроли на ниво акаунт и допълва тази политика с насоки за техническо прилагане на достъпа.

Относно политиките на Clarysec - Политика за контрол на достъпа

Ефективното управление на сигурността изисква повече от думи; то изисква яснота, отчетност и структура, която се мащабира с организацията. Общите шаблони често се провалят, като създават неяснота с дълги параграфи и недефинирани роли. Тази политика е проектирана да бъде оперативният гръбнак на вашата програма за сигурност. Ние възлагаме отговорности на конкретните роли, срещани в съвременното предприятие, включително директор по информационна сигурност (CISO), екипи по ИТ и сигурност и съответните комитети, като гарантираме ясна отчетност. Всяко изискване е уникално номерирана клауза (напр. 5.1.1, 5.1.2). Тази атомарна структура прави политиката лесна за внедряване, за одит спрямо конкретни контроли и за безопасно адаптиране без засягане на целостта на документа, като я превръща от статичен документ в динамична, приложима рамка.

Автоматизирано прилагане и предупреждения

Интегрира автоматизирано предоставяне на достъп и автоматични предупреждения при неуспешно отнемане на достъп, осиротели акаунти и нарушения на контрола на достъпа.

Подробно проследяване на изключенията

Изисква обосновка, одобрение и периодичен преглед за всички изключения от контрола на достъпа, като минимизира неконтролираните рискове.

Безпроблемна сигурност за трети страни

Изисква договорно прилаган, времево ограничен достъп и мониторинг за външни доставчици и партньори.

Често задавани въпроси

Създадено за лидери, от лидери

Тази политика е разработена от ръководител по сигурността с над 25 години опит в внедряването и одитирането на ISMS рамки в глобални организации. Тя е създадена не само като документ, а като защитима рамка, която издържа на одиторски преглед.

Разработено от експерт със следните квалификации:

Обхват и теми

🏢 Целеви отдели

🏷️ Тематично покритие

Тази политика е 1 от 37 в пълния пакет Enterprise

Спестете 67%Вземете всичките 37 политики Enterprise за €599, вместо €1 813 при индивидуален покупка.

Вижте пълния пакет Enterprise →