Pregled

Politika kontrole pristupa definira obvezna načela i kontrole za ograničavanje i upravljanje pristupom sustavima, objektima i podacima na temelju poslovnih uloga i regulatornih zahtjeva. Uspostavlja procese za dodjelu, pregled i opoziv pristupa, osiguravajući da samo ovlašteni korisnici imaju prava pristupa usklađena sa svojim odgovornostima i potrebama radnog mjesta.

Snažne kontrole pristupa na temelju uloga (RBAC)

Provodi načelo najmanjih privilegija, načelo nužnog poznavanja i razdvajanje dužnosti (SoD) radi zaštite sustava i podataka.

Integracija životnog ciklusa identiteta

Koordinira dodjelu pristupa, opoziv pristupa i ažuriranja s procesima ljudskih resursa (HR) i tehničkim radnim tokovima.

Usklađenost s propisima

Izrađeno za ispunjavanje standarda ISO/IEC 27001, NIST SP 800-53, GDPR, NIS2, DORA i COBIT.

Automatizirani pregledi pristupa

Zahtijeva tromjesečne preglede temeljene na revizijskim dokazima za prava korisnika i povlašteni pristup.

Sveobuhvatan opseg

Primjenjuje se na sve korisnike, sustave i hibridna okruženja, uključujući korištenje vlastitih uređaja (BYOD) i pristup trećih strana.

Pročitaj cijeli pregled

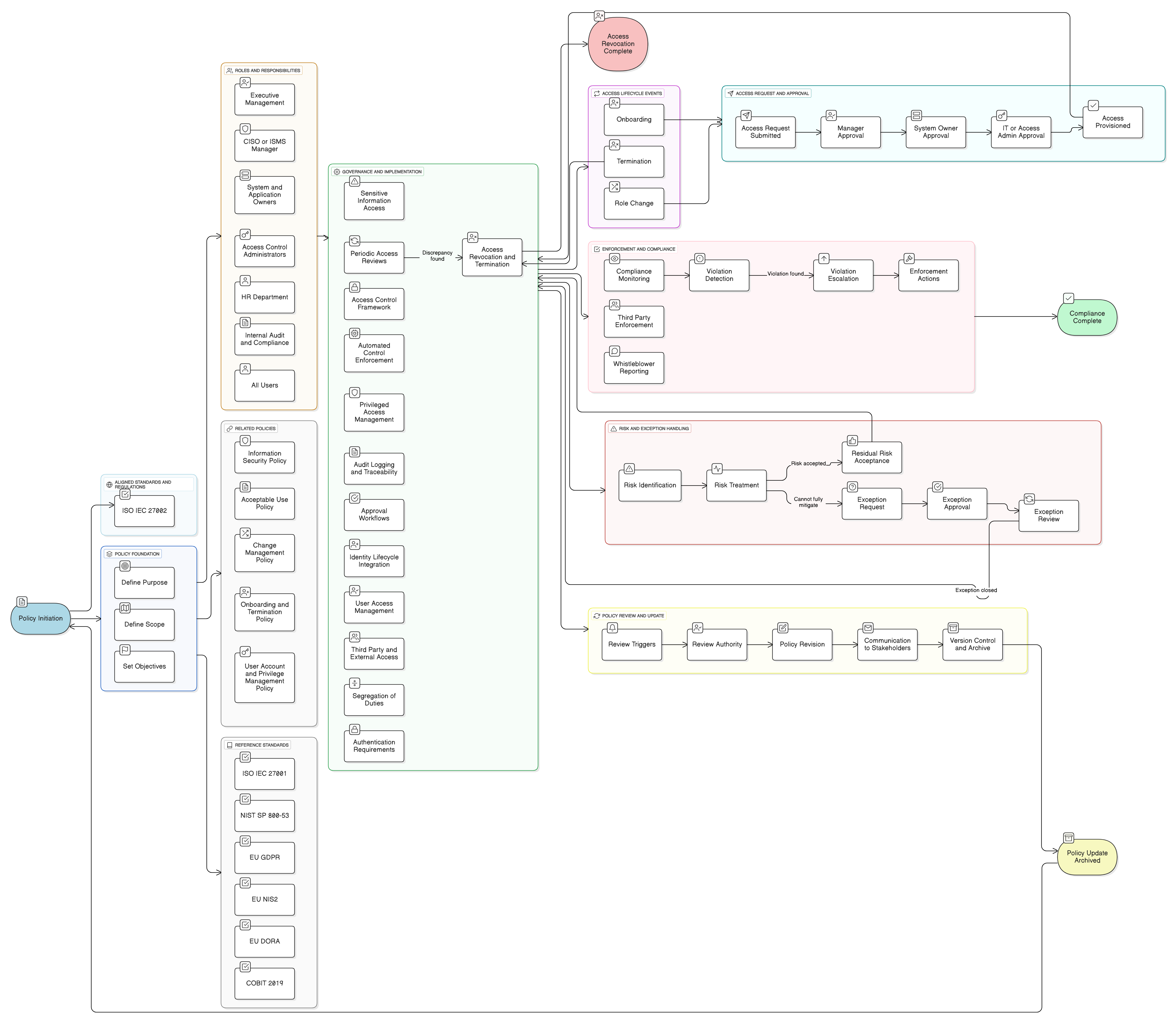

Dijagram politike

Kliknite na dijagram za prikaz u punoj veličini

Sadržaj

Opseg i pravila angažmana

Radni tokovi odobravanja i opoziva

Upravljanje privilegiranim pristupom (PAM)

Integracija životnog ciklusa identiteta

Testiranje trećih strana i dobavljača

Periodične revizije pristupa

Usklađenost s okvirom

🛡️ Podržani standardi i okviri

Ovaj je proizvod usklađen sa sljedećim okvirima usklađenosti s detaljnim mapiranjem klauzula i kontrola.

| Okvir | Pokrivene klauzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

5(1)(f)32(1)(b)Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Povezane politike

Politika informacijske sigurnosti

Definira sigurnosnu predanost organizacije i očekivanja kontrole pristupa na visokoj razini.

Politika prihvatljive uporabe

Postavlja uvjete ponašanja za pristup i odgovornost korisnika za odgovorno korištenje sustava.

Politika upravljanja promjenama

Upravlja načinom na koji se promjene konfiguracija kontrole pristupa, uloga ili struktura grupa moraju sigurno implementirati i testirati.

Politika uvođenja u posao i prestanka radnog odnosa

Pokreće dodjelu pristupnih prava i ukidanje pristupnih prava u skladu s događajima životnog ciklusa korisnika.

Politika upravljanja korisničkim računima i privilegijama

Operacionalizira kontrole na razini računa i nadopunjuje ovu politiku smjernicama za tehničku provedbu pristupa.

O Clarysec politikama - Politika kontrole pristupa

Učinkovito upravljanje sigurnošću zahtijeva više od samih riječi; zahtijeva jasnoću, odgovornost i strukturu koja se može skalirati s vašom organizacijom. Generički predlošci često ne uspijevaju, stvarajući nejasnoće kroz duge odlomke i nedefinirane uloge. Ova politika je osmišljena kao operativna okosnica vašeg sigurnosnog programa. Dodjeljujemo odgovornosti specifičnim ulogama prisutnima u modernom poduzeću, uključujući glavnog službenika za informacijsku sigurnost (CISO), IT i sigurnosne timove te relevantne odbore, osiguravajući jasnu odgovornost. Svaki zahtjev je jedinstveno numerirana odredba (npr. 5.1.1, 5.1.2). Ova atomska struktura čini politiku jednostavnom za implementaciju, reviziju prema specifičnim kontrolama i sigurno prilagođavanje bez utjecaja na cjelovitost dokumenta, pretvarajući je iz statičnog dokumenta u dinamičan, provediv okvir.

Automatizirana provedba i automatizirana upozorenja

Integrira automatiziranu dodjelu pristupa i automatizirana upozorenja za neuspjelo ukidanje pristupnih prava, napuštene korisničke račune i kršenja kontrole pristupa.

Detaljno praćenje iznimaka

Zahtijeva obrazloženje, odobrenje i periodični pregled za sve iznimke kontrole pristupa, uz minimiziranje nekontroliranih rizika.

Neometana sigurnost trećih strana

Nalaže ugovorno provediv, vremenski ograničen pristup i praćen pristup za vanjske dobavljače i partnere.

Često postavljana pitanja

Izrađeno za lidere, od lidera

Ovu politiku izradio je sigurnosni lider s više od 25 godina iskustva u implementaciji i auditiranju ISMS okvira u globalnim organizacijama. Osmišljena je ne samo kao dokument, već kao obrambeni okvir koji izdržava revizorski nadzor.

Izradio stručnjak s sljedećim kvalifikacijama:

Pokrivenost i teme

🏢 Ciljni odjeli

🏷️ Tematska pokrivenost

Ova politika je 1 od 37 u potpunom Enterprise paketu

Uštedite 67%Nabavite svih 37 Enterprise politika za €599, umjesto €1.813 pojedinačno.

Pogledaj potpuni Enterprise paket →