Prehľad

Politika riadenia prístupu definuje povinné zásady a kontrolné opatrenia na obmedzovanie a riadenie prístupu k systémom, priestorom a údajom na základe obchodných rolí a regulačných požiadaviek. Zavádza procesy na prideľovanie, revíziu prístupových práv a zrušenie prístupových oprávnení, čím zabezpečuje, že prístupové oprávnenia majú iba oprávnení používatelia v súlade so svojimi zodpovednosťami a pracovnými potrebami.

Silné riadenie prístupu na základe rolí (RBAC)

Zavádza zásadu minimálnych oprávnení, zásadu potreby vedieť a oddelenie povinností (SoD) na ochranu systémov a údajov.

Integrované riadenie životného cyklu identít

Koordinuje zriaďovanie prístupu, zrušenie prístupových oprávnení a aktualizácie s procesmi ľudských zdrojov (HR) a technickými pracovnými postupmi.

Zosúladenie s predpismi

Vytvorené na splnenie noriem ISO/IEC 27001, NIST SP 800-53, GDPR, NIS2, DORA a COBIT.

Automatizovaná revízia prístupových práv

Vyžaduje štvrťročné revízie prístupových práv založené na auditných dôkazoch pre prístupové práva používateľov a privilegované účty.

Komplexný rozsah

Vzťahuje sa na všetkých používateľov, systémy a hybridné prostredia vrátane používania vlastných zariadení (BYOD) a prístupu tretích strán.

Čítať celý prehľad

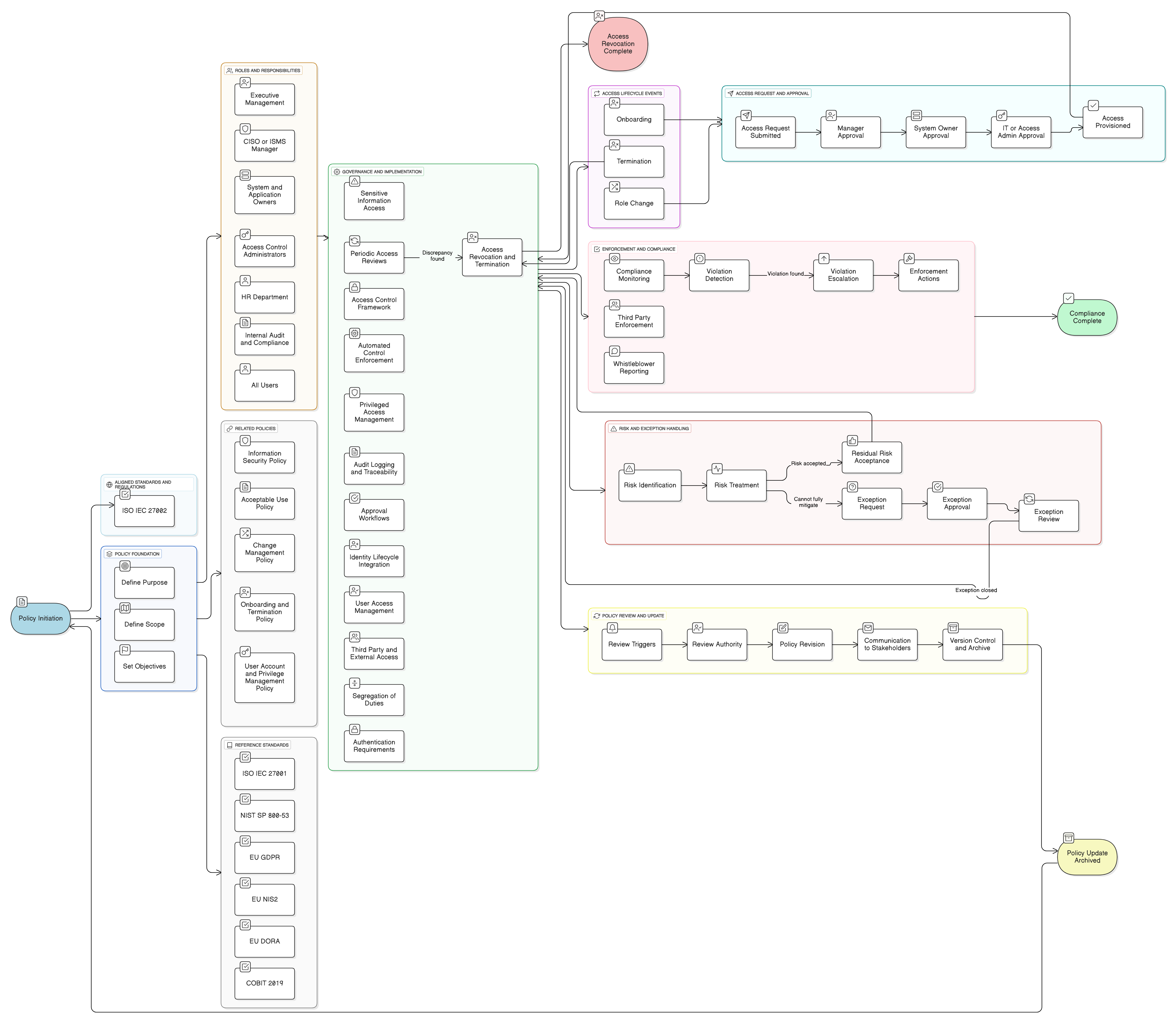

Diagram politiky

Kliknite na diagram pre zobrazenie v plnej veľkosti

Obsah

Rozsah a pravidlá zapojenia

Schvaľovacie a revokačné pracovné postupy

Správa privilegovaných prístupov (PAM)

Integrácia životného cyklu identít

Testovanie tretích strán a dodávateľov

Pravidelné revízie prístupových práv

Súlad s rámcom

🛡️ Podporované štandardy a rámce

Tento produkt je v súlade s nasledujúcimi rámcami dodržiavania predpisov s podrobnými mapovaniami doložiek a kontrol.

| Rámec | Pokryté doložky / Kontroly |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

5(1)(f)32(1)(b)Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Súvisiace zásady

Politika informačnej bezpečnosti

Definuje bezpečnostný záväzok organizácie a očakávania riadenia prístupu na vysokej úrovni.

Politika prijateľného používania

Stanovuje podmienky správania pri prístupe a zodpovednosť používateľov za oprávnené používanie IT zdrojov.

Politika riadenia zmien

Riadi, ako sa musia bezpečne implementovať a testovať zmeny konfiguračných nastavení prístupu, rolí alebo štruktúr skupín.

Politika nástupu a ukončenia

Riadi iniciáciu a zrušenie prístupových oprávnení v súlade s udalosťami životného cyklu používateľa.

Politika správy používateľských účtov a oprávnení

Operationalizuje kontrolné opatrenia na úrovni účtov a dopĺňa túto politiku o usmernenia pre technické vynucovanie prístupu.

O politikách Clarysec - Politika riadenia prístupu

Efektívna správa bezpečnosti vyžaduje viac než len slová; vyžaduje jasnosť, zodpovednosť a štruktúru, ktorá sa škáluje s vašou organizáciou. Všeobecné šablóny často zlyhávajú a vytvárajú nejednoznačnosť prostredníctvom dlhých odsekov a nedefinovaných rolí. Táto politika je navrhnutá tak, aby bola operačnou chrbticou vášho bezpečnostného programu. Priraďujeme zodpovednosti ku konkrétnym rolám, ktoré sa nachádzajú v modernom podniku, vrátane riaditeľa informačnej bezpečnosti (CISO), IT a bezpečnostných tímov a príslušných výborov, čím zabezpečujeme jasnú zodpovednosť. Každá požiadavka je jedinečne očíslovaná doložka (napr. 5.1.1, 5.1.2). Táto atómová štruktúra uľahčuje implementáciu politiky, auditovanie voči konkrétnym kontrolným opatreniam a bezpečné prispôsobenie bez narušenia integrity dokumentu, čím sa z nej stáva dynamický, vykonateľný rámec namiesto statického dokumentu.

Automatizované vynucovanie a automatizované upozornenia

Integruje automatizované zriaďovanie prístupu a automatizované upozornenia pri zlyhaní odoberania prístupových práv, osirelých účtoch a porušeniach riadenia prístupu.

Podrobné sledovanie výnimiek

Vyžaduje odôvodnenie, schválenie a pravidelné preskúmanie pre všetky výnimky z riadenia prístupu, čím minimalizuje nekontrolované riziká.

Bezproblémová bezpečnosť tretích strán

Vyžaduje zmluvne vynucovaný, časovo obmedzený prístup a monitorovanie pre externých dodávateľov a partnerov.

Často kladené otázky

Vytvorené pre lídrov, lídrami

Táto politika bola vypracovaná bezpečnostným lídrom s viac ako 25-ročnými skúsenosťami s implementáciou a auditovaním rámcov ISMS pre globálne podniky. Nie je navrhnutá len ako dokument, ale ako obhájiteľný rámec, ktorý obstojí pri audítorskom preskúmaní.

Vypracované odborníkom s nasledovnými kvalifikáciami:

Pokrytie a témy

🏢 Cieľové oddelenia

🏷️ Tematické pokrytie

Táto politika je 1 z 37 v kompletnom balíku Enterprise

Ušetrite 67%Získajte všetkých 37 politík Enterprise za €599, namiesto €1 813 pri individuálnom nákupe.

Zobraziť kompletný balík Enterprise →