Przegląd

Niniejsza polityka wymaga ustrukturyzowanych, audytowalnych środków kontrolnych dla zarządzania kontami użytkowników i uprawnieniami w całej organizacji, zapewniając, że dostęp jest autoryzowany, monitorowany oraz zgodny z głównymi normami bezpieczeństwa.

Egzekwowana zasada najmniejszych uprawnień

Prawa dostępu i uprawnienia dostępu są przypisywane ściśle zgodnie z zasadą wiedzy koniecznej, minimalizując ryzyko nieuprawnionego dostępu.

Kompleksowy zakres

Dotyczy wszystkich kont użytkowników, w tym pracowników, wykonawców i zewnętrznych dostawców, w środowiskach: chmura obliczeniowa, infrastruktura lokalna oraz dostęp zdalny.

Solidne uwierzytelnianie

Wymaga silnego uwierzytelniania, z uwzględnieniem złożoności haseł, uwierzytelniania wieloskładnikowego oraz monitorowania i rejestrowania sesji dla sesji uprzywilejowanych.

Czytaj pełny przegląd

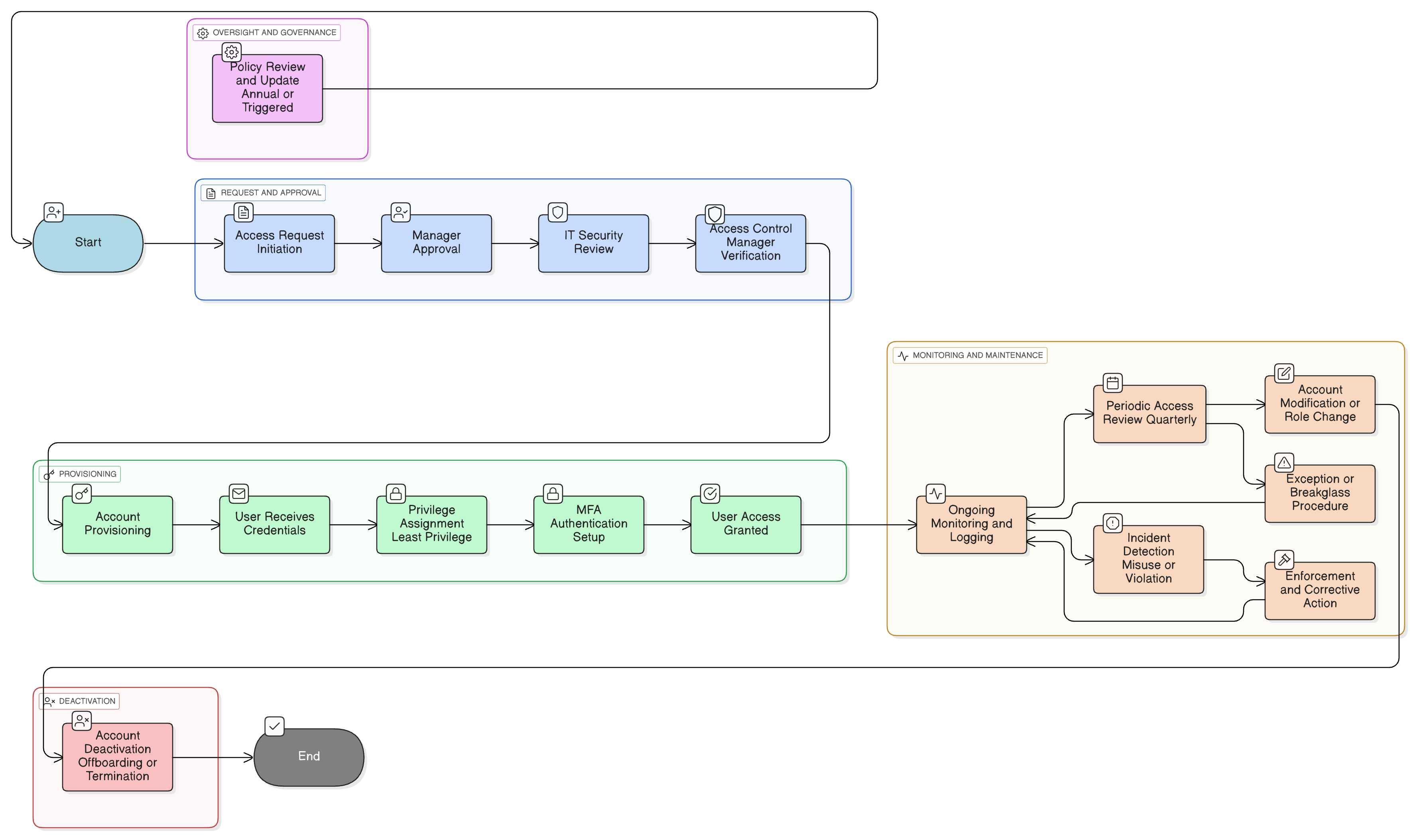

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Przypisanie i zarządzanie uprawnieniami

Kontrole uwierzytelniania i sesji

Procedury dostępu stron trzecich i dostawców

Okresowe przeglądy uprawnień dostępu

Procesy obsługi wyjątków i postępowania z ryzykiem

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

Powiązane polityki

Polityka kontroli dostępu

Ustanawia nadrzędne zasady i mechanizmy kontroli dostępu, w tym kontrole oparte na regułach oraz kontrolę dostępu opartą na rolach (RBAC).

Polityka zatrudniania i zakończenia współpracy

Zapewnia kroki proceduralne dla inicjowania i kończenia dostępu użytkowników, zgodne z działaniami HR.

Polityka świadomości i szkoleń w zakresie bezpieczeństwa informacji

Wzmacnia odpowiedzialności użytkowników za bezpieczeństwo kont oraz ochronę danych uwierzytelniających.

Polityka klasyfikacji danych i etykietowania

Wskazuje poziomy dostępu na podstawie klasyfikacji danych, zapewniając, że granice uprawnień są zgodne z poziomami wrażliwości.

Polityka rejestrowania i monitorowania

Zapewnia, że ścieżka audytu jest zbierana dla wszystkich działań związanych z kontami oraz przeglądana w celu wykrywania anomalii lub nieautoryzowanego użycia.

Polityka reagowania na incydenty (P30)

Reguluje eskalację, powstrzymanie oraz działania po incydencie w przypadkach nadużycia uprawnień lub nieautoryzowanej aktywności kont.

O politykach Clarysec - Polityka zarządzania kontami użytkowników i uprawnieniami

Skuteczny ład bezpieczeństwa wymaga czegoś więcej niż samych deklaracji; wymaga jasności, rozliczalności i struktury, która skaluje się wraz z organizacją. Ogólne szablony często zawodzą, tworząc niejednoznaczność poprzez długie akapity i nieokreślone role. Ta polityka została zaprojektowana jako operacyjny kręgosłup programu bezpieczeństwa. Przypisujemy odpowiedzialności do konkretnych ról spotykanych w nowoczesnym przedsiębiorstwie, w tym dyrektora ds. bezpieczeństwa informacji (CISO), zespołów IT i bezpieczeństwa informacji oraz odpowiednich komitetów, zapewniając jasną rozliczalność. Każde wymaganie jest unikalnie ponumerowaną klauzulą (np. 5.1.1, 5.1.2). Taka atomowa struktura ułatwia wdrożenie, audyt względem konkretnych środków kontrolnych oraz bezpieczne dostosowanie bez naruszania integralności dokumentu, przekształcając go ze statycznego dokumentu w dynamiczne, wykonalne ramy.

Jasna rozliczalność według roli

Określa szczegółowe odpowiedzialności dla dyrektora ds. bezpieczeństwa informacji (CISO), administratorów IT, HR, kierowników oraz dostawców, doprecyzowując łańcuchy zatwierdzania i audytu.

Zautomatyzowane wdrażanie i offboarding

Wymaga integracji zarządzania tożsamością i dostępem (IAM) z systemem informatycznym HR dla terminowego, zautomatyzowanego nadawania dostępu i dezaktywacji kont użytkowników.

Możliwe do śledzenia zarządzanie wyjątkami

Formalny, oparty na ryzyku proces dla wyjątków, zapewniający, że wszystkie odstępstwa są udokumentowane, zatwierdzone i audytowalne.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie Enterprise

Oszczędź 67%Zdobądź wszystkie 37 polityk Enterprise za €599, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet Enterprise →