Pregled

Politika nadzora dostopa opredeljuje obvezna načela in kontrole za omejevanje in upravljanje dostopa do sistemov, objektov in podatkov na podlagi poslovnih vlog in regulativnih zahtev. Vzpostavlja postopke za dodeljevanje dostopa, preglede pravic dostopa in preklic dostopa ter zagotavlja, da imajo pravice dostopa le pooblaščeni uporabniki, usklajene z njihovimi odgovornostmi in potrebami delovnega mesta.

Močne kontrole na podlagi vlog

Uveljavlja načelo najmanjših privilegijev, potrebo po seznanitvi in ločevanje dolžnosti (SoD) za zaščito sistemov in podatkov.

Integriran življenjski cikel identitet

Usklajuje dodeljevanje dostopa, preklic dostopa in posodobitve s kadrovskimi in tehničnimi delovnimi tokovi.

Regulativna uskladitev

Zasnovano za izpolnjevanje standardov ISO/IEC 27001, NIST SP 800-53, GDPR, NIS2, DORA in COBIT.

Samodejni pregledi pravic dostopa

Zahteva četrtletne preglede pravic dostopa na podlagi revizijskih dokazov za pravice dostopa uporabnikov in upravljanje privilegiranih dostopov (PAM).

Celovit obseg

Velja za vse uporabnike, sisteme in hibridna okolja, vključno z uporabo lastnih naprav (BYOD) in dostopom tretjih oseb.

Preberi celoten pregled

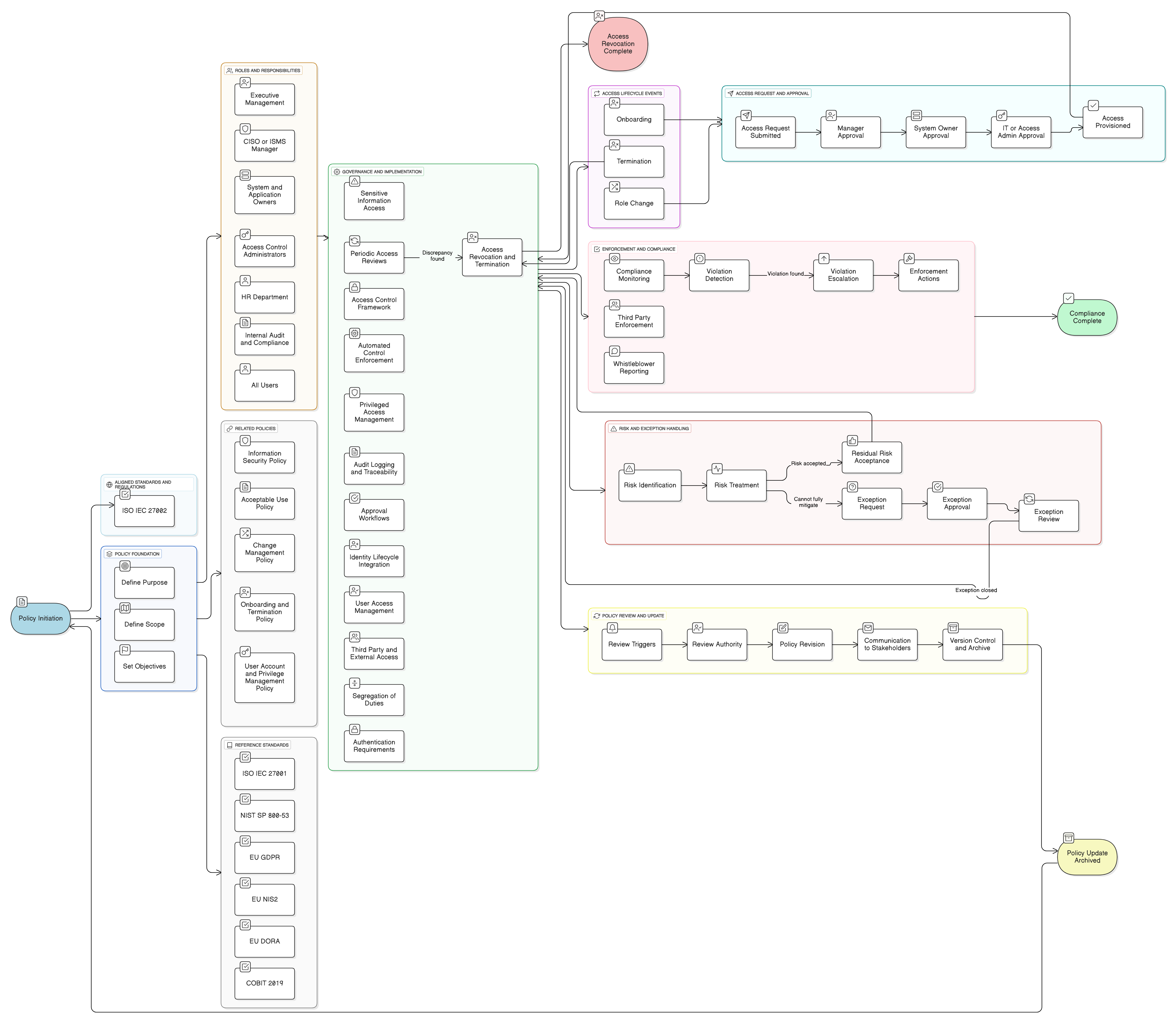

Diagram pravilnika

Kliknite diagram za ogled v polni velikosti

Vsebina

Obseg in pravila sodelovanja

Delovni tokovi odobritve in preklica

upravljanje privilegiranih dostopov

Integracija življenjskega cikla identitet

Testiranje tretjih oseb in dobaviteljev

periodični pregledi pravic dostopa

Skladnost z okvirom

🛡️ Podprti standardi in okviri

Ta izdelek je usklajen z naslednjimi okviri skladnosti s podrobnimi preslikanji klavzul in kontrol.

| Okvir | Pokrite klavzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

5(1)(f)32(1)(b)Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Sorodne politike

P01 Politika informacijske varnosti

Opredeljuje zavezanost organizacije k varnosti in pričakovanja na visoki ravni glede nadzora dostopa.

Politika sprejemljive uporabe

Določa vedenjske pogoje za dostop ter odgovornost uporabnikov za odgovorno uporabo sistemov.

P05 Politika upravljanja sprememb

Upravlja, kako je treba spremembe konfiguracij nadzora dostopa, vlog ali struktur skupin varno implementirati in testirati.

Politika uvajanja in prenehanja

Usmerja začetek in preklic pravic dostopa v skladu z dogodki življenjskega cikla uporabnika.

Politika upravljanja uporabniških računov in privilegijev

Operacionalizira kontrole na ravni računov in dopolnjuje to politiko s smernicami za tehnično uveljavljanje dostopa.

O pravilnikih Clarysec - Politika nadzora dostopa

Učinkovito upravljanje varnosti zahteva več kot le besede; zahteva jasnost, odgovornost in strukturo, ki se prilagaja vaši organizaciji. Generične predloge pogosto odpovejo, saj ustvarjajo nejasnosti z dolgimi odstavki in neopredeljenimi vlogami. Ta politika je zasnovana kot operativna hrbtenica vašega varnostnega programa. Odgovornosti dodelimo specifičnim vlogam, ki so prisotne v sodobnem podjetju, vključno z vodjo informacijske varnosti (CISO), ekipami IT in informacijske varnosti ter ustreznimi odbori, s čimer zagotovimo jasno odgovornost. Vsaka zahteva je enolično oštevilčena klavzula (npr. 5.1.1, 5.1.2). Ta atomska struktura omogoča enostavno implementacijo politike, presojo glede na specifične kontrole in varno prilagajanje brez vpliva na celovitost dokumenta, s čimer se politika iz statičnega dokumenta preoblikuje v dinamičen, izvedljiv okvir.

Avtomatizirano uveljavljanje in samodejna opozorila

Integrira samodejno dodeljevanje dostopa in samodejna opozorila za neuspešno ukinitev, osirotele račune in kršitve nadzora dostopa.

Podrobno sledenje izjemam

Zahteva utemeljitev, odobritev in periodični pregled za vse izjeme pri nadzoru dostopa, s čimer zmanjšuje nekontrolirana tveganja.

Nemotena varnost tretjih oseb

Zahteva pogodbeno uveljavljen, časovno omejen in spremljan dostop za zunanje dobavitelje in partnerje.

Pogosto zastavljena vprašanja

Zasnovano za vodje, s strani vodij

Ta pravilnik je pripravil varnostni vodja z več kot 25 leti izkušenj pri uvajanju in presojanju ISMS ogrodij za globalna podjetja. Zasnovan ni le kot dokument, temveč kot zagovorno ogrodje, ki prestane presojo revizorjev.

Pripravil strokovnjak z naslednjimi kvalifikacijami:

Pokritost in teme

🏢 Ciljni oddelki

🏷️ Tematska pokritost

Ta politika je 1 od 37 v celotnem paketu Enterprise

Prihranite 67%Pridobite vseh 37 politik Enterprise za €599, namesto €1.813 pri posamičnem nakupu.

Oglejte si celoten paket Enterprise →