Översikt

Åtkomstkontrollpolicy definierar obligatoriska principer och kontroller för att begränsa och hantera åtkomst till system, anläggningar och data utifrån affärsroller och regulatoriska krav. Den fastställer processer för att bevilja, granska och återkalla åtkomst och säkerställer att endast behöriga användare har åtkomstbehörigheter som är anpassade till deras ansvar och arbetsbehov.

Stark rollbaserad åtkomstkontroll (RBAC)

Inför principen om minsta privilegium, need-to-know-principen och funktionsåtskillnad för att skydda system och data.

Integrerad identitetslivscykel

Samordnar åtkomsttilldelning, behörighetsindragning och uppdateringar med HR-processer och tekniska arbetsflöden.

Regulatorisk anpassning

Utformad för att uppfylla standarder som ISO/IEC 27001, NIST SP 800-53, GDPR, NIS2, DORA och COBIT.

Automatiserade åtkomstgranskningar

Kräver evidensbaserade, kvartalsvisa granskningar av åtkomsträttigheter och privilegierade konton.

Omfattande omfattning

Gäller alla användare, system och hybridmiljöer inklusive Bring Your Own Device (BYOD) och tredjepartstjänsteleverantörer.

Läs fullständig översikt

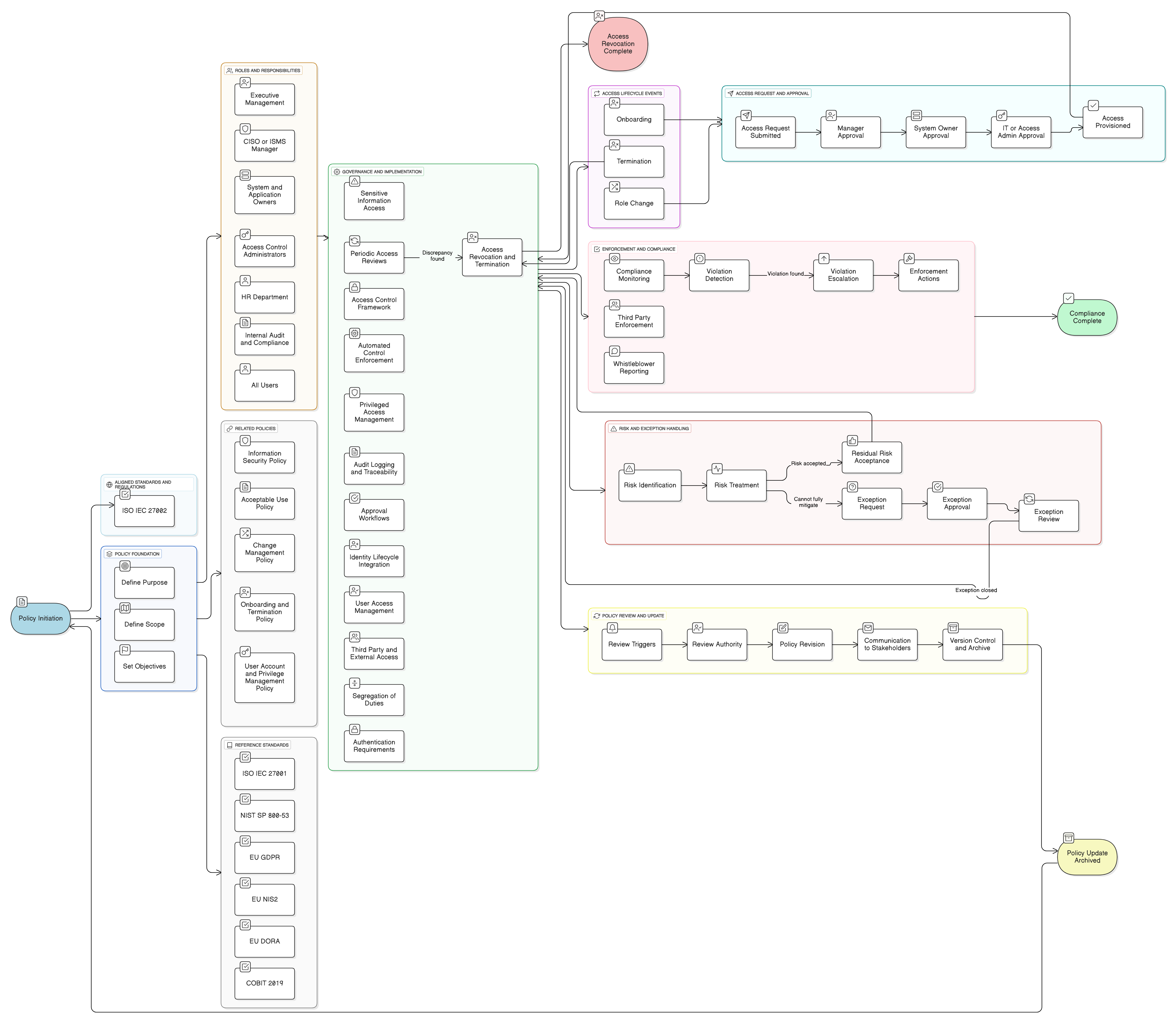

Policydiagram

Klicka på diagrammet för att visa i full storlek

Innehåll

Omfattning och regler för samverkan

Godkännande- och återkallelsearbetsflöden

Privilegierad åtkomsthantering

Identitetslivscykelintegration

Testning av tredje part och leverantörer

Periodiska behörighetsgranskningar

Ramverksefterlevnad

🛡️ Stödda standarder & ramverk

Den här produkten är anpassad till följande efterlevnadsramverk, med detaljerade klausul- och kontrollmappningar.

| Ramverk | Täckta klausuler / Kontroller |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

5(1)(f)32(1)(b)Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Relaterade policyer

Informationssäkerhetspolicy

Definierar organisationens säkerhetsengagemang och övergripande förväntningar på åtkomstkontroll.

Policy för godtagbar användning (AUP)

Fastställer beteendevillkor för åtkomst och användaransvar för behörig användning av IT-resurser.

Ändringshanteringspolicy

Styr hur ändringar av åtkomstkonfigurationer, roller eller gruppstrukturer ska införas och testas säkert.

Policy för introduktion och avslut

Driver initiering och behörighetsindragning av åtkomsträttigheter i enlighet med livscykelhändelser.

Policy för användarkonton och behörighetshantering

Operationaliserar kontonivåkontroller och kompletterar denna policy med riktlinjer för tekniskt genomdrivande av åtkomst.

Om Clarysecs policyer - Åtkomstkontrollpolicy

Effektiv säkerhetsstyrning kräver mer än bara ord; den kräver tydlighet, ansvarsskyldighet och en struktur som skalar med organisationen. Generiska mallar misslyckas ofta och skapar oklarhet med långa stycken och odefinierade roller. Denna policy är utformad för att vara den operativa ryggraden i ert säkerhetsprogram. Vi tilldelar ansvar till specifika roller som finns i en modern verksamhet, inklusive informationssäkerhetschef (CISO), IT- och säkerhetsteam samt relevanta styrgrupper, vilket säkerställer tydligt ansvar. Varje krav är en unikt numrerad klausul (t.ex. 5.1.1, 5.1.2). Denna atomära struktur gör policyn enkel att införa, revidera mot specifika kontroller och anpassa på ett säkert sätt utan att påverka dokumentets integritet, och omvandlar den från ett statiskt dokument till ett dynamiskt, handlingsbart ramverk.

Automatiserat tekniskt genomdrivande och automatiserade larm

Integrerar automatiserad åtkomsttilldelning och automatiserade larm vid misslyckad behörighetsavveckling, herrelösa konton och åtkomstöverträdelser.

Detaljerad undantagshantering

Kräver motivering, godkännande och periodisk översyn för alla åtkomstkontrollundantag, vilket minimerar okontrollerade risker.

Sömlös tredjepartssäkerhet

Kräver avtalsmässigt genomdriven, tidsbegränsad åtkomst och övervakad åtkomst för externa leverantörer och partners.

Vanliga frågor

Byggd för ledare, av ledare

Denna policy har utarbetats av en säkerhetsledare med över 25 års erfarenhet av att implementera och revidera ISMS-ramverk för globala företag. Den är utformad inte bara som ett dokument, utan som ett robust ramverk som håller för granskning av revisorer.

Författad av en expert med följande meriter:

Täckning & Ämnen

🏢 Målavdelningar

🏷️ Ämnestäckning

Denna policy är 1 av 37 i det fullständiga Enterprise-paketet

Spara 67%Få alla 37 Enterprise-policyer för €599, istället för €1 813 om du köper separat.

Visa fullständigt Enterprise-paket →