Áttekintés

A hozzáférés-vezérlési szabályzat kötelező elveket és kontrollokat határoz meg a rendszerekhez, létesítményekhez és adatokhoz való hozzáférés üzleti szerepkörök és szabályozási követelmények szerinti korlátozására és kezelésére. Meghatározza a hozzáférés-kiosztás, a hozzáférés-felülvizsgálatok és a hozzáférés visszavonása folyamatait, biztosítva, hogy kizárólag jogosult felhasználók rendelkezzenek a felelősségi körükhöz és munkaköri szükségleteikhez igazodó hozzáférési jogosultságokkal.

Erős szerepköralapú kontrollok

Érvényesíti a legkisebb jogosultság elvét, a szükséges ismeret elvét és a feladatkörök szétválasztása elveit a rendszerek és adatok védelme érdekében.

Integrált identitáséletciklus

Összehangolja a hozzáférés-kiosztás, a hozzáférés visszavonása és a frissítések folyamatait a humánerőforrás-osztály és a technikai munkafolyamatok között.

Szabályozási összehangolás

Az ISO/IEC 27001, NIST SP 800-53, GDPR, NIS2, DORA és COBIT szabványok követelményeinek teljesítésére készült.

Automatizált hozzáférés-felülvizsgálatok

Auditbizonyíték-alapú, negyedéves felülvizsgálatokat ír elő a hozzáférési jogosultságok és a kiemelt jogosultságú fiókok esetében.

Átfogó hatókör

Valamennyi felhasználóra, rendszerre és hibrid környezetekre vonatkozik, beleértve a BYOD (saját eszköz használata) és a harmadik felek hozzáférése eseteit is.

Teljes áttekintés olvasása

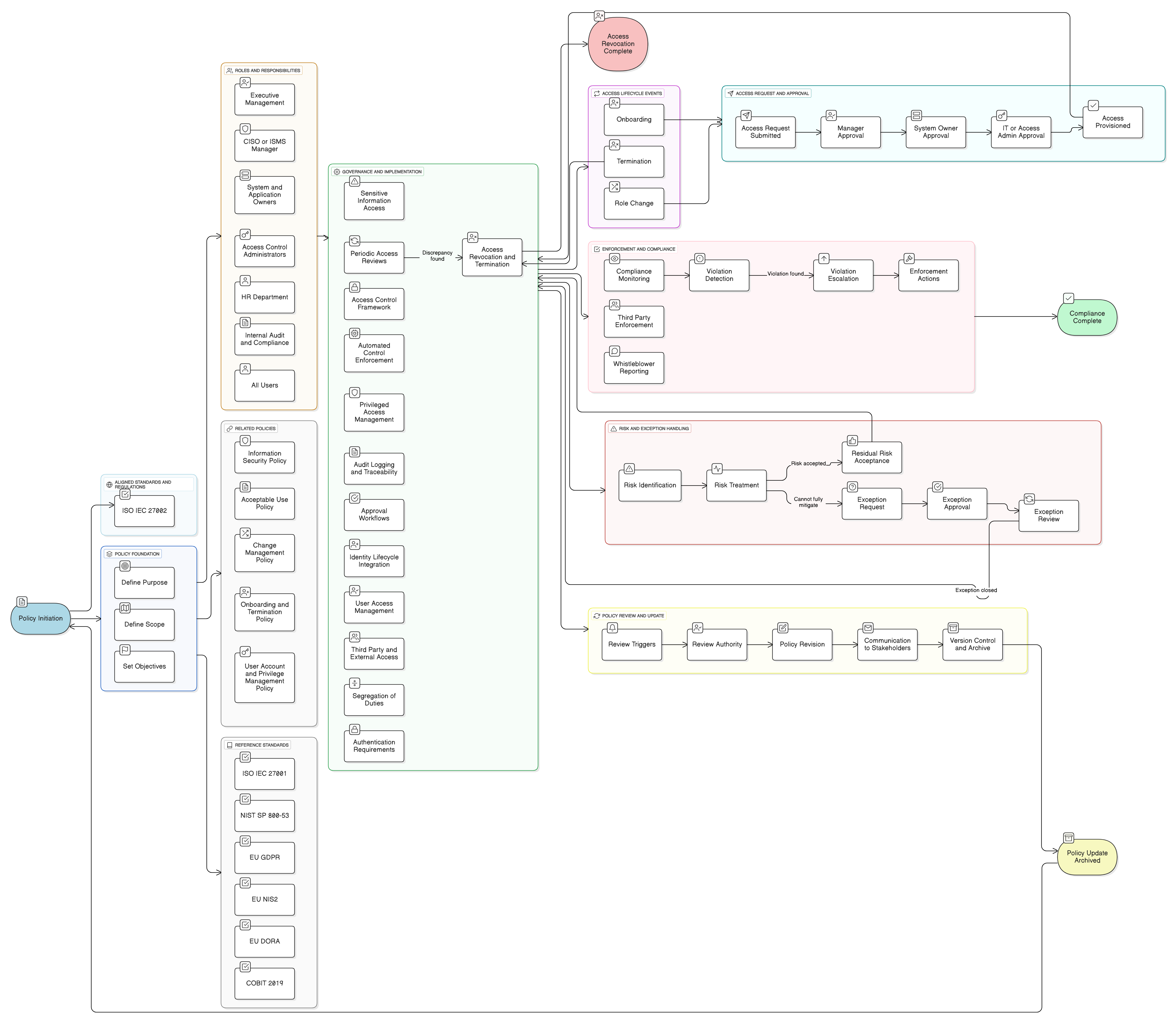

Irányelv-diagram

Kattintson a diagramra a teljes méret megtekintéséhez

Tartalom

Hatókör és együttműködési szabályok

Jóváhagyási és hozzáférés visszavonása munkafolyamatok

kiváltságos hozzáférés-kezelés (PAM)

identitáséletciklus-integráció

Harmadik fél és beszállítói tesztelés

időszakos hozzáférés-felülvizsgálatok

Keretrendszer-megfelelőség

🛡️ Támogatott szabványok és keretrendszerek

Ez a termék a következő megfelelőségi keretrendszerekhez igazodik, részletes záradék- és vezérlőleképezésekkel.

| Keretrendszer | Lefedett záradékok / Vezérlők |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

5(1)(f)32(1)(b)Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Kapcsolódó irányelvek

Információbiztonsági politika

Meghatározza a szervezet biztonsági elkötelezettségét és a hozzáférés-ellenőrzésre vonatkozó magas szintű elvárásokat.

Elfogadható használati szabályzat

Meghatározza a hozzáféréshez kapcsolódó magatartási feltételeket és a felhasználói elszámoltathatóságot a felelős rendszerhasználat érdekében.

Változáskezelési szabályzat

Szabályozza, hogy a hozzáférési konfigurációk, szerepkörök vagy csoportstruktúrák módosításait hogyan kell biztonságosan bevezetni és tesztelni.

Beléptetési és kiléptetési szabályzat

A felhasználói életciklus-eseményekkel összhangban kezdeményezi a hozzáférési jogosultságok kiosztása és a hozzáférés visszavonása folyamatait.

Felhasználói fiók- és jogosultságkezelési szabályzat

Működteti a fiókszintű kontrollokat, és technikai hozzáférés-ellenőrzési iránymutatásokkal egészíti ki ezt a szabályzatot.

A Clarysec irányelveiről - Hozzáférés-vezérlési szabályzat

A hatékony biztonsági irányítás több, mint megfogalmazás; egyértelműséget, elszámoltathatóságot és a szervezettel együtt skálázódó struktúrát igényel. Az általános sablonok gyakran kudarcot vallanak: kétértelműséget teremtenek hosszú bekezdésekkel és nem definiált szerepkörökkel. Ez a szabályzat úgy készült, hogy a biztonsági program operatív gerince legyen. A felelősségeket a modern vállalatokban jellemző konkrét szerepkörökhöz rendeljük, beleértve az információbiztonsági vezető (CISO), az IT- és információbiztonsági csapatok és a releváns bizottságok szerepét, biztosítva az egyértelmű elszámoltathatóságot. Minden követelmény egyedi sorszámozású záradék (pl. 5.1.1, 5.1.2). Ez az atomi struktúra megkönnyíti a bevezetést, az auditálást konkrét kontrollok mentén, valamint a biztonságos testreszabást a dokumentum integritásának sérülése nélkül, így a szabályzat statikus dokumentumból dinamikus, végrehajtható keretrendszerré válik.

Automatizált érvényesítés és automatikus riasztások

Integrálja az automatizált hozzáférés-kiosztás és az automatikus riasztások megoldásokat a sikertelen jogosultságmegszüntetés, a gazdátlan felhasználói fiókok és a hozzáféréssértések esetére.

Részletes kivételkövetés

Indokolást, jóváhagyást és időszakos felülvizsgálatot ír elő valamennyi hozzáférés-vezérlési kivétel esetében, minimalizálva a nem kontrollált kockázatokat.

Zökkenőmentes harmadik fél biztonság

Szerződésben kikényszerített, időkorlátozott hozzáférést és monitorozást ír elő a külső beszállítók és partnerek számára.

Gyakran ismételt kérdések

Vezetőknek, vezetők által

Ez az irányelv egy biztonsági vezető által készült, aki több mint 25 éves tapasztalattal rendelkezik ISMS keretrendszerek bevezetésében és auditálásában globális vállalatoknál. Nem csupán dokumentumként készült, hanem olyan védhető keretrendszerként, amely megfelel az auditorok vizsgálatának.

Az alábbi képesítésekkel rendelkező szakértő készítette:

Lefedettség és témák

🏢 Célterületek

🏷️ Témafedezet

Ez az irányelv 1 a 37-ből a teljes Enterprise-csomagban

Spóroljon 67%-otSzerezze be mind a 37 Enterprise-irányelvet €599-ért. ahelyett hogy egyenként €1 813-t fizetne.

Teljes Enterprise-csomag megtekintése →