Apžvalga

Prieigos kontrolės politika apibrėžia privalomus principus ir kontrolės priemones, skirtas riboti ir valdyti prieigą prie sistemų, patalpų ir duomenų, remiantis verslo vaidmenimis ir reglamentavimo įpareigojimais. Ji nustato procesus prieigos teisių suteikimui, prieigos peržiūroms ir prieigos teisių panaikinimui, užtikrinant, kad tik autorizuoti naudotojai turėtų prieigos teises, suderintas su jų atsakomybėmis ir pareigų poreikiais.

Stipri vaidmenimis pagrįsta prieigos kontrolė (RBAC)

Įgyvendina mažiausių privilegijų principą, būtinybės žinoti principą ir pareigų atskyrimą, kad apsaugotų sistemas ir duomenis.

Integruota tapatybės gyvavimo ciklo integracija

Koordinuoja prieigos suteikimą, prieigos teisių atšaukimą ir atnaujinimus su žmogiškaisiais ištekliais ir technologinėmis patvirtinimo darbo eigomis.

Reglamentavimo suderinimas

Sukurta atitikti ISO/IEC 27001, NIST SP 800-53, GDPR, NIS2, DORA ir COBIT standartus.

Automatizuotos prieigos peržiūros

Reikalauja audito įrodymais pagrįstų ketvirtinių peržiūrų naudotojų prieigos teisių ir privilegijuotos prieigos atžvilgiu.

Išsami taikymo sritis

Taikoma visiems naudotojams, sistemoms ir hibridinėms aplinkoms, įskaitant nuosavų įrenginių naudojimą (BYOD) ir trečiųjų šalių prieigą.

Skaityti visą apžvalgą

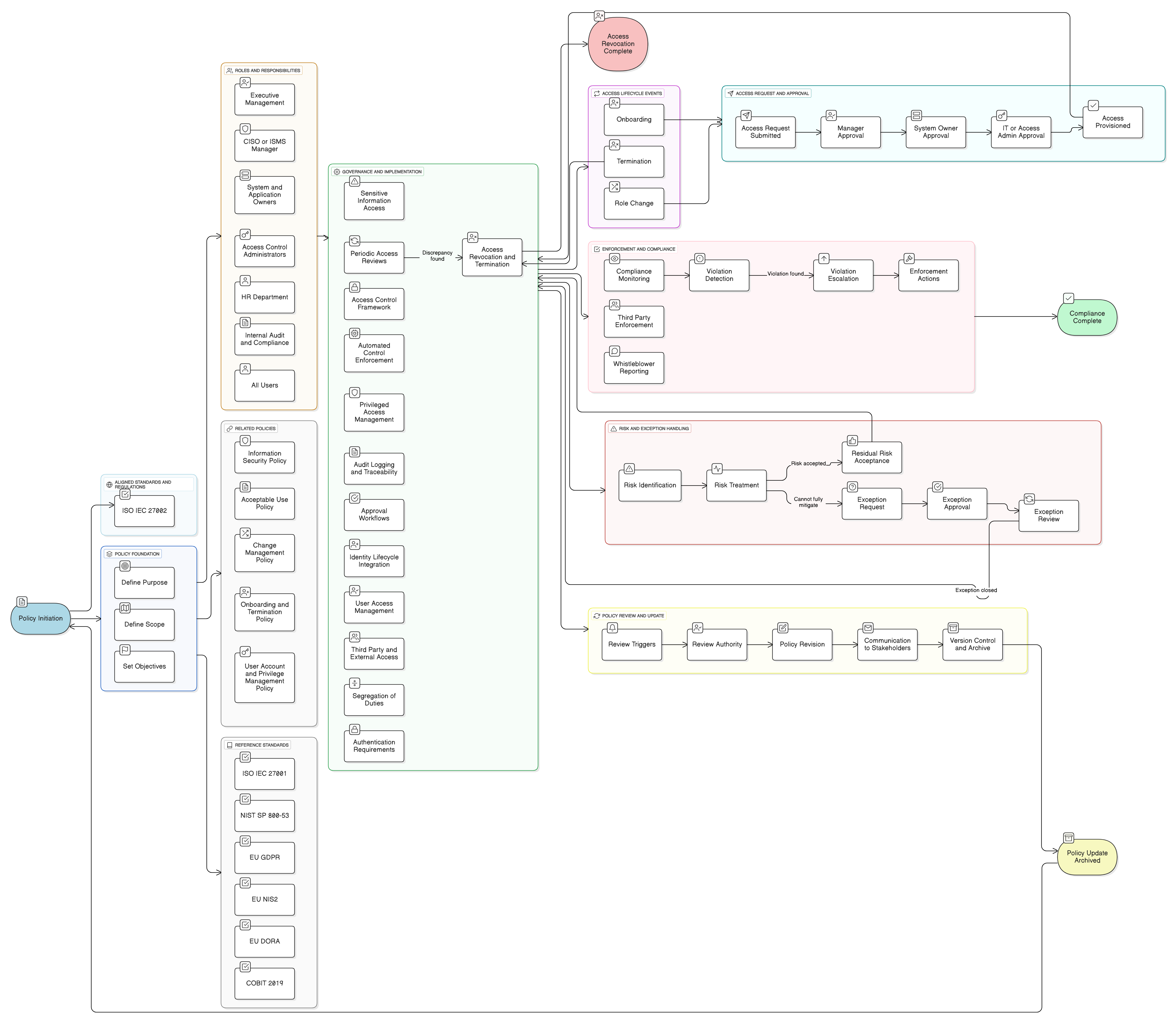

Politikos diagrama

Spustelėkite diagramą, kad peržiūrėtumėte visu dydžiu

Turinys

Taikymo sritis ir įgyvendinimo taisyklės

Patvirtinimo ir atšaukimo darbo eigos

Privilegijuotos prieigos valdymas

Tapatybės gyvavimo ciklo integracija

Trečiųjų šalių ir tiekėjų testavimas

Periodinės prieigos teisių peržiūros

Sistemos atitiktis

🛡️ Palaikomi standartai ir sistemos

Šis produktas yra suderintas su šiomis atitikties sistemomis su išsamiu sąlygų ir kontrolės susiejimu.

| Sistema | Aptariamos sąlygos / Kontrolės |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

5(1)(f)32(1)(b)Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Susijusios politikos

Informacijos saugumo politika

Apibrėžia organizacijos saugumo įsipareigojimą ir aukšto lygio prieigos kontrolės lūkesčius.

Priimtino naudojimo politika

Nustato elgsenos sąlygas prieigai ir naudotojų atskaitomybei už atsakingą sistemų naudojimą.

Pakeitimų valdymo politika

Reglamentuoja, kaip turi būti saugiai įgyvendinami ir testuojami pakeitimai prieigos konfigūracijose, vaidmenyse ar grupių struktūrose.

Įdarbinimo ir atleidimo iš darbo politika

Užtikrina prieigos teisių suteikimo inicijavimą ir atšaukimą pagal naudotojo gyvavimo ciklo įvykius.

Naudotojų paskyrų ir privilegijų valdymo politika

Įgyvendina paskyrų lygmens kontrolės priemones ir papildo šią politiką technologinėmis prieigos vykdymo užtikrinimo gairėmis.

Apie Clarysec politikas - Prieigos kontrolės politika

Veiksminga saugumo valdysena reikalauja daugiau nei tik žodžių; ji reikalauja aiškumo, atskaitomybės ir struktūros, kuri plečiasi kartu su organizacija. Bendriniai šablonai dažnai nepasiteisina, nes sukuria dviprasmybes dėl ilgų pastraipų ir neapibrėžtų vaidmenų. Ši politika sukurta kaip jūsų saugumo programos operacinis pagrindas. Mes priskiriame atsakomybes konkretiems vaidmenims, būdingiems šiuolaikinei įmonei, įskaitant vyriausiąjį informacijos saugumo pareigūną (CISO), IT ir saugumo komandas bei atitinkamus komitetus, užtikrindami aiškią atskaitomybę. Kiekvienas reikalavimas yra unikaliai sunumeruota nuostata (pvz., 5.1.1, 5.1.2). Ši atominė struktūra leidžia politiką lengvai įgyvendinti, audituoti pagal konkrečias kontrolės priemones ir saugiai pritaikyti nepaveikiant dokumento vientisumo, paverčiant ją iš statinio dokumento į dinamišką, įgyvendinamą sistemą.

Automatizuotas vykdymo užtikrinimas ir automatiniai įspėjimai

Integruoja automatizuotą prieigos teisių suteikimą ir automatinius įspėjimus dėl nepavykusio prieigos teisių panaikinimo, bešeimininkių paskyrų ir prieigos pažeidimų.

Išsamus išimčių sekimas

Reikalauja pagrindimo, patvirtinimo ir periodinės peržiūros visoms prieigos kontrolės išimtims, mažinant nekontroliuojamas rizikas.

Sklandi trečiųjų šalių sauga

Reikalauja sutartimis užtikrintos, ribotos trukmės prieigos ir stebimos prieigos išoriniams tiekėjams ir partneriams.

Dažniausiai užduodami klausimai

Sukurta lyderiams, lyderių

Šią politiką parengė saugumo lyderis, turintis daugiau nei 25 metų patirtį diegiant ir audituojant ISMS sistemas tarptautinėse organizacijose. Ji sukurta ne tik kaip dokumentas, bet kaip pagrįsta sistema, atlaikanti auditoriaus vertinimą.

Parengė ekspertas, turintis šias kvalifikacijas:

Aprėptis ir temos

🏢 Tiksliniai skyriai

🏷️ Teminė aprėptis

Ši politika yra 1 iš 37 pilname Enterprise pakete

Sutaupykite 67%Gaukite visas 37 Enterprise politikas už €599, vietoje €1 813 perkant po vieną.

Peržiūrėti pilną Enterprise paketą →