Visão geral

A Política de controlo de acesso define princípios e controlos obrigatórios para restringir e gerir o acesso a sistemas, instalações e dados com base em funções de negócio e exigências regulamentares. Estabelece processos para conceder, rever acessos e revogar acessos, garantindo que apenas utilizadores autorizados têm permissões alinhadas com as suas responsabilidades e necessidades da função.

Controlos fortes baseados em funções

Implementa o princípio do menor privilégio, o princípio da necessidade de conhecer e a segregação de funções para salvaguardar sistemas e dados.

Ciclo de vida da identidade integrado

Coordena o provisionamento de acessos, a revogação de acessos e as atualizações com Recursos Humanos (RH) e fluxos de trabalho técnicos.

Alinhamento regulamentar

Concebida para cumprir as normas ISO/IEC 27001, NIST SP 800-53, GDPR, NIS2, DORA e COBIT.

Revisões de acessos automatizadas

Exige revisões periódicas de acesso trimestrais, baseadas em evidência de auditoria, para direitos de utilizador e contas privilegiadas.

Âmbito abrangente

Aplica-se a todos os utilizadores, sistemas e ambientes híbridos, incluindo Traga o Seu Próprio Dispositivo (BYOD) e acesso de terceiros.

Ler visão geral completa

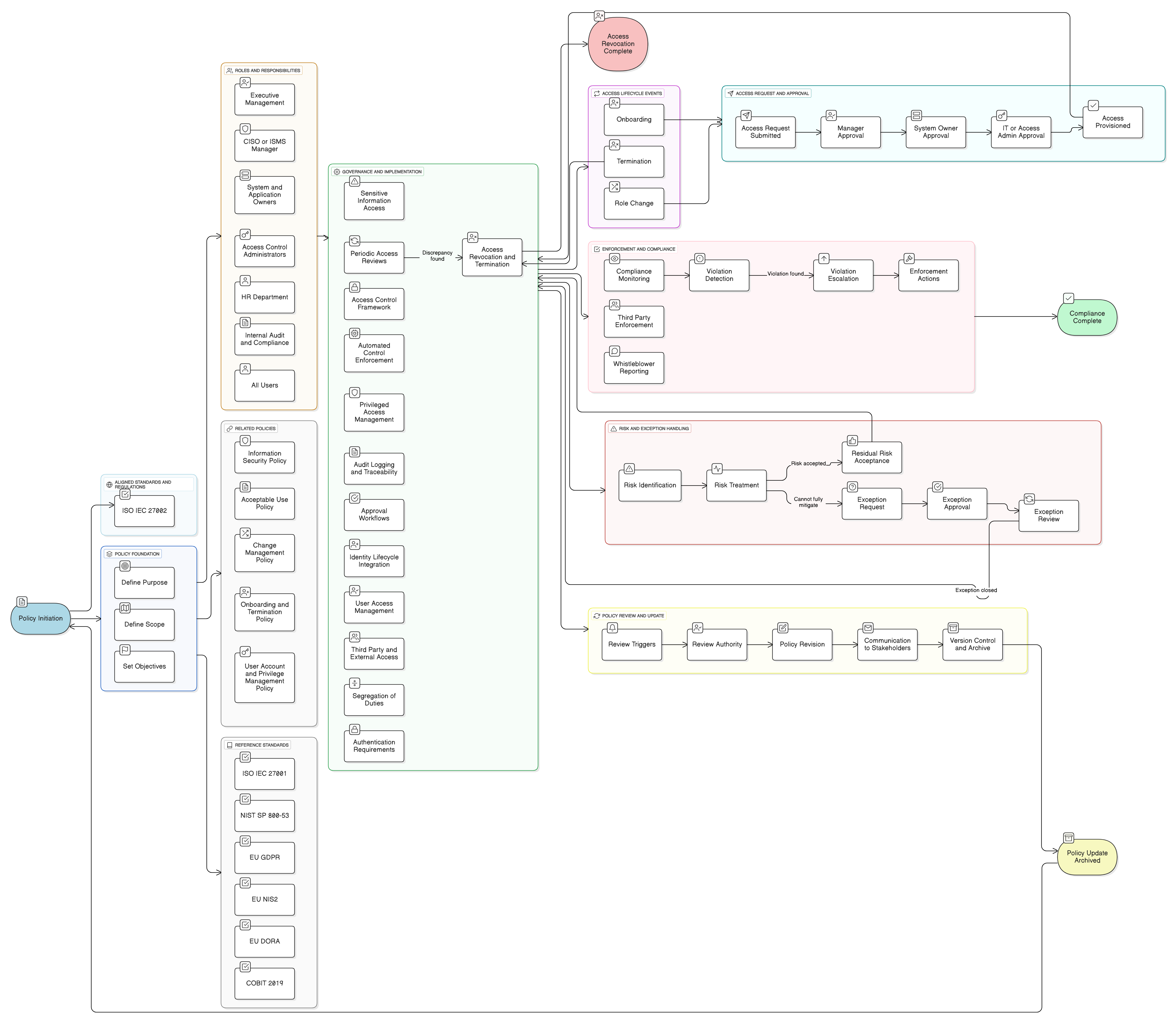

Diagrama da Política

Clique no diagrama para visualizar em tamanho completo

Conteúdo

Âmbito e regras de envolvimento

Fluxos de trabalho de aprovação e revogação

Gestão de Acessos Privilegiados (PAM)

Integração do ciclo de vida da identidade

Testes de terceiros e fornecedores

Revisões periódicas de acesso

Conformidade com frameworks

🛡️ Padrões e frameworks suportados

Este produto está alinhado com os seguintes frameworks de conformidade, com mapeamentos detalhados de cláusulas e controles.

| Framework | Cláusulas / Controles cobertos |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

5(1)(f)32(1)(b)Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Políticas relacionadas

P01 Política de Segurança da Informação

Define o compromisso de segurança da organização e expectativas de alto nível para controlo de acesso.

Política de Utilização Aceitável

Define condições comportamentais para o acesso e responsabilização do utilizador para utilização responsável dos sistemas.

P05 Política de Gestão de Mudanças

Governa como alterações a configurações de acesso, funções ou estruturas de grupos devem ser implementadas e testadas de forma segura.

Política de Admissão e Cessação

Impulsiona a iniciação e a atribuição de direitos de acesso e revogação de acessos de acordo com eventos do ciclo de vida do utilizador.

Política de Conta de Utilizador e Gestão de Privilégios

Operacionaliza controlos ao nível da conta e complementa esta política com orientações de aplicação técnica de acesso.

Sobre as Políticas Clarysec - Política de controlo de acesso

Uma governação de segurança eficaz exige mais do que palavras; exige clareza, responsabilização e uma estrutura que escala com a sua organização. Modelos genéricos falham frequentemente, criando ambiguidade com parágrafos longos e funções indefinidas. Esta política foi concebida para ser a espinha dorsal operacional do seu programa de segurança. Atribuímos responsabilidades às funções específicas encontradas numa empresa moderna, incluindo o Diretor de Segurança da Informação (CISO), equipas de TI e de Segurança da Informação e comités relevantes, assegurando responsabilização clara. Cada requisito é uma cláusula numerada de forma única (por exemplo, 5.1.1, 5.1.2). Esta estrutura atómica torna a política fácil de implementar, auditar face a controlos específicos e personalizar com segurança sem afetar a integridade do documento, transformando-a de um documento estático num quadro dinâmico e acionável.

Aplicação e alertas automatizados

Integra provisionamento de acessos automatizado e alertas automáticos para falhas de desprovisionamento, contas órfãs e violações de acesso.

Acompanhamento detalhado de exceções

Exige justificação, aprovação e revisão periódica para todas as exceções ao controlo de acesso, minimizando riscos não controlados.

Segurança de terceiros sem fricção

Exige acesso limitado no tempo, monitorizado e aplicado contratualmente para fornecedores externos e parceiros.

Perguntas frequentes

Criado para Líderes, por Líderes

Esta política foi elaborada por um líder de segurança com mais de 25 anos de experiência na implementação e auditoria de frameworks ISMS em organizações globais. Foi concebida não apenas como um documento, mas como um framework defensável que resiste ao escrutínio de auditores.

Elaborado por um especialista com as seguintes qualificações:

Cobertura e tópicos

🏢 Departamentos alvo

🏷️ Cobertura temática

Esta política é 1 de 37 no Pacote Enterprise completo

Poupe 67%Obtenha todas as 37 políticas Enterprise por €599, em vez de €1.813 individualmente.

Ver Pacote Enterprise completo →