Ülevaade

Juurdepääsukontrolli poliitika määratleb kohustuslikud põhimõtted ja kontrollimeetmed, et piirata ja hallata juurdepääsu süsteemidele, rajatistele ja andmetele vastavalt ärilistele rollidele ja regulatiivsetele nõuetele. See kehtestab protsessid juurdepääsuõiguste andmiseks, juurdepääsuõiguste ülevaatamiseks ja juurdepääsuõiguste tühistamiseks, tagades, et ainult volitatud kasutajatel on nende vastutuse ja töövajadustega kooskõlas olevad juurdepääsuõigused.

Tugevad rollipõhised kontrollimeetmed

Rakendab vähimate õiguste põhimõtet, vajaduspõhimõtet ja ülesannete lahusust, et kaitsta süsteeme ja andmeid.

Integreeritud identiteedi elutsükkel

Koordineerib juurdepääsuõiguste andmist, juurdepääsuõiguste tühistamist ja ajakohastusi personali (HR) ja tehniliste töövoogudega.

Regulatiivne ühtlustamine

Koostatud vastavuse tagamiseks standarditele ISO/IEC 27001, NIST SP 800-53, GDPR, NIS2, DORA ja COBIT.

Automaatsed juurdepääsuõiguste ülevaatamised

Nõuab audititõenduspõhiseid, kord kvartalis toimuvaid ülevaatusi kasutajate juurdepääsuõiguste ja kõrgete õigustega kasutajate juurdepääsu kohta.

Põhjalik kohaldamisala

Kehtib kõigile kasutajatele, süsteemidele ja hübriidkeskkondadele, sh oma seadme kasutamisele (BYOD) ja kolmandate isikute juurdepääsule.

Loe täielikku ülevaadet

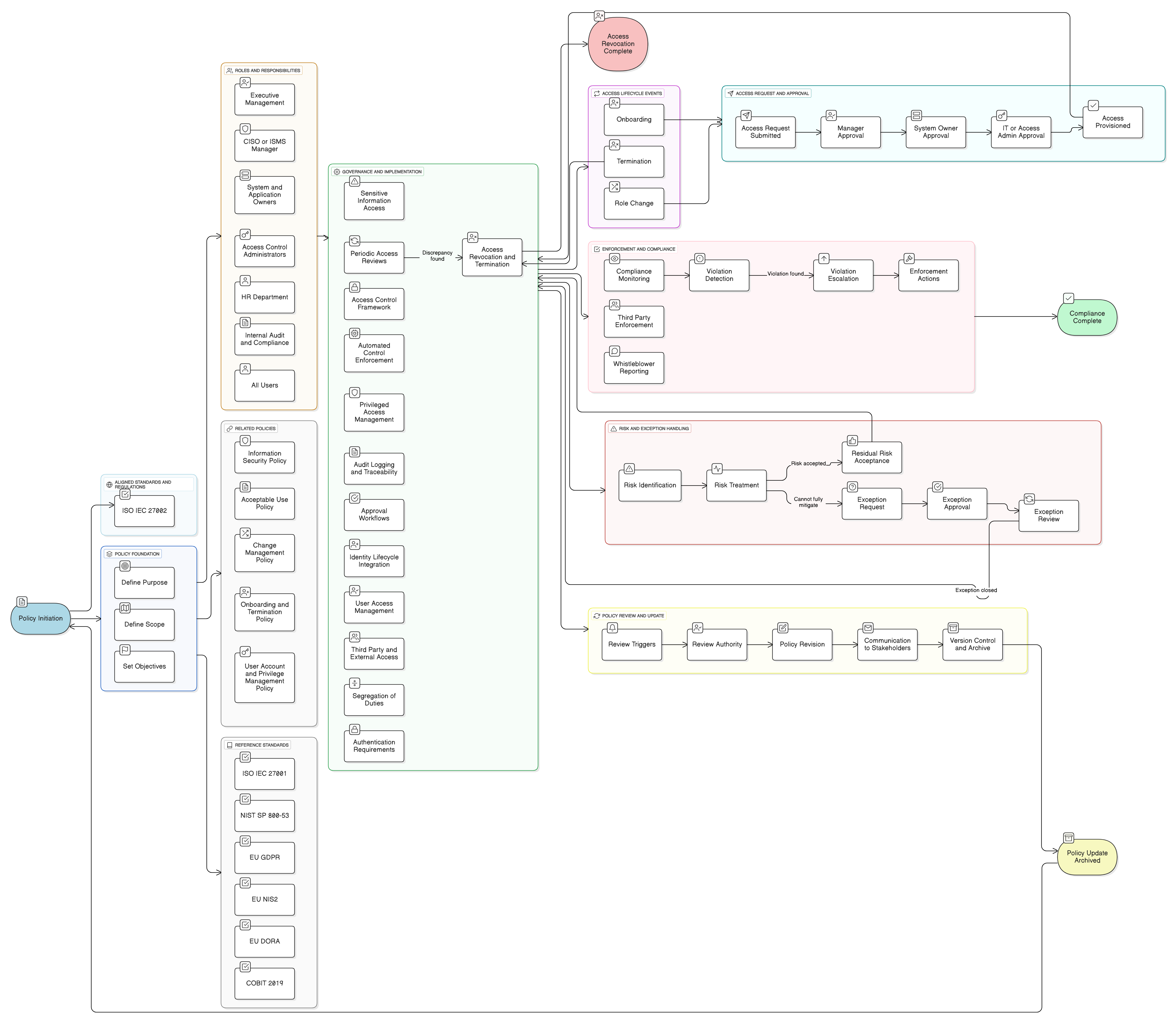

Poliitika diagramm

Klõpsake diagrammil, et vaadata seda täissuuruses

Sisu

Kohaldamisala ja kaasamise reeglid

Kinnitamise ja tühistamise töövood

Privilegeeritud juurdepääsu haldus

Identiteedi elutsükli integreerimine

Kolmanda osapoole ja tarnija testimine

Perioodilised juurdepääsuõiguste ülevaatused

Raamistiku vastavus

🛡️ Toetatud standardid ja raamistikud

See toode on kooskõlas järgmiste vastavusraamistikkudega, üksikasjalike klauslite ja kontrolli kaardistustega.

| Raamistik | Kaetud klauslid / Kontrollid |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

5(1)(f)32(1)(b)Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Seotud poliitikad

Infoturbepoliitika

Määratleb organisatsiooni turvalisuse pühendumuse ja kõrgetasemelised juurdepääsukontrolli ootused.

Lubatud kasutuse poliitika

Sätestab käitumuslikud tingimused juurdepääsu jaoks ning kasutajate aruandekohustuse vastutustundlikuks süsteemikasutuseks.

Muudatuste juhtimise poliitika

Reguleerib, kuidas juurdepääsukonfiguratsioonide, rollide või grupistruktuuride muudatused tuleb turvaliselt rakendada ja testida.

Töölevõtu ja töösuhte lõpetamise poliitika

Käivitab juurdepääsuõiguste andmise ja juurdepääsuõiguste tühistamise vastavalt kasutaja elutsükli sündmustele.

Kasutajakonto ja privileegide halduse poliitika

Rakendab kontotaseme kontrollimeetmeid ja täiendab seda poliitikat tehniliste juurdepääsu jõustamise suunistega.

Claryseci poliitikate kohta - Juurdepääsukontrolli poliitika

Tõhus turbejuhtimine nõuab enamat kui sõnu; see eeldab selgust, aruandekohustust ja struktuuri, mis skaleerub koos organisatsiooniga. Üldised mallid ebaõnnestuvad sageli, tekitades ebaselgust pikkade lõikude ja määratlemata rollidega. See poliitika on loodud olema teie turbeprogrammi operatiivne selgroog. Määrame vastutused kaasaegses ettevõttes esinevatele konkreetsetele rollidele, sh infoturbejuht, IT- ja turvameeskonnad ning asjakohased komiteed, tagades selged volitused ja aruandekohustuse. Iga nõue on unikaalselt nummerdatud klausel (nt 5.1.1, 5.1.2). See atomaarne struktuur muudab poliitika lihtsasti rakendatavaks, auditeeritavaks konkreetsete kontrollimeetmete vastu ning turvaliselt kohandatavaks ilma dokumendi terviklust mõjutamata, muutes selle staatilisest dokumendist dünaamiliseks, rakendatavaks raamistikuks.

Automatiseeritud jõustamine ja automaatsed teavitused

Integreerib automatiseeritud juurdepääsuõiguste andmise ja automaatsed teavitused ebaõnnestunud juurdepääsuõiguste eemaldamise, omanikuta kasutajakontode ja juurdepääsurikkumiste korral.

Üksikasjalik erandite jälgimine

Nõuab põhjendust, heakskiitu ja perioodilist läbivaatamist kõigi juurdepääsukontrolli erandite jaoks, minimeerides kontrollimata riske.

Sujuv kolmanda osapoole turvalisus

Nõuab lepinguliselt jõustatud, ajaliselt piiratud ja seiratud juurdepääsu välistele tarnijatele ja partneritele.

Korduma kippuvad küsimused

Loodud juhtidele, juhtide poolt

Selle poliitika on koostanud turbejuht, kellel on üle 25 aasta kogemust ISMS-raamistike juurutamisel ja auditeerimisel globaalsetes organisatsioonides. See ei ole mõeldud vaid dokumendina, vaid kaitstava raamistikuna, mis peab vastu audiitori kontrollile.

Koostanud ekspert järgmiste kvalifikatsioonidega:

Katvus ja teemad

🏢 Sihtosakond

🏷️ Temaatiline katvus

See poliitika on 1/37 täielikust Enterprise paketist

Säästa 67%Hangi kõik 37 Enterprise poliitikat €599 eest. selle asemel et osta ükshaaval €1 813 eest.

Vaata täielikku Enterprise paketti →