Oversigt

Adgangskontrolpolitik definerer obligatoriske principper og kontroller for at begrænse og styre adgang til systemer, faciliteter og data baseret på forretningsroller og reguleringsmæssige forpligtelser. Den fastlægger processer for adgangstildeling, gennemgang af adgangsrettigheder og tilbagekaldelse af adgang og sikrer, at kun autoriserede brugere har tilladelser, der er tilpasset deres ansvar og jobbehov.

Stærk rollebaseret adgangskontrol (RBAC)

Implementerer mindst privilegieprincip, need-to-know-princippet og funktionsadskillelse for at beskytte systemer og data.

Integreret identitetslivscyklus

Koordinerer adgangstildeling, tilbagekaldelse af adgang og opdateringer med HR og tekniske arbejdsgange.

Regulatorisk tilpasning

Udarbejdet til at opfylde ISO/IEC 27001, NIST SP 800-53, GDPR, NIS2, DORA og COBIT-standarder.

Automatiserede gennemgange af adgangsrettigheder

Kræver evidensbaserede, kvartalsvise gennemgange af adgangsrettigheder og privilegerede konti.

Omfattende omfang

Gælder for alle brugere, systemer og hybridmiljøer, herunder Bring Your Own Device (BYOD) og tredjepartsadgang.

Læs fuld oversigt

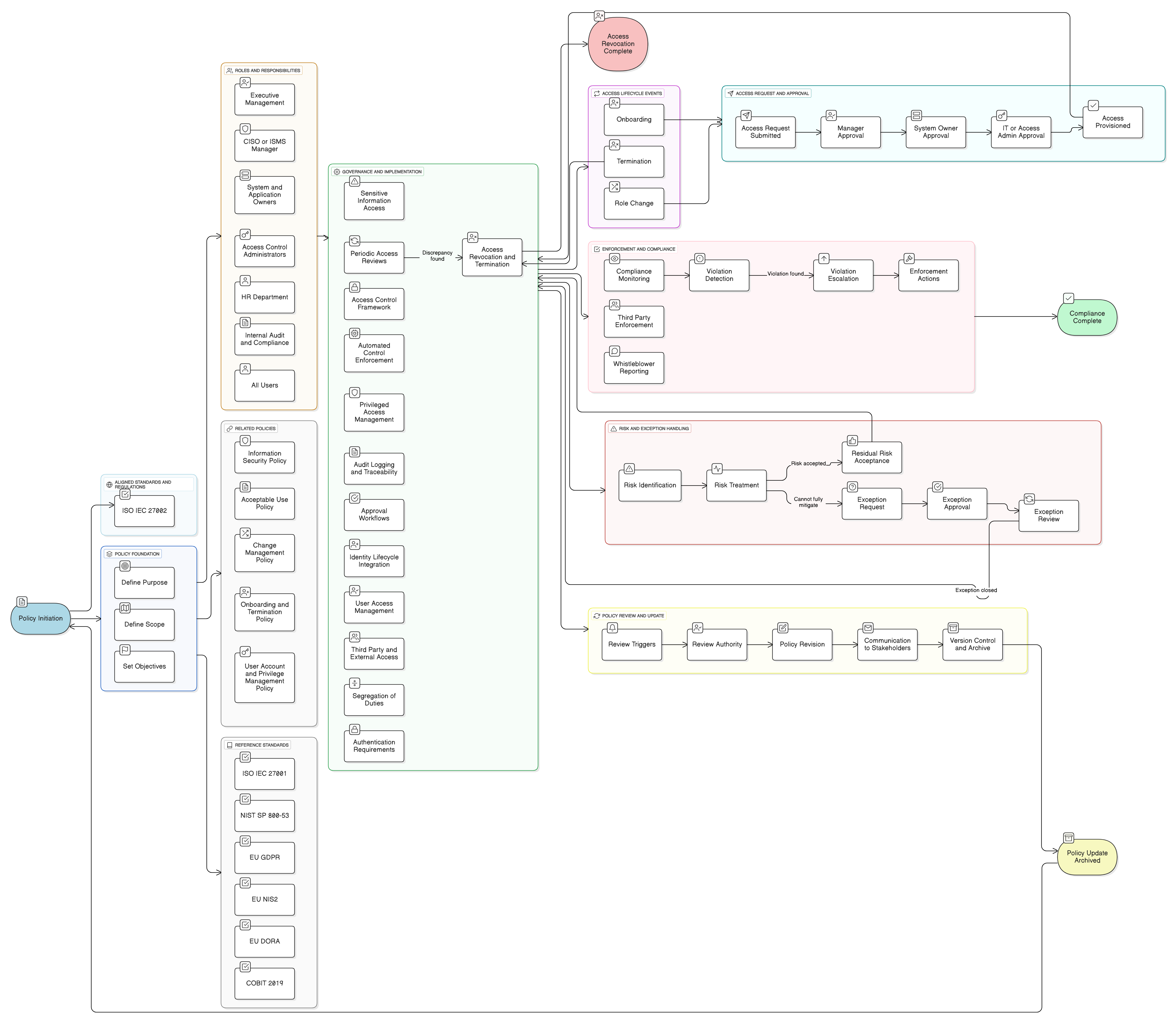

Politikdiagram

Klik på diagrammet for at se det i fuld størrelse

Indhold

Omfang og regler for engagement

Godkendelses- og tilbagekaldelsesarbejdsgange

Privilegeret adgangsstyring (PAM)

Identitetslivscyklus-integration

Tredjepart og leverandørtestning

Periodisk gennemgang af adgangsrettigheder

Framework-overholdelse

🛡️ Understøttede standarder & frameworks

Dette produkt er tilpasset følgende overholdelsesrammer med detaljerede klausul- og kontrolkortlægninger.

| Framework | Dækkede klausuler / Kontroller |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

5(1)(f)32(1)(b)Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Relaterede politikker

P01 Informationssikkerhedspolitik

Definerer organisationens sikkerhedsforpligtelse og overordnede forventninger til adgangskontrol.

Politik for acceptabel brug

Fastlægger adfærdsmæssige betingelser for adgang og brugeransvarlighed for ansvarlig brug af systemer.

P05 Ændringsstyringspolitik

Styrer, hvordan ændringer af konfigurationsindstillinger for adgang, roller eller gruppestrukturer skal implementeres og sikkerhedstestes.

Politik for onboarding og fratrædelse

Driver initiering og tilbagekaldelse af adgangsrettigheder i overensstemmelse med hændelser i brugerens livscyklus.

Politik for brugerkonti og privilegiehåndtering

Operationaliserer kontoniveaukontroller og supplerer denne politik med retningslinjer for teknisk håndhævelse af adgang.

Om Clarysec-politikker - Adgangskontrolpolitik

Effektiv sikkerhedsstyring kræver mere end blot ord; det kræver klarhed, ansvarlighed og en struktur, der kan skaleres med din organisation. Generiske skabeloner fejler ofte og skaber uklarhed med lange afsnit og udefinerede roller. Denne politik er udformet til at være den operationelle rygrad i dit sikkerhedsprogram. Vi tildeler ansvar til de specifikke roller, der findes i en moderne virksomhed, herunder informationssikkerhedschef (CISO), it-sikkerhed og relevante udvalg, hvilket sikrer tydelig ansvarlighed. Hvert krav er en entydigt nummereret klausul (f.eks. 5.1.1, 5.1.2). Denne atomare struktur gør politikken nem at implementere, revidere op imod specifikke kontroller og tilpasse sikkert uden at påvirke dokumentets integritet, så den går fra at være et statisk dokument til et dynamisk, handlingsorienteret rammeværk.

Automatiseret teknisk håndhævelse og automatiske advarsler

Integrerer automatiseret adgangstildeling og automatiske advarsler ved mislykket deprovisionering af adgang, forældreløse konti og overtrædelser af adgangskontrol.

Detaljeret undtagelsessporing

Kræver begrundelse, godkendelse og periodisk gennemgang for alle undtagelser fra adgangskontrol og minimerer ukontrollerede risici.

Sammenhængende tredjepartssikkerhed

Kræver kontraktligt håndhævet, tidsbegrænset og overvåget adgang for eksterne leverandører og partnere.

Ofte stillede spørgsmål

Udviklet for ledere, af ledere

Denne politik er udarbejdet af en sikkerhedsleder med over 25 års erfaring i implementering og audit af ISMS-rammeværker for globale organisationer. Den er ikke blot designet som et dokument, men som et forsvarligt rammeværk, der kan modstå revisors gennemgang.

Udarbejdet af en ekspert med følgende kvalifikationer:

Dækning & Emner

🏢 Måldepartement

🏷️ Emhedækning

Denne politik er 1 af 37 i den fulde Enterprise-pakke

Spar 67%Få alle 37 Enterprise-politikker for €599, i stedet for €1.813 ved individuelle køb.

Se fuld Enterprise-pakke →