Přehled

Politika řízení přístupu definuje povinné zásady a opatření pro omezení a řízení přístupu k systémům, objektům a datům na základě obchodních rolí a regulačních povinností. Stanovuje procesy pro zřizování přístupových práv, přezkum přístupových práv a odebrání přístupu a zajišťuje, že přístupová oprávnění mají pouze oprávnění uživatelé v souladu se svými odpovědnostmi a pracovními potřebami.

Silné řízení přístupu na základě rolí (RBAC)

Zavádí zásadu minimálních oprávnění, princip potřeby znát a oddělení povinností (SoD) k ochraně systémů a dat.

Integrované řízení životního cyklu identit

Koordinuje zřizování přístupu, odebrání přístupu a aktualizace s procesy lidských zdrojů (HR) a technickými pracovními postupy.

Sladění s předpisy

Vytvořeno pro splnění norem ISO/IEC 27001, NIST SP 800-53, GDPR, NIS2, DORA a COBIT.

Automatizovaný přezkum přístupových práv

Vyžaduje čtvrtletní přezkumy založené na auditních důkazech pro přístupová práva uživatelů a správu privilegovaných přístupů (PAM).

Komplexní rozsah

Platí pro všechny uživatele, systémy a hybridní prostředí včetně využívání soukromých zařízení (BYOD) a přístupu třetích stran.

Přečíst celý přehled

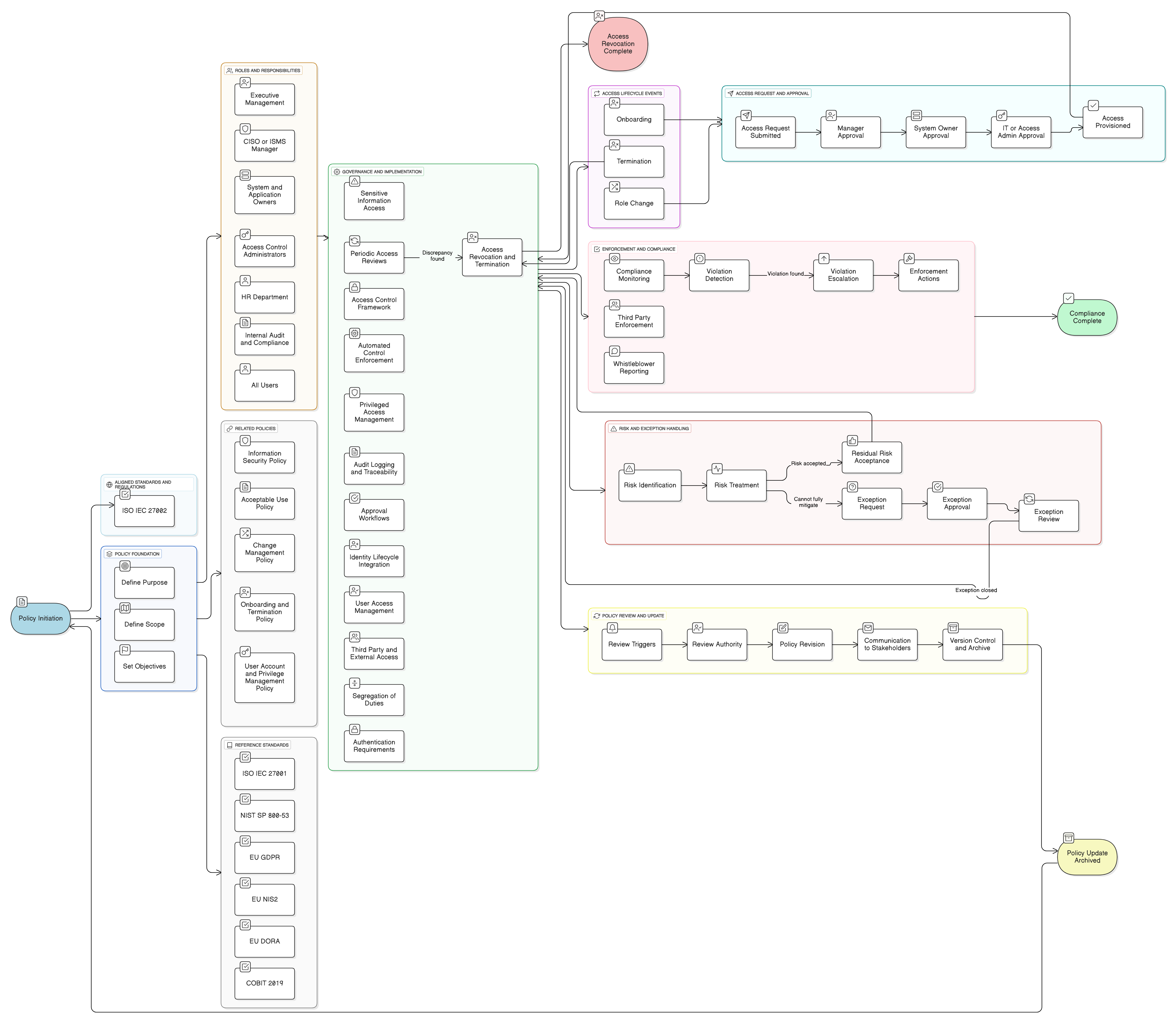

Diagram politiky

Klikněte na diagram pro zobrazení v plné velikosti

Obsah

Rozsah a pravidla zapojení

Schvalovací a revokační pracovní postupy

Správa privilegovaných přístupů (PAM)

Integrace životního cyklu identit

Testování třetích stran a dodavatelů

Pravidelné revize přístupových práv

Soulad s rámcem

🛡️ Podporované standardy a rámce

Tento produkt je v souladu s následujícími rámci dodržování předpisů s podrobnými mapováními doložek a kontrol.

| Rámec | Pokryté doložky / Kontroly |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

5(1)(f)32(1)(b)Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Související zásady

P01 Politika informační bezpečnosti

Definuje závazek organizace k bezpečnosti a očekávání na vysoké úrovni pro řízení přístupu.

Zásady přípustného užívání

Stanovuje podmínky chování pro přístup a odpovědnost uživatelů za oprávněné užívání IT zdrojů.

P05 Politika řízení změn

Řídí, jak musí být změny konfiguračního nastavení přístupu, rolí nebo struktur skupin bezpečně implementovány a testovány.

Politika nástupu a ukončení

Řídí zahájení a odebrání přístupových práv v souladu s událostmi životního cyklu uživatele.

Politika správy uživatelských účtů a oprávnění

Operationalizuje kontroly na úrovni účtů a doplňuje tuto politiku o pokyny pro technické vynucování přístupu.

O politikách Clarysec - Politika řízení přístupu

Efektivní správa a řízení bezpečnosti vyžaduje více než jen text; vyžaduje jasnost, odpovědnost a strukturu, která se škáluje s vaší organizací. Obecné šablony často selhávají a vytvářejí nejasnosti prostřednictvím dlouhých odstavců a nedefinovaných rolí. Tato politika je navržena jako provozní páteř vašeho bezpečnostního programu. Přiřazujeme odpovědnosti konkrétním rolím běžným v moderním podniku, včetně ředitele informační bezpečnosti (CISO), týmů IT a bezpečnosti a relevantních výborů, čímž zajišťujeme jasnou odpovědnost. Každý požadavek je jedinečně číslovaná klauzule (např. 5.1.1, 5.1.2). Tato atomická struktura usnadňuje implementaci, audit vůči konkrétním opatřením a bezpečné přizpůsobení bez narušení integrity dokumentu, čímž se z něj stává dynamický a proveditelný rámec namísto statického dokumentu.

Automatizované vynucování a automatická upozornění

Integruje automatizované zřizování přístupu a automatická upozornění pro selhání odebrání přístupových oprávnění, osiřelé účty a porušení řízení přístupu.

Podrobné sledování výjimek

Vyžaduje odůvodnění, schválení a pravidelný přezkum pro všechny výjimky z řízení přístupu, čímž minimalizuje nekontrolovaná rizika.

Bezproblémové zabezpečení třetích stran

Nařizuje smluvně vynucovaný, časově omezený přístup a monitorování pro externí dodavatele a partnery.

Nejčastější dotazy

Vytvořeno pro lídry, lídry

Tato politika byla vypracována bezpečnostním lídrem s více než 25 lety zkušeností s implementací a auditem rámců ISMS v globálních organizacích. Není navržena pouze jako dokument, ale jako obhajitelný rámec, který obstojí při auditu.

Vypracováno odborníkem s následujícími kvalifikacemi:

Pokrytí a témata

🏢 Cílová oddělení

🏷️ Tematické pokrytí

Tato politika je 1 z 37 v kompletním balíčku Enterprise

Ušetřete 67%Získejte všech 37 politik Enterprise za €599, místo €1 813 při individuálním nákupu.

Zobrazit kompletní balíček Enterprise →